Akamai はオンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームにより、当社はあらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を提供しています。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで優れたコストパフォーマンスを実現しています。安心してビジネスを展開できる業界トップクラスの信頼性、スケール、専門知識の提供により、Akamai は、あらゆる業界のグローバル企業から信頼を獲得しています。

SSL/TLS はセキュリティプロトコルであり、ユーザーとサーバーの間のインターネットを介した通信に、暗号化と認証を提供します。データプライバシーの確保、クレジットカード取引のセキュリティの確保、Web サイトの認証、データ伝送の完全性の維持のために使用されます。SSL/TLS は Web で広く使用されており、最も安全な通信プロトコルの主要コンポーネントです。

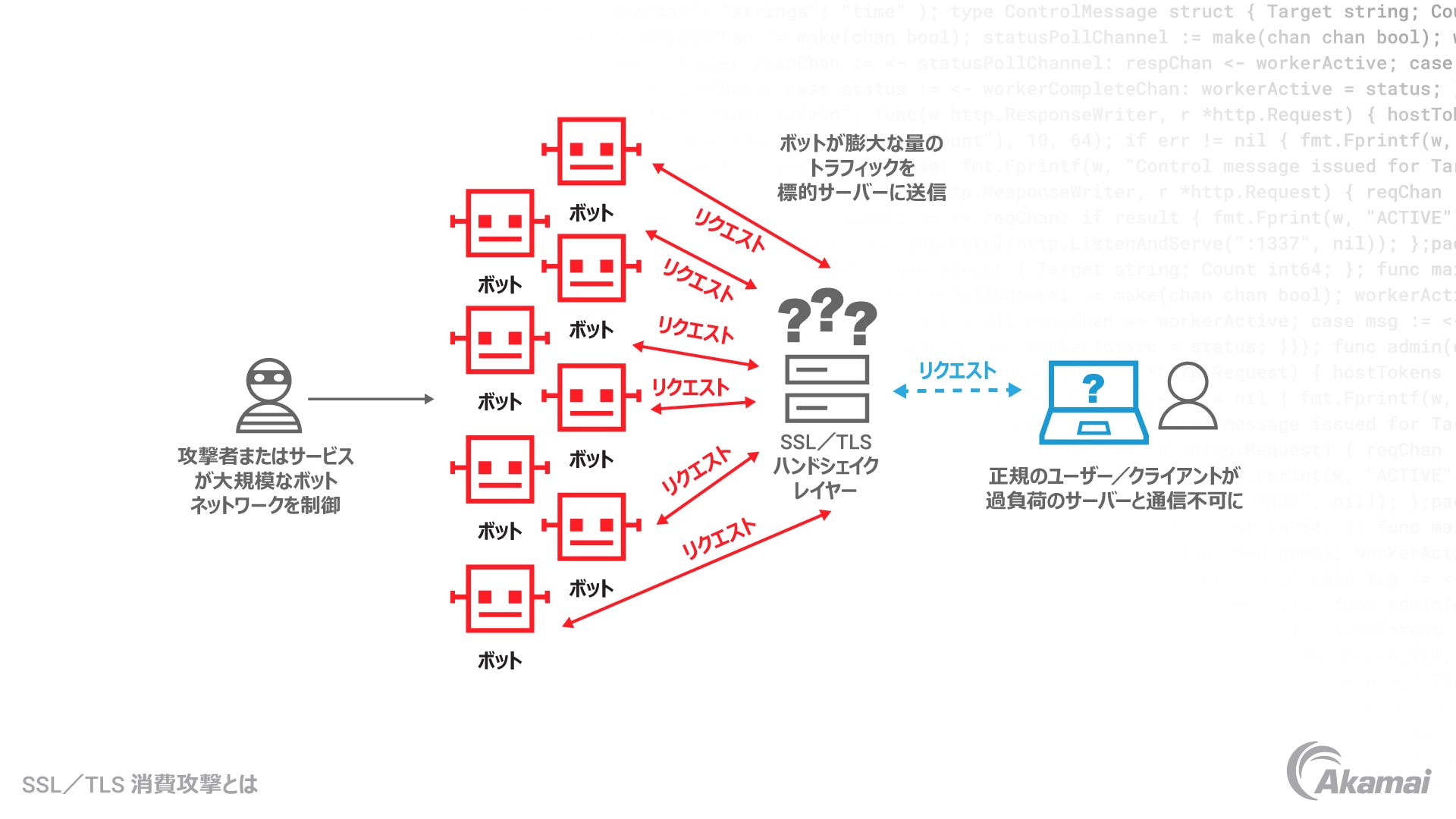

SSL/TLS 消費攻撃は暗号化攻撃とも呼ばれ、利用可能なリソースを枯渇させることで、ターゲットシステムの安全な通信のためのキャパシティに過剰な負荷をかけようとする攻撃の一種です。このタイプの攻撃は通常、標的のサービスを使用不能にしたり、少なくともパフォーマンスを大幅に低下させたりしようとします。SSL/TLS 消費攻撃に使用される一般的な手法には次のようなものがありますが、これらに限りません。

- サービス妨害(DoS) – 攻撃者は標的に大量のリクエストを殺到させて、標的を過負荷状態にし、正当な要求が処理されないようにします

- 総当たり攻撃 – 攻撃者は大量のリクエストを送信し、認証情報の推測を試みます

- 増幅攻撃 – 小規模なリクエストで複数の応答を発生させ、それを利用して標的のリソースを枯渇させます

- TCP 接続およびセッション状態 – SSL/TLS キー交換プロセスには、暗号化動作による暗号化と復号が含まれます。これはリソースを大量に消費する上に、ストレージとメモリーの割り当てを含む(スプーフィングされたまたはスプーフィングされていない)各アクティブクライアントのセッション接続状態を維持する必要があります

さまざまな手法を組み合わせることで、攻撃者はターゲットの安全な通信インフラを過負荷状態にすることのできる効果的な SSL/TLS 消費攻撃を実行できます。さらに、攻撃者は自動化されたスクリプトやツールを使用して、それほど手作業を必要とすることなく、より効率的に攻撃を実行できるようにします。そのため、組織は多要素認証の使用、機微な情報の暗号化、ネットワークトラフィックの定期的な監視による潜在的な脅威の特定といったセキュリティ対策を実行し、警戒を怠ることなく、攻撃から自らを守るための対策を講じる必要があります。

SSL/TLS 消費攻撃の仕組み

SSL/TLS 消費攻撃の基本的な仕組みは、特別に細工された数千または数百万ものリクエストをサーバーに殺到させることであり、通常は自動化されたツールやスクリプトが使用されます。これらのリクエストは、利用されている脆弱性によって形式が異なり、サーバーのリソースを過負荷状態にして応答できなくすることがよくあります。この手法は、データ暗号化キー(DEK)、キー暗号化キー(KEK)、またはマスター暗号化キー(MEK)を起動させますが、完全なキー交換を完了したり、サーバー上のファイル(URI または URL)を要求したりすることはありません。

SSL/TLS 消費攻撃の影響

SSL/TLS 消費攻撃の影響は、機微な情報の喪失や重要なサービスの中断など、深刻な場合があります。この攻撃の影響を軽減するために、セキュリティ管理者とサーバー管理者はセキュリティ防御を強化し、緩和策(メモリー容量の拡張、TLS セッションの再開、接続または TLS レート制限、クラウドスクラビング、CDN、SSL/TLS 処理とオフロード用のスケーラブルな専用ハードウェアの使用など)を実行する必要があります。

SSL/TLS 消費攻撃を防ぐ方法

サーバーが SSL/TLS 消費攻撃の被害を受けている疑いがある場合は、被害を封じ込めて緩和するための手順をすぐに実行する必要があります。これには、問題が解決するまでサーバーをネットワークから切断したり、影響を受けるサービスを停止したりすることが含まれます。また、オペレーターは IT 専門家やセキュリティ専門家と協力して、攻撃の原因となった可能性のある脆弱性を特定し、修復する必要があります。この攻撃の影響を軽減するために役立つテクニックは数多くありますが、この攻撃ベクトルを防ぐためにできることはありません。

SSL/TLS 消費攻撃の被害者になった場合の対処方法

SSL/TLS 消費攻撃を受けている可能性がある場合、攻撃イベント中に役立つ対策がいくつかあります。最初に、標的となっているリソースを迅速に特定し、インシデント対応中にシステムの必要なリソースや所有者を連携させられるように、ランブックを作成しておく必要があります。効率的なエスカレーション手順が定められていなければ、業務や収益に影響が生じ得るほど機能停止が長引くリスクが発生します。次に、完全な機能停止に直面しても落ち着きを保つことです。多くの場合、個人が過剰に反応し、適切な変更管理プロセスを怠った場合にミスが発生します。最後に、展開したすべての対策をガバナンスチームが見直し、情報漏えいや将来の重大なイベントを緩和するための厳密な「教訓」戦略を実行します。

Akamai による SSL/TLS 消費攻撃と DDoS 攻撃の阻止

Akamai はエンドツーエンドの DDoS 防御 を提供しています。Akamai のソリューションは、防御の最前線で機能し、巻き添え被害や Single Points of Failure を防ぐように設計された専用エッジ、分散型 DNS、クラウド緩和戦略を提供します。Akamai の専用 DDoS クラウドは、専用のスクラビング機能と高品質の緩和機能を備えており、Web アプリケーションやインターネットベースサービスの特定の要件に合わせてきめ細かく調整できます。

SSL/TLS 消費攻撃やその他の DDoS 攻撃を阻止する最も効果的な方法の 1 つが、 Akamai Prolexicを使用することです。Prolexic は実績のあるクラウド・スクラビング・サービスであり、データセンターとインターネットに面したインフラ全体を対象に、すべてのポートとプロトコルを DDoS 攻撃から守ります。Prolexic を使用すると、トラフィックは、グローバルに分散した大容量スクラビングセンター全体で、BGP Anycast を通じてルーティングされます。このスクラビングセンターでは、Security Operations Command Center(SOCC)が予防的でカスタマイズ可能な緩和制御によって攻撃を即座に阻止します。Prolexic は、最も近い場所にあるスクラビングセンターにトラフィックをルーティングし、攻撃元の近くで攻撃を阻止することで、ユーザーのパフォーマンスを最大化するとともに、クラウド配信を通じてネットワークの耐障害性を維持できます。スクラビングが完了すると、論理的に分離された、または専用の、アクティブな接続を通じてクリーンなトラフィックが顧客のオリジンに返されます。

Prolexic は、常時稼働サービスまたはオンデマンドサービスとしてご利用いただけるので、柔軟な統合モデルを提供し、ハイブリッドオリジン全体における多様なセキュリティ体制のニーズに対応できます。

Akamai Prolexic は、セキュリティチームに以下のようなメリットをもたらします。

- 事前対応型の緩和制御と Prolexic のゼロ秒 SLA により、DDoS 攻撃のリスクを軽減

- 緩和品質を犠牲にすることなく、非常に複雑な SSL/TLS 消費 DDoS 攻撃を阻止

- アプリケーションのホスト先を問わず、DDoS 緩和ポリシーを組織全体に一貫して適用することで、セキュリティ対策を統一

- サービス検証演習、カスタムランブック、運用準備ドリルにより、インシデント対応を最適化して、事業継続性を確保

- 225 名以上のフロントライン SOCC 緊急対応要員がサポートする、完全マネージド型ソリューションにより、セキュリティリソースを拡張