HTTP フラッド攻撃を完全に防止することは困難ですが、堅牢なセキュリティ対策を実行することで、その影響と可能性を大幅に軽減できます。

HTTP または HTTPS フラッドは、分散型サービス妨害(DDoS)攻撃の一種です。多数の HTTP GET リクエストまたは POST リクエストでサーバー、Web サイト、または Web アプリケーションを過負荷状態にして、処理速度を低下させたりクラッシュさせたりします。リクエストによってサーバーの処理能力と帯域幅が枯渇すると、デバイスが速度低下またはクラッシュし、正規のユーザーおよびトラフィックへのサービスが妨害されます。

DDoS 攻撃とは?

DDoS 攻撃とは、サーバー、Web サイト、またはネットワークを標的とするサイバー攻撃の一種であり、大量のトラフィックを殺到させて、そのリソースを過負荷状態にし、正当なトラフィックやユーザーが利用できないようにします。単一のソースを使用してターゲットを過負荷状態にする従来のサービス妨害(DoS)攻撃とは異なり、DDoS 攻撃は ボットネットを利用します。ボットネットとは、トロイの木馬などのマルウェアに感染し、攻撃者の制御下におかれた、数千台または数百万台のコンピューターや IoT デバイスのことです。DDoS 攻撃を実行するために、攻撃者は感染デバイスに指示して、標的のサーバーや Web サイトへ大量のリクエストを送信させます。リクエストは多数の異なる IP アドレスから送信されるため、DDoS 攻撃の検知と緩和は困難です。

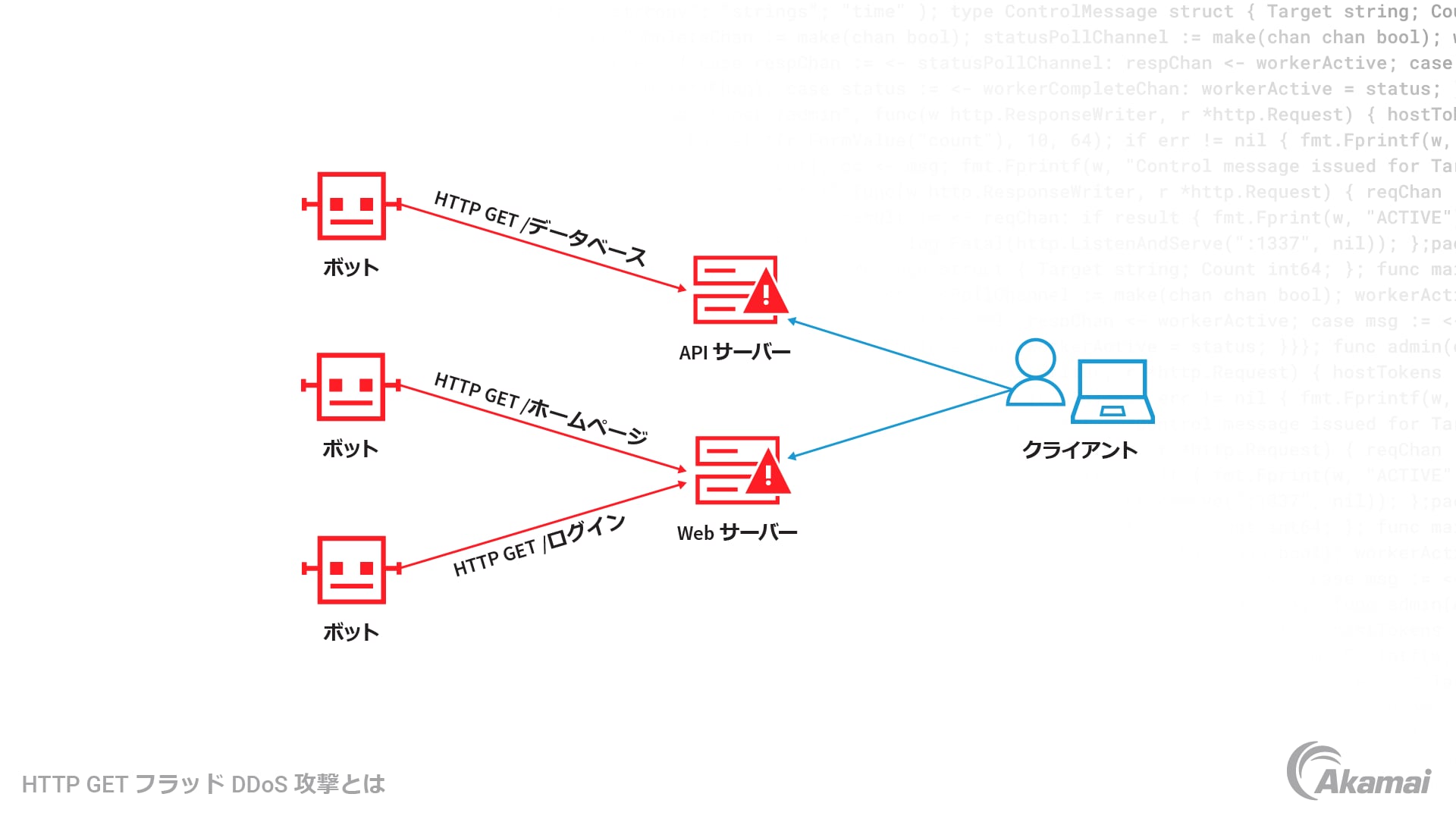

HTTP フラッドの仕組み

HTTP フラッドは、Web ページの読み込みやインターネット経由でのコンテンツの送信に使用される HTTP インターネットプロトコルを悪用する、アプリケーションレイヤー攻撃です。アプリケーションまたはサーバーと通信するために、Web ブラウザーは GET リクエストまたは POST HTTP リクエストを送信します。GET リクエストは、ブラウザーで Web ページをレンダリングするための画像など、標準的な静的コンテンツを取得するように設計されています。POST リクエストは、ユーザーからサーバーへの動的なインタラクションに使用されます。

HTTP フラッド DDoS 攻撃の検知が困難なのはなぜか

他のタイプの DDoS 攻撃ではスプーフィング、不正な形式のパケット、またはリフレクションといった検知しやすい手法が使用されますが、HTTP フラッド攻撃では正当であると思われる標準的な URL リクエストが使用されます。このような攻撃は総当たり攻撃よりも帯域幅が少ないため、長時間にわたって検知されずに、標的のサイトやサーバーに損害を与えることがよくあります。悪性のリクエストを正当なリクエストと区別することが困難なため、HTTP フラッドの検知と緩和は困難です。

HTTP フラッド DDoS 攻撃のタイプ

HTTP フラッド DDoS 攻撃には主に次の 2 つのタイプがあります。

HTTP GET 攻撃。HTTP フラッド GET 攻撃では、攻撃者は大量の GET リクエストを Web サーバーに送信します。通常、このリクエストは標的サーバーから画像、ファイル、またはその他の形式の大規模な静的コンテンツを取得するために行われます。サーバーがリクエストに対応しようとすると、最終的に過負荷状態になり、正当なリクエストや有効なトラフィックに応答できなくなります。

HTTP POST 攻撃。POST リクエストには通常、処理のためにサーバーに送信されるリクエスト内のデータが含まれます。POST リクエストには、サーバー側で集中的に処理する必要があるパラメーターが含まれている場合があるため、サーバーのリソース消費はより速くなります。

HTTP GET 攻撃の方が簡単に作成できますが、HTTP POST 攻撃の方が大きな損害を生み出します。

HTTP フラッド攻撃を緩和する方法

HTTP フラッド攻撃を緩和するために、組織はサイバーセキュリティのベストプラクティスと手法を組み合わせて展開することができます。

- トラフィックのプロファイリング。トラフィックを監視し、IP アドレスと IP レピュテーションデータベースのデータを比較することで、セキュリティチームは HTTP フラッド攻撃の一部である可能性がある、異常なアクティビティを追跡してブロックできます。

- 漸進的なセキュリティチャレンジ。JavaScript の計算チャレンジにより、トラフィックがボットによって生成されたかどうかをテストできます。

- Web Application Firewall(WAF)。 WAF は、CAPTCHA やクリプトチャレンジなど、HTTP フラッド攻撃を検知するためのさまざまな手法を展開します。

- ロードバランサー。ロードバランサーは、バッファリングや複数の接続管理手法によって、HTTP GET リクエストや POST リクエストが Web サーバーリソースに影響を及ぼすのを防ぐことができます。

- クラウドベースの DDoS 防御。クラウドベースの DDoS 防御 サービスを展開することで、疑わしいアクティビティを特定して迅速に対応するツールを利用できるようになります。

- Web アプリケーションサーバーの接続上限を増やす。処理可能な同時 HTTP 接続の数を増やすことで、組織は HTTP フラッド攻撃の脆弱性を軽減することができます。

- レート制限を導入する。特定の IP アドレスからの受信リクエストの数を制限することで、DDoS 攻撃を防止できる場合があります。ただし、トラフィック量が想定される上限しきい値を超えないため、標準的なレートベースの検知は HTTP フラッドの検知に効果的でない場合があります。

HTTP フラッド攻撃を Akamai で阻止

Akamai は世界中の企業に安全で快適なデジタル体験を提供しています。意思決定、アプリ、体験をユーザーに近づけて、攻撃や脅威を遠ざけることで、Akamai はお客様とそのネットワークの高速化、高度化、セキュリティ確保を実現します。

Akamai のエンドツーエンドの DDoS および DoS の防御ソリューションは、防御の最前線として効果を発揮します。専用のエッジ、分散型 DNS、ネットワーククラウド緩和戦略を備えた DDoS 対策テクノロジーは、巻き添え被害と単一障害点を防ぎ、お客様に増強された耐障害性、専用のスクラビング機能、高品質の緩和機能をもたらします。

App & API Protector は、お客様を重視した自動化を含む、強力で包括的な保護機能を提供します。このソリューションは、現在利用可能な最も高度なアプリケーションセキュリティ自動化機能を提供しながら、使い方はシンプルです。新しい適応型セキュリティエンジンと業界をリードするコアテクノロジーにより、DDoS 防御、 API セキュリティ、ボット緩和、WAF を実現する、使いやすいソリューションです。

Prolexic は、大規模な DDoS 攻撃を迅速かつ効果的に防御します。Prolexic は DDoS 防御にゼロ秒の SLA を提供するとともに、攻撃の予防的な軽減や、ネットワークトラフィックに対する緩和制御のカスタマイズによって攻撃を即座にブロックします。フルマネージドの SOCC によってお客様の既存のサイバーセキュリティプログラムを補完し、業界で実証済みの経験を活かして、お客様が解決までの時間を短縮できるようサポートします。

Edge DNS は、最大規模のエッジプラットフォームで DNS の停止を徹底的に防御するため、DNS の可用性が常に保証されるようになります。クラウドベースのソリューションである Edge DNS は、24 時間体制で DNS 可用性を確保しながら、応答性を改善し、最大規模の DDoS 攻撃を防御します。

よくある質問(FAQ)

Web サイトで異常なトラフィックの急増、ロード速度の低下、または利用不可状態が発生した場合、HTTP フラッド攻撃の兆候である可能性があります。サーバーログの監視とセキュリティツールの使用は、このような攻撃の検知に役立ちます。

はい、小規模な Web サイトでも HTTP フラッド攻撃に対して脆弱です。サイバー犯罪者は多くの場合、規模に関係なくさまざまな Web サイトを標的にして、目標を達成しようとします。

はい、HTTP フラッド攻撃は違法であり、多くの法域でサイバー犯罪と見なされています。犯人は、逮捕されると重大な法的結果に直面する可能性があります。

HTTP フラッド攻撃の頻度はさまざまですが、サイバーセキュリティ界隈ではよく見られる脅威です。Web サイトやオンラインサービスは常にこの攻撃を防ぐ準備を整えておく必要があります。

Akamai が選ばれる理由

Akamai はオンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームにより、当社はあらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を提供しています。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで優れたコストパフォーマンスを実現しています。安心してビジネスを展開できる業界トップクラスの信頼性、スケール、専門知識の提供により、Akamai は、あらゆる業界のグローバル企業から信頼を獲得しています。