Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。

サイバーセキュリティとは、IT(情報技術)のネットワーク、システム、データ、アプリケーション、デバイスを攻撃から保護する手法のことです。サイバー攻撃の目的は通常、業務の妨害、システムへの不正アクセス、データや知的財産の漏出、組織からの金銭の盗難、強奪を行うことです。強力なサイバーセキュリティを実現するためには、テクノロジー、プロセス、ポリシー、セキュリティ専門知識を総動員した多層的な防御が必要です。これにより、ビジネス上の損失や評判の失墜につながる攻撃から組織を守ることができます。

サイバーセキュリティプログラムの目的とは

効果的なサイバーセキュリティプログラムは、脅威を特定し、できるだけ迅速に正常な状態に戻すよう設計されています。サイバーセキュリティテクノロジーは、ネットワークに侵入する前に脅威を阻止したり、進行中の攻撃を認識して阻止したりするように設計されていることもあります。サイバー攻撃は量が莫大になり手口も巧妙化しているため、多くのサイバーセキュリティプログラムは、攻撃の阻止だけでなく、攻撃が最初の防御をすり抜けたときの事業継続性の確保にも重点を置いています。

サイバーセキュリティが重要な理由

IT システムのネットワーク、アプリケーション、データは、あらゆる組織の業務に不可欠なものです。ビジネス世界の相互のつながりが深くなるにつれて、これらのリソースはサイバー犯罪者にとって価値が高くなり、サイバー犯罪、データ漏えい、攻撃に対する脆弱性が増しています。強力なサイバーセキュリティプログラムがあれば、データの損失(データ保護)、評判の低下、収益への悪影響を防止するうえで役に立ちます。

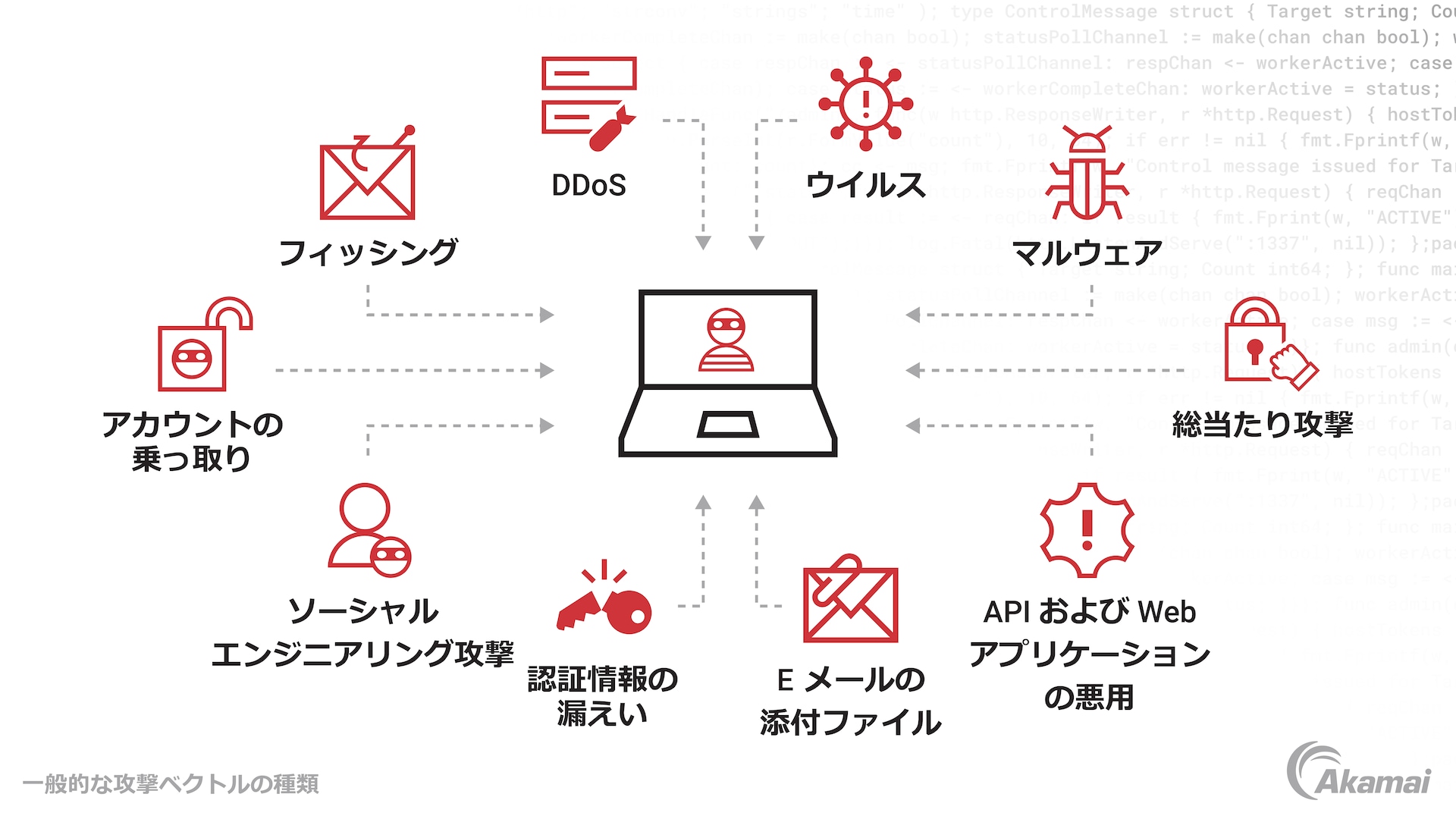

サイバーセキュリティの脅威とは

脅威の状況は常に変化していますが、サイバー攻撃手法には共通的なカテゴリがあり、サイバーセキュリティプログラムにとって常に課題となって立ちはだかっています。

マルウェア は、データを盗んだり、ネットワークやシステムにダメージを与えたりするように設計されたウイルス、ワーム、スパイウェアなどの悪性ソフトウェアです。

ランサムウェア攻撃 は、マルウェアの一種で、標的のネットワーク内のファイルを暗号化します。サイバー犯罪者は重要なデータに再度アクセスできるようにするための暗号化キーを渡す代わりに、身代金を要求します。

フィッシング攻撃 では、あたかも信頼できる送信元から送られてきたかのように見せかけるメールまたはテキストメッセージを使用します。フィッシングでは、攻撃者は標的となった人を誘導して、ログイン資格情報、口座番号、クレジットカード情報、その他の機密情報を盗み出し、データにアクセスしたり、金銭を盗んだりします。

インサイダーの脅威 とは、現在または過去の従業員、パートナー、ベンダーなどの個人が、情報システムやネットワークにアクセスする権限を悪用して、データを盗んだり攻撃を仕掛けたりすることです。

サービス妨害(DoS)攻撃、分散型サービス妨害 (DDoS)攻撃 は、ネットワーク、Web サイト、またはサーバーのクラッシュを引き起こす攻撃です。サービス妨害攻撃は、標的が通常どおりに動作しなくなるか、正規のリクエストを受け付けなくなるまで、膨大な数のリクエストを標的に送り付ける攻撃です。

高度な持続型脅威(APT) は、侵入者がシステムに侵入し、長期間にわたって検知されないまま潜伏した状態で、機密情報を盗んだり、標的となった組織の活動をスパイしたりする、長期にわたるサイバーセキュリティ攻撃です。

Machine-in-the-middle 攻撃 は、ハッカー(攻撃者)が、二者間の通信の途中に密かに割り込み、データや資格情報を盗んだり、ユーザーになりすましたりする方法です。

SQL インジェクション は、攻撃者が Web サイトやアプリに悪性コードを挿入して、不正にアクセスできるようにし、データベース内の情報を盗んだり、操作したりする手法です。

- ボットネット は、マルウェアに感染したコンピューターのネットワークで、サイバー犯罪者はこのネットワークを悪用して、標的となるコンピューターシステムに大規模な攻撃を仕掛けます。

サイバーセキュリティの要素やタイプとは

堅牢なサイバーセキュリティプログラムのセキュリティ対策には、IT エコシステムの重要な部分を保護するためのテクノロジー、プロセス、ポリシーが含まれます。たとえば、

ネットワークセキュリティまたは情報セキュリティ は、オペレーティングシステム、ネットワークアーキテクチャ、サーバー、ホスト、無線アクセスポイント、ネットワークプロトコルの脆弱性を狙った攻撃から防御します。

クラウドセキュリティ は、パブリッククラウド、プライベートクラウド、ハイブリッドクラウドに存在するデータ、アプリケーション、インフラを保護します。

モノのインターネット(IoT)セキュリティ は、IoT ネットワークの一部である数千台または数百万台のデバイスを保護します。

アプリケーションセキュリティ は、攻撃者がソフトウェアの脆弱性を悪用できないようにします。

アイデンティティおよびアクセス管理 は、システム、アプリケーション、データへのアクセス権限をどのユーザーに付与するのかを制御します。

エンドポイントセキュリティ は、ノートパソコン、サーバー、携帯電話などのインターネット接続デバイスの保護に重点を置いたセキュリティです。

- データ・セキュリティ・ソリューション は、暗号化やデータバックアップなどの方法で、転送中または保管中の機密性の高いデータや情報資産を保護します。

サイバーセキュリティの一般的な課題とは

サイバーセキュリティを確保するための主な課題は次のとおりです。

進化を続ける脅威の状況。サイバー犯罪者は、セキュリティ防御をすり抜けようと、常にその方法に改良を加え、新たな手口を編み出そうとしています。攻撃から保護するためには、組織はセキュリティプログラムの有効性を継続的に見直し、急速に変化する攻撃方法に対抗するための新しいテクノロジーを採用する必要があります。

人為的なミス。サイバーセキュリティチェーンの中では、ユーザーのふるまいや行動が最も弱い部分になる傾向があります。そのため、多層的なセキュリティプログラムの一環としてセキュリティ意識向上の教育を行う必要があります。

IT システムとクラウドサービスへの依存度の高まり。競争力を維持するために、組織はクラウドに多くのリソースを移行し、IT システムへの依存度をかつてないほど高めているため、アタックサーフェスが拡大しています。

テレワーク。テレワークや在宅勤務のユーザーの数が増加しているため、ネットワーク接続やデバイスが危険にさらされるリスクが増大しています。

- 個人所有デバイスの持ち込み(BYOD) ポリシー。個人所有のノートパソコンやスマートフォンから企業ネットワークにアクセスするユーザーの数が増えるにつれ、これらのデバイスのセキュリティを確保することが難しくなっています。

サイバーセキュリティのベストプラクティスとは

包括的なセキュリティソリューションへの投資。サイバーセキュリティに対する最も効果的なアプローチは、組織と重要なインフラをさまざまな脅威から保護する多層的な防御です。

ゼロトラスト・アプローチの導入。従来の境界ベースの防御(ファイアウォールやウイルス対策ソフトウェアなど)は、ネットワーク内にすでに存在するトラフィックやユーザーは信頼できることを前提としています。しかし、このアプローチは、ネットワークに潜り込み、ネットワーク内を横方向に移動しながらデバイスやアクセスシステムに感染を広げる攻撃には効果がありません。サイバーセキュリティに対するゼロトラスト・アプローチでは、あらゆる要求が侵害されている可能性があると想定し、アクセスを許可する前に、すべてのユーザー、デバイス、接続に対して認証を要求します。

強力なアイデンティティおよびアクセス管理(IAM)テクノロジーの導入。IAM ソリューションでは、ユーザーのロールとアクセス権限を定義します。強力な IAM ソリューションは、多要素認証を必須とし、エンドポイント上の不審な動きを可視化します。

Akamai セキュリティソリューションによるサイバーセキュリティの脅威の阻止

Akamai は長年にわたって、企業がユーザーにより近い場所で体験を提供すると同時に、アプリケーションを開発し実行できるよう支援するソリューションのグローバルリーダーとしての地位を守り続けています。今日、Akamai はサイバーセキュリティの専門企業としても名を馳せています。当社の包括的なプラットフォームは、サイバーセキュリティのリスク防御のための多層的なアプローチを導入することで、最大の脅威に対処するために必要なツールをお客様に提供します。効果的な機能を求めるものの提携するベンダーの数は減らしたいと考えるお客様にとって、当社独自の幅広いサービスは大きな意味を持ちます。

Akamai のサイバーセキュリティフレームワークのソリューションは高度に差別化されており、エンタープライズの Web サイト、アプリケーション、データ、アクセス、その他の重要な資産を保護するクラス最高のテクノロジーとして認められています。

Akamai のソリューションには、次のようなものがあります。

Akamai は、サイバーセキュリティリスク管理の戦略的パートナーとしての役割を果たしていますが、それは、当社のソリューションの幅広さと強さだけでなく、当社の広範な専門知識、詳細な脅威インテリジェンス、そしてプラットフォームの規模によってもたらされています。また、Akamai は業界最大かつ最も経験豊富なサイバーセキュリティチームを擁し、数千人ものエンジニアやコンサルタントがお客様のセキュリティの問題に対処するために働いています。