Eine API-Sicherheitsverletzung ist ein Cybervorfall, bei dem ein nicht autorisierter Nutzer über eine API Zugriff auf ein System oder auf Daten erhält. Dies ist möglich, wenn die Sicherheitsmaßnahmen zum Schutz der API kompromittiert, manipuliert oder unzureichend sind, sodass Cyberkriminelle die Schwachstellen des Systems ausnutzen können.

APIs sind Schnittstellen, über die verschiedene Softwareanwendungen miteinander kommunizieren und Daten austauschen können. Sie sind für die Funktionalität moderner Software und Webservices von entscheidender Bedeutung und ermöglichen die Integration verschiedener Systeme und Dienste.

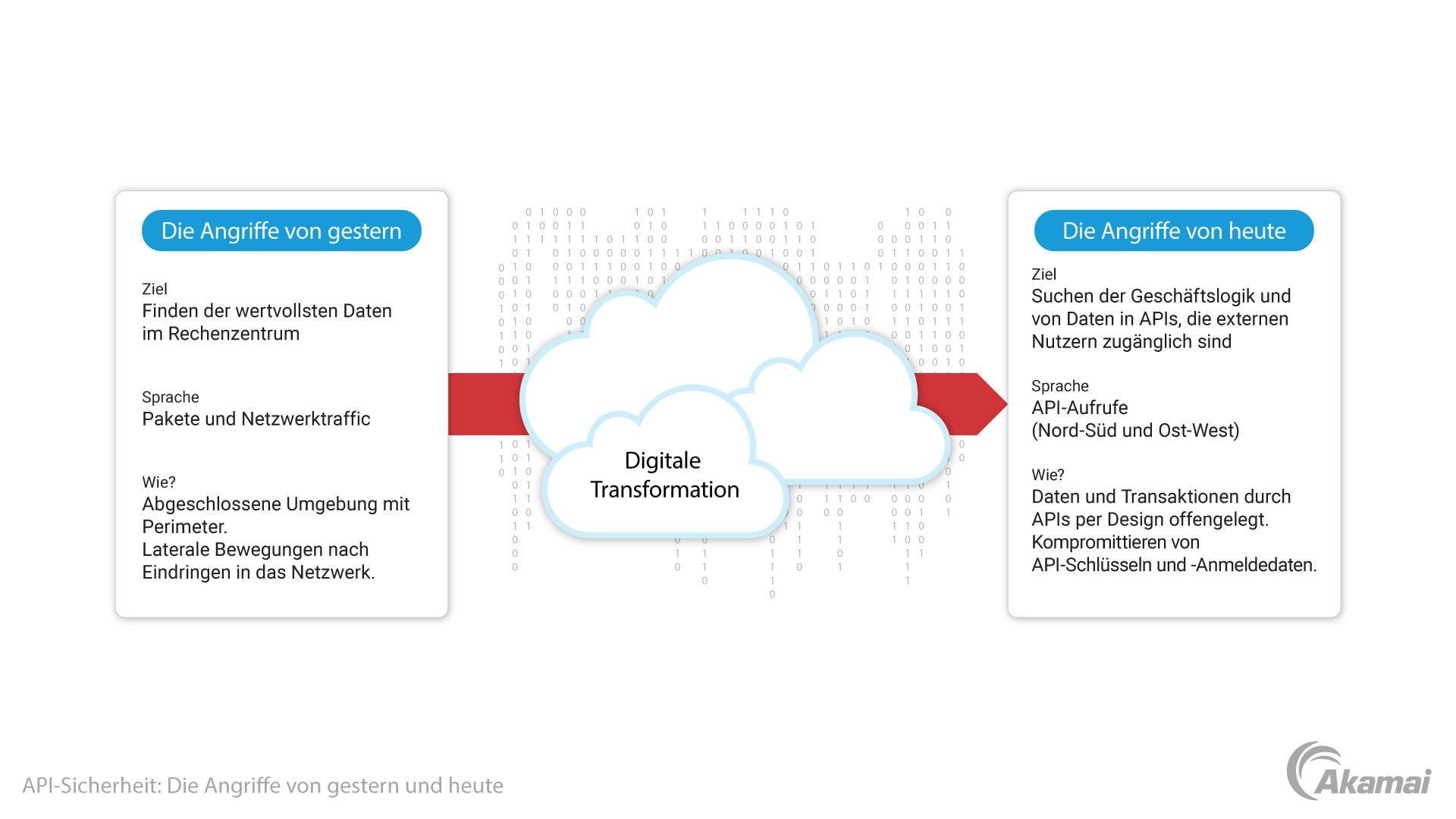

APIs stellen jedoch auch ein potenzielles Sicherheitsrisiko dar. Eine API-Sicherheitsverletzung kann zu unbefugtem Datenzugriff, Datendiebstahl oder sogar zur Manipulation von Systemfunktionen führen. Dies könnte den Zugriff auf vertrauliche Kundeninformationen, Unternehmensdaten oder die Kontrolle über wesentliche Bestandteile des Systems umfassen.

Zu den häufigsten Arten von API-Sicherheitslücken gehören schwache Authentifizierungsmaßnahmen, fehlende Verschlüsselung, unsichere Endpunkte, unzureichendes Schlüsselmanagement und fehlerhafte API-Logik. Die Behebung dieser Probleme durch zuverlässige API-Sicherheitsmaßnahmen – etwa die Implementierung strenger Authentifizierungs- und Autorisierungsprotokolle, regelmäßige Sicherheitsprüfungen und die Verwendung von API-Gateways – sind wichtig, um potenzielle Sicherheitsverletzungen zu verhindern.