Uma violação de segurança de APIs se refere a um incidente cibernético em que uma entidade não autorizada consegue acesso a um sistema ou a dados por meio da API. Isso pode ocorrer quando as medidas de segurança que protegem a API são comprometidas, manipuladas ou insuficientes, permitindo que agentes mal-intencionados explorem as vulnerabilidades do sistema.

As APIs são interfaces que permitem que diferentes aplicações de software se comuniquem entre si e troquem dados. Elas são cruciais para a funcionalidade de software e serviços da Web modernos, permitindo a integração de diferentes sistemas e serviços.

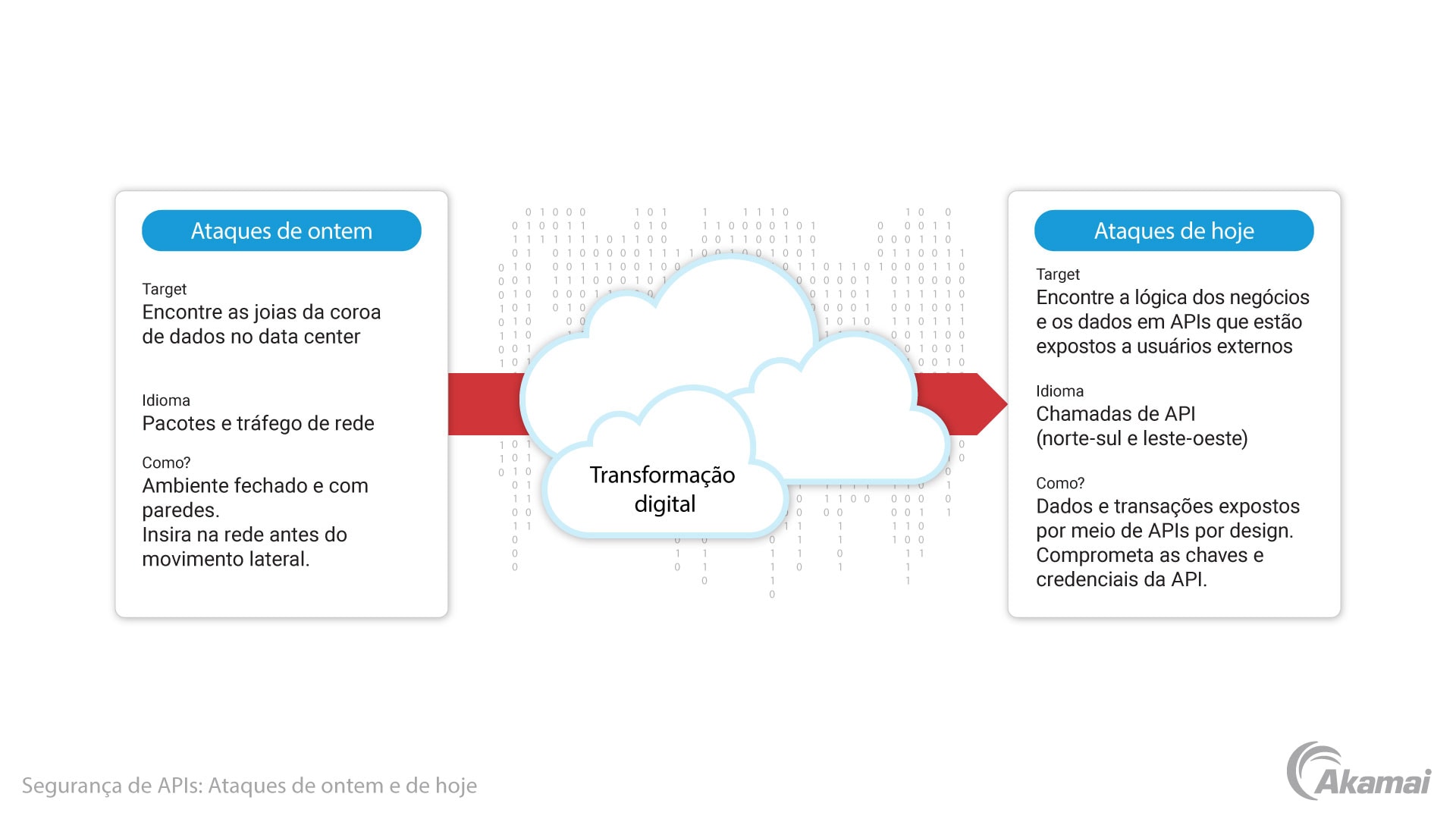

No entanto, as APIs também representam possíveis riscos de segurança. Uma violação de segurança de APIs pode gerar acesso não autorizado, roubo de dados ou até mesmo manipulação da funcionalidade do sistema. Isso pode incluir o acesso a informações confidenciais de clientes, dados corporativos ou controle sobre partes integrantes do sistema.

As vulnerabilidades comuns de segurança de APIs incluem autenticação fraca, ausência de criptografia, pontos de extremidade desprotegidos, gerenciamento inadequado de chaves e lógica de APIs com defeito. É importante lidar com esses problemas com medidas de segurança de API robustas, como a implementação de protocolos rigorosos de autenticação e autorização, auditorias regulares de segurança e o uso de gateways de API, para impedir possíveis violações.