Explore o que você pode fazer com a segmentação

Neutralize as ameaças em rápida velocidade com a aplicação assistida por IA

Acelere a aplicação do Zero Trust em todo o seu ambiente de nuvem híbrida com IA que traduz insights no nível da rede e do processo em políticas imediatas. Ao automatizar o processo de descoberta e criação de políticas, você pode limitar o risco de movimento lateral em rápida velocidade, passando da visibilidade para o controle granular em segundos, não em dias ou meses.

Reduza os riscos com uma solução que nunca para de aprender

Como funciona a Akamai Guardicore Segmentation

Recursos do produto

- Visibilidade completa em sistemas legados, de TO e de nuvem por meio da identificação de ativos conhecidos, desconhecidos e não gerenciados

- Rotulagem semântica por IA para enriquecer informações sobre ativos, proporcionando contexto crítico, velocidade e precisão

- Pontuação de risco contextual para uma imposição segura, baseada na prontidão da aplicação, na intenção e na priorização de negócios orientada por IA

- Algoritmos de inferência de IA e estabilidade de políticas preditivas para impedir o movimento lateral

- Correlação entre processos e pacotes e políticas prontas para aplicação que automatizam a validação e a contenção de ameaças

- Correlação de telemetria entre domínios de acessibilidade de ativos, portas administrativas abertas e uso de ferramentas arriscadas para mapear caminhos exploráveis e reduzir a exposição

- Detecção de plataformas e dispositivos de alto risco em seu ambiente com insights acionados pelo Osquery

- Aproveita a edge global da Akamai para obter inteligência contra ameaças incomparável e resposta a incidentes mais rápida

- Busca de ameaças orientada por IA para obter insights rápidos para orientar os responsáveis por decisões de segurança, desde a evidência até a ação

Histórias de clientes

Principais casos de uso

Contenção de movimento lateral e ransomware

Bloqueie caminhos de ransomware

Impeça que os invasores se movam pela rede impondo políticas granulares e sensíveis a aplicações que se adaptam conforme seu ambiente muda e cresce. Ao limitar a comunicação leste-oeste não autorizada, a plataforma reduz o raio de impacto e impede que o ransomware se espalhe para ativos críticos.

Benefícios

- Aplicação de menor privilégio: limite a comunicação com base no comportamento real da aplicação, não apenas nas regras estáticas de IP.

- Proteção adaptável: atualize políticas automaticamente conforme as workloads se movem ou escalam em ambientes híbridos.

- Redução do raio de impacto: forneça controles comprováveis e prontos para aplicação que impeçam ameaças sem interromper o tempo de atividade.

Delimitação de aplicações

Delimite com precisão

Isole aplicações de alto valor e essenciais aos negócios aplicando limites rigorosos de comunicação com base em dependências reais. A Akamai ajuda as equipes de segurança a dar às aplicações críticas a atenção necessária, fornecendo um mapa visual de como elas funcionam, facilitando a delimitação com políticas de segmentação precisas que impedem o acesso não autorizado de sistemas vizinhos comprometidos.

Benefícios

- Isolamento Zero Trust: crie perímetros granulares em torno de aplicações críticas para evitar movimentos laterais.

- Mapeamento de dependências: descubra continuamente todas as conexões necessárias, evitando conflitos de regras que levam a interrupções.

- Proteção confiável: aproveite a IA para obter recomendações de políticas rápidas e baseadas em evidências.

Conformidade e prontidão para auditoria

Comprove a conformidade contínua

Forneça controles de segmentação comprováveis e continuamente aplicados que atendam requisitos rigorosos de auditoria, conformidade e governança (PCI-DSS, HIPAA, SWIFT). A segmentação baseada em software simplifica a identificação de ativos no escopo, a segmentação desses ativos do restante do seu ambiente de TI e a validação da conformidade com visualizações históricas e em tempo real.

Benefícios

- Evidência automatizada: gere relatórios em tempo real e mapas visuais que fornecem aos auditores provas do cumprimento dos limites de comunicação.

- Alinhamento regulatório: mapeie os controles de segmentação diretamente para estruturas Zero Trust e padrões do setor.

- Visualização em detalhes: veja o que está sendo comunicado em sua rede e crie etiquetas facilmente para todos os ativos sujeitos a exigências de conformidade.

Proteção unificada de nuvem híbrida

Visibilidade e aplicação na nuvem

Obtenha segmentação consistente e sensível a aplicações em ambientes multinuvem com base em um único plano de controle. Nossa modelagem baseada em IA traduz fluxos de rede brutos em contexto claro de aplicações e insights de risco, permitindo que as equipes vejam exatamente como os dados se movem pelo ambiente híbrido e eliminando as lacunas de segurança causadas por silos arquitetônicos. Esses benefícios também se estendem àqueles que estão migrando aplicações de ambientes locais para a nuvem.

Benefícios

- Consistência entre ambientes: aplique os mesmos controles de visibilidade e política a máquinas virtuais, servidores e contêineres por meio de um único painel.

- Visualização do caminho de ataque: use a IA para modelar dependências e identificar possíveis caminhos de exposição antes de serem explorados.

- Correlação simplificada: identifique automaticamente ativos conhecidos, desconhecidos e não gerenciados para eliminar a coleta manual de dados e agir mais rapidamente para reduzir a exposição.

Segmentação de TO

Proteja dispositivos críticos

Amplie a segmentação de nível empresarial para TO, IoMT e CPS (sistemas ciberfísicos), onde o tempo de atividade não é negociável e os ativos geralmente não podem ser atualizados. A Akamai Guardicore Segmentation permite que as organizações reduzam sua superfície de ataque e apliquem políticas Zero Trust a dispositivos que não podem executar software de segurança baseado em host.

Benefícios

- Descoberta abrangente: identifique ativos e mapeie as comunicações em ambientes de TO, exibindo-os ao lado de outros ativos de TI para uma melhor visualização unificada.

- Continuidade operacional: implemente políticas de segurança que respeitem os requisitos específicos de segurança e tempo de atividade dos ambientes industriais.

- Aplicação de baixa latência: recursos de aplicação sem agente para ambientes confidenciais, na camada de rede e sistema de host com DPUs.

Proteção de workloads dinâmicas de nuvem e contêiner

Garanta que a segurança acompanhe o desenvolvimento

Proteja workloads efêmeras e de curta duração em ambientes Kubernetes e PaaS onde os controles estáticos e baseados em IP sofrem alterações. A descoberta contínua e a inteligência orientada por IA garantem que suas políticas de segmentação permaneçam precisas e aplicáveis à medida que contêineres e outras workloads são criados, dimensionados e desativados.

Benefícios

- Segurança baseada em identidade: em ambientes dinâmicos de nuvem e contêiner, os endereços IP mudam, mas a identidade persiste. A segurança que se vincula à identidade, não à localização, é o que torna o Zero Trust aplicável em grande escala.

- Descoberta contínua: detecte e mapeie automaticamente novas instâncias de nuvem ou pods K8s no momento em que forem implementados.

- Aplicação nativa: implemente uma solução que funcione de forma consistente em vários provedores, usando pontos de aplicação nativos.

Isolamento seguro de workloads de IA

Adote a IA com segurança

Proteja os ativos de alto valor da era da IA, incluindo clusters de treinamento de modelos, serviços de inferência e pipelines de dados confidenciais. À medida que a infraestrutura de GPU e os serviços de IA se expandem, a Akamai garante que esses ambientes permaneçam segmentados e validados em relação aos caminhos de exposição emergentes e ao crescimento da IA sombra.

Benefícios

- Visibilidade da infraestrutura de IA: descubra automaticamente nós de treinamento de IA e APIs de inferência para evitar acesso não autorizado.

- Proteção de ativos de modelos: imponha limites rigorosos em torno de repositórios de modelos e armazenamentos de recursos para evitar a exfiltração de dados.

- Validação contínua: certifique-se de que, à medida que os modelos de IA e a infraestrutura evoluem, as políticas de segmentação permaneçam precisas.

Investigação e resposta a incidentes acelerados por IA

Responda com confiança

Reduza o tempo de resposta a incidentes utilizando insights contínuos baseados em IA para entender a "intenção" do tráfego de aplicações. A Akamai apresenta imediatamente um plano de resposta a incidentes que fornece etapas relevantes e práticas para investigar e responder a incidentes em sua rede. Uma avaliação de exposição atualizada continuamente indexa incidentes por gravidade e fornece um caminho para a resolução, em uma única visualização.

Benefícios

- Política gerada por IA: aproveite o aprendizado de máquina para sugerir políticas automaticamente por meio de modelos e fluxos de trabalho intuitivos.

- Contenção acelerada: use visibilidade em tempo real para implementar políticas rapidamente e limitar o raio de impacto de uma violação.

- Busca gerenciada de ameaças: investigação de ameaças baseada em IA com análise humana para encontrar e corrigir ameaças.

Perguntas frequentes (FAQ)

Ela inclui opções baseadas em agente e sem agente. Essa flexibilidade garante que a segurança e a segmentação possam ser aplicadas em uma ampla variedade de ambientes. Recomenda-se a implantação de agentes para obter o máximo de visibilidade e controle sobre o tráfego e as atividades da rede. A opção sem agente é ideal para ambientes de PaaS na nuvem, IoT e OT.

É uma plataforma de microssegmentação que usa IA e controles integrados para proteger o tráfego leste-oeste e aplicar o princípio fundamental do Zero Trust: nunca confiar, sempre verificar. Em 2025, a Gartner declarou: a microssegmentação orientada por IA, e não soluções estáticas baseadas em regras, é o futuro da proteção eficaz de dispositivos e redes contra violações.

A implementação do Zero Trust em ambientes híbridos é muitas vezes dificultada pela complexidade operacional. A Akamai Guardicore Segmentation simplifica esse processo por meio da descoberta contínua com recomendações de políticas geradas por IA. Ela fornece um único ponto de controle em data centers locais, instâncias de nuvem e contêineres Kubernetes. Ao usar a aplicação orientada por evidências, as equipes de segurança podem simular o impacto das políticas de segurança antes de entrarem em operação, eliminando o risco de tempo de inatividade dos negócios e acelerando o caminho para a maturidade do Zero Trust.

A microssegmentação baseada em IA usa aprendizado de máquina para descobrir automaticamente ativos de rede e mapear dependências de aplicações. Ao contrário dos firewalls tradicionais, a Akamai Guardicore Segmentation usa IA para entender a "intenção" do tráfego de aplicações. Ao aplicar políticas de menor privilégio, ela contém efetivamente o ransomware, bloqueando o movimento lateral que os invasores usam para se espalhar por uma rede. Isso garante que, mesmo que um dispositivo seja comprometido, seus dados críticos de negócios permaneçam isolados e seguros.

Estes são os principais diferenciais:

- Nossa IA entende aplicações, não apenas endereços IP. Em vez de depender de atributos de rede estáticos, nossa IA modela dependências de aplicações, comportamentos de processo e sinais contextuais para gerar políticas com base em como as aplicações realmente funcionam.

- A imposição híbrida é integrada, não anexada. Oferecemos suporte à imposição baseada em host, contexto de identidade e integração em ativos físicos, virtuais, em nuvem, em contêineres e de TO, permitindo segmentação consistente em arquiteturas híbridas complexas.

- A geração de políticas orientada por IA acelera o tempo de retorno. Nossa IA sugere e estimula políticas de segmentação com base em parâmetros comportamentais, reduzindo o esforço manual e permitindo a validação humana antes da imposição.

- Oferecemos suporte à visibilidade baseada em agentes e sem agentes. Para ambientes em que os agentes não são viáveis, incluindo dispositivos não gerenciados, IoT, TO e IoMT, a Akamai Guardicore Segmentation oferece suporte ao monitoramento passivo e ao perfil orientado por IA para estender a cobertura da segmentação.

- A segmentação adaptativa baseada em risco é nativa da plataforma. As políticas se adaptam dinamicamente com base em sinais de risco de workload, postura de vulnerabilidade, alterações de identidade e desvios comportamentais, alinhando a imposição à pontuação de risco em tempo real.

- Um mapa único e dinâmico de todo o seu ambiente. Do data center à nuvem, do Kubernetes à infraestrutura legada, todo ativo, todo fluxo e toda dependência são visíveis em um só lugar, atualizados em tempo real com granularidade no nível do processo. Em vez de reunir dados de várias ferramentas, as equipes visualizam sua postura de segurança completa (padrões de tráfego, atividade de ameaças e aplicação de políticas) em uma interface unificada, criada para ambientes híbridos, de nuvem e de TO.

Além da aplicação de políticas, a Akamai Guardicore Segmentation foi criada para entender continuamente sua infraestrutura, validar a eficácia dos controles Zero Trust atuais, detectar ameaças reais, analisar a exposição a essas ameaças com recomendações classificadas e aplicar o controle com segurança em ambientes híbridos.

À medida que workloads de IA, contêineres e infraestrutura efêmera aumentam em complexidade, o algoritmo baseado em IA da Akamai Guardicore aprende dezenas de milhares de aplicações e milhões de fluxos mais rápido do que um ser humano jamais conseguiria: rotulando automaticamente ativos desconhecidos, gerando recomendações de políticas personalizadas e mantendo a precisão da segmentação em escala, sem a necessidade de aumentar o número de funcionários.

Recursos

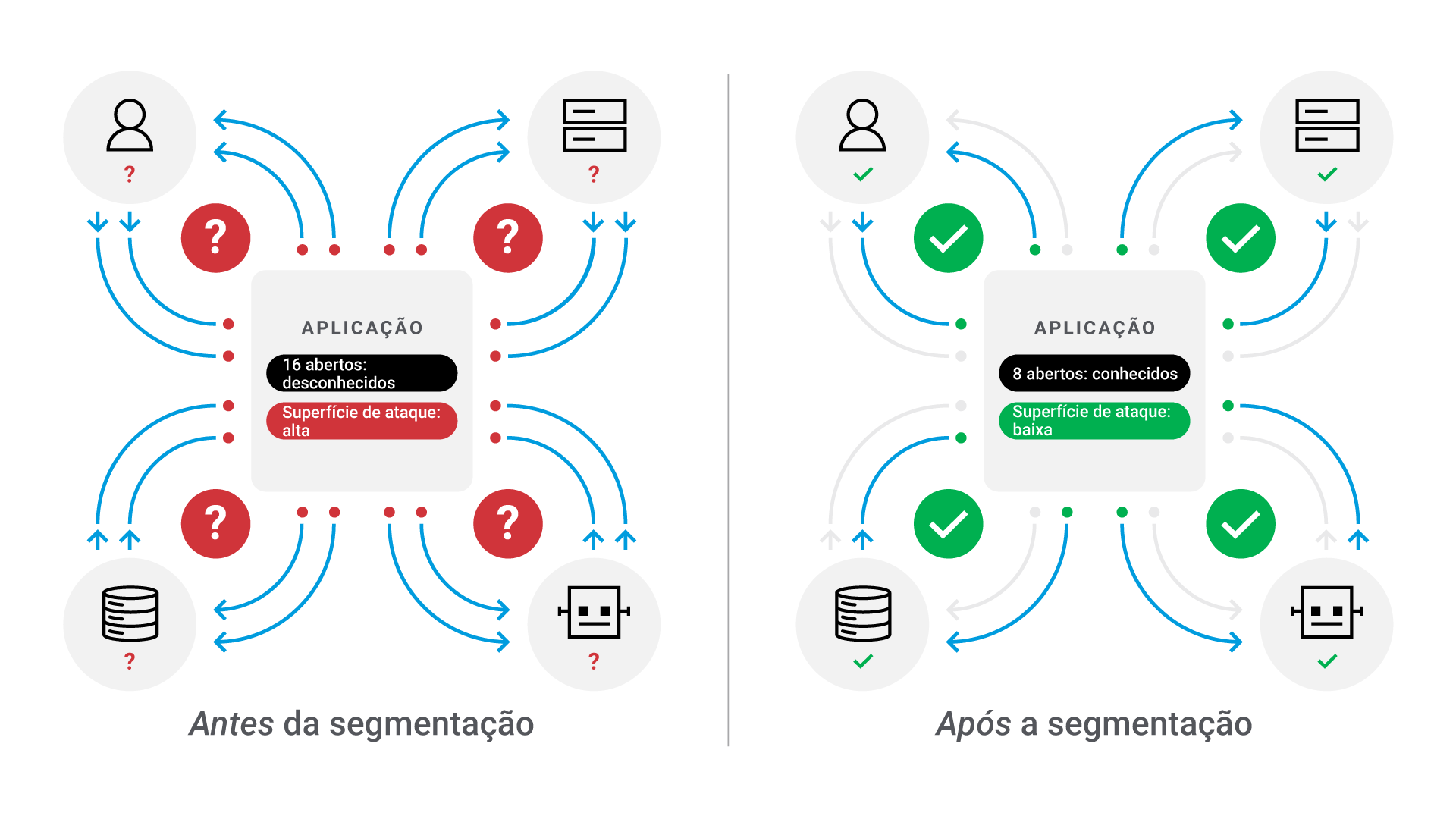

Impeça que os ataques se espalhem usando a microssegmentação

A Akamai Guardicore Segmentation oferece melhor visibilidade para controlar e interromper a propagação.

Obtenha visibilidade em tempo real e controle eficaz contra movimentos laterais. Veja como a Akamai Guardicore Segmentation ajuda você a proteger sua rede e ficar à frente dos ataques. Solicite sua demonstração hoje mesmo.

Agende sua demonstração em duas etapas fáceis:

- Envie o formulário

- Agende um horário com nossa equipe

Agradecemos sua solicitação!

Um especialista da Akamai entrará em contato em breve.

1Gartner, Voice of the Customer for Network Security Microsegmentation, Peer Contributors, 22 de janeiro de 2026.

GARTNER® é uma marca registrada e marca de serviço e PEER INSIGHTS™ é uma marca registrada da Gartner, Inc. e/ou de suas afiliadas nos EUA e internacionalmente, e são usadas aqui com permissão. Todos os direitos reservados. O conteúdo do Gartner Peer Insights consiste em opiniões de usuários finais individuais com base em suas próprias experiências e não deve ser interpretado como declarações de fato nem representa as opiniões do Gartner ou de suas afiliadas. O Gartner não endossa nenhum fornecedor, produto ou serviço descrito nesse conteúdo nem oferece qualquer garantia, expressa ou implícita, com relação a esse conteúdo, sobre sua precisão ou integridade, incluindo qualquer garantia de comercialização ou adequação a uma finalidade específica.