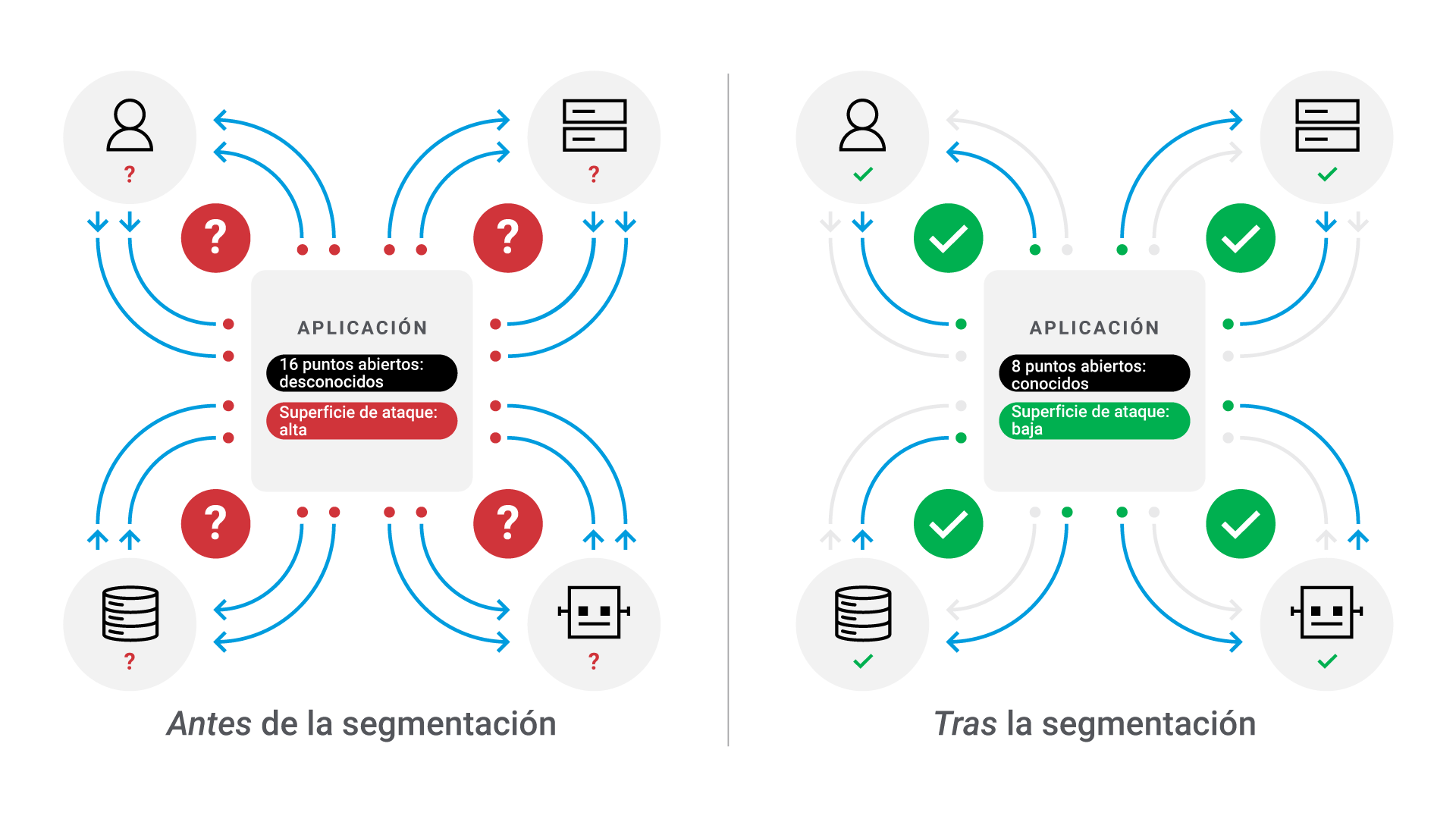

Contenga los ataques con segmentación para sus implementaciones de nube híbrida

Akamai Guardicore Segmentation le permite contener los ataques a aplicaciones y cargas de trabajo en entornos de nube híbrida y K8s, con la misma visibilidad y controles de políticas implementados en entornos locales. Asigne sus activos y flujos entre entornos, máquinas virtuales, servidores y contenedores, todo desde un solo panel de control.

Vaya más allá del centro de datos para proteger Azure, AWS, GCP y otras infraestructuras de nube con una visión única de la nube y una política de seguridad única y coherente en todo el entorno híbrido. Esto le permite identificar amenazas, anomalías y posibles vulnerabilidades, a la vez que aplica rápidamente controles de seguridad que se adaptan a cualquier cambio en su entorno de nube.

Ventajas

- Automatice la detección y obtenga una visualización completa de los flujos de nube, las políticas de segmentación precisas y las alertas de seguridad de la red.

- Implemente una solución de segmentación que funcione de forma coherente en varias implementaciones de nube y K8s, utilizando puntos de aplicación nativos.

- Detenga las infracciones en la nube adaptando las políticas de seguridad automáticas a cualquier cambio en su entorno de nube, evitando las actualizaciones manuales.