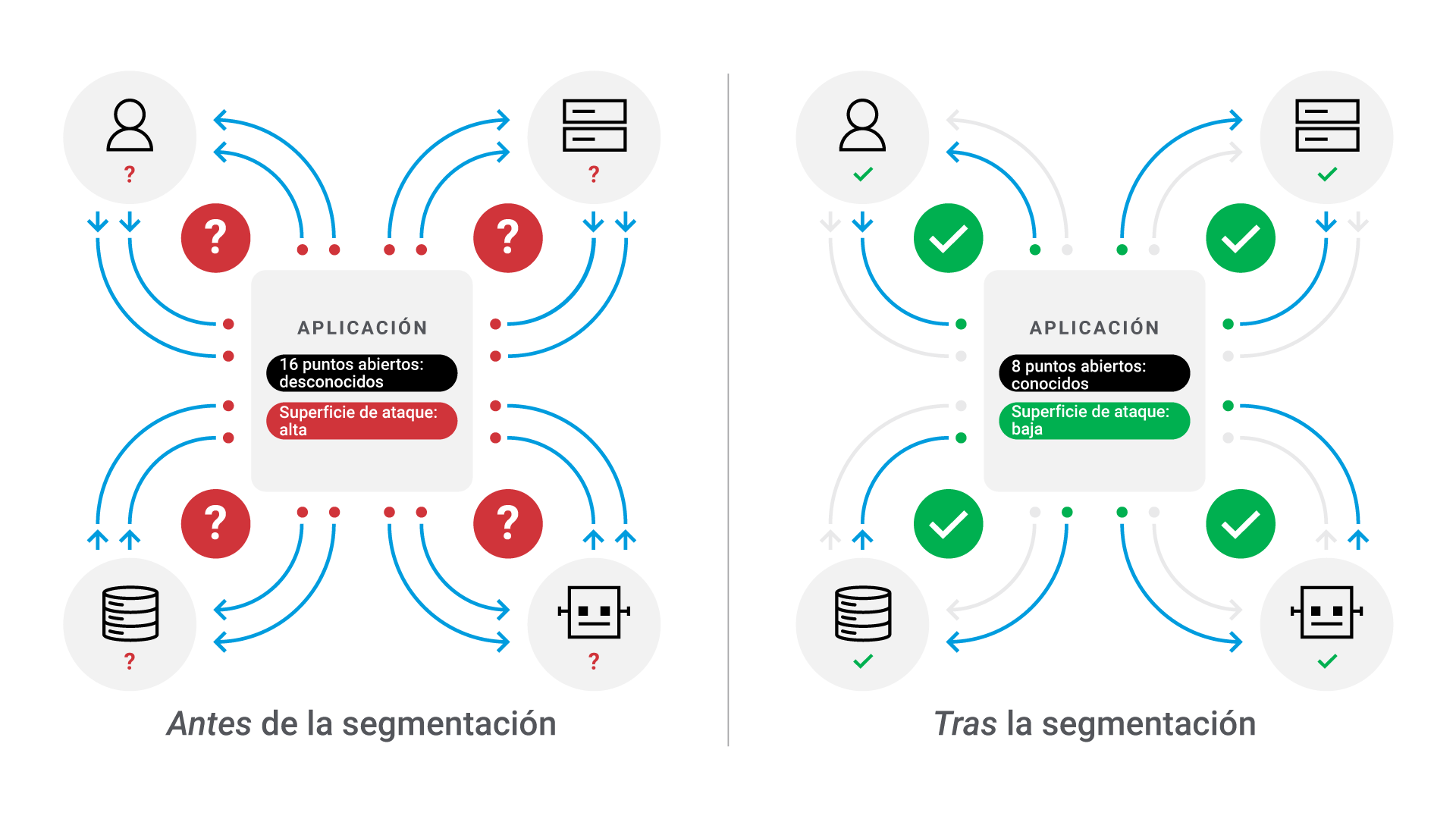

Descubra qué puede hacer con la segmentación

Neutralice las amenazas a toda máquina con la asistencia de la IA

Acelere la aplicación de Zero Trust en su infraestructura de nube híbrida con IA que traduce la información a nivel de red y proceso en políticas inmediatas. Al automatizar el proceso de detección y creación de políticas, puede limitar el riesgo de movimiento lateral a toda velocidad, pasando de la visibilidad al control granular en segundos, no en días o meses.

Reduzca los riesgos con una solución que nunca deja de aprender

Cómo funciona Akamai Guardicore Segmentation

Características del producto

- Visibilidad completa de los sistemas heredados, de TO y en la nube mediante la identificación de activos conocidos, desconocidos y no gestionados

- Etiquetado de IA semántica para enriquecer la información de los activos con el fin de obtener un contexto crítico, velocidad y precisión

- Puntuación de riesgo contextual para una aplicación segura, basada en la preparación de las aplicaciones, la intención y la priorización empresarial basada en IA

- Algoritmos de inferencia de IA y estabilidad predictiva de políticas para detener el movimiento lateral

- Correlación proceso-paquete y políticas listas para aplicar que automatizan la validación y contención de amenazas

- Correlación de telemetría entre dominios de accesibilidad de activos, puertos de administración abiertos y uso arriesgado de herramientas para mapear las rutas atacables y reducir la exposición

- Información basada en osquery para detectar plataformas y dispositivos de alto riesgo en su entorno

- Aprovecha el Edge global de Akamai para ofrecer una inteligencia frente a amenazas inigualable y una respuesta ante incidentes más rápida

- Búsqueda de amenazas basada en IA para obtener información rápida que guíe a los responsables de la toma de decisiones de seguridad de las evidencias a la acción

Historias de clientes

Principales casos de uso

Contenga el movimiento lateral y el ransomware

Bloquee las rutas del ransomware

Evite que los atacantes se muevan por la red mediante la aplicación de políticas detalladas con reconocimiento de aplicaciones que se adaptan a medida que el entorno cambia y se amplía. Al limitar la comunicación este-oeste no autorizada, la plataforma reduce la onda expansiva y evita que el ransomware se extienda a los activos críticos.

Ventajas

- Aplicación de privilegios mínimos: limite la comunicación basándose en el comportamiento real de las aplicaciones, no solo en reglas de IP estáticas.

- Protección adaptable: actualice automáticamente las políticas a medida que las cargas de trabajo se mueven o se amplíen en entornos híbridos.

- Reducción de la onda expansiva: proporcione controles demostrables y listos para su aplicación que detengan las amenazas sin interrumpir el tiempo de actividad.

Delimitación de aplicaciones

Delimitación con precisión

Aísle las aplicaciones esenciales y de gran valor mediante la aplicación de límites de comunicación estrictos basados en dependencias reales. Akamai ayuda a los equipos de seguridad a dar a las aplicaciones esenciales el enfoque que necesitan, ya que proporciona un mapa visual de cómo funcionan, lo que facilita su delimitación con políticas de segmentación precisas que evitan el acceso no autorizado de los sistemas colindantes comprometidos.

Ventajas

- Aislamiento Zero Trust: cree perímetros granulares alrededor de las aplicaciones críticas para evitar el movimiento lateral.

- Correlación de dependencias: detecte de forma continua todas las conexiones necesarias para evitar conflictos de reglas que provoquen interrupciones.

- Protección de confianza: aproveche la IA para obtener recomendaciones de políticas rápidas y basadas en evidencias.

Cumplimiento y preparación para auditorías

Demuestre el cumplimiento continuo

Proporcione controles de segmentación demostrables y aplicados de forma continua compatibles con los estrictos requisitos de auditoría, cumplimiento y control (PCI-DSS, HIPAA, SWIFT). La segmentación basada en software simplifica la identificación de los activos que se incluyen, su segmentación del resto de su entorno de TI y la validación de su cumplimiento con vistas en tiempo real e históricas.

Ventajas

- Evidencias automatizadas: genere informes en tiempo real y mapas visuales que proporcionen a los auditores evidencias de los límites de comunicación aplicados.

- Alineación con la normativa: asigne los controles de segmentación directamente a los marcos Zero Trust y a los estándares del sector.

- Visualización en detalle: vea lo que se está comunicando en su red y cree fácilmente etiquetas para todos los activos sujetos a requisitos de cumplimiento.

Protección unificada de la nube híbrida

Visibilidad y cumplimiento en todas las nubes

Consiga una segmentación coherente y con reconocimiento de aplicaciones en entornos multinube desde un plano de control único. Nuestro modelado basado en IA traduce los flujos de red brutos en un contexto de aplicación claro y en información sobre los riesgos, lo que permite a los equipos ver exactamente cómo se mueven los datos en el entorno híbrido y eliminar las brechas de seguridad causadas por los silos de arquitectura. Estas ventajas también se extienden a quienes migran aplicaciones del entorno local a la nube.

Ventajas

- Coherencia entre entornos: aplique los mismos controles de visibilidad y políticas a las máquinas virtuales, los servidores y los contenedores desde un solo panel de control.

- Visualización de rutas de ataque: utilice la IA para modelar las dependencias e identificar posibles rutas de exposición antes de que sean atacadas.

- Correlación simplificada: identifique automáticamente los activos conocidos, desconocidos y no gestionados para eliminar la recopilación manual de datos y actuar más rápido para reducir la exposición.

Segmentación de OT

Proteja los dispositivos críticos

Amplíe la segmentación de nivel empresarial a OT, IoMT y sistemas ciberfísicos (CPS) allá donde el tiempo de actividad no es negociable y donde no siempre se pueden aplicar parches a los activos. Akamai Guardicore Segmentation permite a las organizaciones reducir su superficie de ataque y aplicar políticas de Zero Trust en los dispositivos que no pueden ejecutar software de seguridad basado en host.

Ventajas

- Detección completa: identifique los activos y asigne las comunicaciones en los entornos de OT y visualícelos junto con los demás activos de TI para obtener una mejor vista única.

- Continuidad operativa: aplique políticas de seguridad que respeten los requisitos específicos de seguridad y el tiempo de actividad de los entornos industriales.

- Aplicación de baja latencia: capacidades de aplicación sin agente para entornos sensibles: en la capa de sistema de host y red con DPU.

Proteja las cargas de trabajo dinámicas de la nube y los contenedores

Garantice que la seguridad siga el ritmo del desarrollo

Proteja las cargas de trabajo efímeras y de corta duración en entornos de Kubernetes y PaaS donde los controles estáticos y basados en IP se desvían. La detección continua y la inteligencia basada en IA garantizan que las políticas de segmentación sigan siendo precisas y aplicables a medida que los contenedores y otras cargas de trabajo se ponen en marcha, se amplían y desaparecen.

Ventajas

- Seguridad basada en identidad: en entornos dinámicos de nube y contenedores, las direcciones IP cambian, pero la identidad permanece. La seguridad vinculada a la identidad, no a la ubicación, es lo que hace que Zero Trust sea aplicable a escala.

- Detección ininterrumpida: detecte y asigne automáticamente nuevas instancias de nube o pods de K8s en el momento en que se implementen.

- Aplicación nativa: implemente una solución que funcione de forma coherente con diferentes proveedores, utilizando puntos de aplicación nativos.

Aislamiento seguro de cargas de trabajo de IA

Adopte la IA de forma segura

Proteja los activos de gran valor de la era de la IA, incluidos los clústeres de entrenamiento de modelos, los servicios de inferencia y los flujos de datos sensibles. A medida que la infraestructura de GPU y los servicios de IA se amplían, Akamai garantiza que estos entornos permanezcan segmentados y validados frente a las rutas de exposición emergentes y el crecimiento de la IA en la sombra.

Ventajas

- Visibilidad de la infraestructura de IA: detecte automáticamente los nodos de entrenamiento de IA y las API de inferencia para evitar el acceso no autorizado.

- Protección de activos modelo: aplique límites estrictos en torno a los repositorios de modelos y los almacenes de características para evitar la exfiltración de datos.

- Validación continua: asegúrese de que, a medida que los modelos de IA y la infraestructura evolucionan, las políticas de segmentación sigan siendo precisas.

Investigación y respuesta ante incidentes acelerados con IA

Responda con confianza

Reduzca el tiempo de respuesta ante incidentes utilizando información continua basada en IA para comprender la "intención" del tráfico de aplicaciones. Akamai presenta inmediatamente un plan de respuesta ante incidentes que proporciona pasos relevantes y prácticos para investigar y responder a los incidentes en su red. Una evaluación de la exposición actualizada continuamente indexa los incidentes según su gravedad y proporciona una ruta de resolución en una sola vista.

Ventajas

- Política generada por IA: aproveche el aprendizaje automático para sugerir políticas automáticamente a través de plantillas y flujos de trabajo intuitivos.

- Contención acelerada: utilice la visibilidad en tiempo real para implementar rápidamente políticas y limitar la onda expansiva de una vulneración.

- Búsqueda gestionada de amenazas: investigación de amenazas basada en IA con análisis humano para encontrar y remediar las amenazas.

Preguntas frecuentes

Incluye opciones basadas en agentes y sin agentes. Esta flexibilidad garantiza que la seguridad y la segmentación se puedan aplicar en una amplia gama de entornos. Se recomienda implementar agentes para lograr la máxima visibilidad y control sobre el tráfico y las actividades de la red. La opción sin agentes es ideal para entornos de PaaS, IoT y OT en la nube.

Se trata de una plataforma de microsegmentación que utiliza IA y controles integrados para proteger el tráfico este-oeste y aplicar el principio básico de Zero Trust: nunca confiar, siempre comprobar. En 2025, Gartner declaró: La microsegmentación basada en IA, y no las soluciones estáticas basadas en reglas, es el futuro de la protección eficaz de dispositivos y redes frente a las vulneraciones.

La consecución de Zero Trust en entornos híbridos a menudo se ve obstaculizada por la complejidad operativa. Akamai Guardicore Segmentation simplifica este proceso mediante la detección continua con recomendaciones de políticas generadas por IA. Proporciona un único punto de control en los centros de datos locales, las instancias de nube y los contenedores de Kubernetes. Mediante el uso de la aplicación basada en pruebas, los equipos de seguridad pueden simular el impacto de las políticas de seguridad antes de ponerlas en marcha, lo que elimina el riesgo de tiempo de inactividad de la empresa y acelera el camino hacia la madurez de Zero Trust.

La microsegmentación basada en IA utiliza el aprendizaje automático para detectar automáticamente los activos de la red y asignar las dependencias de las aplicaciones. A diferencia de los firewalls tradicionales, Akamai Guardicore Segmentation utiliza la IA para comprender la "intención" del tráfico de aplicaciones. Al aplicar políticas de privilegios mínimos, el departamento de TI contiene de manera eficaz el ransomware bloqueando el movimiento lateral que los atacantes utilizan para propagarse por una red. Esto garantiza que, incluso si un dispositivo se ve comprometido, los datos empresariales críticos permanecen aislados y seguros.

Estos son los principales diferenciadores:

- Nuestra IA entiende las aplicaciones, no solo las direcciones IP. En lugar de depender de atributos de red estáticos, nuestra IA modela las dependencias de las aplicaciones, los comportamientos de los procesos y las señales contextuales para generar políticas basadas en el funcionamiento real de las aplicaciones.

- La aplicación híbrida está integrada, no metida con calzador. Respaldamos la aplicación basada en host, el contexto de identidad y la integración en activos físicos, virtuales, de nube, contenedorizados y de TO, lo que permite una segmentación coherente en arquitecturas híbridas complejas.

- La generación de políticas basadas en IA acelera la rentabilidad. Nuestra IA sugiere y estimula políticas de segmentación basadas en referencias de comportamiento, lo que reduce el esfuerzo manual y permite la validación humana antes de la aplicación.

- Ofrecemos visibilidad basada en agentes y sin agentes. Para los entornos en los que los agentes no son viables, incluidos los dispositivos no gestionados, de IoT, OT e IoMT, Akamai Guardicore Segmentation admite la supervisión pasiva y la creación de perfiles basados en IA para ampliar la cobertura de la segmentación.

- La segmentación adaptable basada en el riesgo es nativa de la plataforma. Las políticas se adaptan de forma dinámica en función de las señales de riesgo de las cargas de trabajo, la estrategia de vulnerabilidades, los cambios de identidad y las desviaciones en el comportamiento, de modo que la aplicación de las políticas se alinea con la puntuación de riesgo en tiempo real.

- Un único mapa dinámico de todo su entorno. Desde el centro de datos hasta la nube, pasando por Kubernetes y la infraestructura heredada, todos los activos, todos los flujos y todas las dependencias se pueden ver en un solo lugar y se actualizan en tiempo real con granularidad a nivel de proceso. En lugar de combinar los datos de varias herramientas, los equipos ven toda su estrategia de seguridad (patrones de tráfico, actividad de amenazas y aplicación de políticas) en una interfaz unificada diseñada para entornos híbridos, de nube y de TO.

Más allá de la aplicación de políticas, Akamai Guardicore Segmentation se ha diseñado para comprender continuamente su infraestructura, validar la eficacia de los controles Zero Trust actuales, detectar amenazas reales, explicar la exposición de esas amenazas con recomendaciones clasificadas y aplicar de forma segura la contención en entornos híbridos.

A medida que las cargas de trabajo de IA, los contenedores y la infraestructura efímera aumentan la complejidad, el algoritmo basado en IA de Akamai Guardicore aprende decenas de miles de aplicaciones y millones de flujos más rápido de lo que podría una persona, etiquetando automáticamente los activos desconocidos, generando recomendaciones de políticas personalizadas y manteniendo la precisión de la segmentación a escala sin necesidad de aumentar el personal.

Recursos

Evite que los ataques se propaguen con la microsegmentación

Akamai Guardicore Segmentation le ofrece una mayor visibilidad para controlar y detener la propagación de los ataques.

Obtenga visibilidad en tiempo real y un control potente contra el movimiento lateral. Descubra cómo Akamai Guardicore Segmentation le ayuda a proteger su red y a anticiparse a los ataques. Solicite su demostración hoy.

Programe una demostración en dos sencillos pasos:

- Envíe el formulario

- Reserve una cita con nuestro equipo

Gracias por su solicitud.

Un experto de Akamai se pondrá en contacto con usted en breve.

1Gartner, Voice of the Customer for Network Security Microsegmentation, Peer Contributors, 22 de enero de 2026.

GARTNER® es una marca comercial registrada y una marca de servicio, y PEER INSIGHTS™ es una marca comercial registrada de Gartner, Inc. y/o sus filiales en EE. UU. y otros países, y se usa aquí con permiso. Todos los derechos reservados. Gartner Peer Insights incluye opiniones de usuarios finales individuales basadas en sus propias experiencias, que no deben interpretarse como declaraciones de hecho ni representan las opiniones de Gartner o sus afiliados. Gartner no respalda a ningún proveedor, producto o servicio descrito en este contenido ni ofrece garantía alguna, expresa o implícita, con respecto a este contenido, sobre su precisión o integridad, incluidas las garantías de comerciabilidad o adecuación a un fin específico.