Una vulneración de la seguridad de las API hace referencia a un ciberincidente por el cual una entidad no autorizada obtiene acceso a un sistema o a datos a través de la API. Esto puede ocurrir cuando las medidas de seguridad que protegen las API se ven comprometidas, manipuladas o son insuficientes, lo que permite a los agentes maliciosos explotar las vulnerabilidades del sistema.

Las API son interfaces que permiten que diferentes aplicaciones de software se comuniquen entre sí e intercambien datos. Son cruciales para la funcionalidad del software moderno y los servicios web, y permiten la integración de diversos sistemas y servicios.

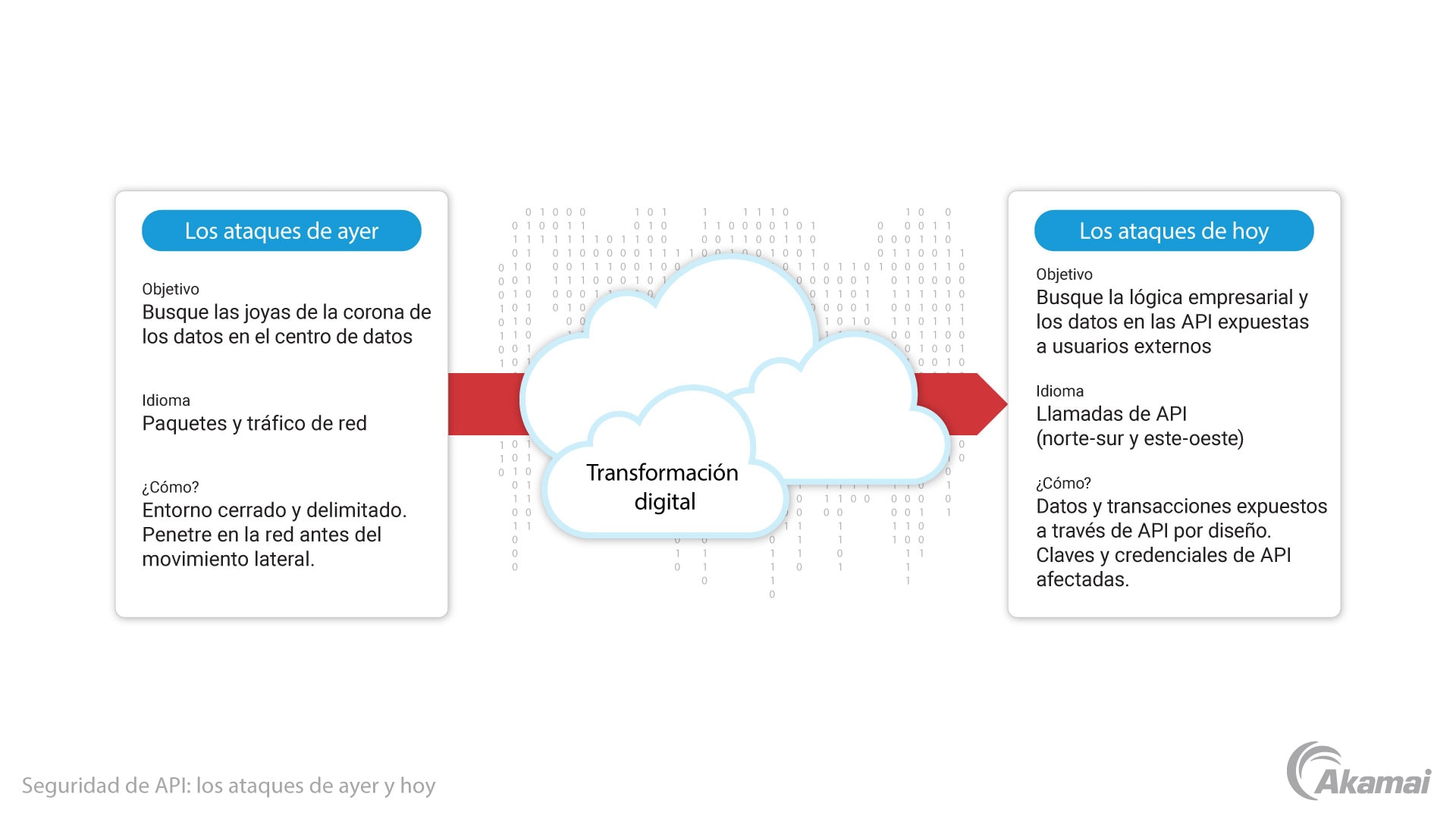

Sin embargo, las API también constituyen posibles riesgos de seguridad. Una vulneración de la seguridad de las API puede dar lugar a un acceso no autorizado a los datos, al robo de datos o incluso a la manipulación de la funcionalidad del sistema. Esto podría incluir el acceso a información confidencial del cliente, los datos corporativos o el control de partes integrales del sistema.

Las vulnerabilidades de la seguridad de las API más comunes son una autenticación débil, la falta de cifrado, terminales no seguros, una gestión de claves inadecuada y una lógica de API defectuosa. Abordar estos problemas con medidas de seguridad de API sólidas, como la implementación de protocolos de autenticación y autorización estrictos, auditorías de seguridad periódicas y el uso de puertas de enlace de API, es importante para detener posibles infracciones.