たとえば、サイバーセキュリティチームが脅威インテリジェンスや分析ツールを活用し、経験を生かして、攻撃の明確な兆候が明らかになる前に潜在的な侵害や攻撃を探します。

脅威ハンティングとは

脅威ハンティングはサイバーセキュリティの重要な側面であり、組織のネットワーク内で潜在的なセキュリティ脅威を検索して特定します。

このプロセスは、組織に重大な損害を与える前にセキュリティ侵害を特定し、緩和するために重要です。

脅威ハンティングを理解する

脅威ハンティングは従来のセキュリティモニタリングとは異なるということを理解することが重要です。一般的に、セキュリティモニタリングでは、自動化されたツールを使用して既知の脅威を検知し、それに対応します。

脅威ハンティングでは、未知の脅威や過去に検知されなかった脅威を積極的に検索します。このプロアクティブなアプローチは、これまでに見られなかった新たな脅威を特定し、重大な損害を引き起こす前にそれを緩和するために重要です。

API 脅威ハンティングの構成要素:

データ分析 - データ分析は、脅威ハンティングで使用される主な技術の 1 つです。さまざまなソースから取得した大量のデータを分析することで、セキュリティチームは潜在的な脅威を示す可能性のあるパターンを特定できます。これには、ネットワークトラフィックを分析して異常な通信パターンを検知したり、ログファイルを分析して疑わしいアクティビティを特定したりすることが含まれます。

ふるまい分析 - ふるまい分析は、脅威ハンティングで使用されるもう 1 つの重要な技術です。これには、ネットワーク上のユーザーやデバイスのふるまいを分析して、疑わしいアクティビティや異常なアクティビティを特定することが含まれます。たとえば、ユーザーのふるまいが突然変化した場合、そのユーザーのアカウントが侵害されたことを意味する場合があります。

SIEM - セキュリティ情報およびイベント管理(SIEM)システムは、脅威ハンティングで使用される最も重要なツールの 1 つです。SIEM システムは、さまざまなソースからセキュリティ関連のデータを収集して分析し、相関させる、集約型プラットフォームです。

SIEM システムを使用することで、潜在的な脅威を示す可能性のあるパターンや異常を特定したり、脅威に対応するために使用できるアラートを生成したりできます。

脅威インテリジェンス - 脅威インテリジェンスは、脅威ハンティングで使用されるもう 1 つの重要なツールです。脅威インテリジェンスとは、潜在的なセキュリティ脅威を特定し理解するために使用される情報です。これには、潜在的な脅威を特定して防止するために利用できる、既知のマルウェアや既知の攻撃手法に関する情報が含まれます。

脅威に関する最新情報の把握 - 最新の脅威と攻撃に関する情報を常に把握しておくことが重要です。サイバー脅威は絶えず進化しており、組織は新たな脅威に適応し対応できなければなりません。そのためには、脅威インテリジェンスフィードを定期的に監視し、脅威ハンティングコミュニティーに参加し、サイバーセキュリティの最新の開発状況を常に把握する必要があります。

脅威ハンティングはサイバーセキュリティの極めて重要な側面であり、組織のネットワーク内で潜在的なセキュリティ脅威をプロアクティブに検索して特定します。データ分析、ふるまい分析、その他のツールを使用することで、組織は脅威を効果的に阻止できます。

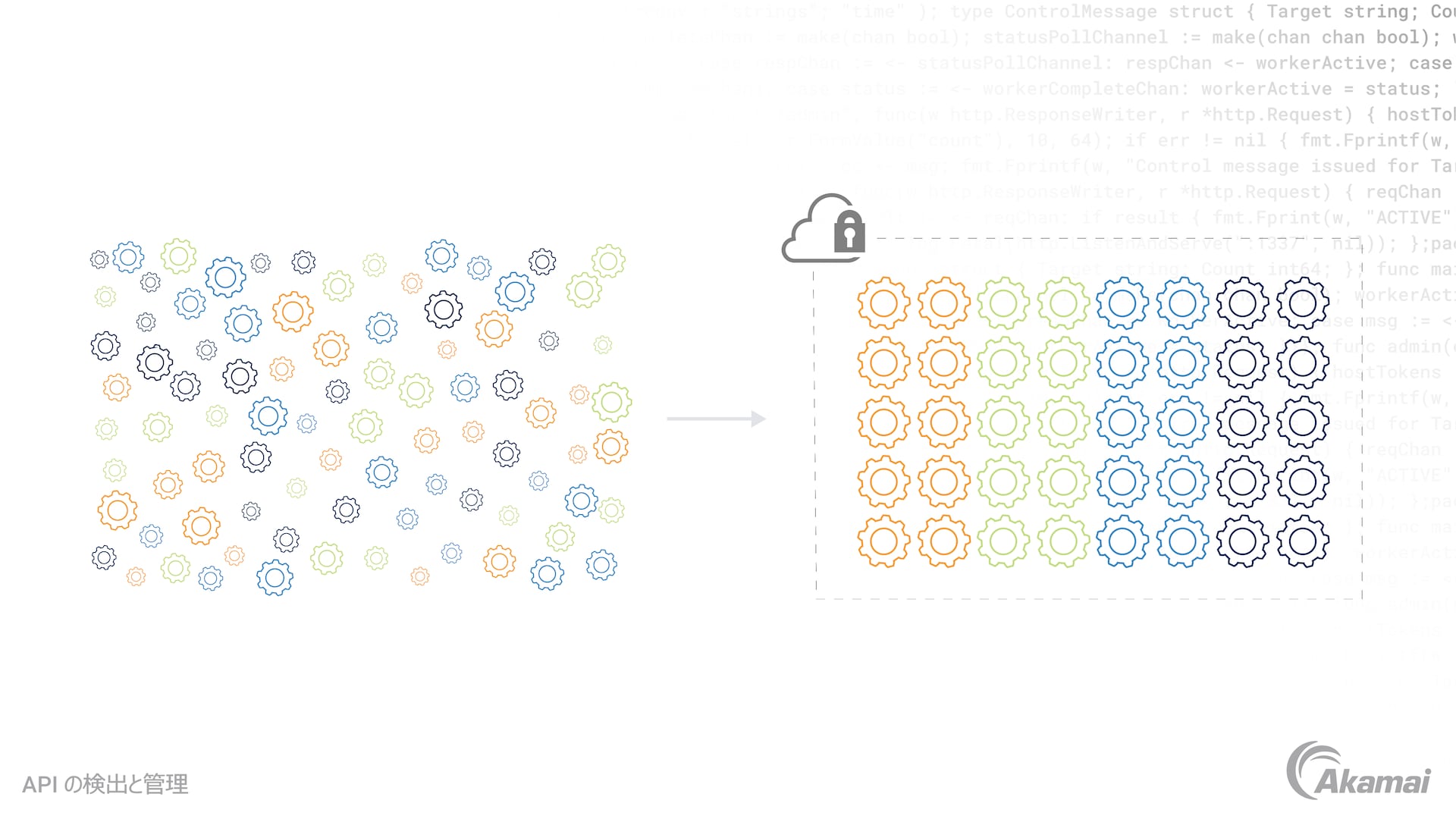

専用の API セキュリティツール

脅威ハンティングのために特別に設計された専用のツールとプラットフォームがあります。たとえば、個々のデバイス上の脅威を検知して対応するエンドポイント検知応答(EDR)ツールや、ネットワークの脅威に対して使用されるネットワーク検知応答(NDR)ツールです。

上記のツールや技術に加えて、脅威ハンティングの効果を向上させるために使用すべきベストプラクティスがたくさんあります。これには次のようなものがあります。

- セキュリティプロトコルや手順を定期的にレビューし、更新する

- 定期的なセキュリティ評価と侵入テストを実施する

- すべての従業員に対してセキュリティ意識向上トレーニングを行う

- インシデント対応プロトコルや手順を確立する

脅威ハンティングは、サイバーセキュリティの重要な要素であり、問題が発生する前に潜在的なセキュリティ侵害を特定するために役立ちます。

脅威ハンティングのリソース要件

脅威ハンティングは簡単ではなく、スキルと経験が必要です。潜在的な脅威を特定できるようになるには、組織のシステムとネットワークを十分に理解する必要があります。脅威ハンティングプログラムをサポートするツール、テクノロジー、リソースに投資することが重要です。

コラボレーションとコミュニケーション

脅威ハンティングには、組織内のさまざまなチームや部門間での調整が必要です。セキュリティチームは、IT チーム、ネットワークチーム、システムチームと緊密に連携して、潜在的な脅威を特定する必要があります。

明確なインシデント対応計画を立てることが重要です。セキュリティ侵害が発生した場合は、迅速かつ効果的に対応して損害を食い止めることが不可欠です。そのためには、組織のインシデント対応プロトコルと各チームの責任を明確に理解する必要があります。

よくある質問(FAQ)

API リスクを緩和するためには、強力な認証と認可、入力の妥当性確認、転送中および保存中のデータの暗号化、レート制限、脆弱性評価などのセキュリティ対策を実施する必要があります。

API セキュリティには、攻撃から API を保護するための対策が必要です。これには、SSL/TLS を使用して転送中のデータを暗号化すること、認証に API キーまたはトークンを使用すること、SQL インジェクションやクロスサイトスクリプティング(XSS)などの攻撃を防止する入力の妥当性確認などが含まれます。

API テストは、API の機能、信頼性、パフォーマンス、セキュリティをチェックするプロセスです。たとえば、API がさまざまな条件下で正しく動作することを確認します。

API リスクと API 脅威は密接に関連していますが、異なる概念を指します。API リスクとは、API の脆弱性や欠陥が原因で発生する可能性がある潜在的な損害です。API 脅威とは、そのような脆弱性を悪用する可能性のある悪性のアクティビティを指します。

よくある API 脅威としては、不正アクセス、データ漏えい、インジェクション攻撃、サービス妨害(DoS)攻撃などがあげられます。これらの脅威は、脆弱な認証、不十分な入力の妥当性確認、不適切な暗号化など、API セキュリティの脆弱性を悪用することがよくあります。

API の脆弱性とは、攻撃者によって悪用される可能性のある API の弱点や欠陥を指します。脆弱性は、コーディングの不備、不適切なセキュリティ対策、API の設計ミスなど、さまざまな要因により発生する可能性があります。

脅威ハンティングでは、さまざまなソースからデータを収集して分析し、潜在的な脅威を特定します。次に、潜在的な脅威を示す特定された指標に基づいて、仮説を構築します。続いて、分析ツールを使用して仮説を検証します。発見された脅威はすべて修正され、分析結果は既存のセキュリティ対策を改善するために利用されます。

API セキュリティは、データ漏えいや不正アクセスの防止、API の完全性と信頼性の維持、規制の順守など、数多くのメリットをもたらします。また、API セキュリティにより、企業は安全で高パフォーマンスのサービスをクライアントに提供できるようになります。

API は機微な情報にアクセスすることができ、したがってサイバー犯罪者に狙われることが多いため、API セキュリティは重要です。API セキュリティが不十分な場合、深刻なデータ漏えいにつながり、財務的に壊滅的な打撃を受ける可能性があります。

API をハッキングされないように保護するためには、強力な認証プロトコルを実装し、堅牢な暗号化方法を使用し、定期的に API のスキャンと監査を行って脆弱性の有無を確認します。

API セキュリティのベストプラクティスには、API の定期的な監査とスキャン、強力な認証制御と認可制御、堅牢な暗号化によるデータ転送、データ漏えいの制限、インシデント対応戦略などがあります。

よくある API セキュリティの脆弱性としては、不十分な認証と認可、不適切な暗号化、機微な情報の漏えいにつながるエンドポイントの過剰露出、アクセス制御の不備、不十分なレート制限などがあげられ、これらはサービス妨害攻撃につながる可能性があります。

主な API セキュリティの問題には、不正アクセス、不十分な暗号化に起因するデータ漏えい、サービス妨害(DoS)攻撃につながる API の悪用、脆弱性などがあります。

Akamai が選ばれる理由

Akamai はオンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームにより、当社はあらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を提供しています。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで優れたコストパフォーマンスを実現しています。安心してビジネスを展開できる業界トップクラスの信頼性、スケール、専門知識の提供により、Akamai は、あらゆる業界のグローバル企業から信頼を獲得しています。