A frequência varia, mas com a crescente sofisticação das ameaças virtuais, as organizações devem permanecer vigilantes e implementar medidas de segurança robustas.

Um ataque de subdomínio pseudo-aleatório (PRSD), também conhecido como ataque aleatório de subdomínio ou ataque de Water Torture, é um tipo de ataque de DDoS (negação de serviço distribuída). Dirigidos a um domínio da Web específico, os ataques PRSD bombardeiam os servidores de nomes do DNS (Sistema de Nomes de Domínio) com milhares de solicitações DNS aparentemente legítimas, mas mal-intencionadas. Como resultado, tanto os servidores de DNS recursivos quanto os servidores de nomes DNS autoritativos e seu ambiente de infraestrutura são sobrecarregados com solicitações e ficam lentos ou falham, impedindo que os servidores respondam ao tráfego legítimo e tornando o domínio indisponível. Esses tipos de ataques são altamente eficazes porque, em vez de simplesmente sobrecarregar servidores DNS com pacotes ilegítimos, os ataques PRSD enviam solicitações de DNS para subdomínios que parecem legítimos e são mais difíceis de reconhecer como mal-intencionados.

Os subdomínios desempenham um papel crucial na organização do website, atuando como prefixos para o domínio principal. Um ataque de subdomínio pseudo-aleatório manipula essa estrutura, criando subdomínios imprevisíveis para evitar a detecção.

O que é DNS?

O DNS (Sistema de Nomes de Domínio) é essencialmente um índice que traduz nomes de domínio da Web como "example.com" em endereços IP como "2001:db8:3e8:2a3::b63". Os computadores e dispositivos usam endereços IP (Internet Protocol) para se comunicar com outras máquinas através de uma rede como a Internet. Os endereços IP são difíceis de lembrar pelos usuários humanos e se relacionam com a localização do serviço em vez de sua identidade. O DNS, por outro lado, permite que os usuários trabalhem com nomes de domínio fáceis de ler que identificam um serviço. O DNS é responsável por retornar rapidamente o endereço IP correto para cada domínio ao qual um usuário ou máquina deseja se conectar.

Como o DNS funciona?

O DNS inclui dois tipos de servidores que ajudam a resolver solicitações de dispositivos e aplicações para endereços IP: servidores de nomes autoritativos e recursivos. Os servidores de DNS autoritativos mantêm os registros de DNS oficiais de cada domínio. Os resolvedores de DNS recursivos, que ficam mais próximos dos usuários, ajudam a aliviar a carga de trabalho dos servidores autoritativos e retornam registros mais rapidamente, respondendo às solicitações de DNS de registros armazenados em sua memória cache, quando disponíveis.

Embora o processo de DNS normalmente demore uma fração de segundo, há várias etapas envolvidas na resolução de uma solicitação de DNS. Por exemplo:

- Quando um link é selecionado, um domínio da Web é digitado em um navegador ou uma aplicação precisa se conectar a outra máquina, o dispositivo solicitante normalmente emite uma consulta de DNS que é enviada a um resolvedor de DNS recursivo.

- Se o servidor recursivo tiver o registro de DNS armazenado em sua memória cache, ele retornará imediatamente o endereço IP ou a resposta correta.

- Se nenhum registro de DNS estiver armazenado em seu cache de DNS, o servidor recursivo encaminhará a solicitação para outros servidores de nomes e, eventualmente, para um servidor de DNS autoritativo, que retornará o endereço IP correto.

- Em seguida, o servidor recursivo retorna o endereço IP correto ao dispositivo do usuário, que carrega a página da Web ou cria uma conexão.

Como funciona um ataque de subdomínio pseudo-aleatório?

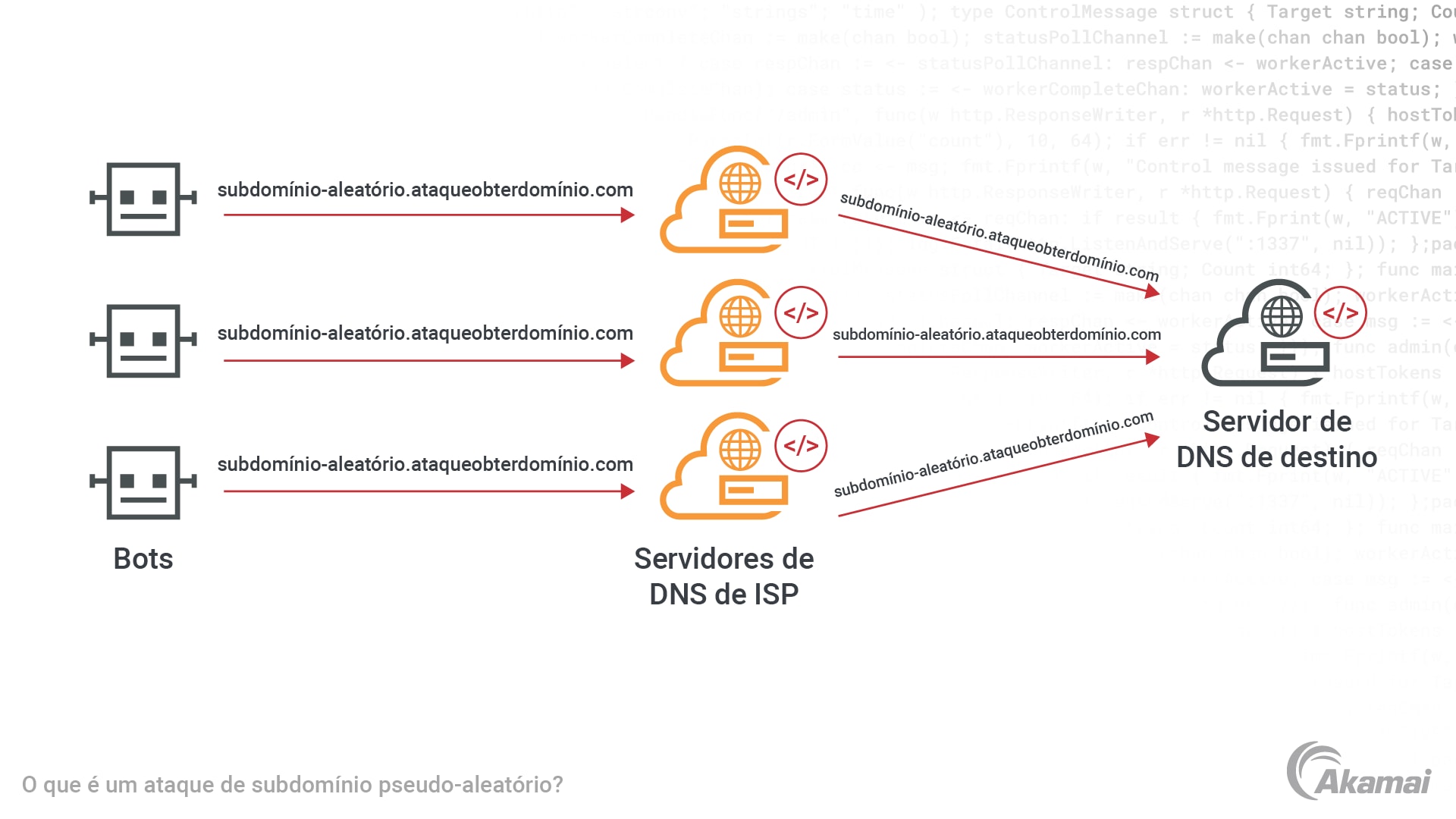

Para executar um ataque de subdomínio pseudo-aleatório contra um domínio de destino, como o example.com, os hackers usam algoritmos que geram domínio ou ferramentas automatizadas para gerar uma lista de milhares ou milhões de subdomínios inexistentes (ou seja, nomes que não têm respostas no DNS) com base em strings aleatórias (por exemplo, asdf). Usando uma botnet , uma rede de computadores infectados por malware sob controle do invasor, os invasores iniciam consultas simultâneas de DNS para esses subdomínios inexistentes. Os servidores de DNS recursivos que recebem a solicitação não podem resolver solicitações, pois o subdomínio inexistente não está armazenado na memória cache, portanto, a solicitação é encaminhada para servidores de DNS autoritativos. Os servidores de nomes autoritativos emitem uma resposta do NXDOMAIN, o que significa que não é possível encontrar o domínio. À medida que o servidor autorizado fica sobrecarregado com milhares ou milhões de solicitações simultâneas de subdomínios inexistentes, ele parará de responder ou acionará um mecanismo limitador de taxa que retarda o desempenho. Ao mesmo tempo, a solicitação mal-intencionada pode consumir rapidamente todos os recursos disponíveis dentro dos resolvedores de DNS recursivos e sua infraestrutura de ambiente que estão aguardando respostas dos servidores de nomes autoritativos. Como resultado, usuários legítimos terão respostas de "falha".

Como as organizações podem impedir ataques de PRSD?

Ataques de subdomínio pseudo-aleatório são alguns dos ataques de DNS mais desafiadores a serem mitigados porque os pacotes usados são solicitações de DNS formadas corretamente. Além disso, as consultas neste ataque DDoS de DNS são normalmente emitidas de clientes ISP legítimos, dificultando o uso de filtragem baseada em fonte para bloquear o tráfego de DNS mal-intencionado. Para mitigar ataques de PRSD ou minimizar seu impacto, as equipes de cibersegurança podem seguir várias práticas recomendadas.

- Aumentar a capacidade de consulta. O provisionamento de mais memória para servidores de DNS existentes e a adição de servidores de DNS permitirão que os resolvedores mantenham cargas de consulta mais altas e impedirão que fiquem sem recursos críticos do sistema.

- Maximizar as consultas permitidas. Ajustar a configuração de DNS para maximizar o número de consultas recursivas simultâneas permitidas pode permitir que os servidores de DNS continuem respondendo a solicitações legítimas durante um ataque.

- Implantar mitigação de reconhecimento de padrão. Determinadas soluções de segurança usam o aprendizado de máquina para identificar os padrões de tráfego de ataque e criar automaticamente um filtro para bloqueá-lo ou gerenciar o tráfego.

- Escolher uma plataforma de DNS de escala global. Trabalhar com um provedor de DNS que ofereça muitos pontos de presença com controles algorítmicos para gerenciar o tráfego de PRSD em todo o mundo permite que as organizações mitiguem o impacto dos maiores ataques de DDoS com base em inundações de DNS.

Perguntas frequentes (FAQ)

Sim, embora seja desafiador, o monitoramento proativo e o uso de ferramentas avançadas de detecção de ameaças podem ajudar a identificar padrões associados a ataques de subdomínio pseudo-aleatório.

Nenhum setor é completamente imune. No entanto, setores que lidam com dados confidenciais, como finanças e saúde, são alvos particularmente atrativos para ataques de subdomínio pseudo-aleatório.

Sim, as pequenas empresas também são alvos em potencial, pois os invasores geralmente exploram vulnerabilidades independentemente do tamanho da organização.

Sem dúvida. As soluções de cibersegurança orientadas por IA podem analisar grandes conjuntos de dados, identificar padrões e responder rapidamente a possíveis ataques de subdomínio pseudo-aleatório.

No infeliz caso de um ataque, a resposta imediata ao incidente, incluindo o isolamento dos sistemas afetados e a colaboração com especialistas em cibersegurança, é fundamental para minimizar os danos.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicativos empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, escala e experiência líderes do setor necessárias para expandir seus negócios com confiança.