Além de proteger seu servidor Memcached, você também pode usar um serviço de atenuação de DDoS, como o Akamai Prolexic, para proteger seu website contra ataques de DDoS.

DDoS do Memcached explicado

Nos últimos anos, observamos um aumento de tendência no número e na sofisticação de ataques de negação de serviço distribuído (DDoS). Uma tática que os invasores usam para amplificar seus ataques é explorar vulnerabilidades em servidores Memcached. Neste artigo, explicaremos como o DDoS do Memcached funciona, por que ele é tão eficaz e o que você pode fazer para se defender dele.

O que é Memcached?

Memcached é um sistema de cache de banco de dados e memória distribuída de alto desempenho e código aberto. O valor-chave é geralmente usado para acelerar websites dinâmicos e aplicações Web armazenando em cache os dados acessados com frequência na memória. O Memcached é amplamente usado por empresas como Facebook, Twitter e YouTube. O Memcached também é compatível com UDP, sendo um dos principais contribuintes para o vetor de ataque.

O que é um ataque de DDoS?

Um ataque de DDoS (negação de serviço distribuído) é um tipo de ataque cibernético em que um grande número de dispositivos comprometidos (chamados de botnet) inundam um website ou servidor alvo com tráfego. Hackers usam o grande volume de tráfego que sobrecarrega o alvo, tornando-o inacessível a usuários legítimos ou funções como autenticação.

O que é um ataque de DDoS do Memcached?

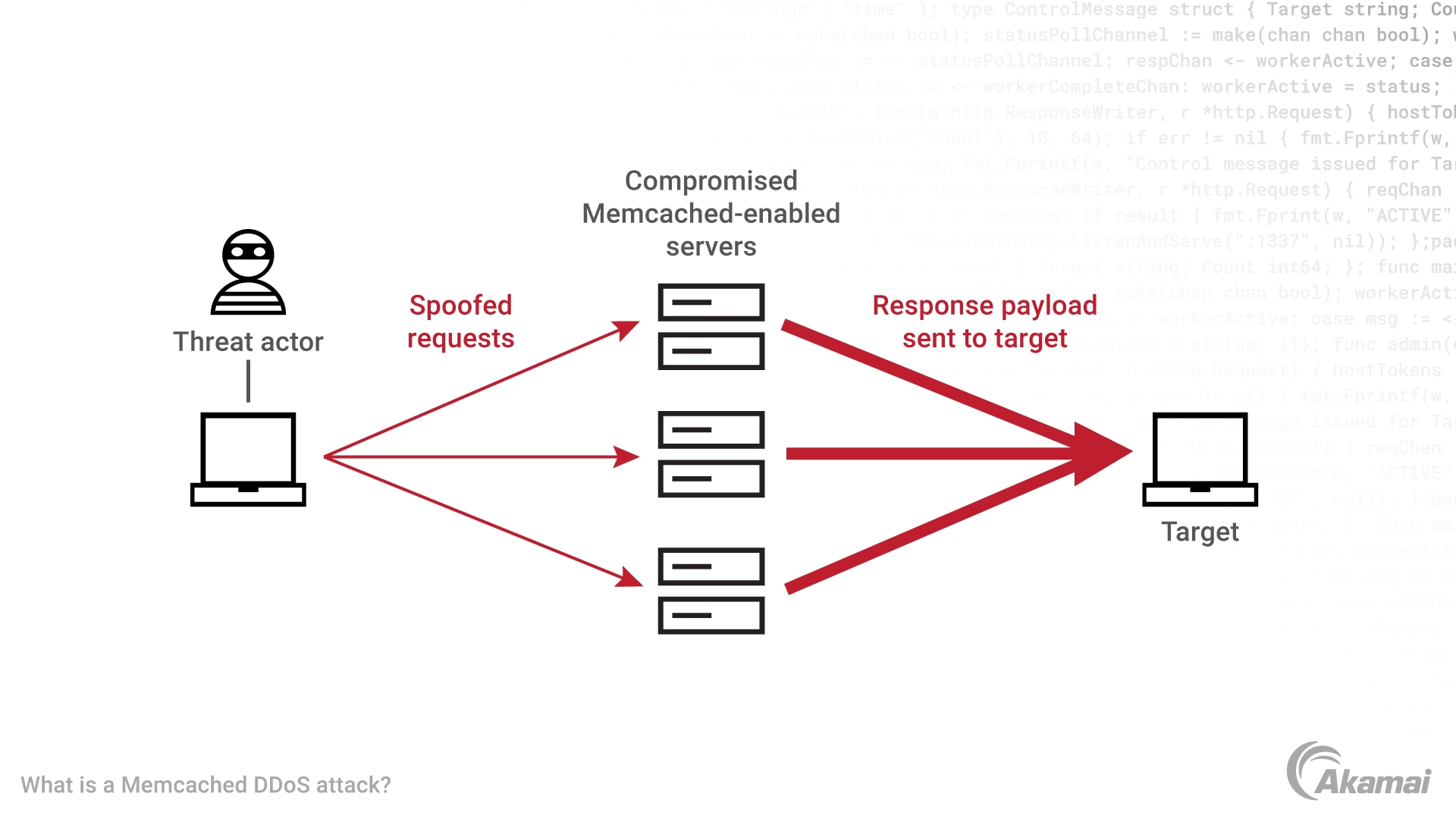

Ataques do Memcached são um tipo de ataque de amplificação em que um invasor envia uma solicitação GET HTTP a um servidor Memcached vulnerável. Em contrapartida, o servidor vulnerável envia pacotes UDP para o destino pretendido com grandes fatores de amplificação. Os especialistas em cibersegurança estimam que algumas amplificações do Memcached podem atingir 51 mil vezes a solicitação inicial "GET", pedindo que retornem uma grande quantidade de dados UDP. A solicitação foi projetada para falsificar o endereço IP de origem, fazendo com que pareça vir do endereço IP da vítima. Quando o servidor Memcached responde, envia os dados para o endereço IP da vítima, amplificando o tráfego e sobrecarregando o servidor dela.

Como funciona um ataque de DDoS do Memcached?

Estas são as etapas de um ataque de DDoS do Memcached:

- O invasor procura servidores Memcached vulneráveis na Internet.

- O invasor envia uma pequena solicitação GET HTTP para o servidor Memcached exposto, solicitando que ele retorne uma grande quantidade de cargas úteis de dados UDP do Memcached. A solicitação foi projetada para falsificar o endereço IP de origem, fazendo com que pareça vir do endereço IP da vítima.

- O servidor Memcached responde à solicitação enviando a grande quantidade de dados para o endereço IP da vítima.

- O servidor da vítima nos data centers é sobrecarregado pelo tráfego de ataque de reflexão mal-intencionada, tornando-o inacessível a usuários legítimos.

Por que um ataque de DDoS do Memcached é tão eficaz?

Um ataque de DDoS do Memcached é eficaz porque pode amplificar a carga útil do tráfego de ataque em um fator de até 50 mil vezes. Isso significa que uma pequena solicitação pode resultar no envio de uma grande quantidade de tráfego para o servidor ou data center da vítima. Além disso, os servidores Memcached estão frequentemente conectados a redes de alta velocidade, o que significa que o tráfego pode ser enviado muito rapidamente, dificultando a defesa. Outro motivo comum é que o invasor não precisa manter sua própria infraestrutura para gerar ataques de DDoS. Invasores podem aproveitar os recursos abertos da Internet para falsificação de IP, ataques a porta UDP e outros pontos de extremidade como alvo. O maior ataque de DDoS registrado pela Akamai incluiu mais de 1 Tbps de tráfego de ataque do protocolo Memcached.

Como se defender de um ataque de DDoS do Memcached?

Aqui estão algumas opções que você pode usar para se proteger de um ataque de DDoS do Memcached:

- Desativar o UDP: Servidores Memcached usam o protocolo UDP por padrão, que pode ser facilmente falsificado. Ao desativar o UDP e permitir apenas o TCP, você pode impedir que solicitações falsificadas cheguem ao seu servidor Memcached.

- Firewall: Você também pode usar um firewall para bloquear o tráfego de entrada de endereços IP mal-intencionados conhecidos para o servidor Memcached.

- Limitação da taxa: Outra opção é implementar a limitação de taxa no tráfego de entrada para evitar picos no tráfego para o servidor Memcached.

- Atualizar o Memcached: Verifique se você está executando a versão mais recente do Memcached, que inclui patches de segurança.

- Direcionado diretamente com DDoS do Memcached: Aproveite as proteções contra DDoS na nuvem para esse tipo de ataque. Devido ao alto fator de amplificação e o número de servidores Memcached abertos, a implementação de atenuações locais no data center pode levar a problemas de capacidade.

Perguntas frequentes (FAQ)

Não, o Memcached não é o único serviço que pode ser usado em ataques de amplificação. Outros serviços, como DNS, NTP e CLDAP, também foram usados em ataques semelhantes.

Você pode usar um verificador de vulnerabilidade para testar seu servidor Memcached em busca de vulnerabilidades. Se for considerado vulnerável, você deve tomar medidas para protegê-lo o mais rápido possível.

Evite ataques do Memcached e outros ataques de DDoS

Os ataques de DDoS do Memcached são uma ameaça séria que pode ser usada para derrubar websites e servidores. Os invasores podem explorar vulnerabilidades em servidores Memcached para amplificar seus ataques e sobrecarregar seus alvos. No entanto, ao tomar medidas como desabilitar o UDP, implementar a limitação de taxa e manter seu servidor Memcached atualizado, você pode se proteger contra esses ataques. É importante ficar atento e manter suas defesas atualizadas para sempre se proteger no cenário em constante mudança de ataques cibernéticos.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicativos empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, escala e experiência líderes do setor necessárias para expandir seus negócios com confiança.