クラウドの最適化とは、クラウドリソースを選択して割り当てる最善の方法を決定し、パフォーマンスを最大化するとともに無駄を減らしてコストを最小限に抑えるプロセスです。クラウドの最適化は、クラウドインスタンス、サービス、プロバイダーの無制限の拡散を組織全体で緩和することで、セキュリティ態勢の改善に役立ちます。

クラウドベースのセキュリティについて

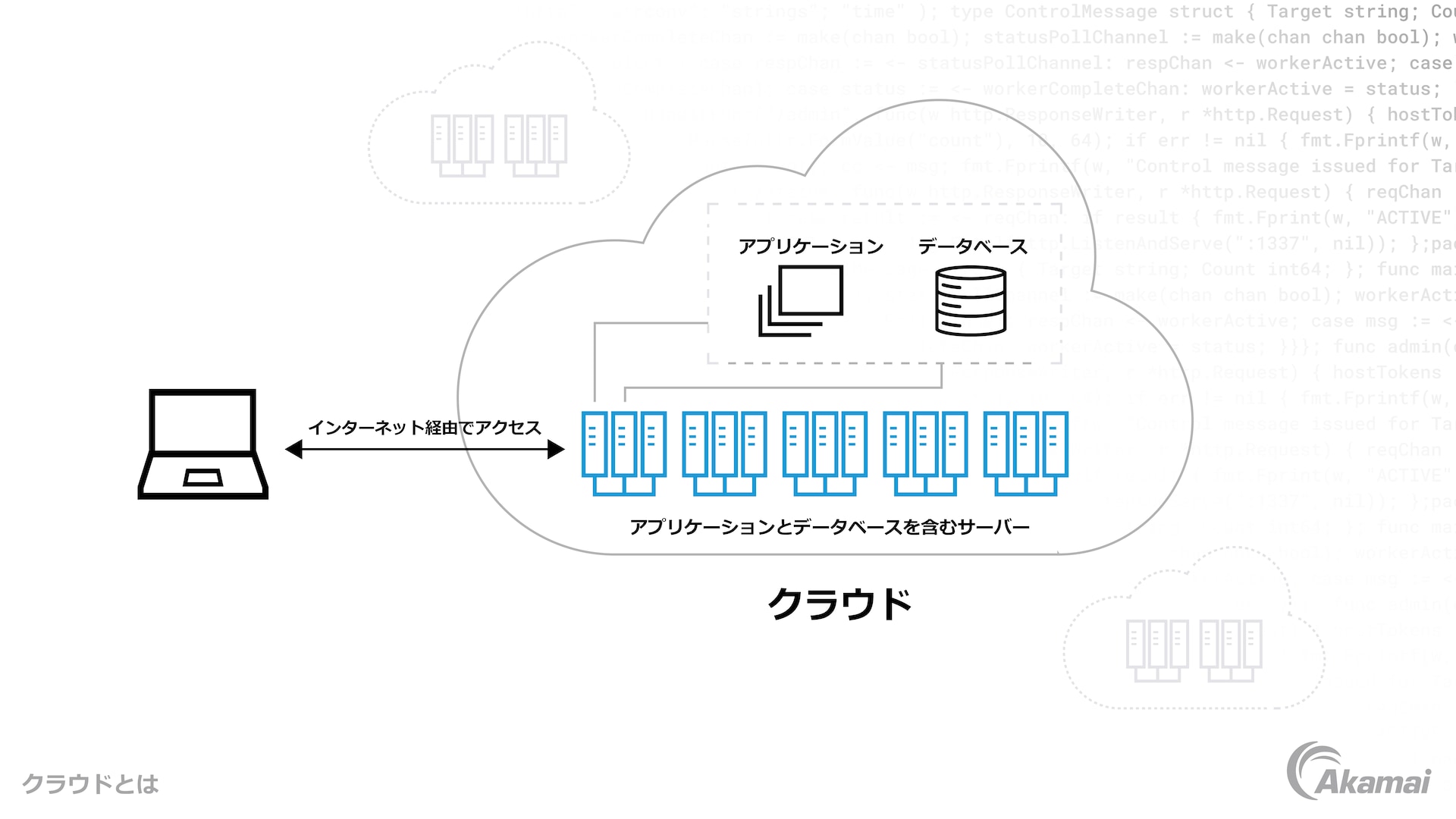

クラウドベースのセキュリティは、オンプレミスにインストールされたソフトウェアやハードウェアからではなく、インターネット接続を介してリモートサーバーから幅広いセキュリティサービスを提供します。クラウドベースのソリューションにより、組織はオンサイトでセキュリティソリューションをインストールして管理する必要がなくなります。また、エンタープライズ・クラウド・セキュリティ・チームは、Web ベースのダッシュボードから、どこからでもクラウドベースのプログラムをリモートで管理できます。一般的に、クラウドベースのセキュリティには、ゼロトラスト・ネットワーク・アクセス(ZTNA)、クラウド・アクセス・セキュリティ・ブローカー、脅威インテリジェンス、データセキュリティ、データ損失防止、アイデンティティおよびアクセス管理のソリューションが含まれます。

クラウドコンピューティングにおけるセキュリティ上の脅威とは?

クラウドのデジタル資産は、さまざまな潜在的な脅威やリスクの対象となります。

- サイバー攻撃。サイバー攻撃をめぐる環境は常に進化しています。脅威の高度化と検知の困難化に伴い、クラウドベースのセキュリティも進化する必要があります。

- 設定エラー。多くのクラウドアプリケーションとセキュリティインフラは、適切に設定すれば保護を強化することができます。しかし、セキュリティ設定が適切に管理されていない、またはまったく設定されていないことが非常に多く、セキュリティ侵害を呼び込む原因となっています。

- アカウントの乗っ取り。攻撃者は、盗まれた認証情報を使用してアカウントを乗っ取ったりユーザーになりすますことで、資金を盗んだり、機微な情報にアクセスしたりします。

- データ漏えい。偶発的または悪意のあるデータ漏えいにより、機微な情報や顧客の個人情報が流出する危険性があります。

- サービス妨害(DoS)攻撃。DoS 攻撃と分散型サービス妨害(DDoS)攻撃は、システムやマシンをクラッシュさせたり、パフォーマンスを低下させることを目的としています。DoS 攻撃と DDoS 攻撃は、他の攻撃ベクトルと組み合わされることが多く、より危険な攻撃からセキュリティチームの注意を引くおとりとして機能します。

- API。API の普及により、多くの組織でアタックサーフェスが大幅に拡大しています。これらのソフトウェアプログラムが保護されていないままになっていると、攻撃者は簡単に悪用して不正なアクセスを得ることができます。

- 人為的なミス。セキュリティの不具合の大部分は、ユーザーによるミスから始まっています。誤設定やフィッシング詐欺に引っかかるなど、人為的なミスはエンタープライズセキュリティにとって主要な脅威です。

クラウドベースのセキュリティを管理する際の課題

クラウドベースのセキュリティソリューションは、オンプレミステクノロジーと同じ課題を克服するように設計されています。

- クラウド環境の可視性の欠如。パブリック・クラウド・プロバイダーが提供するデータセンターのクラウド環境に対する可視性には、一定の制限があります。そのため、サイバー・セキュリティ・チームは脅威を効果的に追跡および管理することが困難となっています。

- 巻き添え被害。パブリッククラウド環境では、コンピューティング、ストレージ、ネットワーキングのリソースが提供され、複数の顧客が同じ物理サーバーから提供されるサービスを共有します。このようなマルチテナント型の環境では、同じサーバー上の別の組織が攻撃を受けた場合、他の企業にとって潜在的なセキュリティリスクとなる危険性があります。

- シャドー IT。多くのユーザーは、IT 部門の承認を得ることなく、ファイルを共有したり、生産性を向上させたりするために、商用クラウドサービスを利用しています。利用されているシャドー IT がセキュリティポリシーによって管理されていない場合や、セキュリティプログラムによって保護されていない場合、重大なリスクになる可能性があります。

- 規制の遵守。顧客の個人情報の保存、利用、保持、保護の方法を取り締まる法律および規制が制定されています。データがクラウドストレージに保存されると、データ主権やレジデンシーに関する規制への準拠が複雑になる可能性があります。

クラウドベースのセキュリティの利点

クラウドベースのセキュリティサービスは、オンプレミスソリューションに比べて多くの利点があります。

- コストの削減。クラウドベースのセキュリティサービスにより、企業はオンプレミスのセキュリティソリューションのハードウェア、ソフトウェア、およびライセンスのコストを回避できます。IT チームは、スタッフリソースを追加することなく、セキュリティをより簡単に管理できます。

- 適切な管理の実施。多くのクラウドベースのセキュリティソリューションでは、クラウド・サービス・プロバイダーがソフトウェアの更新やパッチの適用に関連するタスクについて責任を負うため、最適な頻度で脆弱性を修復できます。

- 管理の合理化。クラウドベースのセキュリティでは、セキュリティの管理に関する日常的なタスクの多くをクラウドプロバイダーが担うため、IT チームは他の優先度の高い事項に専念できます。

- 最新のツール。クラウドベースのセキュリティサービスを使用すると、IT チームは最新のツール、ウイルス定義、ウイルス対策ソフトウェア、その他のセキュリティソリューションを使用できます。

- 優れたスケーラビリティ。クラウドベースのセキュリティ製品は、すべてのクラウドサービスと同様に、迅速かつ容易に拡張して、追加のユーザー、デバイス、場所を保護できます。

- セキュリティに関する専門知識。クラウドベースのセキュリティのプロバイダーはセキュリティに特化しているため、セキュリティ分野の高いスキル、経験、専門知識を持つスペシャリストを雇用することができます。

- 迅速な展開。オンプレミスソリューションのインストールと設定には数週間から数か月かかる場合がありますが、クラウドベースのセキュリティサービスのセットアップは多くの場合、数分から数時間で完了します。

- インシデント対応の高速化。クラウドベースのソリューションでは、セキュリティイベントが発生したときの対応時間を短縮することができるため、より迅速に脆弱性を修正して脅威を無効化できます。

- コンプライアンスの簡素化。多くの場合、IT チームは HIPAA、GDPR、PCI DSS などのフレームワークへのコンプライアンスを確保することに苦労しています。クラウドベースのセキュリティソリューションは、コンプライアンスタスクを合理化し、コンプライアンスに関する IT チームの多くの責任を軽減できるようにします。

クラウドベースのセキュリティのベストプラクティス

ネットワークを保護するためには、クラウド・コンピューティング・セキュリティに対する多層的なアプローチが必要です。これには多数のベストプラクティスが含まれます。

脆弱性の修復。ソフトウェアの脆弱性は、攻撃者にとって最大の攻撃ベクトルとなります。システムを更新してパッチを迅速に適用することで、攻撃者がアプリケーションの欠陥を悪用するのを防ぐことができます。

暗号化。機微な情報は、保存時および転送時に自動的に暗号化する必要があります。強力な暗号化により、機微な情報の使用と保存を管理する規制フレームワークに確実に準拠できます。

自動バックアップ。定期的なデータバックアップにより、誤った削除、データ破損、ランサムウェア攻撃によるデータ損失の損害を緩和できます。

アクセス制御。多要素認証など、強力なアイデンティティ管理と認証技術により、クラウドデータやアプリへの不正アクセスを防止できます。

セキュリティ意識。 セキュリティ意識向上トレーニングは、セキュリティの健全性を促進し、ユーザーがフィッシング詐欺やその他の潜在的な脅威を認識できるように支援します。

最適なクラウドベース・セキュリティ・ソリューション

クラウドで資産を保護するためには、さまざまな脅威から防御するための多層的なアプローチが必要です。最も一般的なクラウドベース・セキュリティ・ソリューションは次のとおりです。

アイデンティティおよびアクセス管理。強力なアイデンティティおよびアクセス制御により、機微な情報への不正アクセスを防止できます。 多要素認証ソリューションにより、盗まれた認証情報を攻撃者が使用してクラウド資産にアクセスすることが難しくなります。

データ損失防止(DLP)。DLP ソリューションは、発信トラフィックを検査して、クレジットカード情報、財務データ、知的財産、その他の重要な情報などの機微な情報の偶発的または悪意のある漏えいを防止します。

継続的な監視。セキュリティソリューションにより、IT チームはクラウドプラットフォームとサービスを継続的に監視できるようになるため、潜在的な脅威を迅速に特定して修正するのに役立ちます。

セキュリティ情報およびイベント管理(SIEM)。SIEM ソリューションは、セキュリティイベントのリアルタイムの監視と分析、セキュリティ監査とコンプライアンスの取り組みをサポートするセキュリティデータの追跡とロギングを提供します。

クラウドネットワークのセキュリティ。クラウド・ネットワーク・セキュリティ・ソリューションは、ネットワークトラフィックを監視することで、脅威がネットワークに侵入するのをブロックするとともに、防御を突破した脅威が横方向に移動して価値の高い標的にアクセスすることがないように迅速な修復を実施します。

ゼロトラスト・ネットワーク・アクセス(ZTNA)。 ZTNA テクノロジー により、クラウド資産へのアクセス要求ごとにユーザーとアプリケーションを認証することが必要になるため、データ漏えいの防止に役立ちます。

サービスとしてのファイアウォール(FWaaS)。FWaaS ソリューションは、物理的なファイアウォールアプライアンスではなく、URL フィルタリング、高度な脅威防御、侵入防御、アクセス制御、DNS セキュリティなどの高度なファイアウォール機能を提供するクラウドベースのソリューションを提供します。

データ保護。転送中および保存中のデータを暗号化することで、IT チームはクラウド内のデータをより適切に保護し、幅広い規制フレームワークへのコンプライアンスを確保できます。

脅威インテリジェンス。常に最新の 脅威インテリジェンスにより、新たなサイバー脅威を特定し、防御することができます。

クラウド・アクセス・セキュリティ・ブローカー(CASB)。CASB は、顧客とクラウドサービスの間に位置し、セキュリティポリシーの適用を支援し、セキュリティレイヤーを追加します。

よくあるご質問(FAQ)

簡単に言えば、クラウドセキュリティは、組織のデジタルエコシステムに対する外部および内部からの脅威に対処するために設計された手順とテクノロジーの集合です。エンタープライズ組織では、デジタルトランスフォーメーションが推進され、インフラの一部としてクラウドベースのツールとサービスが組み込まれるようになっています。そのため、クラウドベースのセキュリティが必要です。

パブリック・クラウド・サービスを利用すると、複数の顧客やテナントが同じ物理サーバー上でコンピューティングリソースを共有するため、クラウド内の資産のリスクが高まります。さらに、セキュリティチームは、パブリック・クラウド・サービスで実行されるワークロードの可視性が制限されるため、保護の確保が困難になります。プライベートクラウド環境は、クラウド内のすべてのリソースが単一の顧客専用であり、セキュリティチームはプライベート・クラウド・アーキテクチャの基盤となるインフラをより明確に把握できるため、制御性とセキュリティが向上します。

Akamai が選ばれる理由

Akamai は、オンラインビジネスをサポートして保護する、サイバーセキュリティとクラウドコンピューティングの企業です。市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバルな運用チームが、あらゆる場所で企業のデータとアプリケーションを保護する多層防御を提供しています。Akamai のフルスタック・クラウドコンピューティング・ソリューションは、世界で最も分散されたプラットフォーム上で、優れたコストパフォーマンスを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。