L'ottimizzazione del cloud è il processo per determinare il modo migliore per scegliere e allocare le risorse cloud per massimizzare le performance, riducendo, al contempo, gli sprechi e minimizzando i costi. Contribuendo a mitigare la diffusione incontrollata di istanze, servizi o provider cloud all'interno di un'organizzazione, l'ottimizzazione del cloud può aiutare a migliorare il livello di sicurezza.

Descrizione della sicurezza basata sul cloud

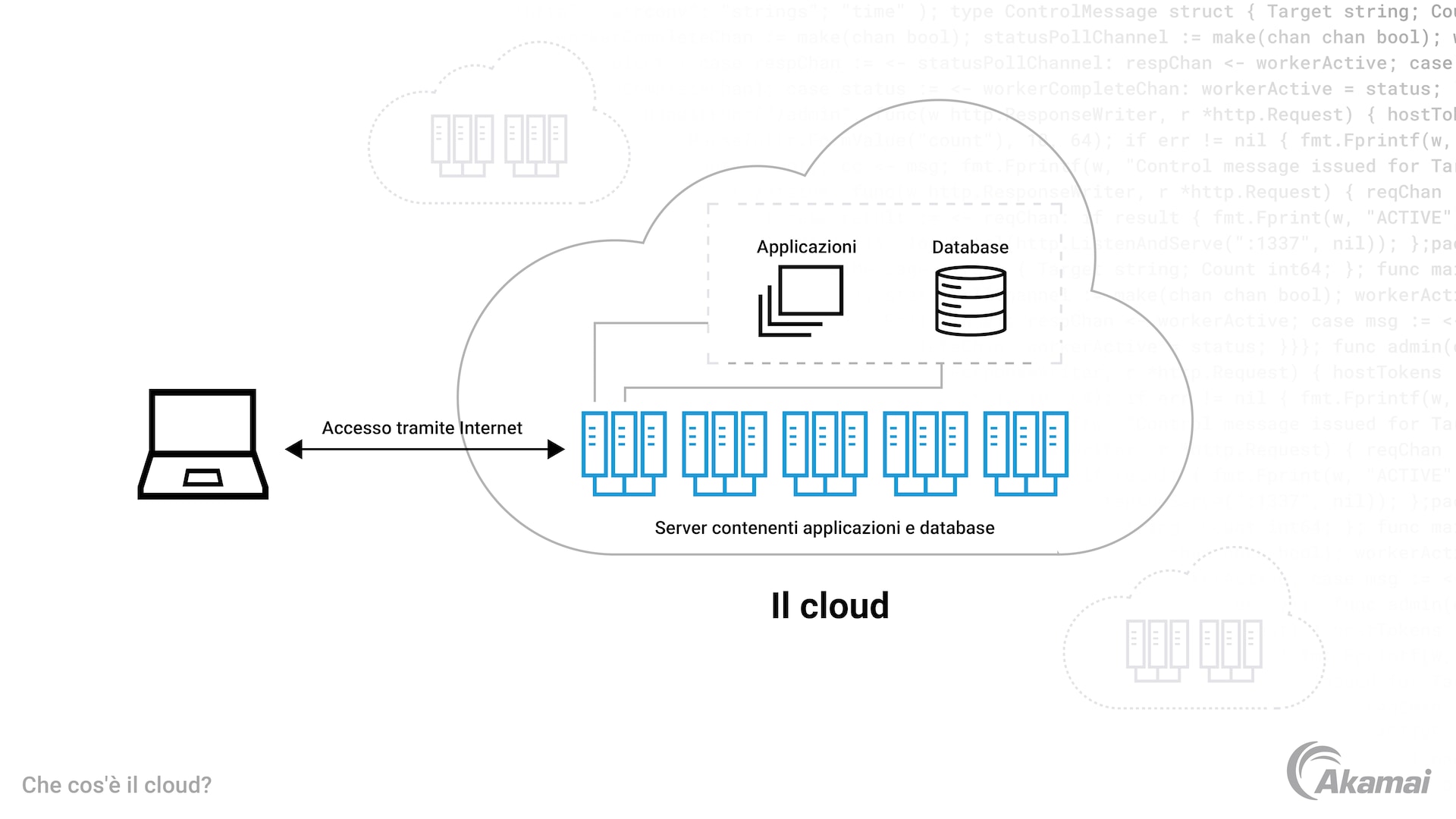

La sicurezza basata sul cloud offre un'ampia gamma di servizi di sicurezza da server remoti tramite una connessione Internet, piuttosto che da software e hardware installati on-premise. Le soluzioni basate sul cloud consentono alle organizzazioni di evitare la necessità di installare e gestire le soluzioni di sicurezza in loco e i team di sicurezza del cloud aziendale possono gestire i programmi basati sul cloud in remoto da una dashboard basata sul web da qualsiasi posizione. La sicurezza basata sul cloud, in genere, include soluzioni per ZTNA (Zero Trust Network Access), CASB (Cloud Access Security Broker), intelligence sulle minacce, sicurezza dei dati, prevenzione della perdita di dati e gestione di identità e accessi.

Quali sono le minacce alla sicurezza nel cloud computing?

Le risorse digitali nel cloud sono soggette a un'ampia gamma di potenziali minacce e rischi.

- Attacchi informatici. Il panorama delle minacce informatiche è in continua evoluzione. Con le minacce che diventano sempre più sofisticate e più difficili da rilevare, anche la sicurezza basata sul cloud deve evolversi.

- Errori di configurazione. Molte applicazioni cloud e infrastrutture di sicurezza possono essere configurate per aumentare la protezione. Ma troppo spesso queste impostazioni di sicurezza vengono mal gestite o non configurate affatto, aprendo la porta a potenziali violazioni.

- Controllo degli account. Utilizzando credenziali rubate, i criminali possono acquisire il controllo di un account e impersonare un utente per rubare fondi o accedere a dati sensibili.

- Fughe di dati. Fughe di dati accidentali o dannose possono esporre dati sensibili o informazioni private sui clienti.

- Attacchi DoS (Denial-of-Service). Gli attacchi DoS e DDoS (Distributed Denial-of-Service) hanno lo scopo di arrestare sistemi e computer o ridurre le performance. Gli attacchi DoS e DDoS sono spesso combinati con altri vettori di attacco, fungendo da esca per distogliere l'attenzione dei team di sicurezza da attacchi più pericolosi.

- API. La proliferazione delle API ha notevolmente ampliato la superficie di attacco per molte organizzazioni. Quando questi programmi software non vengono protetti, gli autori di attacchi potrebbero essere in grado di sfruttarli facilmente per ottenere l'accesso non autorizzato.

- Errori umani. La maggior parte dei problemi di sicurezza è iniziata con un errore commesso da un utente. Dall'errata configurazione all'abboccare all'esca in una truffa di phishing, l'errore umano è una delle principali minacce per la sicurezza aziendale.

Quali sono i vantaggi della gestione della sicurezza basata sul cloud?

Le soluzioni di sicurezza basate sul cloud sono progettate per superare le stesse sfide delle tecnologie on-premise.

- Mancanza di visibilità negli ambienti cloud. I provider di servizi di cloud pubblico non offrono una visibilità illimitata negli ambienti cloud nei propri data center, rendendo difficile per i team di sicurezza informatica monitorare e gestire le minacce in modo efficace.

- Danni collaterali. Gli ambienti cloud pubblici offrono risorse di computing, storage e rete in cui più clienti possono condividere i servizi forniti dallo stesso server fisico. Questa configurazione multi-tenant può rappresentare un potenziale rischio per la sicurezza di un'azienda quando viene attaccata un'altra organizzazione sullo stesso server.

- Attività IT nascoste. Molti utenti si rivolgono ai servizi cloud commerciali per condividere file o migliorare la produttività senza richiedere l'approvazione del reparto IT. Quando queste istanze di attività IT nascoste non sono regolate da policy di sicurezza o protette da programmi di sicurezza, possono rappresentare un rischio significativo.

- Conformità alle normative. Le leggi e le normative regolano il modo in cui i dati privati dei clienti devono essere archiviati, utilizzati, conservati e protetti. Quando i dati vengono conservati nel cloud storage, il rispetto delle normative in materia di sovranità e residenza dei dati può essere complicato.

Quali sono i vantaggi della sicurezza basata sul cloud?

I servizi di sicurezza basati sul cloud offrono molti vantaggi rispetto alle soluzioni locali.

- Costi inferiori. Con i servizi di sicurezza basati sul cloud, le organizzazioni possono evitare i costi di hardware, software e licenze per le soluzioni di sicurezza on-premise. I team IT possono gestire la sicurezza più facilmente senza dover aggiungere risorse di personale.

- Migliore diligenza. Con numerose soluzioni di sicurezza basate sul cloud, il provider di servizi cloud è responsabile delle attività relative all'aggiornamento del software e all'applicazione di patch per correggere le vulnerabilità con una cadenza ottimale.

- Gestione ottimale. Con la sicurezza basata sul cloud, i provider di servizi cloud si occuperanno di molte delle attività quotidiane di gestione dei controlli di sicurezza, lasciando i team IT liberi di occuparsi di altre priorità.

- Strumenti aggiornati. I servizi di sicurezza basati sul cloud consentono ai team IT di lavorare con le ultime novità in termini di strumenti, definizioni dei virus, software antivirus e altre soluzioni per la sicurezza.

- Scalabilità eccellente. Come tutti i servizi cloud, le soluzioni di sicurezza basate sul cloud possono essere scalate rapidamente e facilmente per proteggere utenti, dispositivi e posizioni aggiuntivi.

- Competenza in sicurezza. Poiché i provider di servizi di sicurezza basati sul cloud si concentrano esclusivamente sulla sicurezza, possono assumere specialisti che apportano più competenze, esperienza ed esperienza al lavoro.

- Distribuzione accelerata. Mentre l'installazione e la configurazione di soluzioni locali possono richiedere settimane o mesi, l'impostazione dei servizi di sicurezza basati sul cloud spesso può essere completata in pochi minuti od ore.

- Risposta agli incidenti più rapida. Le soluzioni basate sul cloud contribuiscono ad accelerare i tempi di risposta quando si verificano eventi di sicurezza, correggendo le vulnerabilità e neutralizzando le minacce più rapidamente.

- Conformità semplificata. I team IT spesso trovano difficile garantire la conformità a quadri normativi come HIPAA, GDPR e PCI DSS. Le soluzioni di sicurezza basate sul cloud semplificano le attività di conformità e sollevano i team IT da molte responsabilità in materia di conformità.

Quali sono le best practice per la sicurezza basata sul cloud?

La protezione della rete richiede un approccio a più livelli alla sicurezza del cloud computing che implica una serie di best practice.

Correzione delle vulnerabilità. Le vulnerabilità del software costituiscono il principale vettore di attacco per gli autori di attacchi. Mantenere i sistemi aggiornati e applicare rapidamente le patch può impedire ai criminali di sfruttare i difetti nelle applicazioni.

Crittografia. I dati sensibili, sia inattivi che in transito, devono essere crittografati automaticamente. La crittografia avanzata può garantire la conformità ai quadri normativi che regolano l'uso e l'archiviazione dei dati sensibili.

Backup automatici. I backup regolari dei dati possono mitigare i danni delle perdite di dati causate da cancellazione accidentale, danneggiamento dei dati e attacchi ransomware.

Controllo degli accessi. Solide tecnologie di gestione delle identità e di autenticazione, come l'autenticazione multifattore, aiutano a impedire l'accesso non autorizzato a dati e app nel cloud.

Consapevolezza della sicurezza. La formazione sulla consapevolezza della sicurezza promuove una buona cura della sicurezza e aiuta gli utenti a riconoscere gli schemi di phishing e altre potenziali minacce.

Quali sono le migliori soluzioni di sicurezza basata sul cloud?

La protezione delle risorse nel cloud richiede un approccio a più livelli per difendersi da una vasta gamma di minacce. Le soluzioni di sicurezza basate sul cloud più comuni includono:

Gestione di identità e accessi. Controllo degli accessi e di identità affidabili aiutano a impedire l'accesso non autorizzato a dati sensibili. Le soluzioni di autenticazione multifattore rendono più difficile per gli autori delle minacce utilizzare le credenziali rubate per accedere alle risorse cloud.

Prevenzione della perdita di dati (DLP). Le soluzioni DLP ispezionano il traffico in uscita per prevenire fughe involontarie o dannose di dati sensibili come informazioni sulla carta di credito, dati finanziari, proprietà intellettuale e altre informazioni preziose.

Monitoraggio continuo. Le soluzioni di sicurezza che consentono ai team IT di monitorare continuamente piattaforme e servizi cloud possono aiutare a identificare e risolvere rapidamente potenziali minacce.

SIEM (Security Information and Event Management). Le soluzioni SIEM offrono il monitoraggio e l'analisi in tempo reale degli eventi di sicurezza e il monitoraggio e la registrazione dei dati di sicurezza che supportano i controlli di sicurezza e attività volte a garantire la conformità.

Sicurezza della rete cloud. Monitorando il traffico di rete, le soluzioni di sicurezza della rete cloud possono impedire alle minacce di penetrare nella rete e bloccare rapidamente le minacce che hanno violato con successo le difese prima che possano muoversi lateralmente per accedere a obiettivi di alto valore.

ZTNA (Zero Trust Network Access). La tecnologia ZTNA richiede che gli utenti e le applicazioni vengano autenticati a ogni richiesta di accesso alle risorse cloud, contribuendo a prevenire le violazioni dei dati in modo più efficace.

FWaaS (Firewall-as-a-Service). Una soluzione FWaaS sostituisce le appliance firewall fisiche con soluzioni basate sul cloud che offrono funzionalità firewall avanzate, tra cui filtro URL, prevenzione avanzata delle minacce, prevenzione delle intrusioni, controllo degli accessi e sicurezza DNS.

Protezione dei dati. Crittografando i dati in transito e inattivi, i team IT possono proteggere meglio i dati nel cloud e garantire la conformità a un'ampia gamma di quadri normativi.

Intelligence sulle minacce. La più recente intelligence sulle minacce può aiutare le organizzazioni a identificare e difendersi dalle minacce informatiche emergenti.

CASB (Cloud Access Security Broker). Un CASB si interpone tra i clienti e i propri servizi cloud per aiutare ad applicare le policy di sicurezza e aggiungere un ulteriore livello di sicurezza.

Domande frequenti (FAQ)

In poche parole, la sicurezza nel cloud è una raccolta di procedure e tecnologie progettate per affrontare le minacce esterne e interne all'ecosistema digitale di un'organizzazione. Nel processo di trasformazione digitale e di integrazione di strumenti e servizi basati sul cloud nella propria infrastruttura, le aziende necessitano di un sistema di sicurezza basato sul cloud

Con i servizi di cloud pubblico, più clienti o tenant possono condividere le risorse di computing sullo stesso server fisico, il che aumenta il rischio per le risorse nel cloud. Inoltre, i team addetti alla sicurezza hanno una visibilità limitata sui carichi di lavoro in esecuzione sulle soluzioni di cloud pubblico, il che rende più difficile garantire la protezione. Gli ambienti di cloud privato offrono un maggior livello di controllo e sicurezza, poiché tutte le risorse all'interno del cloud sono dedicate a un singolo cliente e i team addetti alla sicurezza hanno una maggiore visibilità sull'infrastruttura sottostante di un'architettura di cloud privato.

Perché i clienti scelgono Akamai

Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.