Nach der Anmeldung: Sichere Konten mit Lifecycle Protection

In der heutigen digitalen Landschaft ist der Schutz von Online-Konten von entscheidender Bedeutung. Studien zeigen, dass durch Kontoübernahmen im Jahr 2023 Verluste in Höhe von fast 13 Milliarden US-Dollar entstanden sind. Betrüger werden immer raffinierter und greifen heute an mehreren Punkten im Lebenszyklus eines Kontos an, um bösartige Handlungen durchzuführen – von der Kontoerstellung bis zu Aktivitäten nach der Anmeldung wie dem Zurücksetzen von Kennwörtern und Zahlungen. Ein vollständiger Schutz über den gesamten Lebenszyklus ist unerlässlich, um diesen sich entwickelnden Bedrohungen einen Schritt voraus zu sein und vielfältige Möglichkeiten des Online-Kontomissbrauchs zu verhindern.

Die wachsende Bedrohung durch Kontomissbrauch

Der Missbrauch von Online-Konten tritt in vielen Formen auf und nutzt Schwachstellen in verschiedenen Phasen des Nutzerkontos aus. Unternehmen sind anfällig für Bedrohungen wie die Erstellung gefälschter Konten oder den Missbrauch nach der Anmeldung, wenn sie sich nur auf die Sicherung eines Aspekts des Kontos konzentrieren.

Zu den häufigsten Arten von Kontomissbrauch gehören die missbräuchliche Erstellung von Konten, Kontoübernahmen sowie Missbrauch nach der Anmeldung.

Die missbräuchliche Erstellung von Konten

Betrüger erstellen gefälschte Konten mithilfe gestohlener oder künstlicher Identitäten, um Werbeaktionen zu nutzen, Geldwäsche zu betreiben oder Finanzbetrug zu begehen.

Kontoübernahmen

Angreifer verwenden gestohlene Anmeldedaten aus Datenschutzverletzungen, um sich auf verschiedenen Websites anzumelden und Nutzer auszunutzen, die ihre Kennwörter wiederverwenden. Sobald Angreifer durch gestohlene Anmeldedaten oder Phishing Zugriff auf ein Konto erhalten, übernehmen sie Konten und nutzen diese für ihre betrügerischen Aktivitäten.

Missbrauch nach der Anmeldung

Selbst nach erfolgreicher Anmeldung können Angreifer Sicherheitslücken bei Kontoaktualisierungen, Kennwortzurücksetzungen und -änderungen oder Zahlungstransaktionen ausnutzen. Sie können bösartige Aktivitäten durchführen, z. B. betrügerische Transaktionen, das Horten von Beständen, Carding-Angriffe oder den Diebstahl personenbezogener Daten.

Ohne eine umfassende Sicherheitsstrategie, die all diese Phasen eines Kontomissbrauchs abdeckt, sind Unternehmen und Nutzer gefährdet.

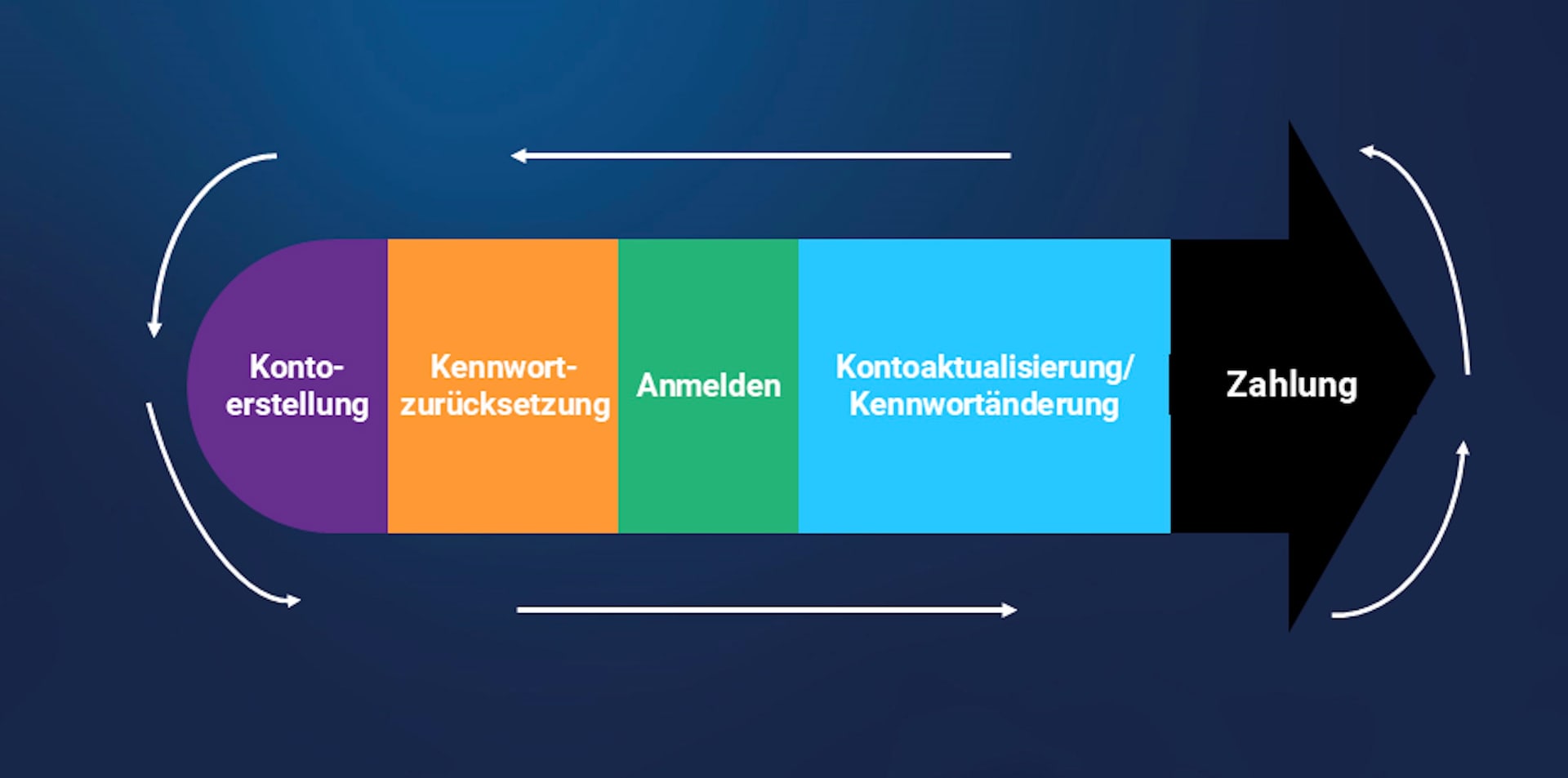

Vollständiger Schutz während des gesamten Lebenszyklus

Die Sicherung von Online-Konten erfordert einen mehrschichtigen Ansatz. Ein umfassender Schutz ist in den folgenden Phasen von entscheidender Bedeutung.

Kontoerstellung: Betrüger eröffnen häufig gefälschte Konten, indem sie gestohlene Identitäten oder gefälschte Informationen verwenden, um Werbeangebote auszunutzen, Geld zu waschen oder anderen kriminellen Aktivitäten nachzugehen. Die frühzeitige Erkennung verdächtiger Muster während der Kontoerstellung verhindert, dass Missbrauch weiter eskaliert.

Kennwortzurücksetzung und Kontoverifizierung: Betrüger manipulieren häufig Prozesse zum Zurücksetzen von Kennwörtern, um die Kontrolle über Nutzerkonten zu erhalten. Durch die Überwachung von Anfragen zum Zurücksetzen von Kennwörtern und den Vergleich mit dem typischen Verhalten der Nutzer – z. B. dem typischen Gerät, der IP-Adresse oder dem Standort – können Unternehmen anormale Versuche zur Kennwortzurücksetzung in Echtzeit erkennen und blockieren.

Kontoanmeldung: Die Kontoanmeldung ist ein Hauptziel für Angriffe wie Credential Stuffing und Brute-Force-Angriffe, bei denen Angreifer mithilfe automatisierter Tools und ausgefeilter Bots zahlreiche Kombinationen aus Nutzernamen und Kennwörtern ausprobieren. Die Implementierung starker Authentifizierungsmethoden hilft, unbefugten Zugriff zu verhindern.

Kontoaktualisierung und Kennwortänderung: Sobald ein Konto kompromittiert wurde, versuchen Angreifer möglicherweise, Kontodetails zu aktualisieren oder Änderungen vorzunehmen, um den rechtmäßigen Nutzer auszusperren. Die Überwachung verdächtiger Aktivitäten, z. B. unerwartete Kontoaktualisierungen, Kennwortänderungen oder neue Zahlungsmethoden, kann dazu beitragen, Betrugsversuche zu erkennen und Schaden zu verhindern, bevor er entsteht.

Zahlungen: Nach der Übernahme eines Kontos führen Betrüger häufig nicht autorisierte Transaktionen oder betrügerische Geldtransfers durch. Durch die Überwachung von Anomalien im Zahlungsverhalten können Unternehmen ihre Zahlungsprozesse vor Missbrauch schützen.

Ganzheitlicher Schutz mit Akamai Account Protector

Der Missbrauch von Konten führt zu erheblichen finanziellen Einbußen, zum Verlust von Kundenvertrauen und schädigt den Ruf eines Unternehmens. Akamai Account Protector bietet umfassenden Schutz über den gesamten Lebenszyklus eines Kontos, indem es das Nutzerrisiko in jeder Phase von der Kontoerstellung bis zu den Aktivitäten nach der Anmeldung analysiert und so verdächtiges Verhalten erkennt, bevor es eskaliert.

Zu den fortschrittlichen Funktionen gehören die Risikobewertung von Nutzersitzungen in Echtzeit, E-Mail-Intelligence und eine ausgefeilte Bot-Erkennung, die es Unternehmen ermöglicht, legitime Nutzer von Betrügern zu unterscheiden. Durch verwertbare Erkenntnisse und automatisierte Reaktionsmöglichkeiten an der Edge hilft Akamai Unternehmen, Nutzerkonten effektiv zu schützen, Umsätze zu sichern und ein nahtloses Kundenerlebnis zu ermöglichen.