Non una semplice protezione degli accessi: Lifecycle Protection consente di mantenere gli account al sicuro

Nell'odierno panorama digitale, proteggere gli account online è essenziale. Le ricerche indicano che, nel 2023, le frodi legate al controllo degli account hanno causato perdite per quasi 13 miliardi di dollari. I truffatori stanno diventando sempre più sofisticati e, per commettere attività dannose, sfruttano diversi punti del ciclo di vita dell'account, dalla creazione alle attività di post-login, come la reimpostazione delle password e i pagamenti. La protezione completa del ciclo di vita è fondamentale per tenere il passo con queste minacce in continua evoluzione e per difendersi da un'ampia gamma di abusi online.

La crescente minaccia rappresentata dagli abusi degli account

L'abuso degli account online assume forme diverse e prende di mira i punti deboli presenti in diverse fasi del percorso dell'account utente. Se si concentrano solo sulla protezione di un singolo aspetto, le organizzazioni diventano vulnerabili a minacce come la creazione di account falsi e gli abusi post-login.

Gli attacchi rivolti agli account includono l'abuso di apertura dell'account, il controllo dell'account e l'abuso post-login.

L'abuso di apertura degli account

I truffatori creano account fittizi utilizzando identità rubate o false per sfruttare promozioni, riciclare denaro o commettere frodi finanziarie.

Controllo degli account

I criminali utilizzano password acquisite dalle violazioni dei dati per tentare di accedere ai siti e frodare gli utenti che riutilizzano tali password. Quando i criminali ottengono l'accesso a un account attraverso credenziali rubate o phishing, commettono un abuso di controllo degli account o una frode.

Abuso post-login

Dopo aver effettuato correttamente l'accesso, gli autori degli attacchi possono sfruttare le lacune di sicurezza negli aggiornamenti degli account, nella reimpostazione e nella modifica delle password o nelle transazioni di pagamento. Possono eseguire attività dannose come effettuare transazioni fraudolente, rubare gli inventari, commettere attacchi ai dati delle carte di credito o sottrarre dati personali.

Senza una strategia di sicurezza completa in grado di affrontare tutte queste minacce, le aziende e gli utenti rimangono esposti.

Protezione completa del ciclo di vita

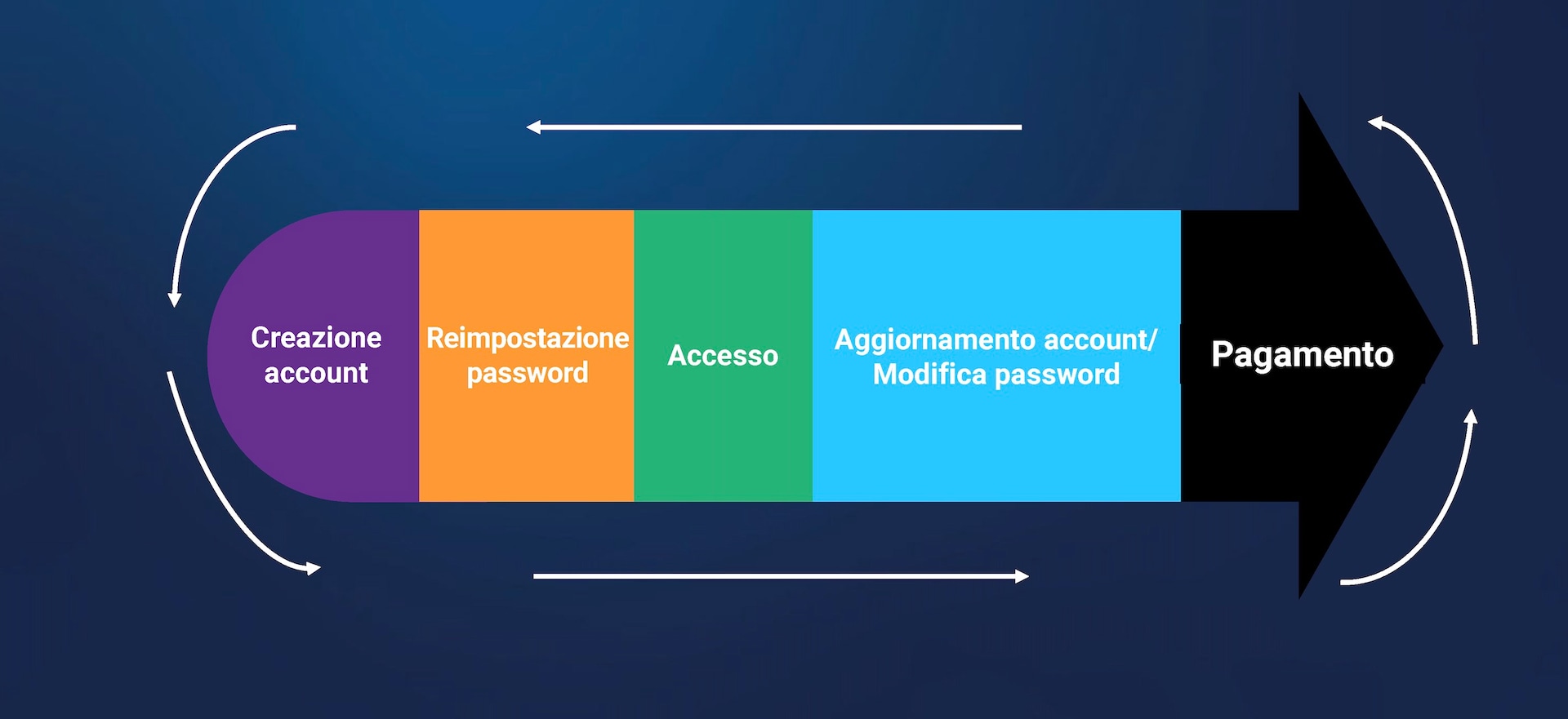

La protezione degli account online richiede un approccio multilivello. Di seguito riportiamo le fasi principali da proteggere con la massima attenzione.

Creazione dell'account: spesso i truffatori aprono account fittizi utilizzando identità rubate o informazioni false per sfruttare offerte promozionali, riciclare denaro o intraprendere altre attività criminali. La rilevazione tempestiva di schemi sospetti durante la creazione dell'account impedisce che gli abusi vengano ulteriormente intensificati.

Reimpostazione della password e verifica dell'account: i truffatori spesso manipolano i processi di reimpostazione delle password per assumere il controllo degli account. Monitorando le richieste di reimpostazione delle password e confrontandole con il comportamento tipico degli utenti (come l'uso di dispositivi tipici, indirizzo IP o posizione), le aziende possono rilevare e bloccare i tentativi di reimpostazione anomali in tempo reale.

Accesso all'account: la fase di accesso all'account rappresenta uno degli obiettivi principali di attacchi come il credential stuffing e gli attacchi di forza bruta, in cui vengono utilizzati strumenti automatizzati e bot sofisticati per tentare numerose combinazioni di nome utente e password. L'implementazione di metodi di autenticazione efficaci consente di bloccare gli accessi non autorizzati.

Aggiornamento dell'account e modifica della password: una volta compromesso un account, gli autori degli attacchi possono tentare di aggiornarne i dettagli o apportare modifiche per bloccare l'utente legittimo. Il monitoraggio di attività sospette, come aggiornamenti imprevisti dell'account, modifiche della password o nuovi metodi di pagamento, può aiutare a identificare le attività dei truffatori e prevenire i danni prima che si verifichino.

Pagamenti: dopo aver assunto il controllo di un account, i truffatori spesso effettuano transazioni non autorizzate o trasferimenti di denaro fraudolenti. Monitorando le anomalie nel comportamento dei pagamenti, le aziende possono proteggere i loro pagamenti da eventuali abusi.

Una difesa olistica grazie ad Akamai Account Protector

L'abuso degli account comporta notevoli perdite finanziarie, erosione della fiducia dei clienti e danni alla reputazione delle aziende. Akamai Account Protector offre una protezione completa del ciclo di vita degli account analizzando i rischi degli utenti in ogni fase, dalla creazione degli account alle attività di post-login, e consentendo il rilevamento dei comportamenti sospetti prima che si trasformino in veri e propri attacchi.

Le sue funzionalità avanzate includono un punteggio di rischio delle sessioni utente in tempo reale, l'intelligence delle e-mail e l'uso di strumenti sofisticati di rilevamento dei bot, che assicura alle aziende la possibilità di distinguere gli utenti legittimi dagli impostori. Fornendo informazioni attuabili e opzioni di risposta automatizzate sull'edge, Akamai aiuta le organizzazioni a proteggere in modo efficace gli account degli utenti, salvaguardare i profitti e mantenere una customer experience ottimale.