Além do login: como manter contas seguras com a proteção do ciclo de vida

No cenário digital de hoje, proteger contas online é essencial; estudos indicam que a apropriação indevida de contas causou perdas de quase US$ 13 bilhões em 2023. Os fraudadores estão cada vez mais sofisticados e visam vários pontos do ciclo de vida das contas, desde a criação até atividades pós-login, como redefinições de senha e pagamentos, para cometer atividades maliciosas. A proteção do ciclo de vida completo é essencial para se manter à frente dessas ameaças em evolução e se defender de uma ampla gama de violações de contas online.

A crescente ameaça da violação de contas

A violação de contas online acontece de muitas formas e tem como alvo pontos fracos em muitas etapas diferentes da jornada da conta do usuário. As organizações ficam vulneráveis a diferentes ameaças, como a criação de contas falsas e violações pós-login, quando se concentram em proteger apenas um aspecto da conta.

Tipos comuns de ataques a contas incluem as violações de abertura de contas, apropriação indevida de contas e violações pós-login.

Violações de abertura de contas

Os fraudadores criam contas falsas usando identidades roubadas ou sintéticas para explorar promoções, fazer lavagem de dinheiro ou cometer fraudes financeiras.

Apropriação indevida de contas

Os invasores usam credenciais roubadas a partir de violações de dados para tentar fazer login em vários websites e explorar usuários que reutilizam senhas. Quando os invasores obtêm acesso a uma conta por meio de credenciais roubadas ou de phishing, eles realizam ataques de apropriação indevida de contas e fraudes.

Violações pós-login

Mesmo depois de fazer login com sucesso, os invasores podem explorar lacunas de segurança em atualizações de contas, redefinições e alterações de senha ou transações de pagamento. Eles podem realizar atividades maliciosas, como fazer transações fraudulentas, acumular inventário, cometer ataques do tipo "carding" ou roubar dados pessoais.

Sem uma estratégia de segurança abrangente que aborde todas essas etapas comuns de violação de contas, as empresas e os usuários ficam expostos.

Proteção completa do ciclo de vida

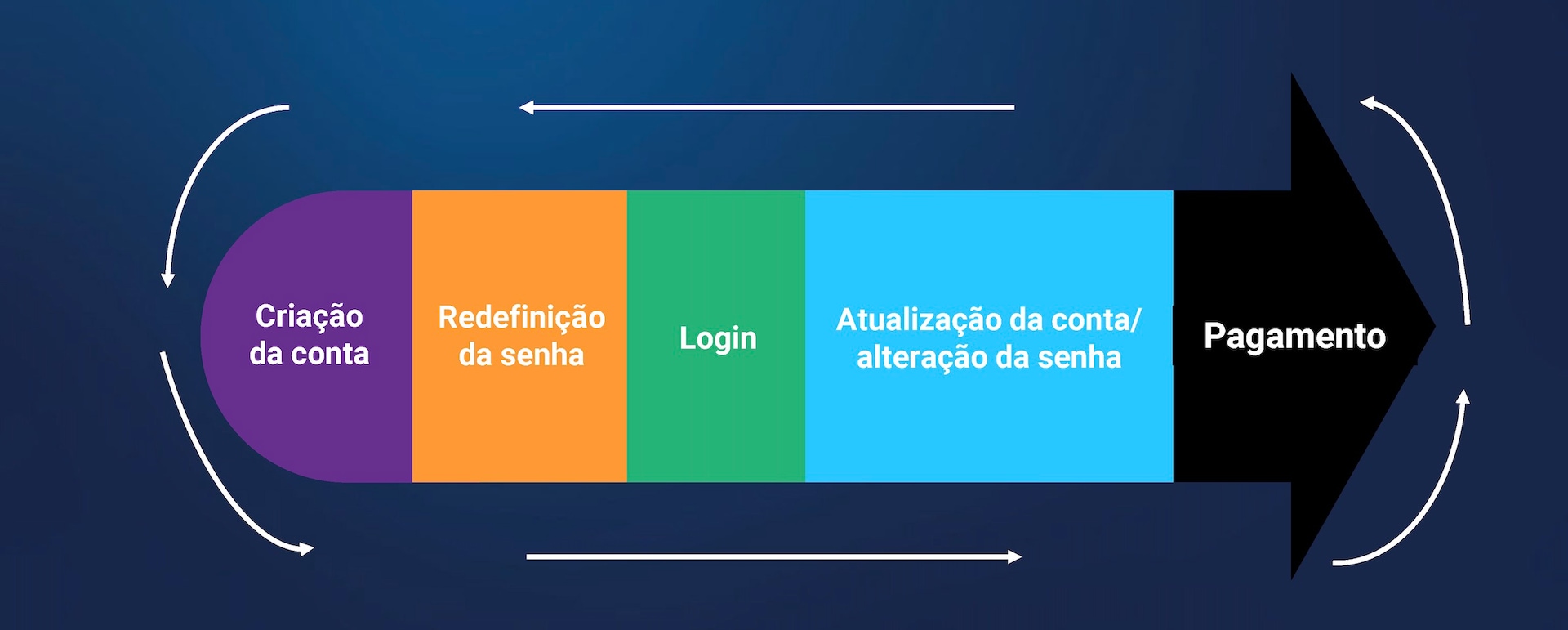

A proteção de contas online requer uma abordagem de várias camadas. Estas são as etapas-chave para as quais a proteção é essencial.

Criação de contas: os fraudadores muitas vezes abrem contas falsas usando identidades roubadas ou informações falsas para explorar ofertas promocionais, lavar dinheiro ou realizar outras atividades criminosas. A detecção atempada de padrões suspeitos durante a criação de contas evita que as violações fiquem mais sérias.

Redefinição de senhas e verificação de contas: os fraudadores geralmente manipulam processos de redefinição de senha para assumir o controle de contas de usuários. Ao monitorar solicitações de redefinição de senha e fazer referência cruzada com relação ao comportamento típico dos usuários, como dispositivo típico, endereço IP ou localização, as empresas podem detectar e bloquear tentativas de redefinição anormais em tempo real.

Login em contas: o login em contas é um grande alvo de ataques como preenchimento de credencial e ataques do tipo força bruta em que os invasores usam ferramentas automatizadas e bots sofisticados para tentar inúmeras combinações de nome de usuário e senha. A implementação de métodos de autenticação fortes ajuda a bloquear o acesso não autorizado.

Atualização de contas e alteração de senhas: quando uma conta é comprometida, os invasores podem tentar atualizar as informações da conta ou fazer alterações para bloquear o usuário legítimo. O monitoramento de atividades suspeitas, como atualizações inesperadas de contas, alterações de senhas ou novos métodos de pagamento pode ajudar a identificar a ação do impostor e evitar danos antes que eles ocorram.

Pagamentos: depois de se apropriarem indevidamente de uma conta, os fraudadores costumam fazer transações não autorizadas ou realizar transferências monetárias fraudulentas. Ao monitorar anomalias em pagamentos, as empresas podem proteger seus processos de checkout contra violações.

Tenha uma defesa abrangente com o Akamai Account Protector

A violação de contas leva a perdas financeiras significativas, desgaste na confiança do cliente e danos à reputação das empresas. O Akamai Account Protector oferece proteção abrangente do ciclo de vida da conta analisando o risco do usuário em todas as etapas, desde a criação da conta até atividades pós-login, permitindo a detecção de comportamentos suspeitos antes que eles fiquem mais sérios.

Seus recursos avançados incluem pontuações de risco de sessões de usuário em tempo real, inteligência de e-mail e detecção de bots sofisticados, garantindo que as empresas possam diferenciar usuários legítimos de impostores. Ao fornecer insights práticos e opções de resposta automatizadas na edge, a Akamai ajuda as organizações a proteger efetivamente as contas de usuários, defender a receita e manter uma experiência do cliente tranquila.