Spear phishing é uma forma direcionada de phishing que é usada para obter acesso a informações confidenciais visando indivíduos ou organizações específicas. Ele é frequentemente usado em ataques cibernéticos, sendo uma forma de engenharia social. Normalmente envolve o envio de um e-mail a uma pessoa específica que parece vir de uma fonte legítima, como um contato confiável ou colega, mas contém links ou anexos que podem levar a conteúdo mal-intencionado.

O phishing continua sendo um crime cibernético perigoso

Os ataques de phishing tornaram-se cada vez mais sofisticados nos últimos anos. Os cibercriminosos executam campanhas de phishing em escala industrial, evoluindo continuamente seus métodos e técnicas para se movimentar sob o radar de segurança e evitar a detecção. Embora o phishing tenha sido conduzido principalmente por e-mail, os ataques recentes usam mensagens de texto, mídias sociais e outros vetores para duplicar as vítimas a revelar credenciais de login, compartilhar números de cartão de crédito ou fazer download de malware.

O vice-presidente executivo e CTO da Akamai, Robert Blumofe, explica a anatomia de um ataque de phishing

Como o phishing busca aproveitar a disposição de um usuário em confiar em mensagens de fontes que parecem legítimas, o treinamento de conscientização sobre segurança é uma grande parte da defesa contra campanhas de phishing. No entanto, essa abordagem não é uma solução milagrosa. Os cibercriminosos e suas campanhas continuam se tornando mais refinados, adaptando suas técnicas para superar os métodos básicos de treinamento de conscientização sobre segurança. A melhor defesa contra ataques de phishing usa várias camadas de proteção. É por isso que atualmente mais organizações escolhem soluções de segurança de TI da Akamai para proteger usuários, dados e sistemas contra a ameaça de phishing e campanhas de spear-phishing.

Leia o blog da Akamai Phishing ainda é um desafio de segurança.

Como os ataques de phishing são executados

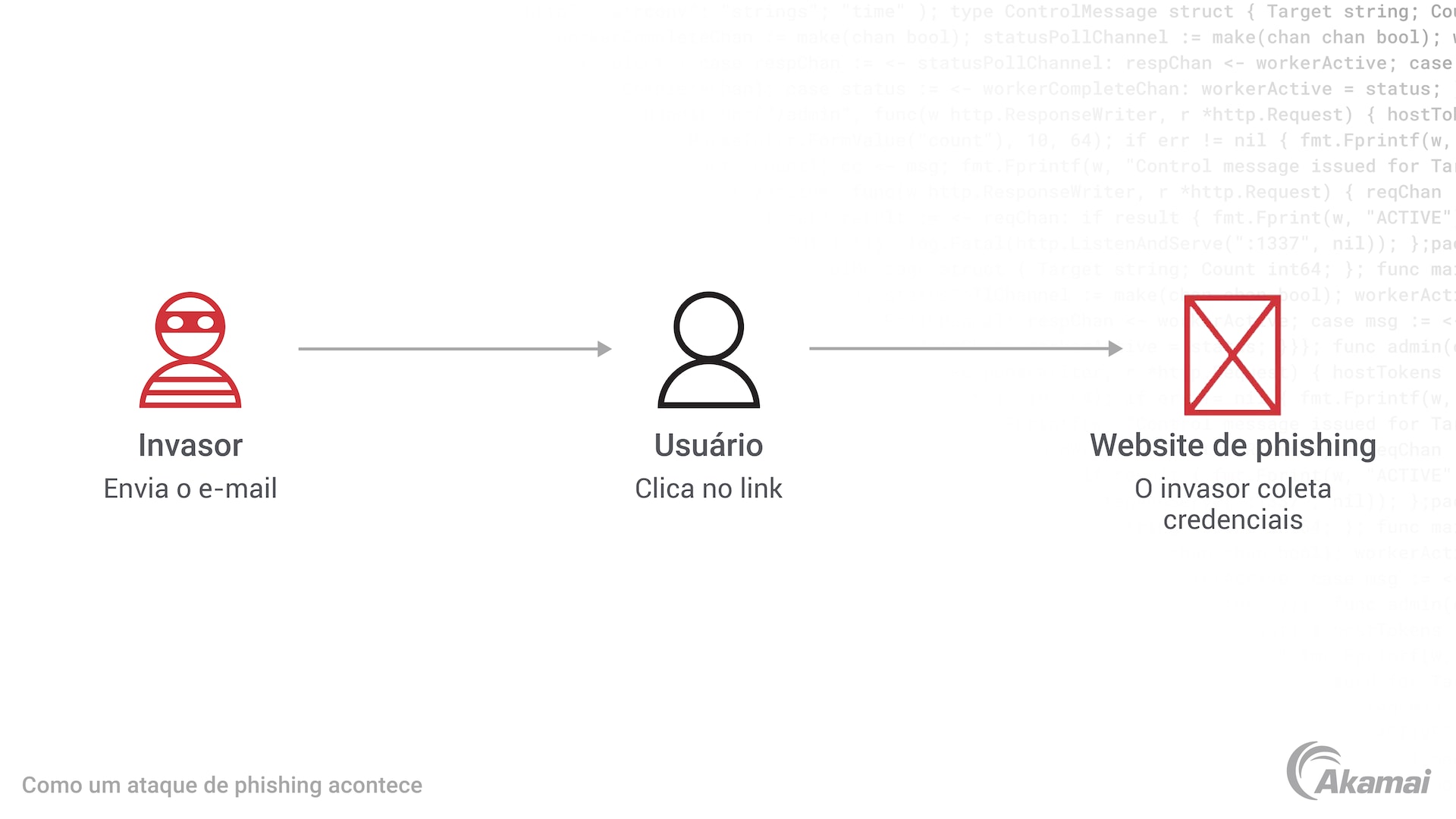

As campanhas de phishing dependem de dois fatores. O primeiro é uma isca – algo que chama a atenção da vítima. Isso pode ser um aviso ou uma mensagem alarmante com um senso de urgência que faz com que a vítima aja rapidamente, muitas vezes sem pensar nas possíveis consequências. O segundo fator é a aterrissagem, que pode ser um link ou anexo mal-intencionado, um website falso ou um formulário que solicita informações como credenciais de login ou informações de cartão de crédito.

Em uma campanha de phishing padrão, os invasores enviam milhares de mensagens de phishing para vítimas em potencial, representando uma empresa legítima ou confiável e buscando pressionar as vítimas a agir. Em um ataque de spear-phishing, os golpistas visam um indivíduo ou grupo específico, usando engenharia social e detalhes pessoais coletados da inteligência de código-fonte aberto, mídia social, websites e outras informações no domínio público para convencer o alvo de que o remetente é legítimo.

Quando uma campanha de phishing é bem-sucedida, os resultados podem ser devastadores. Ataques de phishing podem implantar malware para sequestrar computadores como parte de um botnet a ser usado para ataques de negação de serviço. Algumas campanhas de phishing convencem os usuários a transferir dinheiro para contas bancárias fraudulentas, enquanto outros ataques são projetados para roubar credenciais que fornecem acesso a informações confidenciais de alto valor ou propriedade intelectual.

Leia o blog da Akamai A ameaça bate à porta: Análise de ataques a Serviços financeiros.

Interrompa ataques de phishing com a Akamai

Para combater phishing e outros ataques cibernéticos, a Akamai implanta soluções de segurança de edge em uma plataforma global que se estende desde aplicações e infraestrutura até o usuário. Situada entre os possíveis invasores e seu ecossistema de TI, nossa tecnologia de segurança interrompe os ataques na nuvem, na edge da rede, antes que eles possam comprometer seus apps e sua infraestrutura.

Nos últimos anos, nosso portfólio de segurança passou de uma coleção de soluções pontuais inovadoras para uma plataforma abrangente com amplitude e profundidade para proteger nossos clientes das mais perigosas ameças. A tecnologia de cibersegurança da Akamai envolve e protege todo o seu ecossistema, desde nuvens e usuários a apps e APIs, fornecendo proteção inteligente e completa para se defender contra uma ampla variedade de ameaças de vários vetores.

A Akamai interrompe os ataques de phishing com soluções que fornecem:

- Escala incomparável. A escala incomparável e a distribuição global de nossa Akamai Intelligent Edge Platform nos permitem interromper os maiores ataques diretos e, ao mesmo tempo, isolar o cliente de danos colaterais de ataques a outros clientes.

Suporte em tempo real. Fornecemos um único ponto de contato para suporte e resposta a incidentes em tempo real.

Proteção global. Defenda-se contra ataques em suas aplicações, data centers, nuvem pública e ambientes multinuvem em qualquer lugar do mundo.

Maior visibilidade. Gerencie seus programas de segurança e várias soluções de segurança por meio de nosso portal baseado na Web que oferece maior visibilidade dos ataques e do controle de políticas. De painéis de alto nível, aprofunde-se em diferentes áreas individuais de preocupação, integrando as ferramentas de SIEM (Security Information and Event Management, gerenciamento de eventos e segurança da informação) existentes para proporcionar maior conscientização em todas as soluções.

Segurança unificada. Gerenciada a partir de um único painel, nossas soluções de segurança foram projetadas para funcionar perfeitamente juntas a fim de melhorar a mitigação e simplificar o gerenciamento.

- Facilidade de uso. Nosso Managed Security Service elimina a necessidade de suas equipes implantarem equipamentos físicos ou soluções de software. Nossas proteções adaptáveis contra ameaças acompanham o ritmo de um cenário de ameaças em rápida evolução. E ao integrar seu ciclo de vida de desenvolvimento de aplicações a nossas APIs de gerenciamento, você pode automatizar as alterações em suas configurações de solução Akamai.

- Soluções à prova de futuro. Com as soluções Security da Akamai, você pode criar uma infraestrutura para responder a ameaças futuras, implantando perfeitamente novos recursos e soluções à medida que elas se tornem disponíveis.

Soluções Security da Akamai

Nosso portfólio oferece vários recursos para se defender contra ataques de phishing.

Tecnologia de gateway Web seguro

O Akamai Secure Internet Access Enterprise conecta usuários e dispositivos à internet com segurança, ao mesmo tempo em que protege proativamente contra ataques de phishing e malware de dia zero. Essa solução da Akamai oferece uma defesa em várias camadas que inclui vários mecanismos de detecção estáticos e dinâmicos, juntamente com a inteligência de ameaças desenvolvida na maior plataforma de edge do mundo. O Secure Internet Access Enterprise pode impor políticas de uso aceitáveis, identificar e bloquear aplicações não confirmadas e melhorar a prevenção contra perda de dados.

Proteção de aplicações Web e APIs

O Akamai App & API Protector fornece segurança completa e sem comprometimento para websites, aplicações e APIs. Com essa tecnologia da Akamai, você pode adaptar suas defesas dinamicamente adaptando proteções a ataques em evolução, incluindo aqueles que visam os 10 principais do OWASP. Os recursos de autoajuste e as atualizações gerenciadas simplificam a segurança e minimizam o esforço necessário das equipes de segurança. A descoberta avançada de APIs ajuda a mitigar o risco de APIs novas e anteriormente desconhecidas, enquanto monitora cargas de trabalho mal-intencionadas.

Microssegmentação

Akamai Guardicore Segmentation é a maneira mais rápida de visualizar e segmentar seus ativos no data center, na nuvem ou na infraestrutura de nuvem híbrida. Essa tecnologia de segmentação baseada em software impede ataques de movimento lateral com uma plataforma simples e escalável que apresenta recursos de detecção de ameaças e resposta em tempo real para aplicar os princípios de Zero Trust.

Autenticação multifator

A Akamai MFA evita a apropriação indevida de contas e violações de dados com a autenticação multifator à prova de phishing. Usando a experiência familiar e sem atritos de um push móvel para um smartphone, em vez de chaves de segurança físicas desajeitadas, a Akamai MFA interrompe os ataques de desvio com o padrão mais seguro para autenticação multifator. A inscrição por autoatendimento simplifica a adoção, enquanto a criptografia completa e um fluxo de desafio/resposta selado tornam essa solução não perecível e confidencial.

Acesso acesso remoto seguro e escalável

O Akamai Secure Internet Access Enterprise permite que sua força de trabalho se conecte ao seu ecossistema de TI com o Zero Trust Network Access. Usando um proxy com reconhecimento de identidade na nuvem, esse serviço flexível e adaptável fornece acesso granular à tomada de decisões com base em sinais em tempo real, como inteligência de ameaças, informações do usuário e postura do dispositivo.

Perguntas frequentes (FAQ)

Phishing é um tipo de crime cibernético no qual os hackers tentam enganar as vítimas para roubar informações confidenciais, como nomes de usuário, senhas, números de cartão de crédito e outros dados confidenciais. Os ataques de phishing geralmente usam mensagens de e-mail que parecem ser de uma empresa ou organização legítima. Os e-mails de phishing geralmente pedem que o destinatário clique em um link para um website mal-intencionado ou abra um anexo, o que permite que os invasores roubem suas credenciais de login ou baixem malware para o computador furtivamente.

Uma abordagem multicamadas à segurança é a melhor maneira de evitar ataques de phishing. Isso pode incluir um gateway seguro da segurança na Web, programas de conscientização sobre segurança, autenticação multifator, microssegmentação e uma cadência diligente para corrigir vulnerabilidades de software.

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicativos empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, escala e experiência líderes do setor necessárias para expandir seus negócios com confiança.