A MFA (autenticação multifator), ou autenticação de dois fatores, melhora a segurança exigindo que os usuários apresentem dois ou mais tipos de verificações ao solicitar acesso a aplicações e serviços. As soluções MFA baseadas em FIDO2 podem ajudar a evitar violações resultantes de preenchimento de credenciais, phishing, engenharia social e ataques de máquina no meio projetados para roubar credenciais de login. As empresas que implantam a segurança de MFA podem reduzir os incidentes de violações em até 99,9% em relação às empresas que não a implantam.

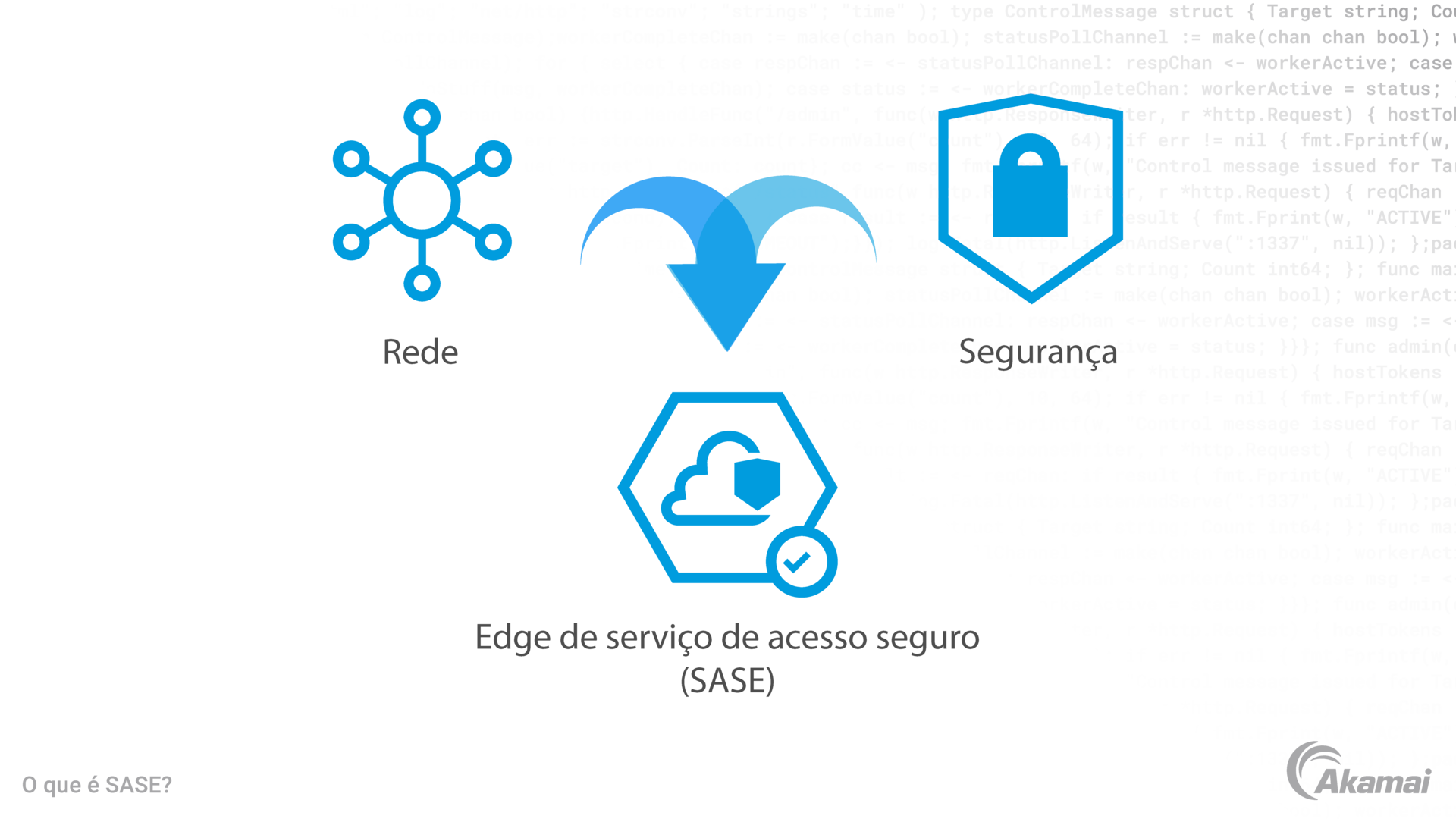

A SASE (Secure Access Service Edge) é uma estrutura de segurança corporativa baseada em nuvem projetada para lidar com os desafios de rede e segurança causados pela transformação digital dos negócios. A mudança para a nuvem, associada a forças de trabalho cada vez mais móveis, coloca usuários, dispositivos, aplicações e dados fora do data center e da rede da empresa, criando uma "inversão do padrão de acesso". Apresentado pela Gartner, o modelo SASE responde a essa inversão, fornecendo controles de rede e segurança de rede na edge, o mais próximo possível dos usuários.

Arquitetura SASE

A SASE oferece serviços convergentes de rede e segurança a partir de uma plataforma única, globalmente distribuída e nativa de nuvem. Os recursos de dimensionamento, aceleração e edge computing para satisfazer os clientes estão integrados ao ZTNA (Zero Trust Network Access), ao WAPaaS (Web Application and API Protection as a Service) e aos serviços SWG (Secure Web Gateway) na nuvem para proteger seus usuários. As organizações podem habilitar acesso a recursos corporativos protegidos enquanto defendem e entregam seus websites, aplicações e APIs.

Os benefícios da SASE

Quando implementada de forma eficaz, a estrutura SASE pode:

- Fortalecer a segurança. A estrutura SASE coloca os recursos de segurança o mais próximo possível do usuário final, melhorando a postura geral de segurança e, ao mesmo tempo, tornando mais difícil para os hackers explorar vulnerabilidades e lançar ataques bem-sucedidos.

- Melhorar a resiliência. Por ser nativa da edge, uma estrutura SASE fornece conectividade e segurança de baixa latência para usuários, dispositivos e serviços. Uma malha mundial de pontos de presença (POPs) proporciona controles de rede e segurança sem sacrificar o desempenho.

- Minimizar os custos e a complexidade. Ao integrar serviços de rede e segurança, a estrutura SASE reduz a complexidade para as equipes de TI e segurança, além de aumentar a visibilidade e reduzir o custo de gerenciamento.

- Oferecer suporte a Zero Trust. A arquitetura SASE usa uma variedade de sinais de ameaças e contextuais para garantir o acesso seguro aos recursos internos e à Internet. Somente usuários e dispositivos autorizados, confiáveis e autenticados recebem acesso à rede.

- Habilitar cenários de negócios. A estrutura SASE permite novos cenários de negócios digitais, fornecendo controles de segurança na edge, onde eles são mais necessários para proteger usuários, dispositivos e recursos localizados fora da rede e além do alcance de uma pilha de segurança local.

- Aumentar a eficácia. Ao fornecer uma única plataforma para criar uma estratégia de segurança corporativa, a SASE alinha as soluções de segurança e as equipes de TI, permitindo que trabalhem em conjunto.

Como implementar a arquitetura SASE

A adoção de uma solução SASE pode ser realizada em um processo de seis etapas.

- Definir sua edge. A forma como você define seus limites atuais, bem como para onde deseja ir, determinará quais ferramentas você precisa para implementar a arquitetura SASE.

- Identificar recursos críticos. Determine quais recursos específicos você precisará para NaaS (rede como serviço) e para NSaaS (segurança da rede como serviço). Eles podem incluir (mas não estão limitados a) soluções para gerenciamento de bots, proteção contra DDoS, segurança de DNS, Web Application Firewall, acesso à rede Zero Trust, uma CDN (Rede de Entrega de Conteúdo), computação sem servidor e aceleração da aplicação.

- Realizar uma análise de lacunas. Depois de definir o que precisa ser protegido e quais ferramentas você precisará integrar, realize uma análise de lacunas para determinar onde o investimento é necessário para realizar sua estratégia.

- Definir os dados técnicos. Determine a maturidade e a eficácia de seus sistemas de rede e sistemas de segurança, analisando quais ferramentas foram adquiridas, mas não otimizadas, que são personalizadas e bloqueadas em versões desatualizadas, que estão por trás das atualizações, e onde você tem poucos recursos da equipe mantendo vários sistemas diferentes.

- Planejar suas fases para a transição. Mudar para uma estrutura SASE é uma jornada com várias fases. Isso pode envolver a mudança de soluções pontuais individuais ou começar com a adoção de tecnologias de acesso à rede Zero Trust. Adotar um gateway seguro da Web e um agente de segurança de acesso à nuvem são etapas importantes, e a proteção de aplicações Web e API, bem como a segurança de DNS e proteções contra DDoS também são recursos fundamentais que devem ser adotados durante a transição.

- Obter a adesão dos principais interessados. Ao criar o caso de negócios para uma mudança para a SASE, enfatize como a consolidação de fornecedores reduzirá os custos e a complexidade. Concentre-se no fato de que ter um modelo suportado por analistas do setor como uma SASE oferece validação, recursos comprovados e especialistas para consultar.

Perguntas frequentes (FAQ)

A SASE, ou edge de serviço de acesso seguro, é uma estrutura de segurança definida pelo Gartner. Em uma arquitetura SASE, as tecnologias de segurança e conectividade de rede convergem para uma única plataforma oferecida em nuvem, a fim de permitir uma transformação digital segura e rápida.

Uma estrutura SASE integra várias tecnologias de segurança em apenas um modelo de serviço. Isso inclui ZTNA (Zero Trust Network Access, acesso de rede com Zero Trust), SD-WAN (Software-Defined Wide-Area Network, rede de área ampla definida por software), CASB (Cloud Access Security Broker, agente de segurança de acesso à nuvem), firewalls de última geração e FWaaS (Firewall as a Service, firewall como serviço), SWG (Secure Web Gateways, gateways seguros da Web) e MFA (Multi-Factor Authentication, autenticação multifator).

Por que os clientes escolhem a Akamai

A Akamai é a empresa de cibersegurança e computação em nuvem que potencializa e protege negócios online. Nossas soluções de segurança líderes de mercado, inteligência avançada contra ameaças e equipe de operações globais oferecem defesa em profundidade para garantir a segurança de dados e aplicativos empresariais em todos os lugares. As abrangentes soluções de computação em nuvem da Akamai oferecem desempenho e acessibilidade na plataforma mais distribuída do mundo. Empresas globais confiam na Akamai para obter a confiabilidade, escala e experiência líderes do setor necessárias para expandir seus negócios com confiança.