Ein Kontoübernahmeangriff ist eine Form von Cyberkriminalität, bei der Angreifer sich unberechtigten Zugriff auf Nutzer- oder Unternehmenskonten verschaffen, um Kontodaten von Finanzinstituten zu stehlen, Geld zu überweisen oder auf vertrauliche Informationen zuzugreifen.

Kontoübernahmeangriffe verhindern

Kontoübernahmeangriffe (ATO) sind in den USA ein großes Geschäft. Cyberkriminelle geben sich als legitime Kontoinhaber aus und verschaffen sich so unberechtigten Zugriff auf Nutzerkonten, wo sie betrügerische Aktivitäten wie etwa die Veranlassung von Überweisungen an betrügerische Bankkonten oder den Diebstahls geistigen Eigentums ausführen.

Die Auswirkungen einer Kontoübernahme gehen jedoch weit über den Verlust von Geld und Daten hinaus. Rufschädigungen und der Verlust des Kundenvertrauens können viel größeren Schaden verursachen als der finanzielle Schaden einer betrügerischen Überweisung.

Akamai Account Protector bietet eine umfassende Lösung, die sowohl ATO-Angriffe als auch die raffinierten Bots und Botnets abwehrt, die einem Kontoübernahmeversuch oft vorausgehen. Mit einer Technologie, die das Risiko jeder Authentifizierungsanfrage bewertet, indem Abweichungen vom typischen Verhalten legitimer Nutzer verfolgt werden, können sich Unternehmen darauf verlassen, dass nur rechtmäßige Anmeldeversuche erfolgreich und reibungslos zugelassen werden.

So funktioniert eine Kontoübernahme

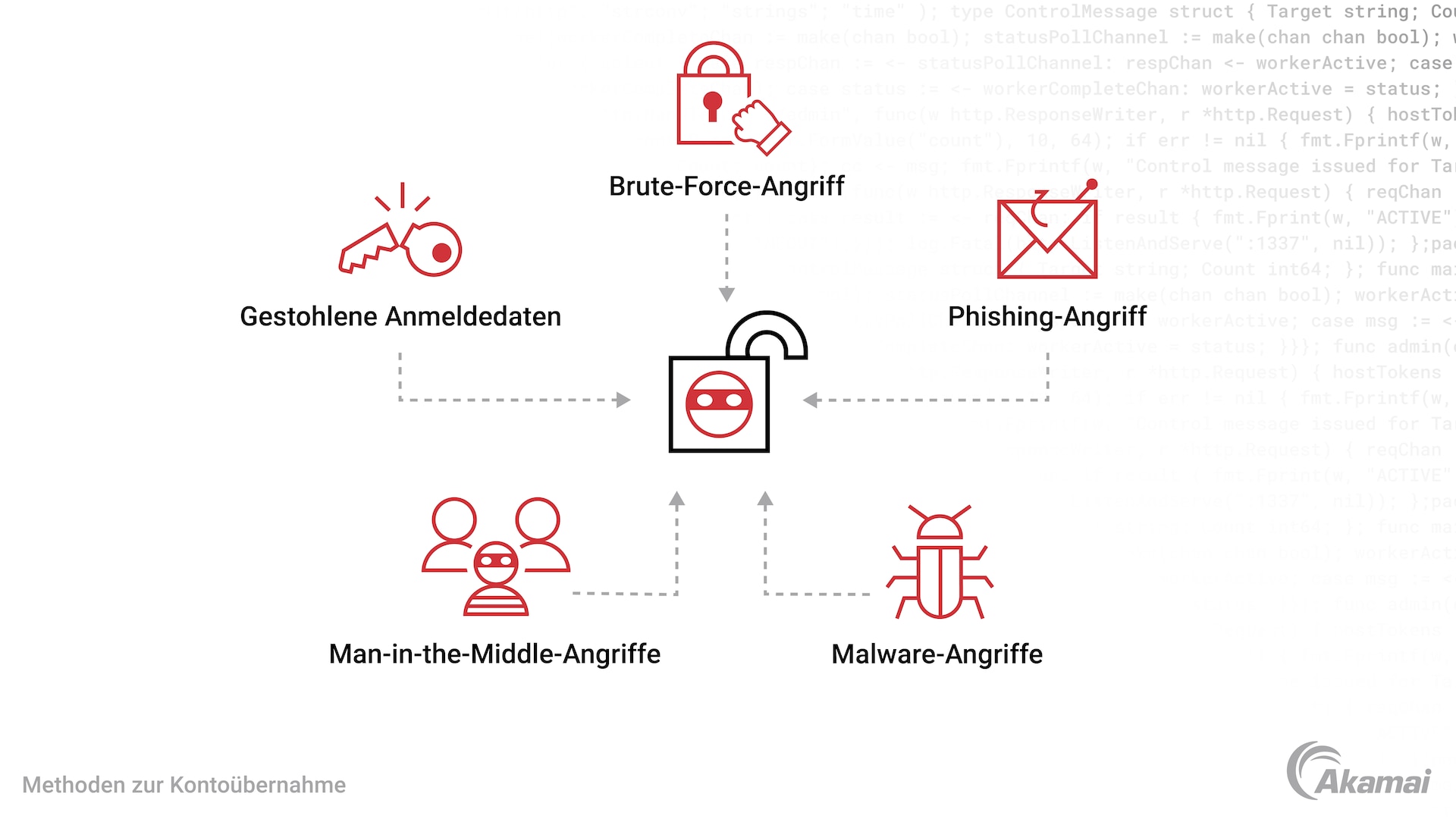

Cyberkriminelle können ein Konto auf verschiedene Arten übernehmen.

- Gestohlene Anmeldedaten. Datenschutzverletzungen führen häufig zum Verlust oder Diebstahl von Tausenden oder Millionen von Nutzernamen und Passwörtern, die Hacker verwenden können, um sich mit Credential-Stuffing-Angriffen Zugang zu Konten zu verschaffen.

- Brute-Force-Angriff. Cyberkriminelle versuchen, über zufällige Kombinationen aus Nutzername und Passwort auf Konten zuzugreifen und nutzen dafür ein Bot-Netzwerk, um Tausende von Anmeldeversuchen pro Stunde durchzuführen.

- Phishing-Angriffe. Phishing-Kampagnen verleiten Nutzer dazu, ihre Anmeldedaten über gefälschte Websites, Chats, E-Mails, SMS und andere Kanäle preiszugeben.

- Man-in-the-Middle-Angriffe. Bei diesem gängigen Angriffsvektor positionieren sich Cyberkriminelle zwischen dem Nutzer und unverschlüsseltem Traffic, sodass sie vertrauliche Daten abfangen und ändern können.

- Malware-Angriffe. Angreifer können Malware wie etwa Keylogger verwenden, um persönliche Daten wie Anmeldedaten offenzulegen.

Allein in den USA werden die Verluste durch Kontoübernahmen und Betrug bei der Kontoerstellung auf über 10 Milliarden US-Dollar jährlich geschätzt. Die Schäden durch Betrug bei Kontoübernahmen können jedoch weit über den Diebstahl von Geld und Daten hinausgehen. Wenn Kunden Kontoübernahmen zum Opfer fallen und dadurch Vertrauen in ein Unternehmen verlieren, kann dies zu Kundenverlusten, verpassten Geschäftschancen sowie einer Schädigung des Markenrufs führen.

Akamai Account Protector

Akamai Account Protector ist darauf ausgelegt, Betrüger an der Edge zu erkennen und Kunden gleichzeitig reibungslosen Netzwerkzugriff zu ermöglichen. Diese Lösung von Akamai setzt Techniken ein, anhand derer das typische Verhalten rechtmäßiger Kontoinhaber studiert wird. Alle Abweichungen von diesem Verhalten bilden anschließend die Grundlage für eine Risikobewertung der jeweiligen Authentifizierungsanfrage. Bei verdächtigen Aktivitäten im Zusammenhang mit einer Authentifizierungsanfrage reagiert Akamai Account Protector in Echtzeit, ohne dabei das Erlebnis der tatsächlichen Kontoinhaber zu beeinträchtigen.

Mit Account Protector können Sie:

- das Kundenvertrauen wahren. Schützen Sie Kunden und Partner vor betrügerischen Aktivitäten, indem Sie erkennen, welche Interaktionen legitim sind und welche nicht. Stellen Sie ein reibungsloses Nutzererlebnis bereit, schützen Sie Kundenkonten und verbessern Sie die Unternehmenssicherheit.

- den Schutz nach Bedarf anpassen. Die Bot-Erkennungstechnologie von Akamai verfügt über automatische Optimierungsfunktionen, die die normalen Trafficmuster Ihrer Websites erkennen und die Erkennung automatisch auf der Grundlage dieser Muster optimieren. Die Möglichkeit, einzelne Anfragen mit Nutzerprofilen abzugleichen, ermöglicht eine individuellere Erkennung von Anomalien und besseren Schutz.

- mehr Transparenz erzielen. Mit Akamai können Sicherheits- und Betrugsteams Maßnahmen ergreifen, die auf transparenten Signalen und Indikatoren statt auf Blackbox-Analysen basieren.

- Auswirkungen reduzieren. Wenn Sie Schwachstellen erkennen und Kontoübernahmen verhindern können, reduzieren Sie auch die Kosten und Ressourcen, die Sie aufwenden müssen, um gefährdete Konten zu untersuchen, gestohlene Assets zu ersetzen, Behörden zu benachrichtigen und Nutzerbeschwerden zu bearbeiten.

- datenbasierte Entscheidungen treffen. Die Risiko- und Vertrauenssignale von Account Protector können in Tools zur Bekämpfung von Betrug und Identitätsdiebstahl, SIEM-Tools und weitere Cybersicherheitslösungen integriert werden, um den Mehrwert von Sicherheitsinvestitionen zu steigern und strategischere Sicherheitsentscheidungen zu treffen.

So funktioniert Account Protector

Account Protector verhindert Kontoübernahmen mit Verfahren zur Verhaltenserkennung, die ein Profil über die Aktivitätsmuster von Kontoinhabern, Geräteanomalien und die Zuverlässigkeit des Ursprungs zu erstellen. Wenn eine Anmeldeanfrage eines Kunden eingeht, bewertet Account Protector in Echtzeit das Risiko, dass die Anfrage nicht zu einem legitimen Kontoinhaber gehört. Dies wird durch den Vergleich der Anforderung mit typischen Nutzerprofilen erreicht, die normalerweise verwendete Geräte, IP-Adressen, Standorte, Netzwerke sowie die Häufigkeit und Uhrzeit der Anmeldungen umfassen können.

Account Protector nutzt auch hoch entwickelte Bot-Erkennung, um feindliche Bots zu erkennen und abzuwehren sowie groß angelegte automatisierte Angriffe zu stoppen. Mithilfe von KI und maschinellem Lernen erkennt und bekämpft diese Anti-Bot-Technologie von Akamai Bot-Traffic basierend auf Nutzerverhaltens-/Telemetrieanalyse, Browser-Fingerprinting, HTTP-Anomalieerkennung, automatischer Browsererkennung, hohen Anfrageraten und mehr.

Häufig gestellte Fragen (FAQ)

Credential Stuffing ist ein Brute-Force-Angriff, bei dem Angreifer Anmeldedaten verwenden, die bei einer Datenschutzverletzung gestohlen wurden, um ein Konto zu übernehmen. Credential-Stuffing-Angriffe sind effektiv, da Nutzer häufig auf vielen verschiedenen Websites dieselbe Kombination aus Passwort und Nutzername verwenden.

Why customers choose Akamai

Akamai is the cybersecurity and cloud computing company that powers and protects business online. Our market-leading security solutions, superior threat intelligence, and global operations team provide defense in depth to safeguard enterprise data and applications everywhere. Akamai’s full-stack cloud computing solutions deliver performance and affordability on the world’s most distributed platform. Global enterprises trust Akamai to provide the industry-leading reliability, scale, and expertise they need to grow their business with confidence.