Credential Stuffing ist ein Brute-Force-Angriff, bei dem Angreifer gültige Anmeldedaten verwenden, die durch Datendiebstahl oder im Dark Web kompromittiert wurden. Da viele Nutzer denselben Nutzernamen und dasselbe Kennwort mehrfach verwenden, erlangen Angreifer durch Credential Stuffing häufig auch unbefugten Zugriff auf Nutzerkonten auf anderen Websites.

Brute-Force-Angriffe abwehren

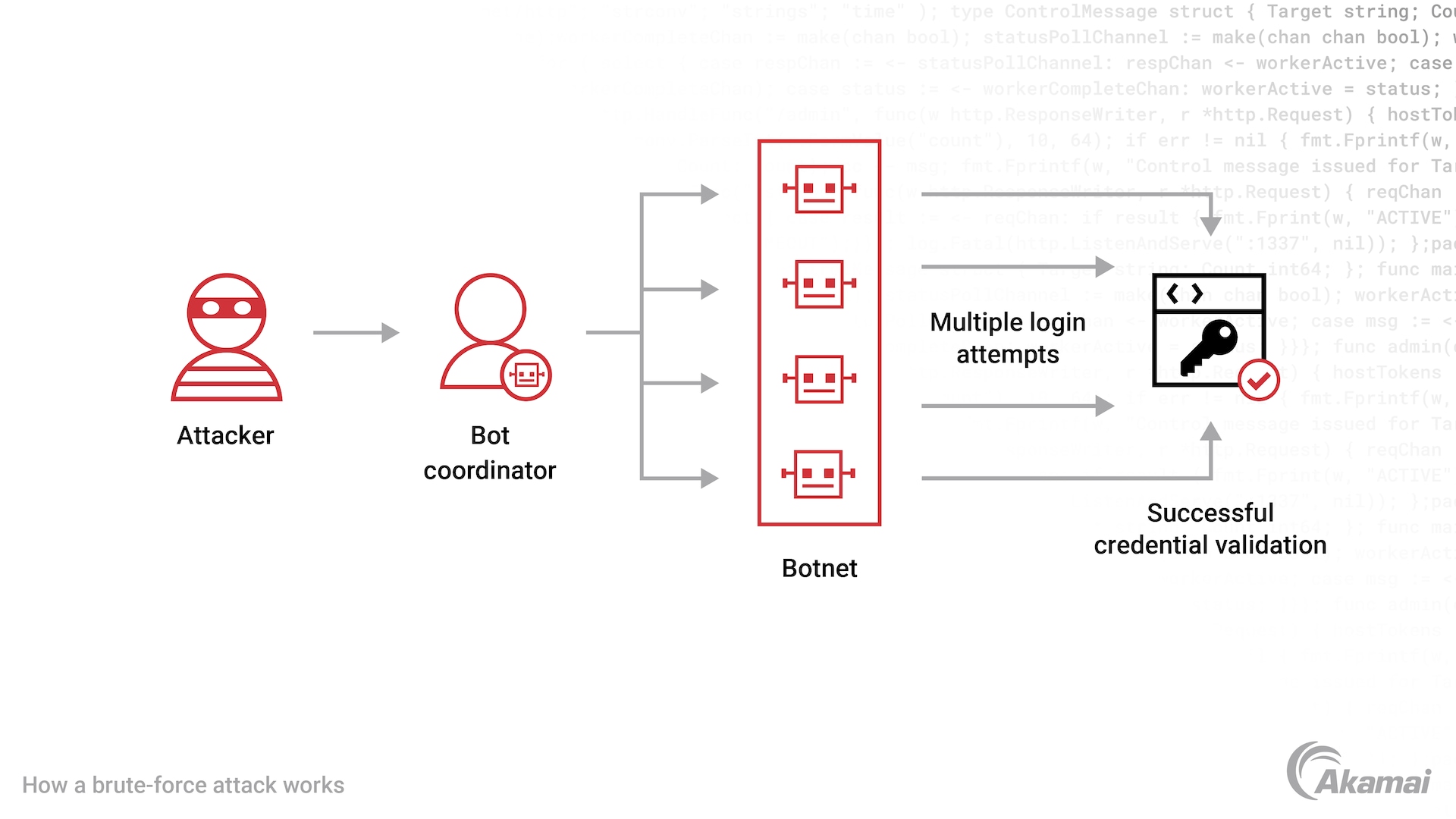

Brute-Force-Angriffe sind unter den Cyberbedrohungen eine beliebte und profitable Angriffsmethode von Cyberkriminellen. Bei diesen Angriffen versuchen Bedrohungsakteure, auf Nutzerkonten zuzugreifen, indem sie eine große Anzahl von Kombinationen aus Nutzernamen und Kennwort auf Anmeldeseiten von Websites oder Webanwendungen eingeben. Da sie oft von Botnets ausgeführt werden, die Hunderttausende von Anmeldeversuchen pro Stunde durchführen können, sind Brute-Force-Angriffe sehr erfolgreich.

Es ist wichtig, diese Angriffe abzuwehren, bevor die Angreifer Zugriff auf Nutzerkonten und persönliche Daten erhalten. Sobald der Zugriff auf ein Konto besteht, sind Brute-Force-Angriffe viel schwieriger zu stoppen. Gute Bot-Erkennungslösungen müssen in der Lage sein, legitimen Bot-Traffic von schädlichen Bots zu unterscheiden und gleichzeitig Bots und Botnets (kurz für „Robot Networks“) zu verfolgen, obwohl diese sich schnell weiterentwickeln, damit sie nicht erkannt werden.

Akamai, die weltweit am weitesten verteilte Computing-Plattform, bietet überlegene Bot-Sicherheitstechnologie mit Daten, die aus 11,5 Milliarden Bot-Anfragen und 280 Millionen Bot-Anmeldungen täglich gewonnen wurden. Mit den Anti-Bot-Sicherheitslösungen von Akamai können Cybersicherheitsteams Brute-Force-Angriffe effektiv abwehren, ohne die Performance zu verlangsamen oder das Online-Erlebnis für legitime Nutzer zu beeinträchtigen.

Die Anatomie eines Brute-Force-Angriffs

Bei einem Brute-Force-Angriff verwenden Hacker unzählige Kombinationen aus Nutzernamen und Kennwort, um auf ein Nutzerkonto oder eine IT-Umgebung zuzugreifen. Fast alle Brute-Force-Angriffe auf Kennwörter werden heute von Programmen durchgeführt, die Bots genannt werden. Sie führen wiederholt und ohne menschliches Eingreifen selbstständig bestimmte Aufgaben aus. Viele dieser Angriffe auf Kennwörter werden von Botnets ausgeführt, einem Netzwerk aus Bots, das aus Hunderten oder Tausenden von Computern besteht, die mit Malware infiziert sind und so von einem einzigen Angreifer kontrolliert werden können.

Häufige Arten von Brute-Force-Angriffen umfassen:

- Einfache Brute-Force-Angriffe. Bei diesem Angriff werden standardmäßige Kennwortkombinationen oder personenbezogene Identifikationsnummern verwendet. Einfache Angriffe sind oft erfolgreich, weil viele Nutzer keinen Passwortmanager verwenden und sich auf schwache Kennwörter aus häufig verwendeten Wörtern verlassen, die leicht zu erraten sind.

- Wörterbuchangriffe. Angreifer beginnen mit einem individuellen Nutzernamen und testen mögliche Passwörter aus Wörterbüchern, indem Sie Sonderzeichen und Zahlen in Wörter einfügen.

- Hybride Brute-Force-Angriffe. Bei diesen Angriffen wird externe Logik verwendet, um Kennwortvariationen und mögliche Kombinationen zu bestimmen, die die höchste Erfolgswahrscheinlichkeit haben. Danach werden so viele Variationen wie möglich eingegeben.

- Reverse-Brute-Force-Angriffe. Bei diesem Angriff gleichen Angreifer eine Sammlung von üblichen Passwörtern mit vielen möglichen Nutzernamen ab.

- Credential Stuffing. Angreifer verwenden bekannte Passwörter aus Datendiebstählen und versuchen sich damit auf einer Vielzahl von Websites anzumelden. Dieser Ansatz ist auch dann erfolgreich, wenn Nutzer komplexe Passwörter haben, da viele Nutzer dieselben Anmeldedaten für mehrere Konten verwenden.

Zum Blockieren von Brute-Force-Angriffen ist eine Technologie erforderlich, die schädlichen Traffic von Bots und Botnets schnell erkennt und abwehrt. Doch da so viel Webtraffic heute seinen Ursprung sowohl in guten als auch in schädlichen Bots hat, müssen überlegene Lösungen in der Lage sein, Bots möglichst ohne False Positives zu unterscheiden und zu blockieren. Und genau hier kommt die Technologie von Akamai ins Spiel.

Stoppen Sie Brute-Force-Angriffe mit Akamai Bot Manager

Akamai Bot Manager bietet Sicherheitsteams die nötige Transparenz und Kontrolle, um sich vor Brute-Force-Angriffen und vielen anderen Bedrohungen im Zusammenhang mit Bots zu schützen. Bot Manager bietet beispiellose Erkennungs- und Abwehrfunktionen, die schädliche Bots und Botnets effektiv stoppen und gleichzeitig legitime Aktivitäten in Bezug auf Bots effektiv und sicher ausführen.

Akamai Bot Manager verwendet für die Bot-Erkennung und -abwehr patentierte Technologien, mit deren Hilfe der Bot direkt gestoppt wird und gar nicht erst auf Websites gelangt. Erkennungsengines werden kontinuierlich mit Bedrohungsinformationen aktualisiert, die von den Sicherheitsteams von Akamai zusammengestellt werden, welche täglich Hunderte Terabyte an Angriffsdaten analysieren.

Zur Unterscheidung zwischen schädlichem und legitimem Bot-Traffic erfasst Bot Manager Daten zu ungefährlichem Traffic für eine Vielzahl von Datentypen und große Datenmengen auf der Akamai Connected Cloud. Unsere Plattform schützt einige der größten und angesehensten Unternehmen weltweit, die oftmals Ziel der versiertesten Bot-Betreiber sind. Wenn bei einem Kunden ein neuer Bot entdeckt wird, werden die Daten zur Bibliothek bekannter Bots hinzugefügt und in die Algorithmen für alle Kunden eingepflegt.

Bot Manager verwendet ein Bewertungsmodell, um die Wahrscheinlichkeit zu ermitteln, mit der eine eingehende Anfrage von einem Menschen bzw. von einem Bot gesendet wurde. Anfragen mit hoher Wahrscheinlichkeit (definitiv von einem Bot) können aggressiv abgewehrt werden, während Anfragen mit niedriger Wahrscheinlichkeit (die wahrscheinlich von einem Mensch gesendet wurden) beobachtet und überwacht werden können. Bei einer nicht eindeutigen Bewertung kann Bot Manager innovative Tests durchführen, um Angriffe gegebenenfalls zu verlangsamen und die Kosten für Bot-Betreiber in die Höhe zu treiben.

Vorteile der Bot-Management-Technologie von Akamai

Mit Akamai Bot Manager können Sicherheitsteams:

- Unternehmen, Nutzer und IT-Umgebungen vor den Auswirkungen von Brute-Force-Angriffen schützen

- legitimen Bot-Traffic und böswillige Angriffe einfach unterscheiden

- durch Schutz vor betrügerischen Aktivitäten Vertrauen bei Kunden und Partnern aufbauen

- die negativen Folgen von Bot-Angriffen wie Austausch gestohlener Konten, Überprüfung möglicherweise gefährdeter Konten und Reaktion auf Nutzerbeschwerden reduzieren

- die operative Steuerung verbessern, um so geschäftliche und finanzielle Risiken zu verringern, die IT-Ausgaben zu begrenzen und Partner-Bots strategisch zu managen

- die Entscheidungsfindung mit datengesteuerten Analysen und Berichten verbessern, sodass es IT-Administratoren ermöglicht wird, kreative und effektive Entscheidungen bezüglich Sicherheitsstrategie, Risikotoleranz und IT-Abläufen für ihre Netzwerksicherheit zu treffen

Häufig gestellte Fragen (FAQ)

Ein Brute-Force-Angriff ist eine Cyberbedrohung. Hierbei versuchen Angreifer, Zugriff auf ein Konto oder eine IT-Umgebung zu erhalten, indem sie viele Kombinationen aus Nutzernamen und Kennwort eingeben, bis ein gültiges Paar erkannt wird. Brute-Force-Angriffe werden in der Regel von Botnets ausgeführt, die Hunderttausende von Anmeldeversuchen pro Stunde durchführen, wodurch die Zeit, bis ein Angreifer Zugriff auf ein Konto erlangt, reduziert wird.

Zur Bekämpfung von Brute-Force-Angriffen können Sicherheitsteams Bot-Management-Technologie, eine Zwei-Faktor-Authentifizierung oder eine Multi-Faktor-Authentifizierung einsetzen und Nutzer dazu ermutigen, sichere Passwörter zu verwenden. Eindeutige Passwörter sind oft länger und weisen eine Mischung aus Klein- und Großbuchstaben sowie Zahlen und Symbolen auf. Die Kennwortlänge beeinflusst die Zeit, die Bots und Botnets benötigen, um Ihr Kennwort zu erraten.

Ein Bot ist ein Computerprogramm, das dazu entwickelt wurde, bestimmte Aufgaben ohne die Aufsicht eines Menschen auszuführen. Viele Bots führen nützliche Aktivitäten durch, wie z. B. die Suche nach den niedrigsten Preisen im Internet oder das Sammeln von Wissen aus einer Vielzahl von Quellen. Einige Bots führen schädliche oder illegale Aktivitäten aus: Spambots sammeln beispielsweise E-Mail-Adressen von Websites, die Spammer dann zum Senden unerwünschter Nachrichten verwenden. Traffic-Bots erzeugen künstlichen Traffic auf Websites oder Social-Media-Konten, um bestimmte Kennzahlen zu verbessern. Bots führen auch Cyberangriffe als Teil eines großen Netzwerks durch. Dieses Botnet umfasst mehrere Geräte, die von einem einzigen Angreifer kontrolliert werden. Angreifer stellen sogar Bots als Teil eines Botnet-Service zur Verfügung, wobei sie gegen eine Gebühr Angriffe im Auftrag eines Dritten durchführen.

Warum entscheiden sich Kunden für Akamai?

Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Threat Intelligence und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.