撞库是一种暴力破解攻击,它使用通过数据泄露或暗网获得的有效凭据。由于许多用户重复使用相同的用户名和密码,攻击者通常可以使用撞库攻击获得对其他网站上用户帐户未经授权的访问。

抵御暴力破解攻击

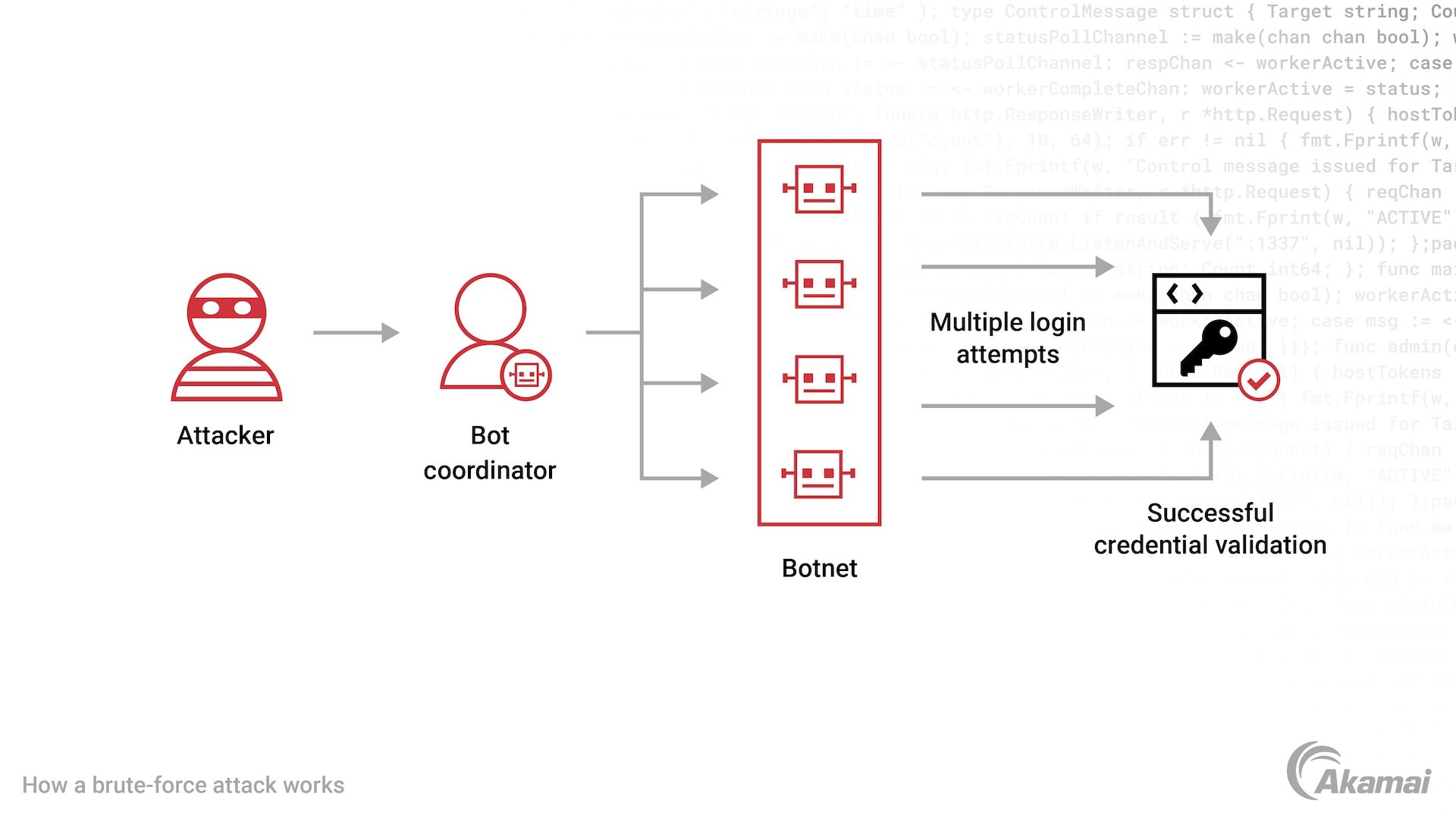

在网络威胁领域,暴力破解攻击仍然是网络犯罪分子非常喜爱且有利可图的攻击方法。在这些攻击中,攻击者通过在网站或 Web 应用程序的登录页面输入大量用户名和密码组合,以试图访问用户帐户。暴力破解攻击通常由 僵尸网络 来实施,每小时可进行数十万次试错式登录尝试,故而这种攻击的得手率非常高。

因此,阻止这些攻击获得用户帐户和个人数据的访问权限至关重要。一旦暴力破解攻击侵入帐户,要想再阻止它就难上加难了。理想的爬虫程序检测解决方案必须能够区分合法爬虫程序流量和恶意爬虫程序,同时还能跟踪爬虫程序和僵尸网络(“爬虫程序网络”的简称),因为它们会迅速演变,试图规避检测。

作为全球分布广泛的计算平台,Akamai 可凭借从每天 115 亿个爬虫程序请求和 2.8 亿次爬虫程序登录中收集到的情报,提供出色的爬虫程序安全技术。借助 Akamai 反爬虫程序安全解决方案, 网络安全 团队可以有效地阻止暴力破解攻击,而不会降低性能或影响合法用户的在线体验。

暴力破解攻击剖析

在暴力破解攻击中,黑客会使用大量用户名/密码组合来获得用户帐户或 IT 环境的访问权限。如今,几乎所有暴力破解密码的攻击都由爬虫程序完成,这些程序可以在没有人类干预的情况下自行重复执行特定任务。许多此类密码破解攻击由僵尸网络执行,僵尸网络是一个由数百或数千台感染了恶意软件的计算机组成的爬虫程序网络,单个攻击者可借助恶意软件控制这些计算机。

常见的暴力破解攻击类型包括:

- 简单暴力破解攻击。 这种攻击使用标准密码组合或个人识别号。简单的攻击往往会取得成功,因为许多用户不使用密码管理器,仍然依赖于包含常用单词的弱密码,这些密码很容易被猜到。

- 字典攻击。 攻击者首先对个人用户名发起攻击,测试从字典中提取的可能密码,并用特殊字符和数字来修正密码。

- 混合暴力破解攻击。 这种形式的攻击使用外部逻辑来确定各种可能的密码和最有可能成功的组合,然后尝试尽可能多的密码。

- 反向暴力破解攻击。 在这种方法中,攻击者会使用一组常见密码来破解用户名。

- 撞库攻击。 攻击者使用从数据泄露中获得的已知密码,试图登录到其他各种网站。即使用户拥有复杂的密码,这种方法也会取得成功,因为许多人在各种帐户中重复使用相同的凭据。

要阻止暴力破解攻击,需要采用适当的技术,以快速检测和抵御来自爬虫程序和僵尸网络的恶意流量。但是,由于如今有很多 Web 流量既包含合法爬虫程序流量,也包含恶意爬虫程序流程,因此卓越的解决方案必须能够区分和阻止恶意爬虫程序,并且尽量减少或消除误报。这正是 Akamai 技术的优势所在。

借助 Akamai Bot Manager 阻止暴力破解攻击

Akamai Bot Manager 提供了安全团队所需的监测和控制能力,可防止暴力破解攻击以及许多其他与爬虫程序有关的威胁。Bot Manager 具有出色的检测和抵御能力,能够有效地阻止恶意爬虫程序和僵尸网络,同时使合法的爬虫程序相关活动能够有效、安全地运行。

Akamai Bot Manager 使用多种专利技术检测和抵御爬虫程序,能够在爬虫程序刚开始接触您的网站时便及早阻止,避免其进入网站。检测引擎根据 Akamai 安全研究团队制作的威胁情报进行持续更新,这些团队每天分析数百 TB 的攻击数据。

为了区分恶意和合法的爬虫程序流量,Bot Manager 会在 Akamai Connected Cloud的大量数据类型和流量中收集有关“干净流量”的数据。我们的平台为世界上一些规模庞大、知名度较高的公司提供保护,这些公司往往是先进爬虫程序操纵者的目标。在一家客户处检测到了新的爬虫程序时,该数据就会添加到已知爬虫程序库中,并为所有客户的算法提供信息。

Bot Manager 使用一个评分模型来计算任意请求来自爬虫程序或人类的可能性。对于高分请求(肯定是爬虫程序),Bot Manager 会积极抵御,而对于低分请求(可能是人类),Bot Manager 会进行持续的观察和监控。对于处于“灰色地带”的分数,Bot Manager 会发出前沿质询,以减缓攻击速度,并提高爬虫程序运营商的成本。

Akamai 爬虫程序管理技术的优势

利用 Akamai Bot Manager,安全团队可以:

- 保护企业、用户和 IT 环境免受暴力破解攻击的影响

- 轻松区分合法的爬虫程序流量和恶意攻击

- 通过防止欺诈活动,建立客户和合作伙伴的信任

- 减少为补救爬虫程序攻击后果所产生的负担,比如更换被盗帐户、检查被入侵的帐户和管理用户投诉

- 加强运营控制,以减少业务和财务风险,同时控制 IT 支出,并战略性地管理合作伙伴的爬虫程序

- 通过数据驱动的分析和报告改善决策,使 IT 管理员能够对整个网络安全领域的安全态势、风险容忍度和 IT 运营做出创造性的有效选择

常见问题

暴力破解攻击是一种网络威胁,攻击者通过注入许多用户名和密码组合,直到发现有效的用户名和密码对为止,尝试获得帐户或 IT 环境的访问权限。暴力破解攻击通常由僵尸网络执行,这些僵尸网络每小时可以进行数十万次登录尝试,从而缩短获取帐户访问权限所需的时间。

为了抵御暴力破解攻击,安全团队可以部署爬虫程序管理技术、双重身份验证或多重身份验证解决方案,并鼓励用户采用强密码。唯一密码通常是较长的密码,混合使用了小写和大写字母以及数字和符号。密码长度会影响爬虫程序和僵尸网络为猜中您的密码所需耗费的时间。

爬虫程序是一种计算机程序,它可在无人监督的情况下执行特定任务。许多爬虫程序执行有益的活动,比如,在互联网上搜索最低价或从各种来源收集知识。一些爬虫程序执行恶意或非法活动,例如垃圾邮件发送者会利用垃圾邮件爬虫程序从网站上收集电子邮件地址,以利用这些地址发送垃圾邮件。流量爬虫程序在网站或社交媒体帐户上创造人工流量,以推动提高某些指标。爬虫程序也可以作为更大的网络(僵尸网络,其中的多个设备由单个攻击者控制)的一部分,执行网络攻击。攻击者甚至可以将爬虫程序作为僵尸网络服务的一部分提供,代表第三方执行有偿攻击。

客户为什么选择 Akamai

Akamai 是一家专注于网络安全和云计算的公司,致力于支持并保护在线商业活动。我们领先的安全解决方案、卓越的威胁情报以及全球运营团队,构建了全方位、深度的防护体系,以守护企业关键数据与应用程序的安全。Akamai 全栈式的云计算解决方案依托全球广泛分布的平台,提供出色的性能与经济高效的服务。全球多家企业坚信,Akamai 能够提供卓越的可靠性、规模和专业知识,帮助其满怀信心地实现业务增长。