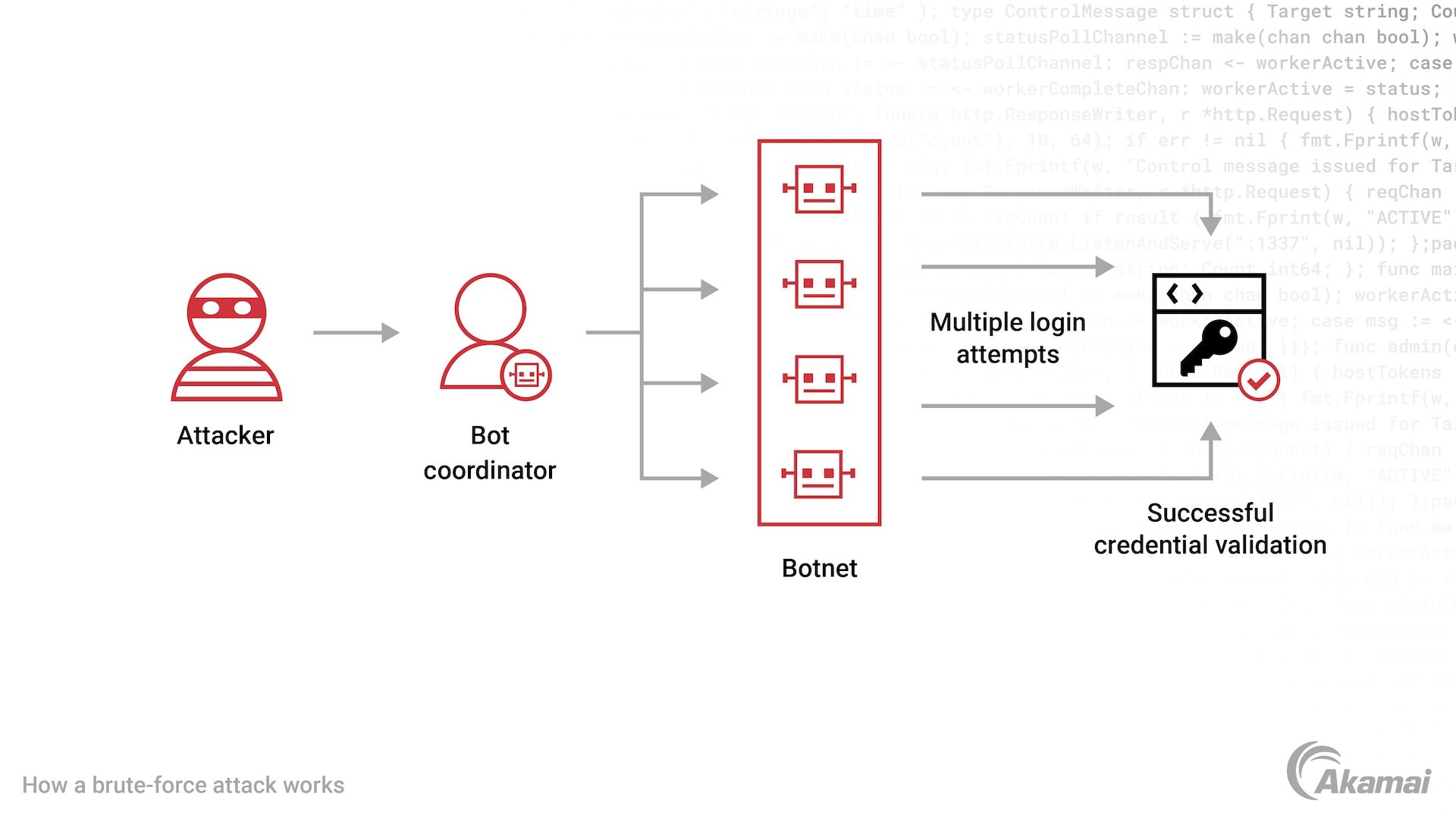

暴力破解攻击是网络攻击的类型之一,攻击者利用僵尸网络或自动化软件来猜测用户名、密码和其他身份验证具体信息的正确组合,以获取系统、网站或应用程序的访问权限。黑客通常使用这种类型的攻击来获取敏感信息和数据的访问权限。

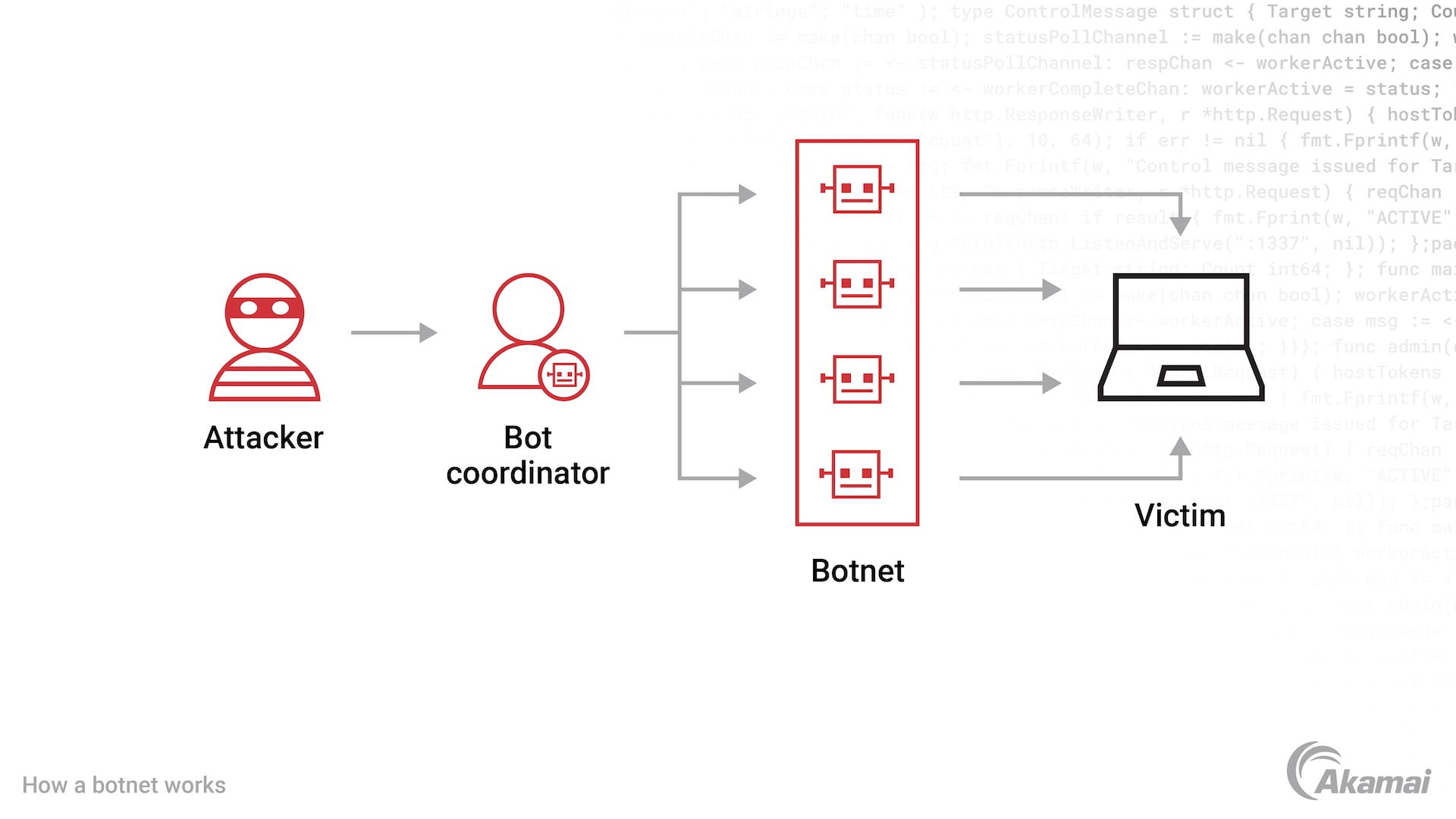

僵尸网络是由感染恶意软件的计算机构成的网络,由攻击者或网络犯罪分子控制。僵尸网络中的计算机可用于发起协同攻击,如帐户接管、分布式拒绝服务 (DDoS) 攻击和网络钓鱼攻击,从而窃取敏感信息。僵尸网络还可用于实施其他多种恶意活动。

僵尸网络流量的危害

在网络犯罪分子企图访问帐户、窃取数据、实施欺诈和破坏业务时,僵尸网络仍然是其首选工具。黑客会通过恶意软件感染数千乃至数百万台计算机和接入互联网的设备,从而控制这些机器,并利用它们发起 DDoS 攻击、发送垃圾邮件、生成虚假互联网流量,并实施其他许多犯罪和恶意行为。

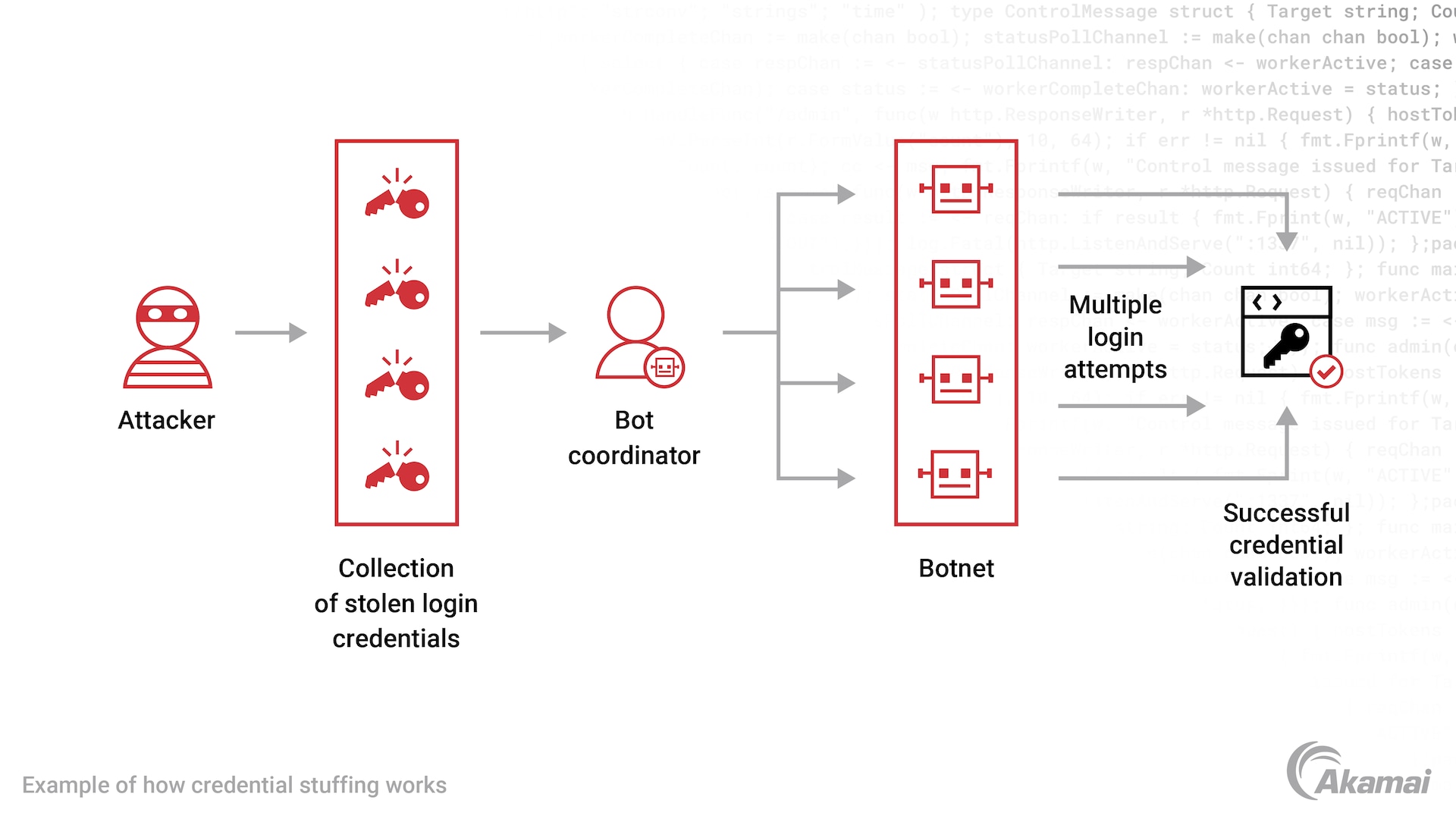

帐户接管攻击和 撞库 是僵尸网络危害最大的用途之一。攻击者从暗网上购买被盗的凭据,并通过僵尸网络将成对的用户名和密码注入大量网站的登录页面,每小时尝试的登录次数可多达数十万次。许多人都在不同网站上重复使用相同的密码,因此攻击者往往能利用这些被盗凭据,未经授权地获得对用户帐户或企业帐户的访问权限。撞库攻击一旦得逞,企业及其客户可能会从金钱、隐私和信任角度蒙受巨大损失。

Akamai 为您倾力打造全方位安全防护。我们的 Account Protector 解决方案融合智能检测和爬虫程序抵御技术,能够有效阻止僵尸网络攻击、撞库攻击和其他类型的攻击。通过实时识别可疑行为,Akamai 可保护在线关系和交易,而不会干扰客户的在线体验。

拦截使用僵尸网络发起的撞库攻击的难题

通过僵尸网络,网络犯罪分子能实现撞库攻击的自动化。攻击者可指示僵尸网络使用从暗网购买的凭据,持续不断地 ping 登录页面或帐户页面,每小时的诈骗尝试次数能轻易达到数十万次。在确定一组凭据能在某个网站上成功登录之后,攻击者可能会将此信息出售给其他欺诈者,后者将使用这些凭据登录网站、接管帐户和 IP 地址、购买商品,以及实施其他类型的欺诈,从中牟取巨额利润。

在阻止僵尸网络和撞库攻击时,存在如下几个难题。

密码使用习惯不良。许多用户都在多个帐户中重复使用相同的登录凭据。一旦某个帐户的数据泄露,造成有效的用户名和密码外泄,攻击者就可以从暗网购买这些信息,并在僵尸网络攻击中利用其获取其他帐户的访问权限。

攻击量级。有时,攻击者在一天之内就会发起多达 10 亿次撞库攻击尝试。要抵御量级如此庞大的网络攻击,需要一种具有极高的带宽和庞大规模的解决方案。

识别难度大。在通过僵尸网络发起撞库攻击时,所产生的登录请求通常不具备威胁检测解决方案能轻松识别和阻止的模式。

为了加强僵尸网络防御,许多企业投资实施了旨在检测和抵御僵尸网络的爬虫程序管理技术。但如今的爬虫程序操纵者相当狡诈,在其爬虫程序和僵尸网络被检测到之后,他们会驾轻就熟地做出调整,从而在后续攻击尝试时规避识别。正因如此,越来越多的全球企业转而使用 Akamai 爬虫程序管理技术。

使用 Akamai Account Protector 阻止僵尸网络

Akamai Account Protector 是一套全面的解决方案,旨在防范撞库和帐户接管企图,抵御在这些攻击前通常会出现的恶意软件和对抗性爬虫程序流量。

出色的爬虫程序检测非常关键,能确保阻止爬虫程序和僵尸网络流量,并且不会妨碍合法用户,也不会降低性能。Account Protector 了解合法帐户所有者的正常行为,并且会关注异常行为和异常现象,从而评估各身份验证请求的有效性。这种 Akamai 技术能为每个请求应用适当的响应方式,在边缘实时采取行动,而不会影响合法帐户所有者的体验。

Account Protector 借助 AI 和机器学习模型与技术检测和抵御有害的爬虫程序,从而防范复杂的僵尸网络恶意软件。其中包括用户行为/遥测分析、自动浏览器检测、高请求率、HTTP 异常检测、浏览器指纹等方法。

利用 Akamai Account Protector,安全团队可以:

- 维系客户的信任。了解哪些交互是合法的,哪些交互必须加以阻止,从而保护客户免受欺诈活动的侵扰,同时继续提供卓越的功能和在线体验。

- 定制僵尸网络防御。自主调整技术支持定制化异常检测和保护,可根据企业的特定用户群特征优化抵御工作。

- 获得更好的见解与监测能力。安全和欺诈团队不必再依靠“是/否”类型的分析,而是可以根据透明的信号和指标,采取精细举措。

- 最大限度地减少补救措施造成的影响。采用 Akamai 解决方案,企业可减少撞库攻击补救任务所造成的财力和资源消耗。其中包括替换被盗资产、调查遭入侵的帐户、向监管机构报告,以及处理用户投诉。

Akamai 针对僵尸网络的其他防御解决方案

Akamai 还提供多种其他网络安全解决方案,可帮您抵御僵尸网络攻击。

- Akamai Bot Manager 提供出色的检测和抵御功能,允许良性爬虫程序流量,并且能够在首次接触到恶意爬虫程序时予以拦截,不会给它们留下影响网站的机会。Bot Manager 的检测和分析会根据 Akamai 威胁情报研究人员的真知灼见持续更新。Bot Manager 通过 Web 浏览器、原生移动应用程序和 API 为端点提供全方位防御,即便跨域请求也不能避开其防御机制。

Akamai Prolexic 可在云端拦截通过僵尸网络发起的 DDoS 攻击,避免其影响应用程序、数据中心、操作系统或面向互联网的基础架构。Prolexic 在全球设有 20 多个高容量净化中心,可在更靠近攻击源头的位置拦截攻击,从而最大限度地为用户提高性能,并通过云端分布保持网络复原力。

常见问题

爬虫程序是一种编程为自动执行特定任务的软件,通常处理的都是重复性较高的活动,爬虫程序能比人类用户更快的速度和精确度完成这些任务。爬虫程序既可用于生产用途,也可用于恶意目的。良性爬虫程序包括为搜索引擎编制网站内容索引的网络蜘蛛或网络抓取器,还有帮助客户从网站上获得所需信息的聊天机器人。恶意爬虫程序可能会从网站上抓取内容、囤积库存,或虚假地提高网站和社交媒体帐户的流量。

僵尸网络是一组感染了恶意软件的计算机、机器或物联网 (IoT) 设备,网络犯罪分子或“爬虫程序牧人”通过恶意软件控制这些设备。僵尸网络可能包含数千乃至数百万台受感染的机器,可用于利用软件漏洞发起攻击,或是发送网络钓鱼电子邮件。不论是分布式拒绝服务 (DDoS)、撞库还是暴力破解攻击,网络犯罪经常会用到不同类型的僵尸网络,从而让攻击者在未经授权的情况下获得对 IT 环境的访问权限。

爬虫程序协调者是负责控制僵尸网络(指感染了恶意软件的计算机构成的网络)的个人或团体,攻击者会在计算机所有者不知情且未提供许可的情况下,将这些计算机作为一个群组加以控制。僵尸网络协调者可利用僵尸网络发起 DDoS 攻击、窃取数据和传播恶意软件。

客户为什么选择 Akamai

Akamai 是一家专注于网络安全和云计算的公司,致力于支持并保护在线商业活动。我们领先的安全解决方案、卓越的威胁情报以及全球运营团队,构建了全方位、深度的防护体系,以守护企业关键数据与应用程序的安全。Akamai 全栈式的云计算解决方案依托全球广泛分布的平台,提供出色的性能与经济高效的服务。全球多家企业坚信,Akamai 能够提供卓越的可靠性、规模和专业知识,帮助其满怀信心地实现业务增长。