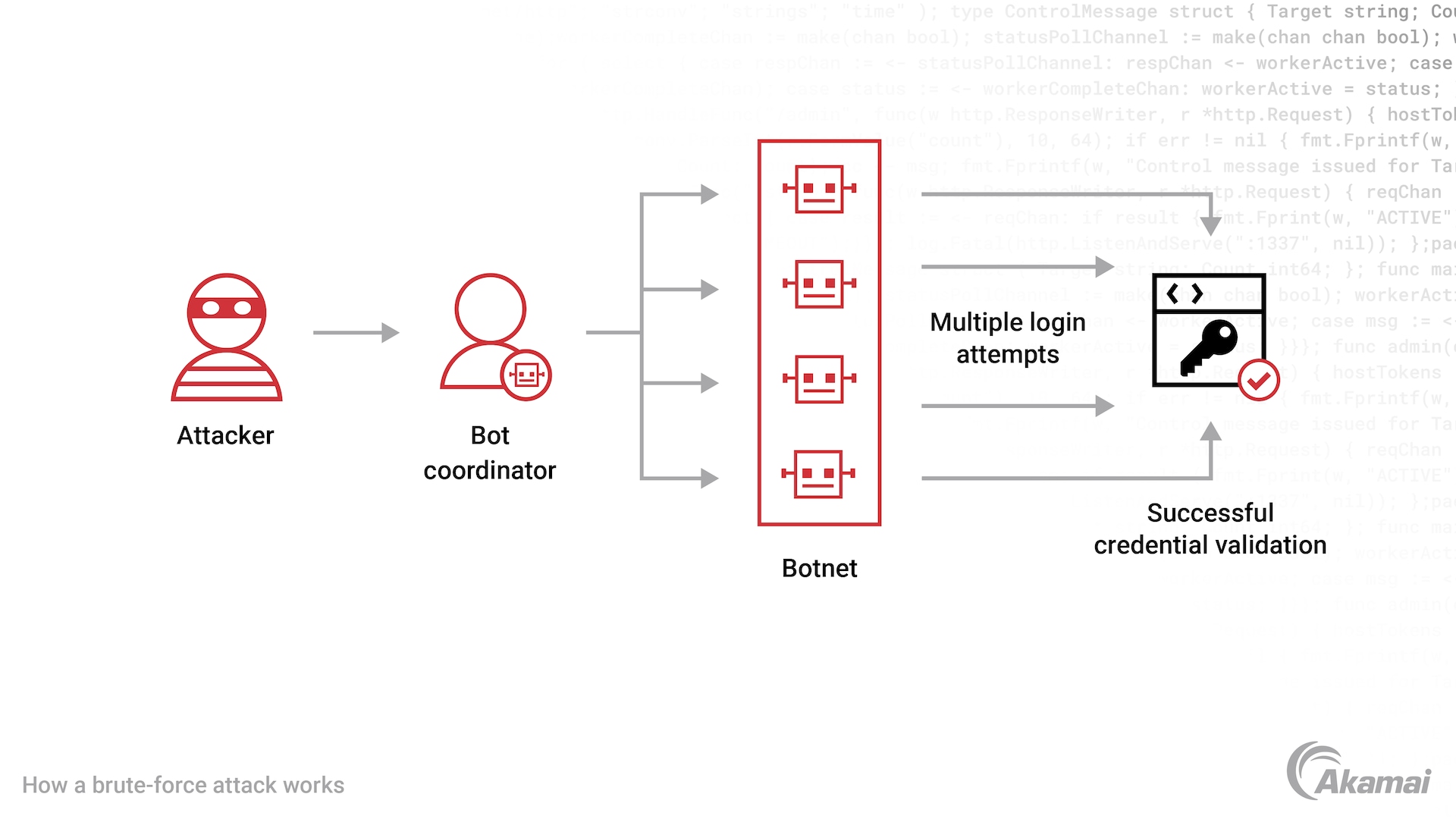

Une attaque en force est un type de cyberattaque où des acteurs malveillants utilisent des botnets ou des logiciels automatisés pour deviner la combinaison correcte de noms d'utilisateur, de mots de passe et d'autres détails d'authentification afin d'accéder à un système, un site Web ou une application. Ce type d'attaque est généralement utilisé par les pirates informatiques pour accéder à des informations et des données sensibles.

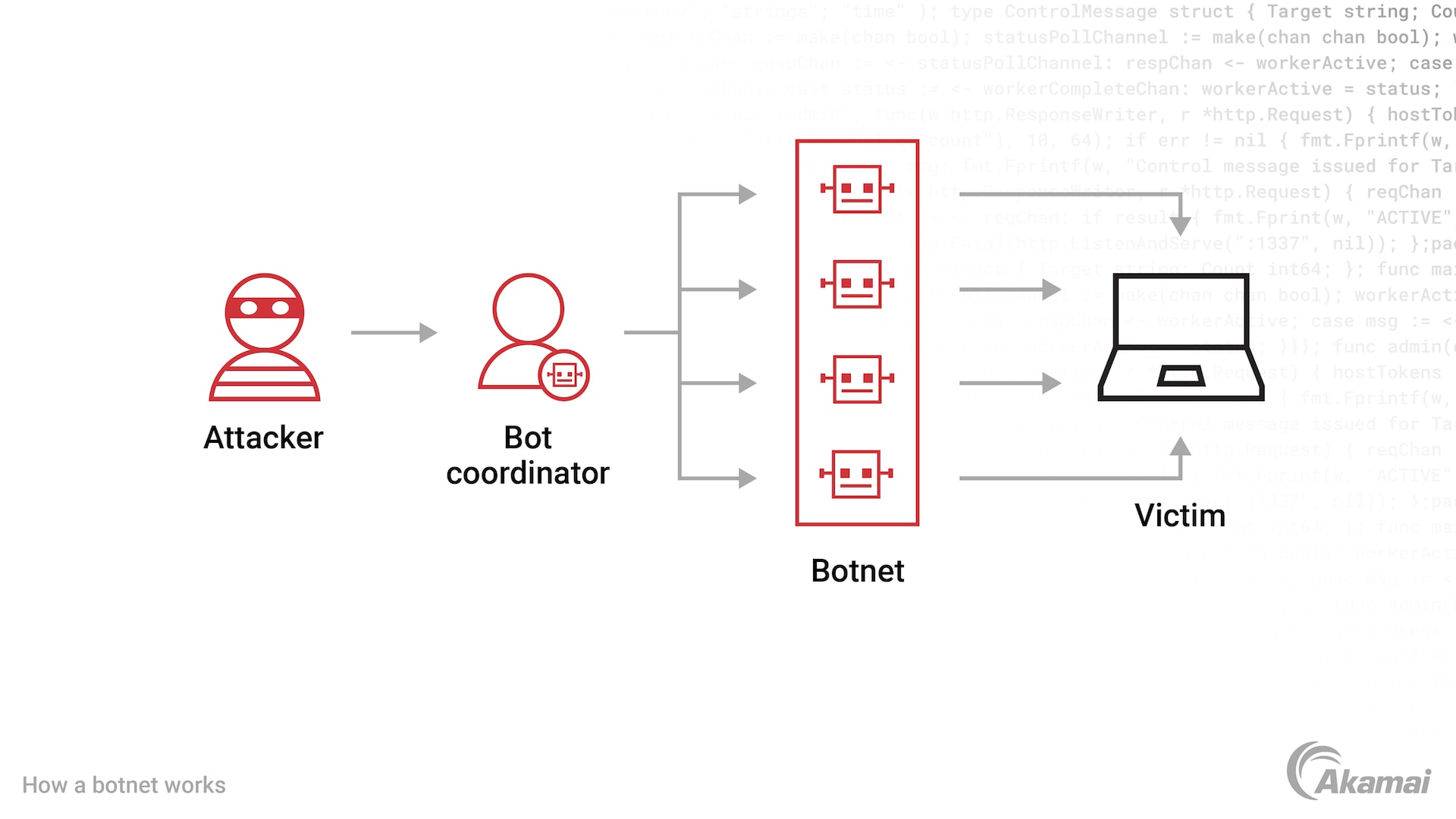

Un botnet est un réseau d'ordinateurs infectés par un logiciel malveillant et contrôlés par un pirate ou un cybercriminel. Les ordinateurs du botnet peuvent être utilisés pour lancer des attaques coordonnées telles que des piratages de comptes, des attaques par déni de service distribué (DDoS) et des campagnes d'hameçonnage, ainsi que pour voler des informations sensibles. Les botnets peuvent également être utilisés pour diverses autres activités malveillantes.

Les dangers du trafic de botnet

Les cybercriminels privilégient toujours les botnets pour accéder à des comptes, voler des données, commettre des fraudes et perturber des activités. Les pirates infectent des milliers voire des millions d'ordinateurs et de terminaux connectés à Internet. Ils peuvent ainsi prendre le contrôle de ces terminaux et les utiliser pour lancer des campagnes DDoS, envoyer des messages indésirables, générer un faux trafic Internet et permettre de nombreux autres actes criminels et malveillants.

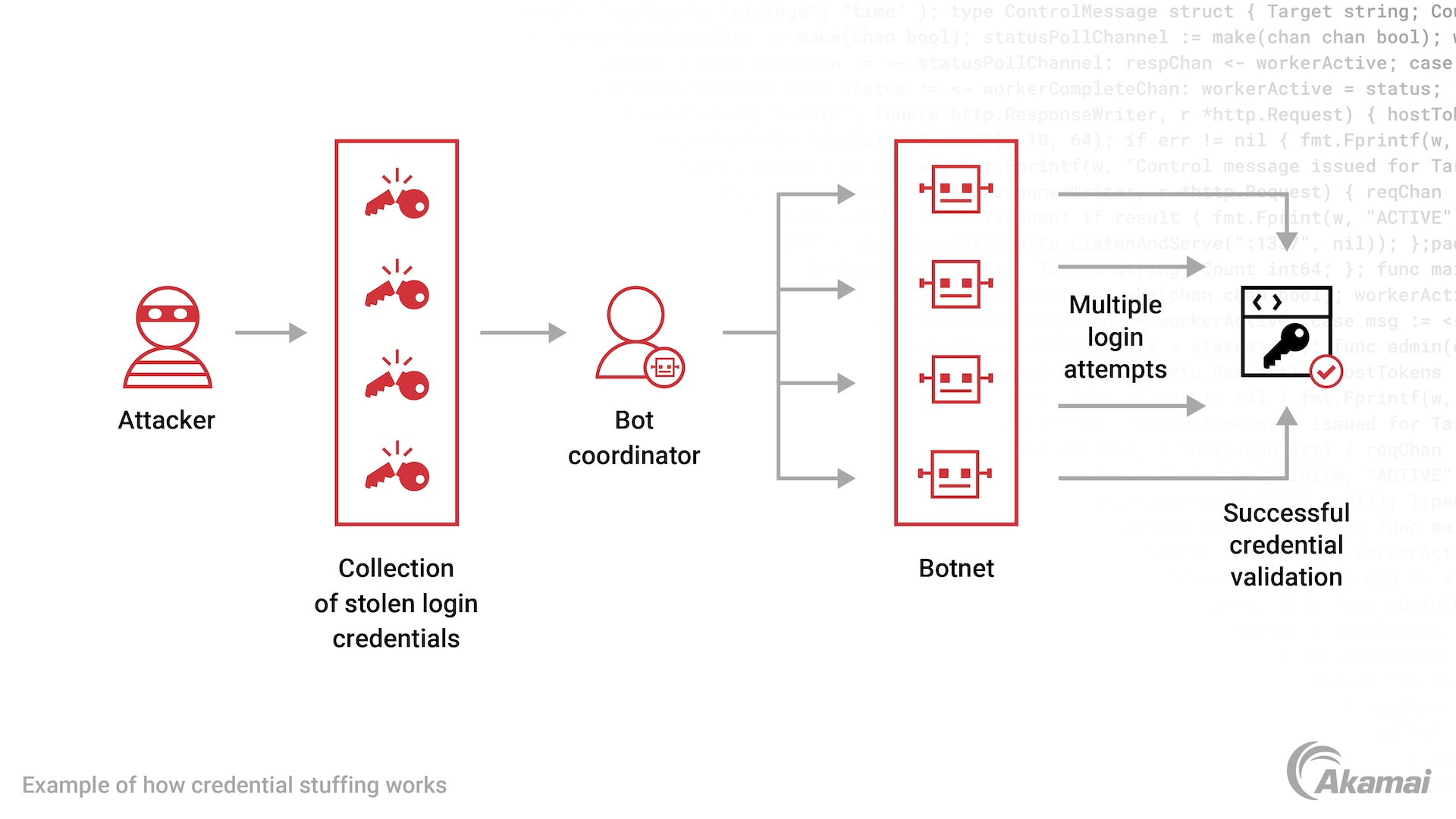

Les attaques par piratage de compte et par credential stuffing comptent parmi les utilisations les plus dangereuses d'un botnet. Grâce aux informations d'identification volées acquises sur le Dark Web, les cybercriminels utilisent des botnets pour saisir des identifiants (nom d'utilisateur et mot de passe) dans les pages de connexion d'un grand nombre de sites Web, tentant ainsi d'ouvrir des centaines de milliers de sessions par heure. Comme de nombreuses personnes réutilisent leurs mots de passe d'un site à l'autre, ces identifiants volés finissent souvent par permettre aux pirates d'obtenir un accès non autorisé à un compte d'utilisateur ou d'entreprise. Lorsque les attaques par credential stuffing aboutissent, la perte d'argent, de confidentialité et de crédibilité pour les entreprises et leurs clients peut être dévastatrice.

Akamai peut vous aider. Notre solution Account Protector bloque efficacement les attaques de botnet, par credential stuffing et d'autres types d'attaques grâce à des technologies intelligentes de détection et d'atténuation de bot. Akamai protège les relations et les transactions en ligne en identifiant les comportements suspects en temps réel, sans perturber l'expérience en ligne des clients.

Comment bloquer le credential stuffing avec les botnets ?

Les botnets permettent aux cybercriminels d'automatiser leurs campagnes de credential stuffing. Lorsque les pirates configurent un botnet pour solliciter en continu des pages de connexion ou de compte avec des informations d'identification achetées sur le Dark Web, ils peuvent effectuer des centaines de milliers de tentatives d'escroquerie par heure en déployant très peu d'efforts. Lorsqu'un ensemble d'identifiants permet de se connecter sur un site Web, les pirates peuvent vendre ces informations à d'autres fraudeurs qui utilisent ces identifiants pour se connecter à des sites, prendre le contrôle de comptes et d'adresses IP, acheter des marchandises et commettre d'autres types de fraudes qui génèrent de gros profits.

Plusieurs difficultés doivent être surmontées pour arrêter les botnets et le credential stuffing.

Mauvaise gestion des mots de passe. De nombreux utilisateurs réutilisent les mêmes identifiants de connexion sur plusieurs comptes. Lorsqu'une violation de données sur un compte expose des noms d'utilisateur et des mots de passe valides, les pirates peuvent acheter ces informations auprès de sources du Dark Web et les utiliser dans des campagnes de botnet pour accéder à d'autres comptes.

Volume des attaques. Les pirates effectuent parfois jusqu'à un milliard de tentatives de credential stuffing en une seule journée. Pour se défendre contre un tel volume de cyberattaques, une solution à large bande passante et à grande échelle est nécessaire.

Difficultés de reconnaissance. Les demandes de connexion résultant d'un credential stuffing par le biais d'un botnet ne présentent généralement pas de schémas pouvant être facilement identifiés et bloqués par les solutions de détection des menaces.

Pour améliorer la sécurité des bots, de nombreuses entreprises investissent dans une technologie de gestion des bots conçue pour détecter et atténuer les botnets. Cependant, les opérateurs de bots sont devenus assez sophistiqués pour faire évoluer les bots et les réseaux de bots après la détection initiale afin d'éviter d'être reconnus lors des tentatives suivantes. C'est pourquoi un nombre croissant d'entreprises internationales se tournent vers la technologie de gestion des bots d'Akamai.

Arrêtez les botnets avec Akamai Account Protector

Akamai Account Protector est une solution conçue pour empêcher les tentatives de credential stuffing et de piratage de comptes, ainsi que le trafic provenant de logiciels malveillants et de bots agressifs qui précèdent souvent ces attaques.

La détection avancée des bots est la clé pour arrêter le trafic des bots et des réseaux de bots sans bloquer les utilisateurs légitimes ni ralentir les performances. Account Protector y parvient en comprenant le comportement normal des propriétaires de comptes légitimes et en évaluant la validité de chaque demande d'authentification par la recherche de comportements inhabituels et d'anomalies. Cette technologie Akamai applique la réponse appropriée à chaque demande, en prenant des mesures en bordure de l'Internet en temps réel, sans affecter l'expérience des propriétaires de comptes légitimes.

Account Protector protège contre les logiciels malveillants sophistiqués de type botnet en détectant et en atténuant les bots nuisibles à l'aide de modèles et de techniques d'IA et d'apprentissage automatique (analyse du comportement de l'utilisateur/télémétrie, détection automatique du navigateur, taux de requêtes élevés, détection des anomalies HTTP, empreinte du navigateur et d'autres approches).

Akamai Account Protector permet aux équipes chargées de la sécurité de :

- Préserver la confiance que les clients vous accordent. En comprenant quelles interactions sont légitimes et lesquelles doivent être bloquées, les équipes protègent les clients des activités frauduleuses tout en continuant à offrir des fonctionnalités et des expériences en ligne exceptionnelles.

- Personnaliser les défenses contre les botnets. La technologie de réglage automatique permet une détection des anomalies et une protection personnalisées, ce qui permet d'affiner les efforts d'atténuation en fonction des profils spécifiques de la population d'utilisateurs de l'entreprise.

- Bénéficier de meilleures informations et d'une plus grande visibilité. Les équipes de sécurité et de lutte contre la fraude peuvent prendre des mesures subtiles en fonction de signaux et d'indicateurs clairs, plutôt que de se fier à des analyses de type oui/non.

- Minimiser les retombées des mesures correctives. Grâce à Akamai, les entreprises peuvent réduire les pertes financières et de ressources qui accompagnent toutes les tâches liées aux mesures correctives d'une attaque par credential stuffing. Il s'agit notamment de remplacer les ressources volées, d'enquêter sur les comptes compromis, de rendre compte aux autorités réglementaires et de traiter les plaintes des utilisateurs.

Défenses supplémentaires d'Akamai contre les botnets

Akamai propose plusieurs solutions de cybersécurité supplémentaires qui permettent de lutter contre les attaques de botnet.

- Akamai Bot Manager apporte des capacités de détection et d'atténuation inégalées qui permettent le trafic des bots bienveillants tout en arrêtant les bots malveillants là où ils établissent le premier contact, plutôt que de leur permettre d'atteindre les sites Web avant d'agir. Les détections et les analyses de Bot Manager sont constamment mises à jour grâce aux informations fournies par les chercheurs d'Akamai dans le domaine de la lutte contre les menaces. De plus, Bot Manager assure une protection complète, au niveau des points de terminaison par le biais du navigateur Web, des applications natives pour mobile et des API, et même lorsque les requêtes passent d'un domaine à l'autre.

Akamai Prolexic arrête les attaques DDoS des botnets dans le cloud avant qu'elles n'atteignent les applications, les centres de données, les systèmes d'exploitation et l'infrastructure Internet. Grâce à plus de 20 centres de nettoyage mondiaux haute capacité, Prolexic bloque les attaques au plus près de la source afin d'optimiser les performances des utilisateurs et de préserver la résilience du réseau via la distribution dans le cloud.

Foire aux questions (FAQ)

Un bot est un logiciel programmé pour exécuter automatiquement des tâches spécifiques, souvent des activités très répétitives qui peuvent être réalisées avec plus de rapidité et de précision que ne pourrait le faire un être humain. Les bots sont utilisés à la fois à des fins productives et malveillantes. Les bots bienveillants comprennent les bots d'indexation qui indexent le contenu des sites Web pour les moteurs de recherche, mais aussi les chatbots qui aident les clients à accéder aux informations dont ils ont besoin sur les sites Web. Les bots malveillants peuvent extraire du contenu des sites Web, accaparer des stocks ou augmenter artificiellement le trafic sur des sites Web et des comptes de réseaux sociaux.

Un botnet est un groupe de terminaux (ordinateurs, machines ou Internet des objets [IoT]) qui ont été infectés par un logiciel malveillant qui les place sous le contrôle d'un cybercriminel ou d'un botmaster. Un botnet peut comprendre des milliers, voire des millions de machines infectées, qui peuvent être utilisées pour cibler les vulnérabilités des logiciels ou envoyer des e-mails d'hameçonnage. Différents types de botnets sont souvent utilisés par les cybercriminels, par exemple pour les attaques par déni de service distribué (DDoS), le credential stuffing et les attaques en force qui aident les pirates à obtenir un accès non autorisé aux environnements informatiques.

Un coordinateur de bot est un individu ou un groupe chargé de contrôler un botnet, un réseau d'ordinateurs infectés par un logiciel malveillant et contrôlés en tant que groupe à l'insu de leurs propriétaires ou sans leur permission. Le coordinateur de botnet peut utiliser le botnet pour lancer des attaques DDoS, voler des données et diffuser des logiciels malveillants.

Pourquoi les clients choisissent Akamai

Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège la vie en ligne. Nos solutions de sécurité leaders du marché, nos renseignements avancés sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises partout dans le monde. Les solutions de Cloud Computing complètes d'Akamai offrent des performances supérieures à moindre coût sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour garantir la fiabilité, l'évolutivité et l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.