L'authentification multifactorielle (MFA), également appelée authentification à deux facteurs, est une technologie qui renforce la sécurité du processus de connexion. Les services MFA exigent que les utilisateurs présentent deux ou plusieurs « facteurs » pour prouver leur identité. Les facteurs d'authentification MFA peuvent inclure quelque chose que l'utilisateur connaît, comme un code PIN, quelque chose qui les représente, comme une empreinte digitale ou quelque chose qu'il possède, comme une notification push. La technologie MFA joue un rôle important dans la sécurité du travail à distance et dans la transition vers le réseau Zero Trust et la structure de sécurité SASE.

Les dangers du credential stuffing

Le credential stuffing est une activité lucrative pour les cybercriminels, et un événement potentiellement coûteux pour les entreprises. Selon le Ponemon Institute, le coût associé aux attaques par credential stuffing peut varier de 6 à 54 millions de dollars par an, par le biais des pertes liées à la fraude, de l'interruption des applications et de l'attrition des clients.

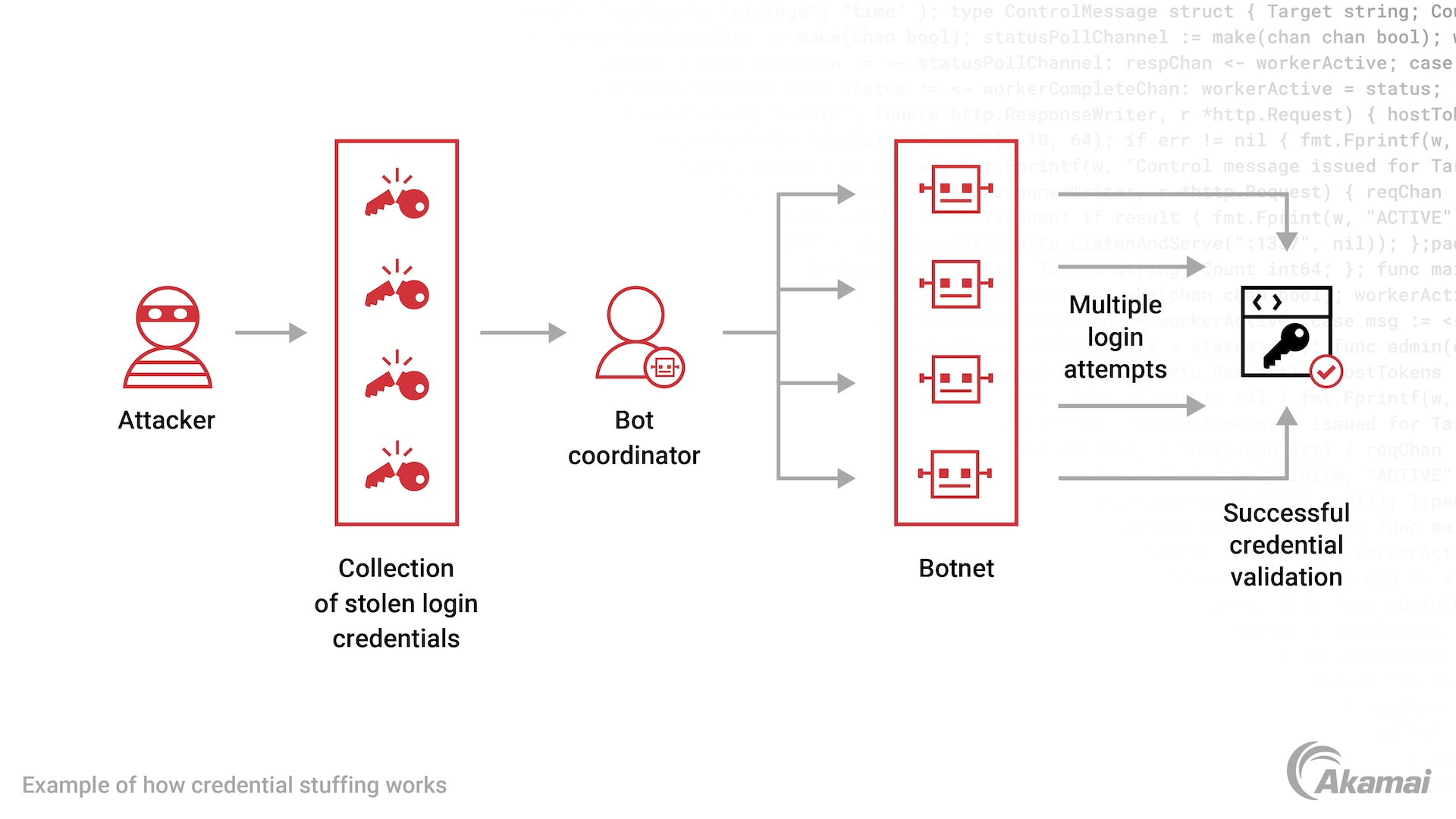

Le credential stuffing est une cyberattaque automatisée où des pirates utilisent des bots pour tenter en permanence d'accéder à un site Web avec des identifiants de connexion achetés sur le Dark Web. Ces attaques réussissent souvent car les individus ont tendance à réutiliser des mots de passe sur plusieurs comptes. Lorsque les pirates découvrent un ensemble d'identifiants de connexion qui fonctionne, ils peuvent l'utiliser pour accéder de manière illégitime au réseau d'une entreprise ou vendre les identifiants validés à d'autres cybercriminels qui peuvent les utiliser pour commettre un vol de données, un piratage de compte (ATO) et d'autres activités frauduleuses.

Malheureusement, il est difficile d'arrêter les attaques par credential stuffing, car elles n'ont pas de modèle qui rend leur identification et blocage simples. Ces types d'attaques étant généralement automatisés, une technologie de gestion des bots est souvent la meilleure défense.

Le vol d'identifiants se produit lorsque des bots malveillants dérobent les informations de connexion de vos utilisateurs. Découvrez comment cela commence et comment protéger vos utilisateurs, votre marque et votre chiffre d'affaires.

Akamai Bot Manager vous offre la visibilité et le contrôle dont vous avez besoin pour protéger votre entreprise contre les attaques par credential stuffing. Bot Manager utilise plusieurs technologies brevetées pour détecter et atténuer les bots au premier contact, plutôt que de les laisser accéder à votre site d'abord.

Comment fonctionne le credential stuffing ?

Avec le credential stuffing, les pirates informatiques profitent d'une mauvaise gestion des mots de passe pour accéder au réseau, aux applications ou aux services d'une entreprise. Les cibles les plus probables sont les sites Web populaires ayant une réputation de marque élevée, où les identifiants utilisateur provenant de violations de données sont disponibles sur le Dark Web. Armés d'une liste de combinaisons de noms d'utilisateur et de mots de passe volés, les cybercriminels tentent à plusieurs reprises de se connecter à un site avec les identifiants volés. Lorsqu'ils réussissent, ils peuvent prendre le contrôle du compte par appât du gain ou vendre les identifiants validés sur le Dark Web à d'autres pirates.

Les attaques par credential stuffing s'appuient généralement sur des bots ou des outils automatisés pour tenter à plusieurs reprises d'accéder au site avec des identifiants de connexion compromis. Lorsque des pirates utilisent un seul bot pour effectuer des tentatives de connexion répétées à partir d'une seule adresse IP, l'attaque est assez simple à identifier et à bloquer avec des outils de gestion du trafic IP standard. Mais lorsque les tentatives de connexion proviennent de centaines ou de milliers d'adresses IP différentes, comme c'est le cas avec des outils automatisés ou un botnet, l'attaque peut être beaucoup plus difficile à arrêter.

La détection du credential stuffing est réputée difficile. Les pirates modifient souvent les méthodes qu'ils utilisent pour contourner les défenses et usurper l'identité des clients autorisés. Il est difficile pour les entreprises de faire la distinction entre une attaque par credential stuffing et un client qui utilise simplement un mot de passe erroné ou des identifiants de connexion incorrects. Les faux positifs des solutions contre le credential stuffing sont une source de préoccupation majeure, et aucune entreprise ne veut affronter la colère de clients frustrés dont les comptes ont été bloqués par erreur.

L'une des stratégies les plus efficaces pour empêcher le credential stuffing est la formation des clients et une solution de gestion des bots qui combinent l'analyse avancée des anomalies de comportement et la télémétrie comportementale avec l'apprentissage automatique. C'est là qu'Akamai Bot Manager peut vous aider.

Lisez le blog d'Akamai : Ennemi en vue : analyse des attaques visant les services financiers

Akamai Bot Manager

Akamai Bot Manager utilise plusieurs technologies brevetées pour détecter et atténuer les bots dès le premier contact. Bot Manager examine le trafic en bordure de l'Internet, où les utilisateurs se connectent d'abord à une application et où Bot Manager peut accéder à des données précises sur les modèles de trafic, les types de trafic et le volume de trafic. Après avoir examiné en moyenne 1,5 milliard de requêtes de bot et 280 millions de connexions de bot par jour, Bot Manager utilise des algorithmes d'apprentissage automatique pour comprendre à quoi ressemble le « trafic inoffensif » et pour distinguer les bots bienveillants des bots malveillants. En intégrant automatiquement les informations des chercheurs d'Akamai dans le domaine de la lutte contre les menaces, Bot Manager émet un Bot Score qui combine tous les déclencheurs de détection pour identifier les bots sophistiqués et obtenir une évaluation plus précise de chaque requête.

Avec Akamai Bot Manager, votre entreprise peut :

- Atténuer les attaques par credential stuffing. Comprenez les interactions qui sont légitimes et protégez votre entreprise contre les activités frauduleuses tout en instaurant la confiance avec les internautes et les partenaires.

- Réduire la charge des mesures correctives. Diminuez les ressources financières et humaines nécessaires pour vérifier constamment les comptes compromis, remplacer les comptes volés et traiter les plaintes des utilisateurs après une attaque de bot.

- Améliorer la prise de décision. Des analyses et des rapports détaillés permettent à vos équipes informatiques de prendre de meilleures décisions basées sur les données concernant les parcours clients, la stratégie de sécurité, la tolérance aux risques et les opérations informatiques.

Lisez le blog d'Akamai : Credential stuffing et piratage de comptes : l'avis des entreprises

Principales fonctionnalités d'Akamai Bot Manager

Akamai Bot Manager, inclut des capacités sophistiquées et innovantes pour prévenir les attaques par credential stuffing et d'autres activités dangereuses de bots.

- Les répertoires des bots connus permettent à Bot Manager de répondre automatiquement de manière appropriée aux bots connus, bienveillants et malveillants.

- La détection dynamique de bots utilise des modèles et des techniques d'IA et d'apprentissage automatique pour détecter les bots inconnus lors de la première interaction. Parmi ceux-ci, on compte l'analyse du comportement de l'utilisateur, la détection automatique du navigateur, la détection des anomalies HTTP, l'empreinte du navigateur, les taux de requêtes élevés et plus encore.

- Un modèle de Bot Score évalue automatiquement chaque requête, en calculant la probabilité qu'une requête provienne d'un bot.

- La personnalisation des paramètres des points de terminaison offre la flexibilité nécessaire pour définir des réponses stratégiques différentes pour chaque point de terminaison. Un simulateur de réglage de la réponse ajuste les réponses stratégiques en fonction du point de terminaison et de la tolérance au risque.

- Les fonctionnalités de réglage automatique réduisent le besoin d'intervention humaine au fur et à mesure de l'évolution des bots.

- Des actions de réponse nuancées améliorent l'atténuation des bots grâce à des options telles que la fourniture de contenu alternatif ou de défi et plus encore.

Foire aux questions (FAQ)

Le credential stuffing est une tentative visant à obtenir de manière frauduleuse un accès non autorisé à un compte d'utilisateur en injectant automatiquement des combinaisons de noms d'utilisateur et de mots de passe volés dans un formulaire de connexion à un site Web.

Les attaques en force tentent de deviner des mots de passe sans contexte ni indices, en utilisant des caractères au hasard. Le credential stuffing utilise des données exposées, réduisant considérablement le nombre de réponses correctes possibles.

Pourquoi les clients choisissent-ils Akamai ?

Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège l'activité en ligne. Nos solutions de sécurité leaders du marché, nos renseignements avancés sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises du monde entier. Les solutions de Cloud Computing complètes d'Akamai offrent des performances de pointe à un coût abordable sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour bénéficier de la fiabilité, de l'évolutivité et de l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.