Akamai est l'entreprise de cybersécurité et de Cloud Computing qui soutient et protège l'activité en ligne. Nos solutions de sécurité leaders du marché, nos informations avancées sur les menaces et notre équipe opérationnelle internationale assurent une défense en profondeur pour protéger les données et les applications des entreprises du monde entier. Les solutions de Cloud Computing complètes d'Akamai offrent des performances de pointe à un coût abordable sur la plateforme la plus distribuée au monde. Les grandes entreprises du monde entier font confiance à Akamai pour bénéficier de la fiabilité, de l'évolutivité et de l'expertise de pointe nécessaires pour développer leur activité en toute sécurité.

Comprendre les programmes malveillants

Les programmes malveillants seront toujours là.

Les programmes malveillants restent l'une des menaces les plus répandues et les plus efficaces pour la sécurité informatique. Chaque année, les cybercriminels lancent des milliards d'attaques de programmes malveillants sur des entreprises internationales, et plus de 500 000 nouveaux programmes malveillants sont détectés chaque jour. Des virus et chevaux de Troie aux logiciels publicitaires et ransomware, les programmes malveillants permettent aux criminels de voler de l'argent et des données, de pirater des ordinateurs, d'espionner l'activité informatique et d'endommager ou de perturber les opérations commerciales.

Aujourd'hui, la lutte contre les infections par des programmes malveillants nécessite une approche multicouches de la cybersécurité. Tous les systèmes, du cloud aux systèmes d'exploitation sur site, en passant par la bordure de l'Internet, sont exposés à des attaques de programmes malveillants. Tout historique d'attaques de programmes malveillants montre que vos défenses doivent non seulement tenter de bloquer les programmes malveillants avant qu'ils ne pénètrent ces défenses, mais également identifier les attaques qui ont déjà passé outre ces défenses et se déplacent latéralement dans votre environnement informatique. Vos solutions de cybersécurité doivent vous offrir des informations sur les menaces qui permettent à vos équipes en charge de la sécurité d'automatiser la protection contre les menaces grâce à des informations sur les attaques récentes de programmes malveillants.

La plateforme robuste et flexible d'Akamai protège de nombreux aspects de votre infrastructure Internet contre un éventail croissant de menaces et de vulnérabilités. Nos solutions de sécurité protègent l'ensemble de votre écosystème contre les cyberattaques sans créer de décalage pour vos clouds, applications, API et utilisateurs.

Types de programmes malveillants

Les types de programmes malveillants les plus courants se divisent en plusieurs catégories.

Un virus est un logiciel attaché à un document ou à un fichier, qui peut se propager comme un virus informatique à divers systèmes, comme les terminaux mobiles, une fois qu'il est téléchargé.

Un ver est un logiciel malveillant qui, souvent, s'auto-réplique et se propage à n'importe quel terminal d'un réseau, sans qu'un programme hôte ne soit nécessaire pour le diffuser.

Les chevaux de Troie créent souvent une porte dérobée ou une fonctionnalité d'accès à distance en se présentant comme des programmes logiciels légitimes et en exécutant des fonctions malveillantes une fois qu'ils ont été installés sur un système.

Les logiciels espions recueillent des données et des informations sensibles sur l'ordinateur et l'activité des utilisateurs à leur insu.

Les logiciels publicitaires suivent l'historique du navigateur et les téléchargements des utilisateurs, ce qui permet aux annonceurs de cibler plus précisément les publicités à soumettre aux utilisateurs. Ils diffèrent de la publicité malveillante, qui consiste à injecter du code malveillant par l'intermédiaire de publicités pour compromettre les systèmes.

Les programmes malveillants keyloggers suivent toutes les activités d'un utilisateur sur un ordinateur, y compris les touches qu'il utilise, les pages Web qu'il ouvre, les e-mails qu'il envoie, etc.

Le rootkit est un type de programme malveillant qui donne à un pirate l'autorisation d'accéder à un système afin de contrôler et de perturber potentiellement les efforts d'un logiciel antivirus ou d'un logiciel de sécurité.

Ransomware : la forme de programme malveillant la plus dangereuse

Le ransomware est un type de logiciel malveillant qui permet aux cybercriminels de chiffrer les fichiers, documents et autres données de grande valeur d'une entreprise, puis d'exiger une rançon (généralement en cryptomonnaie) de l'entreprise pour restaurer l'accès aux données. Ce type de logiciel malveillant pénètre dans l'entreprise par le biais d'attaques d'ingénierie sociale ou de scareware comme les e-mails d'hameçonnage et les campagnes d'hameçonnage ciblées ou en exploitant les vulnérabilités des applications. Une fois que les ransomware ont pénétré dans les ordinateurs de bureau ou les ordinateurs portables d'un environnement informatique et les ont infectés, ils se déplacent latéralement à travers le réseau pour rechercher et chiffrer des cibles de grande valeur. Les pare-feu traditionnels sont pratiquement impuissants pour arrêter ce type de mouvements, car ils ne peuvent pas bloquer le trafic au sein d'un réseau local virtuel ou VLAN.

Guardicore Segmentation d'Akamai offre un moyen simple mais efficace d'empêcher les ransomwares et autres logiciels publicitaires ou logiciels espions de se déplacer latéralement dans votre réseau, ce qui permet de protéger vos sauvegardes ou les informations personnelles identifiables (PII), comme les données de carte de crédit. Cette solution Akamai utilise les règles de microsegmentation pour limiter strictement la communication avec les ressources digitales, en bloquant les demandes suspectes et malveillantes qui peuvent faire partie d'une campagne de programmes malveillants, afin de maintenir le fonctionnement de vos systèmes. Guardicore Segmentation d'Akamai offre la visibilité en temps réel et historique requise pour mapper les dépendances et les flux d'applications et qui permet de créer rapidement des recommandations optimisées par l'IA de règles de segmentation granulaire pouvant être mises en œuvre en quelques clics.

Les fonctionnalités complètes de détection des violations comprennent l'analyse de réputation, les leurres dynamiques et un pare-feu d'informations sur les menaces. De plus, Guardicore Segmentation d'Akamai permet de protéger les ressources de votre réseau segmenté, quel que soit l'endroit où elles sont déployées, le système d'exploitation sur lequel elles sont déployées ou l'endroit où elles sont accessibles (dans le cloud, sur site, sur des serveurs dédiés physiques (bare metal) , sur des serveurs virtuels ou dans des conteneurs.

Bloquez les programmes malveillants grâce aux solutions de sécurité d'Akamai

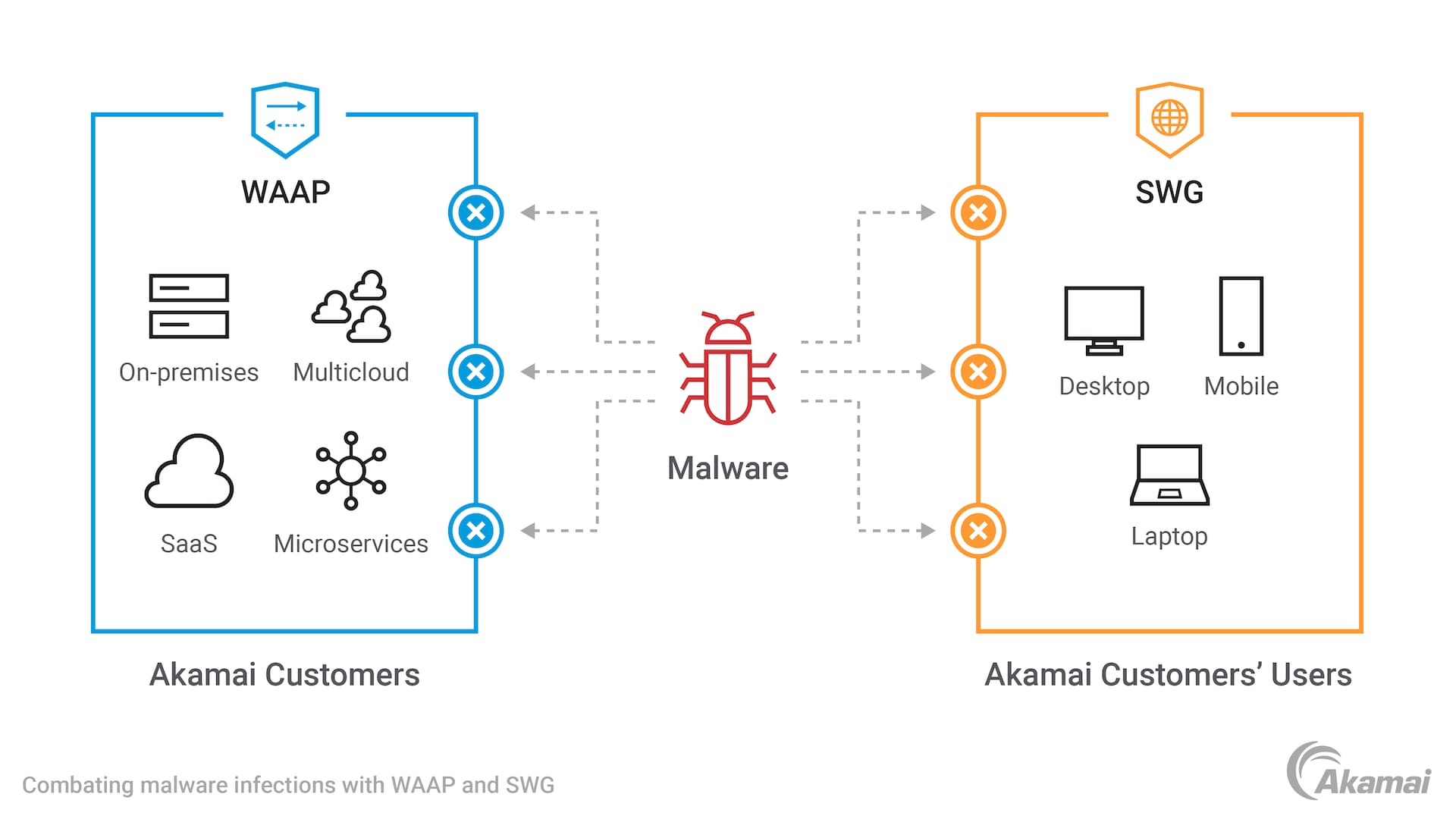

Combattre les infections par des programmes malveillants avec un WAAP et une SWG

Combattre les infections par des programmes malveillants avec un WAAP et une SWG

Les solutions de sécurité d'Akamai offrent une protection intelligente de bout en bout contre les menaces de programmes malveillants, les violations de données, les attaques DDoS et de nombreuses autres attaques multivectorielles. Akamai aide vos équipes en charge de la sécurité à optimiser l'efficacité et la rentabilité de vos investissements en matière de sécurité en allant au-delà de la détection traditionnelle sur les terminaux, en combinant l'automatisation et l'expertise humaine afin de découvrir à quoi ressemble votre système lorsqu'il n'est pas menacé. Ensuite, lorsque votre système est menacé, nous savons exactement comment identifier et bloquer l'attaque.

Akamai propose plusieurs solutions de sécurité contre les logiciels malveillants conçues pour bloquer les logiciels malveillants à l'extérieur et à l'intérieur de votre environnement informatique.

Secure Internet Access

Secure Internet Access est une passerelle Web sécurisée (SWG) qui protège de manière proactive contre les logiciels malveillants zero day et l'hameçonnage. Ne nécessitant pas l'installation ni la maintenance de matériel, Secure Internet Access est rapide à configurer et facile à déployer. Plusieurs niveaux de protection contre les logiciels malveillants exploitent les informations sur la sécurité en temps réel et les moteurs de détection des logiciels malveillants statiques et dynamiques. Ces technologies vous permettent d'identifier et de bloquer de manière proactive les menaces ciblées telles que les logiciels malveillants, les ransomware, les escroqueries par hameçonnage et l'exfiltration de données DNS sensibles. Grâce au portail Akamai, les équipes en charge de la sécurité peuvent créer, déployer et appliquer de manière centralisée des règles de sécurité unifiées, ainsi que des règles d'utilisation acceptable pour tous les utilisateurs, quelle que soit la manière dont ils se connectent à Internet.

App & API Protector

App & API Protector d'Akamai protège l'ensemble des domaines Web et API grâce à un ensemble complet de protections performantes. Cette solution Akamai offre des fonctionnalités d'automatisation et de réglage automatique orientées client qui permettent aux équipes en charge de la sécurité d'en faire plus avec moins de ressources. Le modèle de détection des menaces multidimensionnel et adaptatif met en corrélation les informations sur les menaces de la plateforme Akamai, et la logique de prise de décision avancée bloque les attaques communes et hautement ciblées contre les applications Web et les API avec une précision incroyable. App & API Protector dispose de fonctionnalités complémentaires spécialisées pour lutter contre les botnets, empêcher l'ouverture de fenêtres contextuelles qui interrompent le parcours d'achat des clients et analyser les fichiers importés via n'importe quelle application ou navigateur Web pour détecter les logiciels malveillants et les bloquer avant qu'ils n'atteignent votre serveur.

Foire aux questions (FAQ)

Un logiciel malveillant, ou programme malveillant, est un programme ou fichier logiciel conçu pour endommager ou perturber un système informatique, ou pour aider des pirates à accéder à un environnement informatique. Les pirates utilisent diverses techniques pour installer et lancer des programmes malveillants sur des systèmes informatiques, notamment l'écriture de code malveillant sur des sites Web et des liens, l'utilisation de pièces jointes d'e-mails ou le téléchargement de fichiers exécutables sur une clé USB au lieu d'un simple disque dur.

La protection contre les programmes malveillants est une solution de sécurité qui analyse les fichiers avant qu'ils ne soient importés sur des applications Web afin d'empêcher le téléchargement de programmes malveillants dans un environnement informatique ou d'empêcher la diffusion de code malveillant une fois qu'ils ont été téléchargés.