Die Multi-Faktor-Authentifizierung (MFA) – auch als Zwei-Faktor-Authentifizierung bezeichnet – ist eine Technologie, die beim Anmeldeprozess zusätzliche Sicherheit bietet. Bei MFA-Services müssen Nutzer zwei oder mehr „Faktoren“ angeben, um ihre Identität nachzuweisen. Zu den MFA-Authentifizierungsfaktoren können Informationen gehören, die der Nutzer kennt, wie etwa eine PIN, etwas, das er ist, z. B. ein Fingerabdruck, oder etwas, das er hat, wie eine Push-Benachrichtigung. Die MFA-Technologie spielt eine wichtige Rolle bei der Sicherheit von Remotearbeit und beim Übergang zu Zero-Trust-Netzwerken und dem SASE-Sicherheitsframework.

Die Gefahren von Credential Stuffing

Credential Stuffing ist eine lukrative Aktivität für Cyberkriminelle – und potenziell enorm kostspielig für Unternehmen. Laut dem Ponemon Institute können durch Credential Stuffing verursachte Kosten – z. B. Verluste durch Betrug, Anwendungsausfälle und Kundenabwanderung – sich auf 6–54 Millionen US-Dollar pro Jahr belaufen.

Credential Stuffing ist ein automatisierter Cyberangriff, bei dem Hacker mithilfe von Bots versuchen, mit Anmeldedaten, die im Dark Web erworben wurden, auf eine Website zuzugreifen. Diese Angriffe sind oft erfolgreich, weil viele Nutzer dazu neigen, Passwörter über mehrere Konten hinweg wiederzuverwenden. Wenn Angreifer eine Reihe von funktionierenden Anmeldedaten entdecken, können sie diese verwenden, um unrechtmäßig auf Unternehmensnetzwerke zuzugreifen, oder die validierten Anmeldedaten an andere Kriminelle verkaufen, die sie dann für Datendiebstahl, Kontoübernahmen (Account Takeover, ATO) und andere betrügerische Aktivitäten nutzen können.

Leider ist es schwierig, Credential-Stuffing-Angriffe aufzuhalten, da sie kein Muster haben, das einfach zu identifizieren und zu blockieren ist. Da diese Arten von Angriffen in der Regel automatisiert sind, ist eine Bot-Management-Lösung oft die beste Verteidigung.

Der Missbrauch von Anmeldedaten tritt auf, wenn schädliche Bots die Anmeldeinformationen Ihrer Nutzer stehlen. Erfahren Sie, wie es dazu kommt und wie Sie Ihre Nutzer, Ihre Marke und Ihre Umsätze schützen können.

Der Akamai Bot Manager bietet die Transparenz und Kontrolle, die Sie benötigen, um Ihr Unternehmen vor Credential-Stuffing-Angriffen zu schützen. Bot Manager verwendet für die Bot-Erkennung und -Abwehr patentierte Technologien, mit deren Hilfe der Bot direkt gestoppt wird und gar nicht erst auf Ihre Website gelangt.

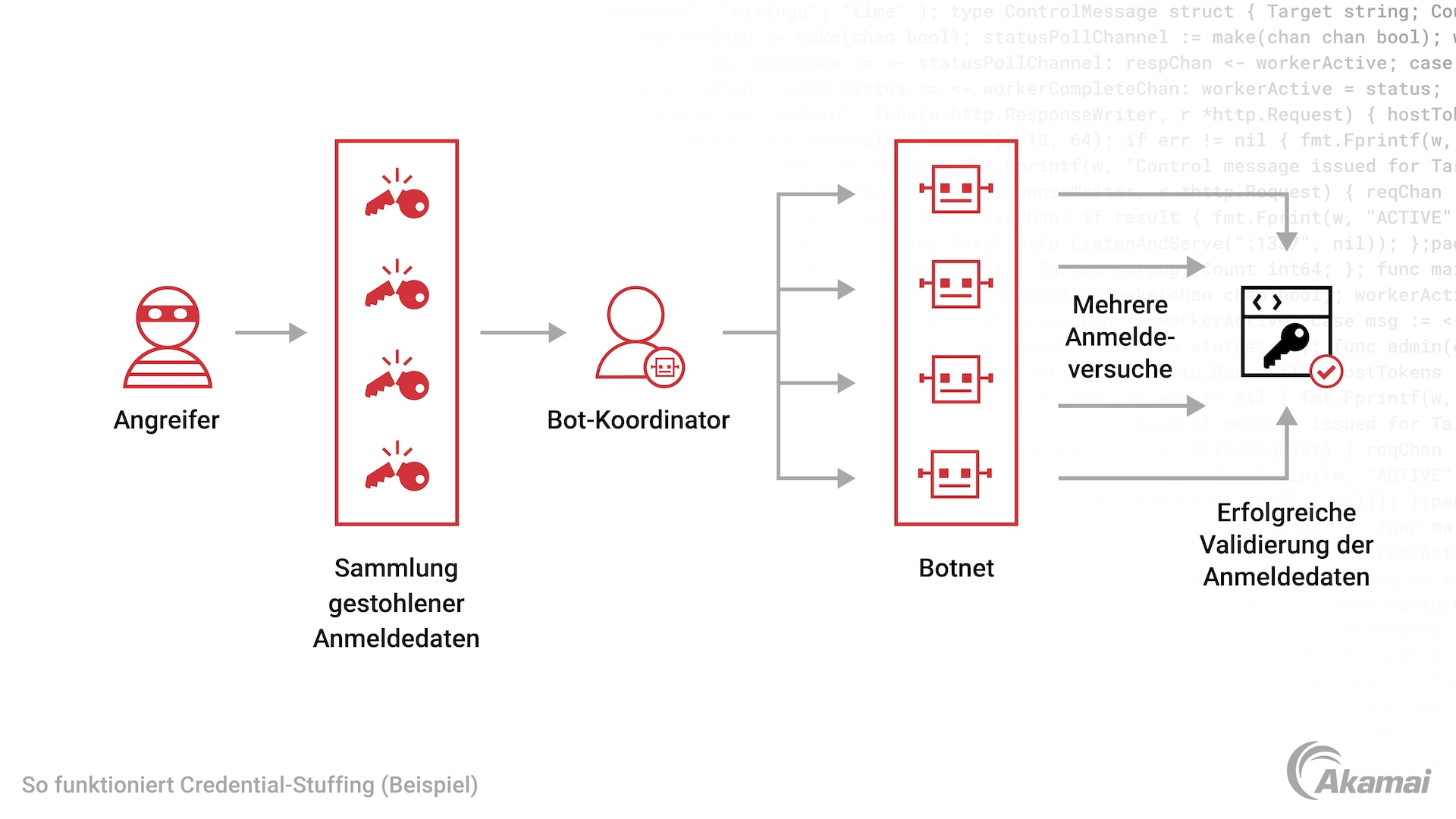

So funktioniert Credential Stuffing

Bei Credential-Stuffing-Angriffen nutzen Cyberkriminelle schlechtes Passwortmanagement aus, um Zugriff auf das Netzwerk, die Anwendungen oder Services eines Unternehmens zu erhalten. Die wahrscheinlichsten Ziele sind beliebte Websites mit einem hohen Markenimage, deren Nutzerdaten aufgrund von Datenschutzvorfällen im Dark Web verfügbar sind. Mit einer Liste gestohlener Kombinationen aus Nutzername und Passwort versuchen Angreifer dann wiederholt, sich auf einer Website anzumelden. Wenn sie erfolgreich sind, können sie das Konto selbst übernehmen oder die validierten Anmeldedaten im Dark Web an andere Kriminelle verkaufen.

Credential-Stuffing-Angriffe stützen sich in der Regel auf Bots oder automatisierte Tools, die wiederholt versuchen, mit kompromittierten Anmeldedaten auf eine Website zuzugreifen. Wenn Hacker einen einzigen Bot für wiederholte Anmeldeversuche von nur einer IP-Adresse aus verwenden, ist der Angriff mit herkömmlichen Tools für das IP-Trafficmanagement relativ einfach zu identifizieren und zu blockieren. Wenn die Anmeldeversuche jedoch von Hunderten oder Tausenden verschiedener IP-Adressen kommen – wie bei automatisierten Tools oder einem Botnet – kann sich die Verteidigung deutlich schwieriger gestalten.

Credential Stuffing ist bekanntermaßen schwer zu erkennen. Angreifer ändern häufig ihre Methoden, um Abwehrmaßnahmen zu umgehen und sich als autorisierte Kunden auszugeben. Es ist für Unternehmen schwierig, zwischen einem Credential-Stuffing-Angriff und einem Kunden zu unterscheiden, der einfach ein Passwort falsch eingegeben oder die falschen Anmeldedaten verwendet. False Positives bei Credential-Stuffing-Lösungen sind ein großes Problem, und kein Unternehmen möchte sich dem Zorn frustrierter Kunden stellen, deren Konten versehentlich blockiert wurden.

Eine der erfolgreichsten Strategien zur Verhinderung von Credential Stuffing ist die Schulung von Kunden sowie eine Bot-Management-Lösung mit fortschrittlicher Analyse von Verhaltensanomalien und Verhaltenstelemetrie mithilfe von maschinellem Lernen. Hier kommt der Akamai Bot Manager ins Spiel.

Lesen Sie den Blogbeitrag von Akamai: Der Feind vor den Toren: Eine Analyse von Angriffen auf die Finanzdienstleistungsbranche

Akamai Bot Manager

Akamai Bot Manager verwendet mehrere patentierte Technologien, um Bots bereits schon beim ersten Kontakt zu erkennen und abzuwehren. Bot Manager erkennt den Traffic direkt an der Edge, wo Nutzer sich erstmals mit einer Anwendung verbinden. So erhalten Sie „saubere“ Daten zu Trafficmustern, -typen und -volumen. Bot Manager betrachtet durchschnittlich 1,5 Milliarden Bot-Anfragen und 280 Millionen Bot-Anmeldungen pro Tag und verwendet Algorithmen, die auf maschinellem Lernen basieren, um zu verstehen, wie „sauberer Traffic“ aussieht, und um gute Bots von schlechten zu unterscheiden. Durch die automatische Integration von Erkenntnissen der Threat-Intelligence-Forscher von Akamai erstellt Bot Manager einen Bot Score. Dieser kombiniert alle Erkennungsauslöser und dient dazu, komplexe Bots zu identifizieren und eine genauere Bewertung jeder Anfrage zu erhalten.

Mit Akamai Bot Manager kann Ihr Unternehmen:

- Credential-Stuffing-Angriffe abwehren. Wenn Sie verstehen, welche Interaktionen legitim sind, können Sie sich effektiv vor betrügerischen Aktivitäten schützen und gleichzeitig das Vertrauen Ihrer Kunden und Partnern wahren.

- die Kosten für Wiederherstellungsmaßnahmen verringern. Reduzieren Sie die finanziellen und personellen Ressourcen, die erforderlich sind, um kontinuierlich nach kompromittierten Konten zu suchen, gestohlene Konten zu ersetzen und Nutzerbeschwerden nach Bot-Angriffen zu bearbeiten.

- die Entscheidungsfindung verbessern. Dank detaillierter Analysen und detailliertem Reporting können Ihre IT-Teams bessere und datenbasierte Entscheidungen hinsichtlich Customer Journeys, Sicherheitsstruktur, Risikotoleranz und IT-Prozessen treffen.

Lesen Sie den Blogbeitrag von Akamai: Credential Stuffing und Kontoübernahmen aus wirtschaftlicher Sicht

Die wichtigsten Funktionen von Akamai Bot Manager:

Akamai Bot Manager verfügt über ausgereifte und innovative Funktionen zur Verhinderung von Credential-Stuffing-Angriffen und anderen gefährlichen Bot-Aktivitäten.

- Dank Verzeichnissen bekannter Bots kann der Bot Manager automatisch angemessene Abwehrmaßnahmen gegen sowohl schädliche als auch „gute“ Bots einleiten.

- Dynamische Bot-Erkennung nutzt KI und maschinelles Lernen, um unbekannte Bots bereits beim ersten Kontakt zu erkennen. Zu diesen Modellen und Techniken gehören die Analyse des Nutzerverhaltens, automatisierte Browser-Erkennung, Browser-Fingerprinting, hohe Anfrageraten und mehr.

- Ein Bot-Score-Modell bewertet automatisch jede Anfrage und berechnet die Wahrscheinlichkeit, dass die Anfrage von einem Bot stammt.

- Mit individuellen Einstellungen lassen sich für jeden Endpunkt unterschiedliche Antworten festlegen. Ein Simulator zur Reaktionsoptimierung passt die strategischen Reaktionen je nach Endpunkt und Risikotoleranz an.

- Automatische Selbstoptimierungsfunktionen reduzieren die Notwendigkeit manueller Eingriffe, wenn Bots sich weiterentwickeln.

- Differenzierte Reaktionsmaßnahmen verbessern die Bot-Abwehr, indem Sie beispielsweise alternative Inhalte bereitstellen oder Challenges lösen.

Häufig gestellte Fragen (FAQ)

Beim Credential Stuffing wird versucht, auf betrügerische Weise unbefugten Zugriff zu einem Nutzerkonto zu erlangen, indem mit gestohlenen Nutzernamen und Passwörter automatische Anmeldeversuche bei einer Website durchgeführt werden.

Bei Brute-Force-Angriffen wird versucht, Passwörter ohne Kontext oder Hinweise zu erraten, wobei zufällige Zeichenfolgen verwendet werden. Credential Stuffing nutzt bereits offengelegte Daten, wodurch die Versuchsanzahl meist drastisch reduziert wird.

Warum entscheiden sich Kunden für Akamai?

Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Threat Intelligence und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.