ネットワークのセグメンテーションとは、ネットワークを小さな規模の異なるサブネットワークへと分割するネットワークセキュリティ手法です。これにより、ネットワーク管理者はネットワーク全体を区画化し、区画化したネットワークのそれぞれの部分について独自のセキュリティ制御やサービスを提供できます。

セグメント化されたネットワークでサイバー脅威を阻止

長年にわたり、セキュリティチームはネットワークのセグメンテーションによって IT インフラをサイバー攻撃から保護してきました。ネットワークセキュリティ管理者は、以前であれば、ネットワークをセグメント化し、境界に配置するファイアウォール、VLAN、ACL によってサブネットワーク間のトラフィックをフィルタリングすることで、特定の種類のマルウェアやその他のサイバー脅威の影響を効果的に緩和することができました。

しかし、ネットワークをセグメント化して境界のセキュリティを保護する従来の方法では、今日のエンタープライズデータセンターが抱える膨大なネットワークトラフィックに対応しきれなくなっています。同時に、サイバー脅威はますます巧妙になっており、複雑化するネットワーク・アクセス・ポイント、アプリケーション、IT インフラの隙を突き、これまでにない形でネットワークの防御を破る攻撃を仕掛けるようになっています。攻撃者は、境界の防御を破った後、水平方向(East/West)のトラフィックフローを使用して足掛かりの拡大を試みるようになっていますが、ネットワークをセグメント化して従来型のファイアウォールを配置するだけでは、このような攻撃を防ぐことはほとんどできません。

そのため、ますます多くの組織が Akamai のマイクロセグメンテーションテクノロジーを利用して、セグメント化されたネットワークのサイバー脅威に対するセキュリティを強化するようになっています。Akamai Guardicore Segmentation は、マイクロ境界を使用して個々の IT 資産へのアクセスを制限することにより、ラテラルムーブメント(横方向の移動)を検知および防止し、ランサムウェアなどの攻撃をブロックするとともに、サイバー攻撃のキルチェーン全体で滞留時間を最小限に抑えます。

2 要素認証(2FA)とは

従業員のログインセキュリティを強化するために 2 要素認証ソリューションを採用する企業が増えています。この傾向の裏には驚くべき事実があります。データ漏えいの約 80% は、盗まれたり侵害されたりした従業員認証情報の悪用か、または総当たりログインによるものなのです。侵害された認証情報の悪用は増加する一方です。サイバー犯罪者はこうした認証情報を足掛かりとしてランサムウェアやその他の形式のマルウェアを仕掛けることで、企業の収益や評判に壊滅的なダメージを与えています。

2 要素認証では、ユーザーがログインする際に、簡単に盗み出されるパスワードだけでなく、他の要素も要求することにより、セキュリティレイヤーが 1 つ追加されます。このようなサイバーセキュリティ対策の追加によって情報漏えいは劇的に減少する可能性があります。2 要素認証(2FA)または多要素認証(MFA)のソリューションを使用する組織は、セキュリティ侵害の可能性が 99.9% 低下します。FIDO2 セキュリティ標準に基づいて構築された 2 要素認証技術はさらに安全性が高く、ハッカーがフィッシング攻撃や Credential Stuffing 手法を使用しても、標準的な MFA セキュリティを回避できなくなります。

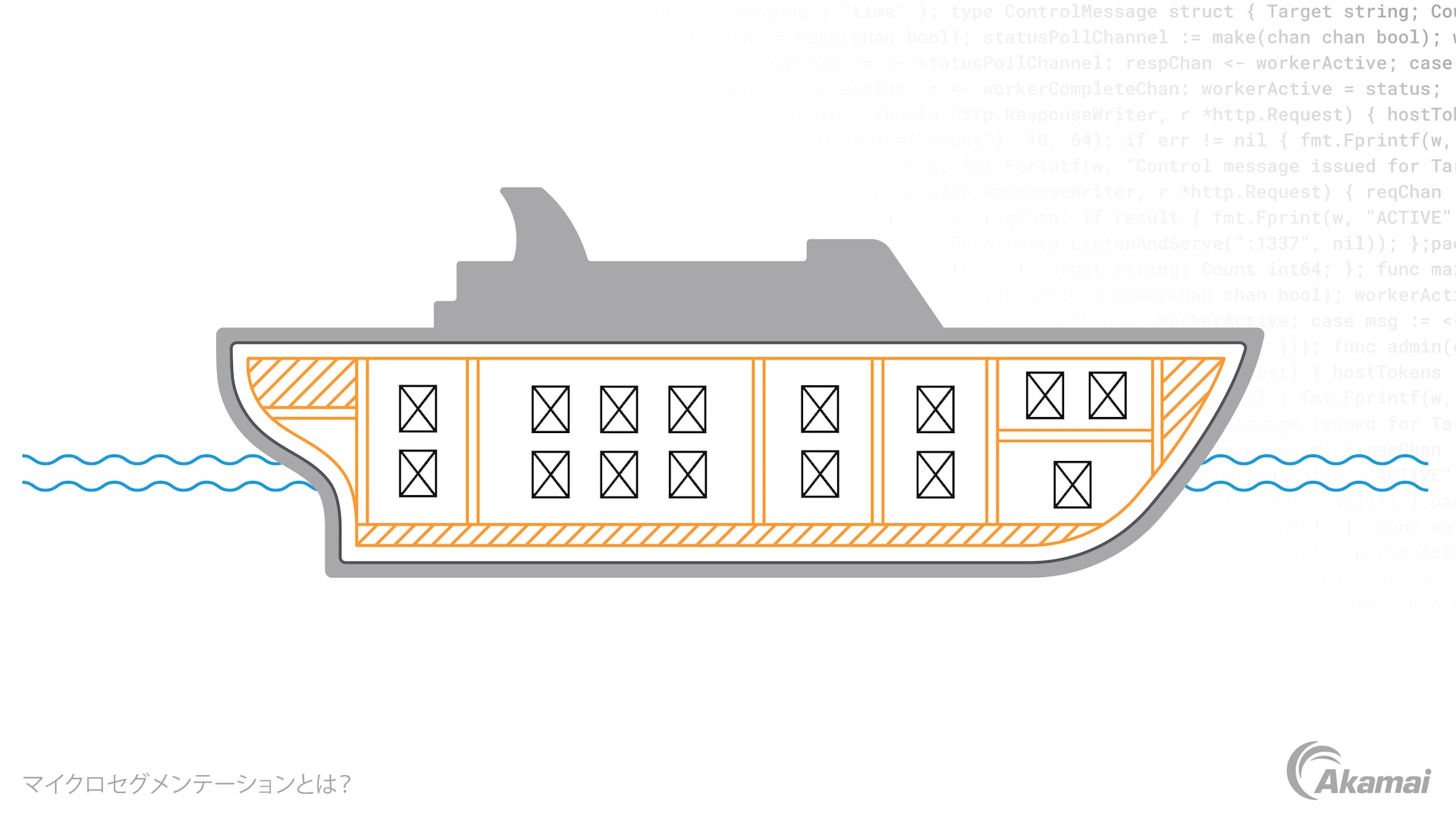

セグメンテーションは、船体の破損箇所を隔離して、浸水を食い止めるために造船業界で古くから用いられている手法です。

セグメンテーションは、船体の破損箇所を隔離して、浸水を食い止めるために造船業界で古くから用いられている手法です。

マイクロセグメンテーションとゼロトラスト・セキュリティ

リスクが高まっている現代において、 ゼロトラスト のセキュリティフレームワークは急速にその存在感を高めており、より厳格なセキュリティ体制を求める組織や CIO にとってなくてはならない存在となっています。ゼロトラスト・アーキテクチャでは、「適切に定義された境界内のネットワークは信頼できる」という考え方を捨てます。境界を厳格に防御して、その境界の内部は完全に安全であると信頼するのではなく、デバイス、ユーザー、IT 資産を一切信頼せず、それぞれについて認証と継続的な検証を求めるのがゼロトラストのアプローチです。

ゼロトラスト・セキュリティの導入において重要な役割を果たすのが、マイクロセグメンテーションです。従来型のセグメント化されたネットワークとは異なり、 マイクロセグメンテーション はソフトウェアベースのアプローチで、必要のない、あるいは正規のものではないすべての通信やトラフィックをブロックするマイクロ境界を使用した制御により、個々の IT 資産を保護します。マイクロセグメンテーションは、内部ファイアウォールおよび VLAN よりも簡単に管理でき、時間もかかりません。また、マイクロセグメンテーションテクノロジーでは、基盤となるインフラからセキュリティ制御の仕組みが分離されるため、IT エコシステム内のあらゆる場所に保護を拡大し、それら全体の可視性を手にすることができます。

セグメント化されたネットワークをマイクロセグメンテーションテクノロジーによって保護するためには、サイバーセキュリティチームが IT エコシステム内の資産についてのきめ細かな可視性を実現し、各資産間の認可されている活動や認可されていない活動を把握できることが必要になります。そこで、 Akamai Guardicore Segmentation が役に立ちます。

Akamai Guardicore Segmentation

Akamai Guardicore Segmentation を使用すると、データセンター、クラウド、またはハイブリッドクラウドのインフラに存在するセグメント化されたネットワークにおいて、非常に簡単に資産の可視化と保護を実現できます。Akamai Guardicore Segmentation により IT 環境内の活動を簡単に可視化し、精度の高いマイクロセグメンテーションポリシーを実装することができるので、セキュリティ侵害が試みられても迅速に検知し、ブロックできます。

Akamai のセグメンテーションテクノロジーにより、プロセスレベルの詳細情報を使用してすべての水平方向(East/West)および垂直方向(North/South)のトラフィックを検査し、制御することで、外部および内部の脅威から組織を保護できます。また、Akamai のソリューションでは IT 環境全体について正確かつリアルタイムに把握できるため、セグメント化されたネットワークにおける従来の防御の仕組みと比較して、ビジネスクリティカルなアプリケーションに対してさらに強力な保護および認証を実現できます。

Akamai Guardicore Segmentation には以下のメリットがあります。

- カバー範囲の拡大。 オンプレミス、クラウド環境、仮想サーバー、ベアメタル、コンテナなど、展開やアクセスの場所にかかわらず、重要な資産を保護できます。

- ポリシー適用の強化。 異なる運用環境にも、同じ水準のきめ細かなプロセスレベルのルールを適用できるので、セキュリティポリシーを一貫した形で適用することができます。

- セグメンテーションのシンプル化。 セグメンテーションポリシーの柔軟な許可リスト/拒否リストモデルにより、少数のルールで迅速にリスクを軽減できます。

- ダウンタイムゼロの実現。 Akamai なら、コンピューターネットワークやアプリケーションへの変更を行うことなく、短い時間で結果を手にすることができます。ダウンタイムが発生することはありません。

- セキュリティ侵害を迅速に検知。 包括的な漏えい検出機能としては、レピュテーション分析、動的ディセプション、脅威インテリジェンスファイアウォールがあります。

ネットワークセグメンテーションのメリット

Akamai のマイクロセグメンテーションは、セグメント化されたネットワークにおける従来型のセキュリティソリューションと比較して、以下のような大きなメリットがあります。

アタックサーフェスの縮小。 Akamai のソフトウェアベースのセグメンテーションを利用すれば、多額の費用をかけてセキュリティハードウェアを導入する必要がないため、簡単にリスクを軽減できます。

ラテラルムーブメントの阻止。 リアルタイムの脅威検知およびインシデント対応機能により、ラテラルムーブメントを検知してブロックし、サイバー攻撃のキルチェーン全体で滞留時間を最小限に抑えることができます。

重要な資産の保護。 ハイブリッドクラウドのインフラにゼロトラストの原則を適用することで、ランサムウェアやその他の形のサイバー犯罪から重要な資産を保護できます。

コンプライアンスのシンプル化。 Akamai は、規制の対象となる資産に対する包括的な可視性を提供します。そのため IT セキュリティチームは、それらの資産を他のネットワーク領域から確実に分離し、規制で求められるセグメンテーションの技術要件に準拠することができます。また、Akamai はセグメンテーションが意図したとおりに機能しているか、そして要件に準拠していない通信が行われていないかを、リアルタイムデータと履歴データを参照して検証することができます。

ID ベースのアクセス制御の強化。 Akamai のマイクロセグメンテーションにより、セキュリティチームは、その場の状況に応じて、特定のサービス、ポート、プロセスなどのきめ細かなオプションに基づきアクセス制御を管理できます。

よくある質問(FAQ)

マイクロセグメンテーションとは、セグメント化されたネットワークのセキュリティをさらに強化するために、基盤となるインフラからセキュリティ制御の仕組みを分離します。これにより、IT エコシステム内のあらゆる場所に保護を拡大し、それら全体の可視性を手にすることができます。マイクロセグメンテーションポリシーでは、セグメント化されたネットワークやサブネットではなく、個別の IT 資産のレベルできめ細かくセキュリティを制御できるため、効果的な防御体制を構築することができます。

水平方向(East/West)のネットワークトラフィックとは、組織自身のネットワーク境界内で送受信されるトラフィックを指します。このようなトラフィックは、一般的に、組織の内部ネットワーク上で実行されるアプリケーション、サービス、ワークロード間の通信で発生します。水平方向(East/West)のネットワークトラフィックの例として、アプリケーションサーバーからデータベースサーバーへのリクエストや、Web サーバーから認証サービスへのリクエストなどがあります。

ラテラルムーブメントとは、攻撃者が通常はアクセスできないリソースに不正にアクセスするために、ネットワーク内でシステム間を移動するプロセスを指します。攻撃者は、機密性の高いシステムにアクセスするために、この手口をよく使用します。攻撃者は、ソーシャルエンジニアリング、パスワードクラッキング、パッチ未適用の脆弱性や設定ミスの悪用など、さまざまな手段を使用します。

Akamai が選ばれる理由

Akamai はオンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームにより、当社はあらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を提供しています。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで優れたコストパフォーマンスを実現しています。安心してビジネスを展開できる業界トップクラスの信頼性、スケール、専門知識の提供により、Akamai は、あらゆる業界のグローバル企業から信頼を獲得しています。