Akamai は、オンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所でエンタープライズデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散化されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識を提供できる Akamai に信頼を寄せています。

ラテラルムーブメント(横方向の移動)とは?

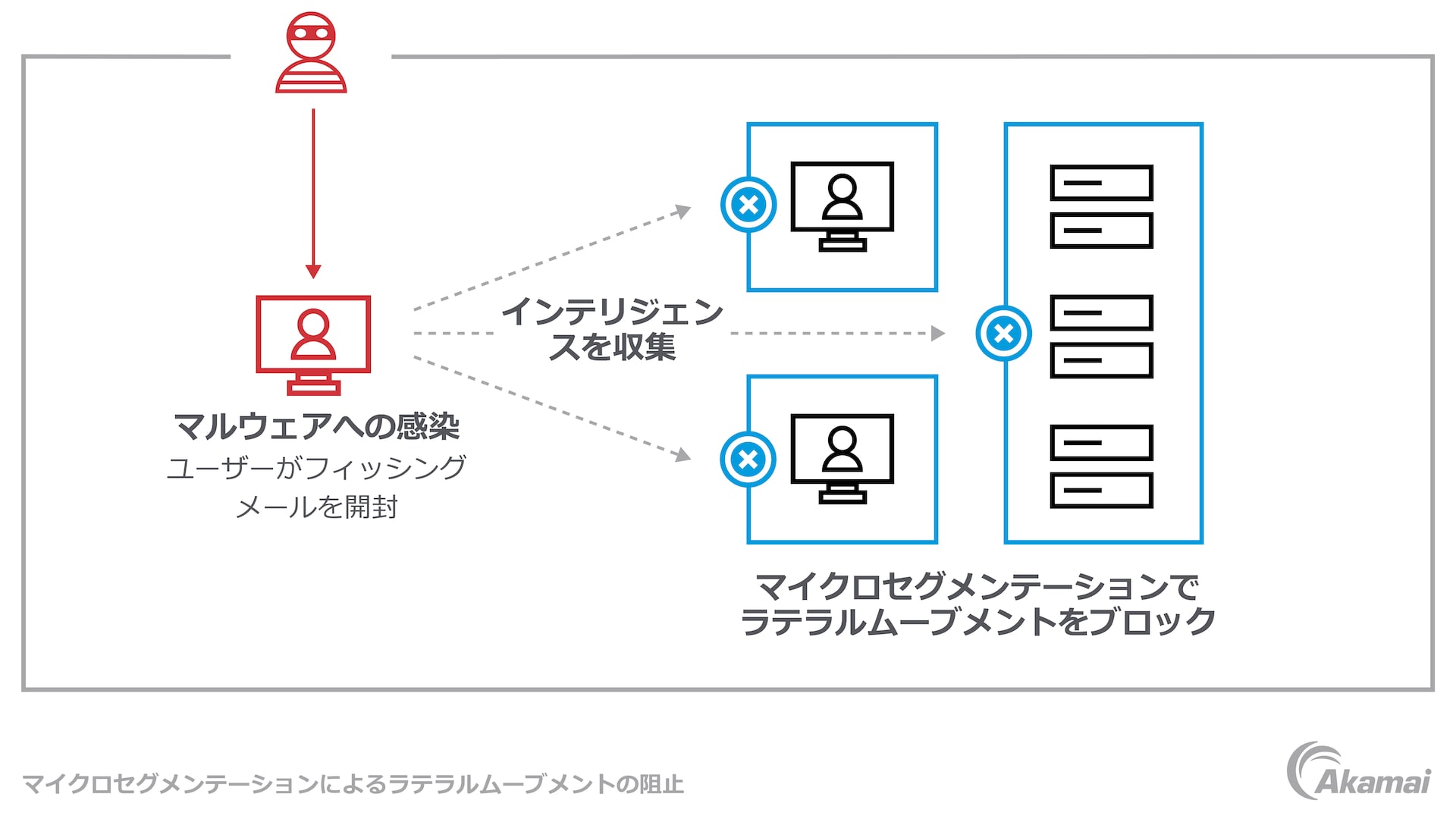

ラテラルムーブメントとは、攻撃者がネットワーク防御を突破した後に、その他の資産にアクセスするために使用する一連の手法です。データセンターや IT 環境にアクセスし、侵入したサイバー犯罪者は、(認証情報の窃盗やフィッシング攻撃を通じて)盗んだログイン認証情報を使用して正規ユーザーになりすまし、より深くシステムに侵入することで、機微な情報や知的財産などの価値の高い資産にアクセスします。

ラテラルムーブメント攻撃の危険性

サイバー脅威が進化し続ける中、IT サイバーセキュリティチームは、依然としてセキュリティ侵害の発生を防止することに注力しています。しかし、すべてのセキュリティ侵害を防止できるわけではないことを多くのチームが認識しています。実際のところ、サイバー攻撃を受けるということは仮定の話ではなく、いずれ来ると考えた方が現実的です。

そのため、経験豊富な今日の組織は、セキュリティ侵害を迅速に検知し、その被害を最小限に抑えることにも注力しています。これは、ある意味では、より困難な課題となります。ネットワーク・セキュリティ・チームは、ネットワーク内を大量に流れる水平方向のトラフィックを監視し、ラテラルムーブメントの兆候を見つけ出し、悪意のある活動かどうかを判断する必要があるためです。しかし、ほとんどの組織は、水平方向のネットワークトラフィックを満足に可視化できていません。特に、アプリケーションを制御したり、許可リストを設定したりするために、レガシーなファイアウォールなどの従来型テクノロジーを使用している組織は、その傾向が強くなります。

Akamai がどのように役立つのかについて説明します。Akamai のソリューションには、高度な可視性、マイクロセグメンテーション、脅威インテリジェンスのためのツールが搭載されています。これらのツールにより、ラテラルムーブメントを迅速に検知し、アタックサーフェスを縮小して、サイバー攻撃や巧妙な持続型脅威の影響を最小限に抑制できます。

ラテラルムーブメント攻撃の仕組み

ラテラルムーブメントでは、攻撃者は、信頼できる環境にアクセスし、価値の高い資産を探し回るという手順を取ります。ネットワーク内に侵入した攻撃者は、脆弱性の高い資産または価値の高い資産に目を付け、自分自身のアクセスレベルを引き上げることで、その資産にアクセスします。

通常、このようなラテラルムーブメントでは、まず、盗んだ認証情報を使用してデータセンターまたはクラウドのノードに対して感染や侵入を試みます。その後、攻撃者はさまざまな手法を用いてネットワーク、ノード、アプリケーションを調べて、悪用可能な脆弱性やセキュリティ設定のミスを探し出し、次のターゲットに移動します。その際には通常、フィッシングメールや認証情報ダンピングを通じて盗んだ認証情報が使用されます。

効果的に実行されたラテラルムーブメントは、大量に流れている正当な水平方向のトラフィックに紛れ込んでしまうため、IT チームが検知するのは非常に困難です。攻撃者は、環境内での正当なトラフィックの流れを理解すればするほど、ラテラルムーブメントを許可されたアクティビティに容易に見せかけることができます。このように、ラテラルムーブメントは検知が困難なため、セキュリティ侵害が壊滅的な規模にまで急拡大することがあります。

サイバーセキュリティチームがラテラルムーブメント攻撃を阻止するうえで欠かせない重要な機能は次の 3 つです。まず、水平方向のトラフィックをリアルタイムかつ履歴ベースで可視化し、悪意のある活動である可能性をより簡単に識別するための機能が必要です。次に、重要資産にネットワーク階層やワークロード/プロセスレベルのセキュリティ制御を適用して、ラテラルムーブメントを阻止する マイクロセグメンテーション・セキュリティ・ソリューションが必要です。さらに、ディセプションテクノロジーを使用して、疑わしいふるまいをディセプションエンジンにリダイレクトしてその動きを観察する必要もあります。このテクノロジーがあれば、IT チームは、脅威ハンティングの対象としてラテラルムーブメント攻撃を深く学習し、攻撃の防止対策としてどのようなセキュリティポリシーが適切か考えることができます。

水平方向のトラフィックの可視化

ラテラルムーブメントに対する事前対策型のセキュリティを必要としている組織は、まず環境内の水平方向のトラフィックを可視化します。許可された水平方向のトラフィックに関する明確なベースラインを確立し、それをリアルタイムおよび履歴ベースで可視化することで、許可のないラテラルムーブメントの試みを容易に識別できるようになります。

この水平方向のトラフィックの可視化は、Akamai ソリューションの主要機能の 1 つです。 Akamai Guardicore Segmentation テクノロジーが、ネットワークベースおよびホストベースのセンサーを使用して、データセンター環境、クラウド環境、ハイブリッド環境内の資産およびフローに関する詳細情報を収集します。そして、この情報をオーケストレーションツールにある命名ラベル(命名規則)情報と組み合わせて、環境内の水平方向のトラフィックを視覚的に表示します。

ゼロトラスト・セキュリティ戦略におけるラテラルムーブメント制御の位置付け

ゼロトラストとは、テクノロジーや製品ではなく、セキュリティを理解するためのフレームワークです。ゼロトラストにより、CISO などのセキュリティリーダーは、戦略的なアーキテクチャ上のアプローチを採用できるようになるため、より厳格なセキュリティ戦略体制を確立して、エスカレートするリスクに備えることができます。

ゼロトラスト・アーキテクチャ では、「定義された境界内のネットワークは信頼できる」という考え方を捨てます。アタックサーフェスを最小限に抑え、多くのサイバー攻撃で用いられるラテラルムーブメントをネットワーク全体で防止することが目的です。ゼロトラスト・アーキテクチャでは、セキュリティ侵害やデータ窃盗が発生したときに、侵入者が他のシステムや機微な情報に簡単にアクセスできないよう、横方向の移動を阻止します。このアプローチは、スピードと柔軟性が求められる新しいビジネスモデルや運用モデルにも対応しています。また、消費者データ保護の強化や重要資産と非重要資産の分離を求める規制へのコンプライアンスも促進できます。

セキュリティチームが ゼロトラスト・モデルを適切に導入するためには、2 つの基本機能が必要です。それは、社内ネットワーク環境を包括的に可視化する機能と、重要資産の周囲に迅速かつ効率的にマイクロ境界を作成するセグメンテーション機能です。セキュリティポリシーの基礎となるべきアプリケーションの依存関係とトラフィックフローの理解を深めるためには、包括的な可視性が不可欠です。また、ビジネス要件の変化や複雑で動的なハイブリッド型のデータセンター環境に適応するためには、高速かつ効率的なセグメンテーション機能が必要です。従来のセキュリティアプローチは主に外部の脅威に焦点を当てており、この 2 つの機能が欠けています。

Akamai Guardicore テクノロジーでラテラルムーブメントを検知

Akamai ソリューションのスケーラブルな単一プラットフォームには、ラテラルムーブメントを検知し、ランサムウェアや巧妙な手口の持続型脅威などの攻撃を無効化するための機能がすべて揃っています。リアルタイムの脅威検知機能と脅威対応機能により、サイバー攻撃のキルチェーン全体で容易にラテラルムーブメントを検知し、滞留時間を最小限に抑制できます。

Akamai のソリューションは、ソフトウェアベースの ネットワークセグメンテーションソリューションであるため、より高度なセキュリティを、より迅速かつコスト効率よく簡単に実現できます。従来のファイアウォールや VLAN とは異なり、アプリケーションの依存関係とフローを詳細に可視化できるため、環境内の状況をより簡単に把握できます。Akamai のテクノロジーは物理ネットワークから切り離されているため、マイクロセグメンテーションと特権アクセスポリシーを速やかに適用して、重要 IT 資産を、その所在場所(オンプレミス、クラウド、ハイブリッドインフラなど)を問わず、ラテラルムーブメントから保護できます。

ラテラルムーブメントへの対応

ラテラルムーブメントの検知と阻止という点で見ると、Akamai のソリューションには、他のセキュリティテクノロジーを上回る大きなメリットがあります。

可視性の向上

マイクロセグメンテーションポリシーをプロセスレベルで適用することで、重要 IT 資産へのアクセスを試みる不正プロセスを簡単に検知、通知、ブロックできます。これにより、アタックサーフェスを大幅に縮小して、ラテラルムーブメントを制限できます。

滞留時間の最小化

キルチェーンの早期段階で悪意のある活動を発見し、攻撃者がラテラルムーブメントを用いて環境内を移動するのを防止できます。また、攻撃者、アプリ、ブルートフォース攻撃、攻撃者のツール/手法に関する詳細情報を取得できるため、インシデント対応チームは調査の優先度を判断して、滞留時間を短縮できます。

インシデント対応の高速化

セキュリティ侵害を示す指標をセキュリティゲートウェイや SIEM に自動でエクスポートできます。また、Akamai のプラットフォームでは、ワンクリックで、トラフィック違反を修正するようにセグメンテーションポリシーを更新することができます。さらに、セキュリティチームは、仮想マシン上でアクションをトリガーすることで、ランサムウェア攻撃による被害の拡大を防止できます。

脅威インテリジェンスの向上

セキュリティチームは、脅威インテリジェンスを取得して、セグメンテーションポリシーを改良できます。Akamai Guardicore Segmentation が、攻撃のフットプリント全体(使用/アップロードされているファイルやツールなど)を収集します。さらに、詳細なフォレンジック分析により、ユーザー認証情報、攻撃手法、伝播方法なども特定できます。

攻撃者を阻止するディセプション

ソリューションプラットフォームには高度な相互作用能力を持つディセプションテクノロジーが搭載されているため、攻撃者を阻止し、攻撃の詳細を把握できます。Akamai Guardicore Segmentation が、レピュテーション分析を用いて、トラフィックフロー内の疑わしいドメイン名、IP アドレス、ファイルハッシュを検知します。