11 月のショッピングホリデー:オンラインショッピング、セール、Magecart 攻撃

エグゼクティブサマリー

Akamai の研究者たちが、ブラックフライデー 2023 とその前週に、Magecart 攻撃で Web サイトを感染させようとする試みが著しく増加していることを確認しました。

2023 年のブラックフライデーとサイバーマンデーの期間中、Akamai の Client-Side Protection & Compliance は、1 日あたり 1 億 5000 万回以上のユーザーセッション(通常時より 30% 増)を観測し、お客様の間で疑わしいアクティビティの増加を検知しました。

Akamai の Client-Side Protection & Compliance は、Magecart 攻撃に対する保護を確実にするため、リアルタイム検知機能と即時緩和機能をお客様に提供します。

はじめに

11 月末は待ちに待った祝祭シーズンであり、ほとんどの人はブラックフライデーとサイバーマンデーからなるショッピングホリデーを楽しみにしています。 世界中の買い物客 が巨大なオンライン市場を見て回り、限定商品や割引商品を探しますが、増加するオンラインアクティビティはそれだけではありません。

11 月のショッピングホリデーはオンライン攻撃者にとってもチャンスであり、 フィッシングキャンペーン、 マルウェアへの感染、そしてもちろん Magecart 攻撃のアクティビティが増加します。

オンライン買い物客のデータを盗む Magecart 攻撃の仕組み

Magecart 攻撃は、エンドユーザーのブラウザーを標的とした攻撃の一種であり、標的とした Web サイトからクレジットカード番号や個人を特定できる情報などの機微なユーザー情報をスキミングしたり窃取したりします。攻撃の一環として、攻撃者は悪性の JavaScript コードを標的となる Web サイトのページに挿入し、Web サイトのエンドユーザーに関連する貴重で機微な情報を探します。

Web サイトに悪性の JavaScript コードを感染させるために、攻撃者はファーストパーティーコードの脆弱性を悪用したり、既知のサードパーティー JavaScript ベンダーを悪用してサードパーティー・サプライ・チェーン攻撃を実行したりする可能性があります。 このような攻撃は目に見えないように特殊な方法で隠されており、長期間にわたって簡単には検知されない場合があります。そのため、ショッピングホリデーにオンラインで買い物をする人から貴重なデータを盗んで利益を出しやすい方法です。

この攻撃の被害を受けた企業は、多大な財務損失、ブランドの評判の悪化、顧客からの信頼の喪失に直面します。多くの有名な大規模ブランドは、Magecart スタイルの攻撃によって壊滅的な罰金を科されています。

ユーザーセッションの増加に伴って疑わしいイベントも増加

Akamai Client-Side Protection & Compliance はふるまいテクノロジーを活用して、世界中の何百もの Akamai のお客様の、保護されたページにおける JavaScript のふるまいを一年中監視し、分析します。このソリューションは、不正な活動や悪性の活動を検知するだけでなく、Magecart 攻撃などの JavaScript による潜在的な脅威を緩和するように設計されています。

今年の 11 月のオンライン・ショッピング・ホリデー・イベント中に Akamai が実施した調査では、企業が知っておくべき興味深い知見が示されています。当然のことながら、Akamai のほぼすべてのお客様のトラフィックとユーザーセッション数が増加しています。

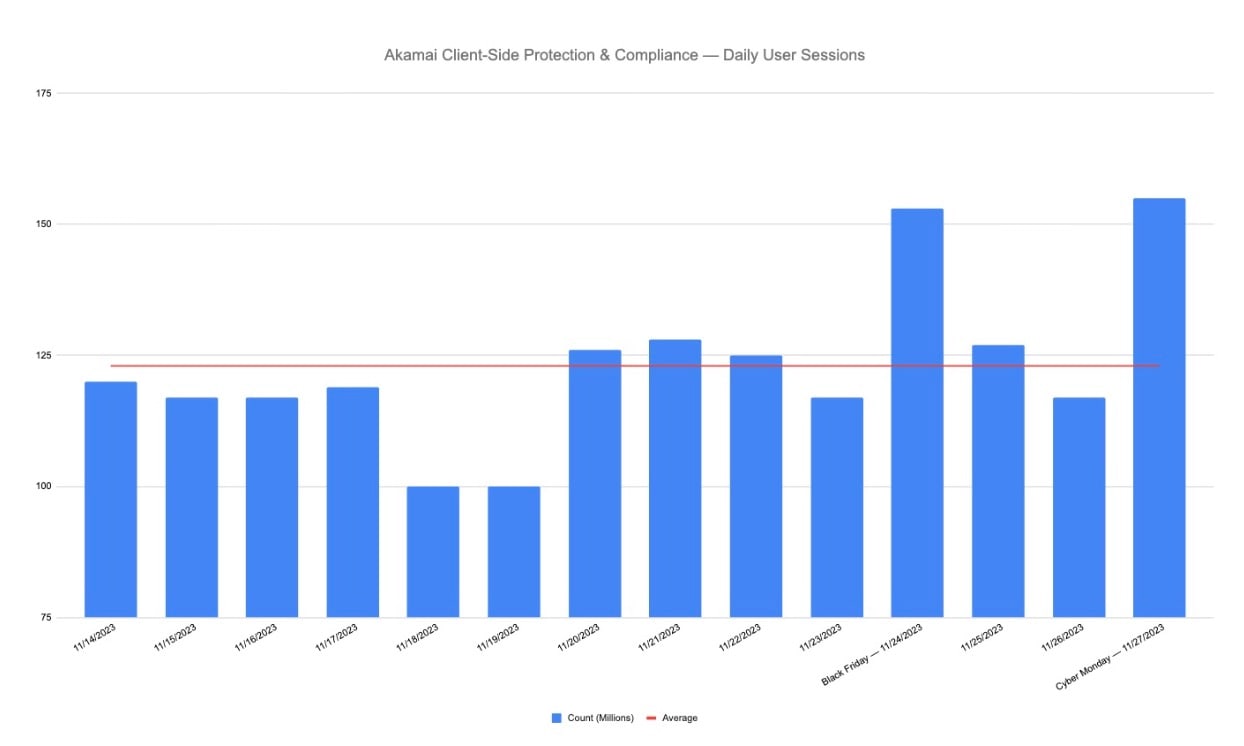

実際、Client-Side Protection & Compliance は、ブラックフライデーとサイバーマンデーに、1 日あたり 1 億 5000 万回以上のユーザーセッションを分析しました (図 1)。この数値は、これらの日にはユーザーセッション数が通常時より平均 30% 増加したことを示しています。

図 1:Client-Side Protection & Compliance は、ブラックフライデーとサイバーマンデーの期間中に 1 日あたり 1 億 5000 万回以上のユーザーセッションを分析しました

図 1:Client-Side Protection & Compliance は、ブラックフライデーとサイバーマンデーの期間中に 1 日あたり 1 億 5000 万回以上のユーザーセッションを分析しました

顧客トラフィックの増加は、疑わしいアクティビティの増加につながります。Akamai の Client-Side Protection & Compliance は、保護された顧客ページにおけるすべての JavaScript の実行を検査し、分析します。これにより、迅速な緩和が求められる重大度の高いイベントを検知して警告することができます。これには、疑わしいネットワークアクティビティ、機微なエンドユーザー情報へのアクセスなどが含まれます。

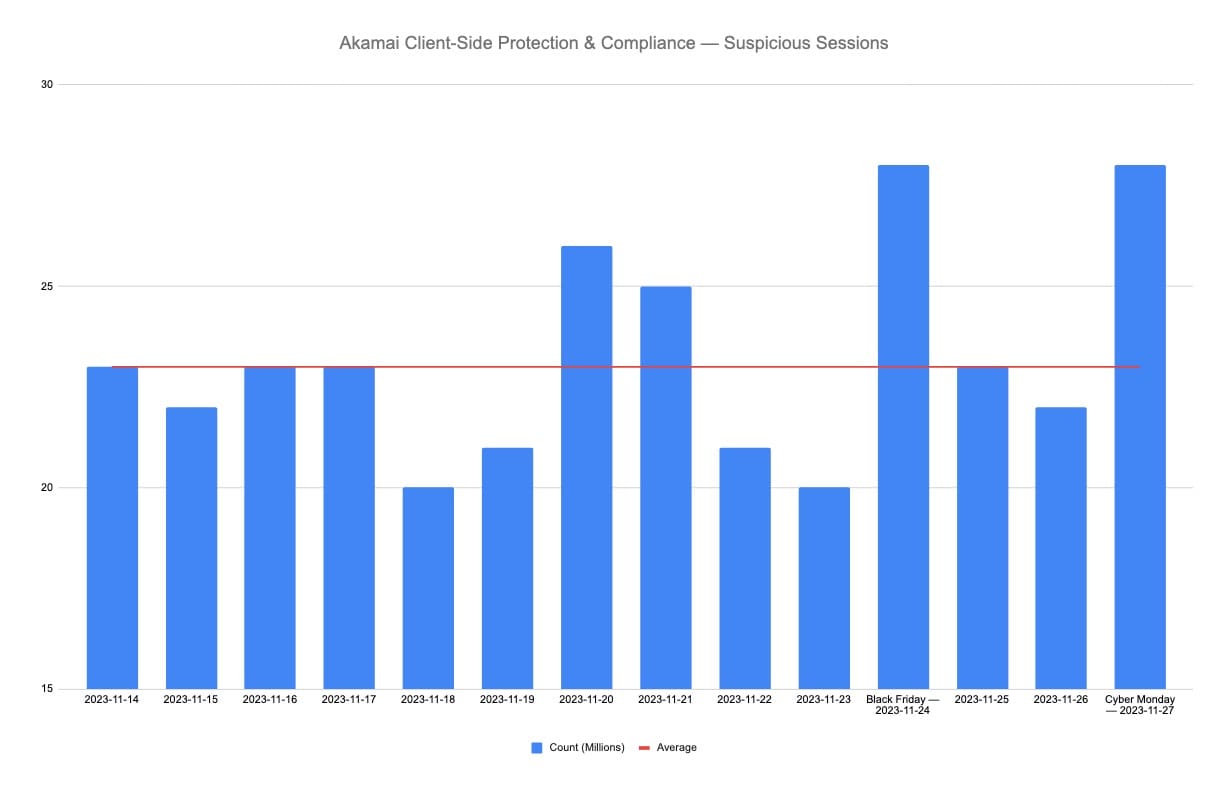

大規模なショッピング期間中に、Client-Side Protection & Compliance は疑わしいアクティビティを感謝祭ホリデー前の 2 週間で監視された平均数よりも 27% 多く検知しました(図 2)。

図 2:11 月のショッピングホリデー中に、Client-Side Protection & Compliance はその直前の 2 週間で監視された平均数よりも 27% 多い疑わしいアクティビティを検知しました

図 2:11 月のショッピングホリデー中に、Client-Side Protection & Compliance はその直前の 2 週間で監視された平均数よりも 27% 多い疑わしいアクティビティを検知しました

感染キャンペーン

攻撃の試み

ブラックフライデーとサイバーマンデーの前の週に、ショッピング・ホリデー・シーズンに向けた攻撃者の準備のアクティビティが増加しました。このアクティビティの結果として、Akamai のお客様に Magecart 攻撃を感染させようとする試みの数と、お客様に関係のない、Akamai が監視した感染キャンペーンの数が増加しました。

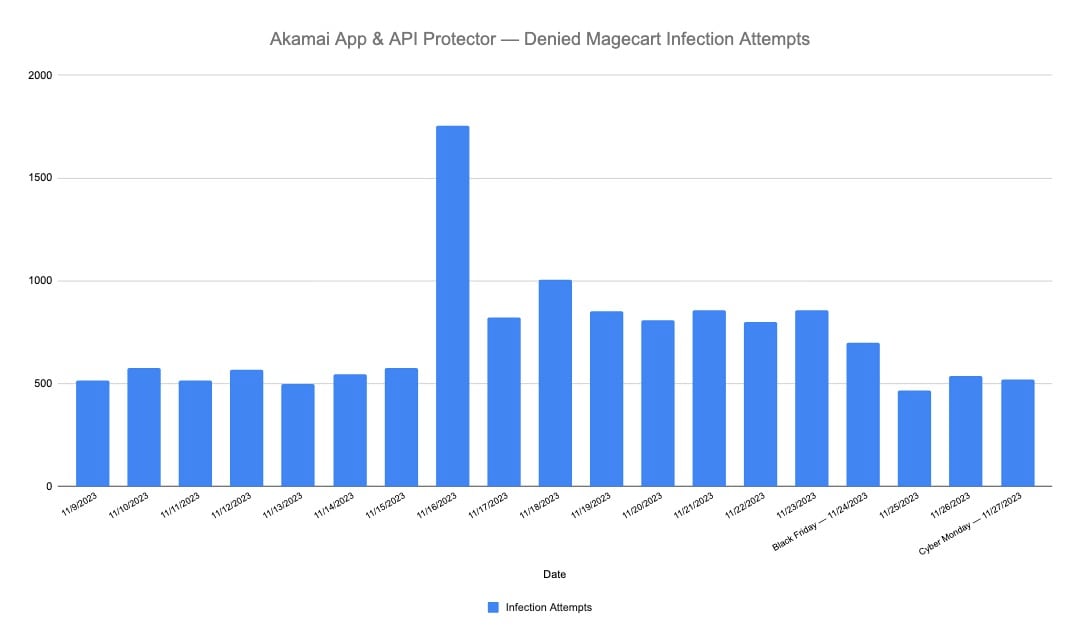

Akamai App & API Protectorが検知したとおり、ホリデーの 2 週間前にあたる 11 月 16 日から Akamai のお客様の Web サイトに Magecart 攻撃を感染させようとする攻撃者の試みが急増しました(図 3)。

このような感染の試みは、Magecart 攻撃の初期段階として行われます。この段階では、攻撃者はファーストパーティーの脆弱性またはサードパーティーの脆弱性を悪用することによって標的となる Web サイトにアクセスしようとします。侵入が成功すると、悪性の JavaScript コードが Web サイトの機微なページに挿入されます。Akamai App & API Protector は、お客様のファーストパーティーアセットを標的とする感染キャンペーンを可視化して阻止しますが、標的となるサイトのバックドアとしてサードパーティーアセットを使用する感染に対してはこれを行いません。

攻撃の成功

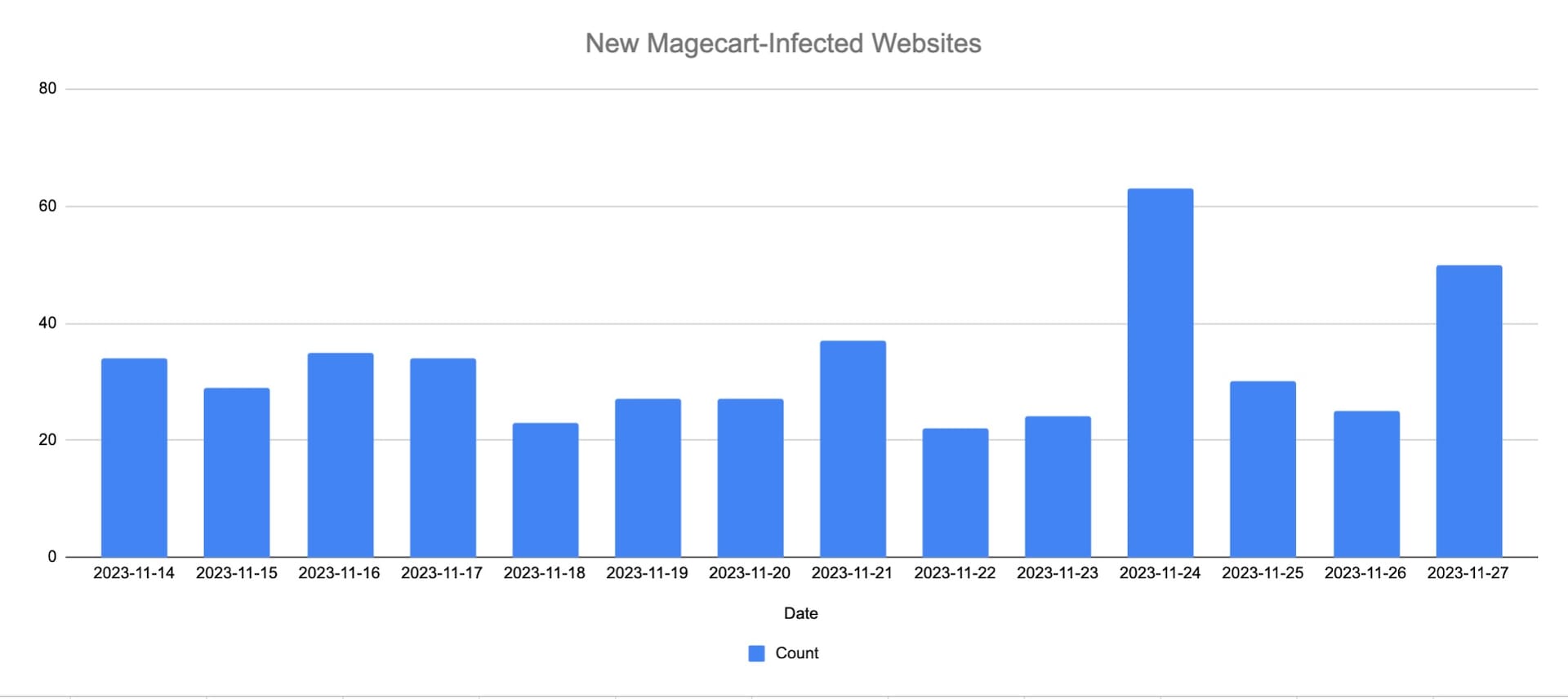

ショッピング・ホリデー・シーズンに見られたもう 1 つの興味深いトレンドは、Magecart 感染の成功数が増加し、新たに感染した Web サイトの数が増えたことです(図 4)。これらの攻撃は、 Akamai が今年初めに明らかにし 監視し続けているキャンペーンに関連しています。

このトレンドは、攻撃者がブラックフライデー(1 日あたりの検知された Web サイト数が 90% 増加)とサイバーマンデー(1 日あたりの検知された Web サイト数が 50% 増加)の期間中にできるだけ多くのデジタルコマース Web サイトに感染しようとすることを表しています。なぜなら、Magecart 専用の保護ソリューションを備えていない Web サイトは、この期間中に感染を検知して対応できる可能性が低く、攻撃が成功する可能性が高いことを、攻撃者は知っているからです。

Akamai の Client-Side Protection & Compliance は、リアルタイム検知機能と即時緩和機能を提供し、お客様の安全の維持と Magecart 攻撃からの保護を支援します。

PCI DSS の要件に準拠

また、Payment Card Industry Data Security Standard(PCI DSS)バージョン 4.0 に記載されているように、オンラインで決済カードを処理する組織は、決済ページを JavaScript の脅威から保護する必要があります。Client-Side Protection & Compliance は、組織が 最新の JavaScript セキュリティ要件(6.4.3 および 11.6.1)を満たす ための支援をし、刻々と迫る 2025 年 3 月の 期限までに PCI DSS v4.0 に準拠 するためのコンプライアンスワークフローを効率化します。

結論

要するに、11 月の主要なオンライン・ショッピング・イベントによって Web トラフィックが増加し、疑わしいアクティビティや Magecart 攻撃の試みも増加したことが、Akamai の調査によって明らかになりました。ホリデーシーズン中は買い物客がオンラインでお買い得品を見つけて取引を行い続けるため、ブランドにとっては Magecart の脅威から顧客とビジネスを保護することが重要です。Akamai の Client-Side Protection & Compliance は、JavaScript の脅威から組織を保護し、エンドユーザーのデータの安全を確保するために役立ちます。

詳細を見る

Akamai の Client-Side Protection & Compliance の詳細と、エンドユーザーのデータを JavaScript の脅威から保護する方法については、 弊社のエキスパートチームへお問い合わせください。