Shopping de novembre : achats en ligne, soldes et attaques de type Magecart

Synthèse

Les chercheurs d'Akamai ont constaté une augmentation significative des tentatives d'infection de sites Web par des attaques Magecart au cours du Black Friday 2023 et de la semaine qui l'a précédé.

Lors du Black Friday et du Cyber Monday de 2023, la solution Client-Side Protection & Compliance d'Akamai a observé plus de 150 millions de sessions utilisateur quotidiennes (soit une augmentation de 30 % par rapport aux jours habituels) et a détecté une augmentation des activités suspectes parmi les clients.

La solution Client-Side Protection & Compliance d'Akamai offre à ses clients une détection en temps réel et des capacités d'atténuation immédiate, garantissant ainsi une protection contre les attaques de type Magecart.

Introduction

La fin du mois de novembre est une période de fête et d'attente, car la plupart d'entre nous attendons avec impatience les événements shopping du Black Friday et du Cyber Monday ! Des acheteurs partout dans le monde naviguent sur Internet à la recherche d'offres exclusives et de réductions, mais leur activité n'est pas seule à augmenter.

Les événements shopping de novembre sont aussi une occasion en or pour les attaquants en ligne, avec une activité croissante des campagnes d'hameçonnage, des infections par un logiciel malveillantet, bien sûr, des attaques de type Magecart.

Comment les attaques de type Magecart volent les données des acheteurs en ligne

Les attaques de type Magecart sont un type d'attaque qui cible le navigateur de l'utilisateur final afin d'écrémer et d'exfiltrer des informations sensibles sur l'utilisateur, telles que son numéro de carte de crédit et des informations personnelles identifiables, à partir de sites Web ciblés. Dans le cadre de l'attaque, l'acteur de la menace injecte un morceau de code JavaScript malveillant dans les pages du site Web ciblé, à la recherche d'informations précieuses et sensibles liées aux utilisateurs finaux du site Web.

Pour infecter un site Web avec du code JavaScript malveillant, l'attaquant peut exploiter des vulnérabilités de code interne ou mener une attaque de chaîne logistique tierce en abusant d'un fournisseur tiers connu de JavaScript. Ces attaques savent particulièrement bien se cacher et peuvent facilement passer inaperçues pendant de longues périodes, ce qui en fait un moyen lucratif de voler des données précieuses des personnes qui achètent en ligne.

Les entreprises qui sont victimes de ces attaques sont confrontées à des conséquences financières importantes, voient leur réputation entachée et perdent la confiance des clients. De nombreuses grandes marques bien connues ont subi des attaques de type Magecart qui ont entraîné des amendes dévastatrices.

Plus de sessions utilisateur, plus d'événements suspects

La solution Client-Side Protection & Compliance d'Akamai exploite la technologie comportementale pour surveiller et analyser le comportement JavaScript sur les pages protégées de centaines de clients Akamai dans le monde entier tout au long de l'année. La solution est conçue pour détecter les activités non autorisées et malveillantes, ainsi que pour atténuer les menaces JavaScript potentielles, telles que les attaques de type Magecart.

Nos recherches tout au long des événements de shopping en ligne de ce mois de novembre ont révélé des informations intéressantes que les entreprises devraient connaître. Sans surprise, nous constatons une augmentation du trafic et du nombre de sessions utilisateur pour presque tous nos clients.

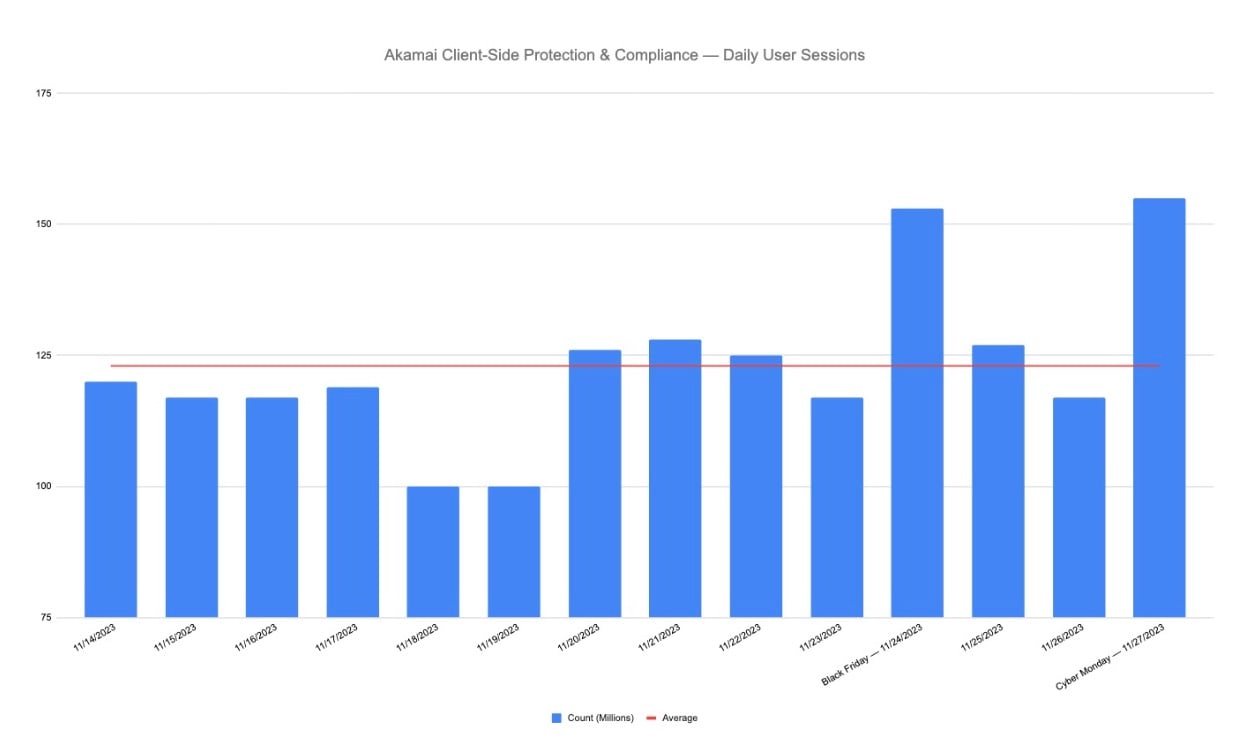

En effet, Client-Side Protection & Compliance a analysé plus de 150 millions de sessions utilisateurs quotidiennes lors du Black Friday et du Cyber Monday (Figure 1). Ces chiffres représentent une augmentation moyenne de 30 % des sessions utilisateur à ces dates par rapport aux autres jours.

Figure 1 : Client-Side Protection & Compliance a analysé plus de 150 millions de sessions utilisateur quotidiennes pendant le Black Friday et le Cyber Monday

Figure 1 : Client-Side Protection & Compliance a analysé plus de 150 millions de sessions utilisateur quotidiennes pendant le Black Friday et le Cyber Monday

L'augmentation du trafic client entraîne une augmentation des activités suspectes. La solution Client-Side Protection & Compliance d'Akamai inspecte et analyse chaque exécution JavaScript sur les pages client protégées. Ce faisant, elle est capable de détecter les événements de gravité élevée qui nécessitent une atténuation immédiate, et d'alerter à leur sujet. Ces activités incluent les activités suspectes sur le réseau, l'accès aux informations sensibles des utilisateurs finaux, et bien plus encore.

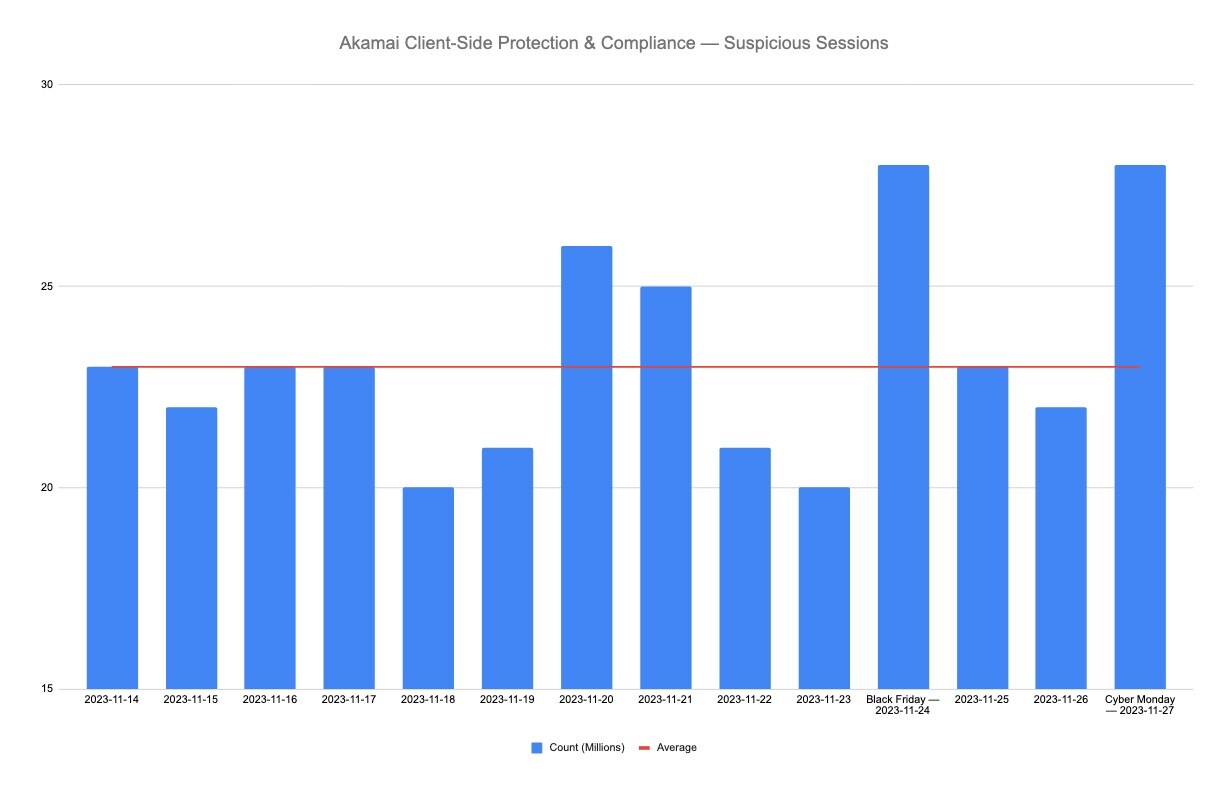

Au cours des grandes journées de shopping en ligne, Client-Side Protection & Compliance a détecté 27 % d'activités suspectes de plus que le nombre moyen d'activités suspectes surveillées au cours des deux semaines précédant Thanksgiving (Figure 2).

Figure 2 : Client-Side Protection & Compliance a détecté 27 % d'activités suspectes en plus pendant les journées de shopping de novembre par rapport au nombre moyen surveillé au cours des deux semaines précédentes

Figure 2 : Client-Side Protection & Compliance a détecté 27 % d'activités suspectes en plus pendant les journées de shopping de novembre par rapport au nombre moyen surveillé au cours des deux semaines précédentes

Campagnes d'infection

Tentatives d'attaques

Au cours de la semaine précédant le Black Friday et le Cyber Monday, nous avons observé une augmentation des activités de préparation des attaquants pour la période des fêtes de fin d'année. Ces activités se traduisent par un nombre accru de tentatives d'infection des clients d'Akamai par des attaques de type Magecart et par un nombre accru de campagnes d'infection que nous surveillons qui ne sont pas liées à nos clients.

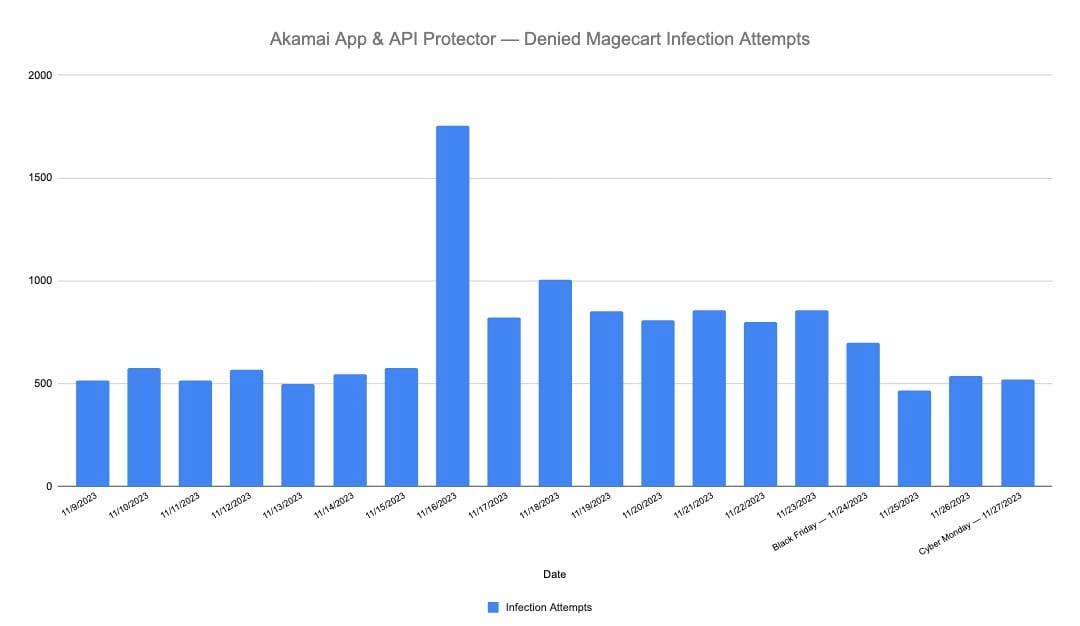

Tel que détecté par App & API Protector d'Akamai, il y a eu un pic dans les tentatives d'attaques des pirates d'infecter les sites Web de nos clients avec des attaques Magecart qui a commencé le 16 novembre, le jeudi avant la semaine des fêtes (Figure 3).

Ces tentatives d'infection servent de phase initiale dans une attaque de type Magecart. Au cours de cette étape, les attaquants cherchent à accéder au site Web ciblé, soit par des vulnérabilités internes, soit par une exploitation par des tiers. Une fois la pénétration réussie, l'attaquant injecte du code JavaScript malveillant dans les pages sensibles du site Web. App & API Protector d'Akamai offre une visibilité et une protection pour les campagnes d'infection ciblant les ressources internes des clients, mais il ne fournit pas la même chose pour les infections utilisant des ressources de tiers comme brèche pour les sites ciblés.

Attaques réussies

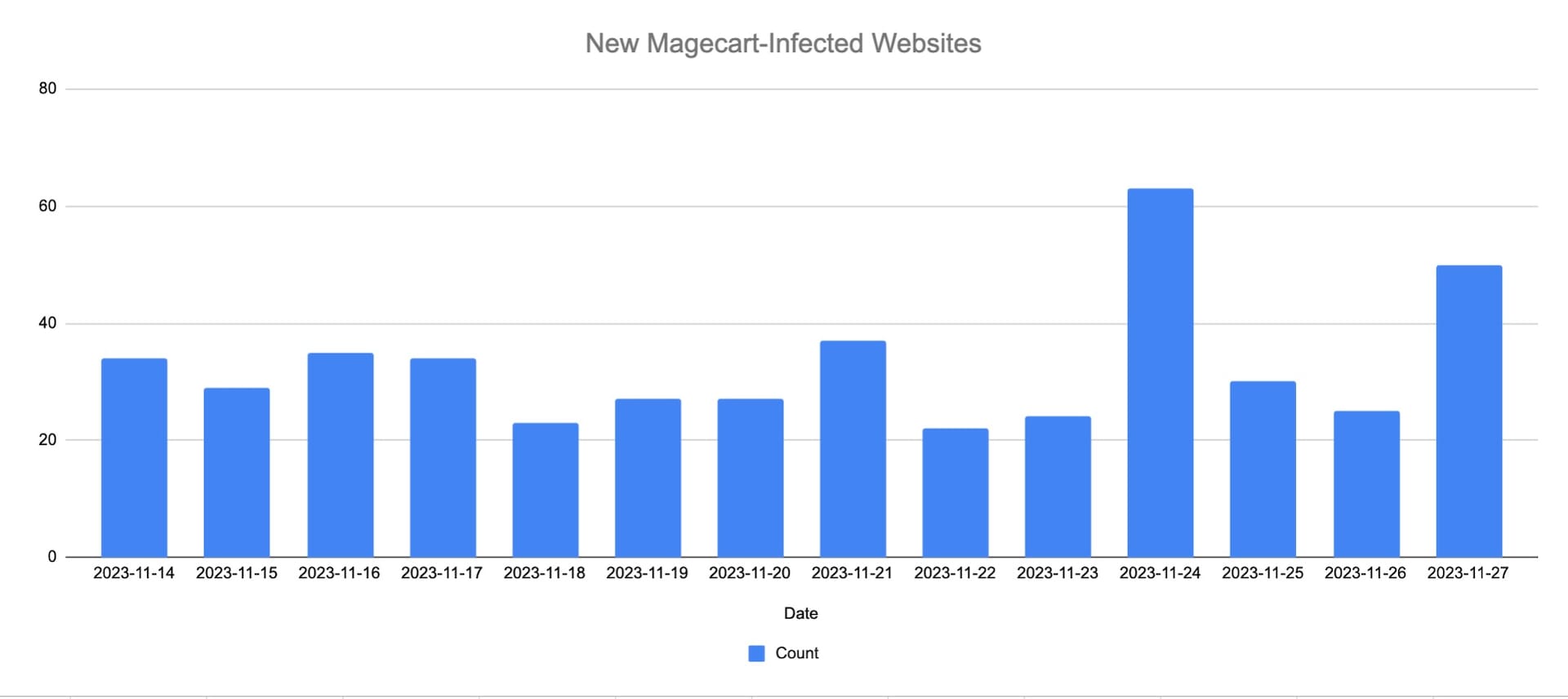

Une autre tendance intéressante que nous avons observée pendant cette période de shopping intense est l'augmentation des infections réussies de type Magecart, ce qui entraîne un nombre élevé de sites Web nouvellement infectés (Figure 4). Ces attaques sont liées à des campagnes que nous avons détectées plus tôt cette année et que nous continuons à surveiller.

Cette tendance implique que les attaquants tentent d'infecter autant de sites Web de commerce numérique que possible pendant le Black Friday (une augmentation de 90 % des sites Web détectés quotidiennement) et le Cyber Monday (une augmentation de 50 % des sites Web détectés quotidiennement), car ils savent qu'un site Web sans solution de protection contre les attaques de type Magecart dédiée est peu susceptible de remarquer une infection pendant cette période et d'y répondre. L'attaque a donc plus de chances de réussir.

Client-Side Protection & Compliance d'Akamai fournit une détection en temps réel et des capacités d'atténuation immédiate pour aider nos clients à rester à l'abri des attaques de type Magecart.

Respectez les exigences de conformité PCI DSS

Il est également important de noter que toute organisation qui traite des cartes de paiement en ligne est désormais tenue de s'assurer que ses pages de paiement sont protégées contre les menaces JavaScript, comme indiqué dans la norme de sécurité de l'industrie des cartes de paiement (PCI DSS), version 4.0. Client-Side Protection & Compliance aide les organisations à respecter les dernières exigences de sécurité JavaScript (6.4.3 et 11.6.1) et simplifie les flux de travail de conformité afin de respecter la prochaine échéance de PCI DSS v4.0 en mars 2025.

Conclusion

En fin de compte, notre recherche a révélé que les événements clés de novembre en matière de shopping en ligne ont entraîné une augmentation du trafic Web, ainsi qu'une augmentation des activités suspectes et des tentatives d'attaque de type Magecart. Alors que les acheteurs continuent à trouver des offres et à effectuer des transactions en ligne pendant la période des fêtes, il est important pour les marques de s'assurer qu'elles protègent leurs clients et leur entreprise contre la menace Magecart. Client-Side Protection & Compliance d'Akamai aide les entreprises à rester à l'abri des menaces JavaScript et protège les données des utilisateurs finaux.

En savoir plus

Pour en savoir plus sur Client-Side Protection & Compliance d'Akamai et sur la manière de protéger les données des utilisateurs finaux contre les menaces JavaScript, contactez notre équipe d'experts.