現在 FIDO2 ベースの MFA を使用するためには、まず MFA サービスを導入してから、ハードウェア・セキュリティ・キーの購入、配布、管理が必要となるため、コストと運用の複雑さが大きく増します。また、物理セキュリティキーには、理想的なエンドユーザー体験を提供できないという課題もあります。ユーザーがキーを失くしたり忘れたりすると、IT ヘルプデスクへの問い合わせが増えます。

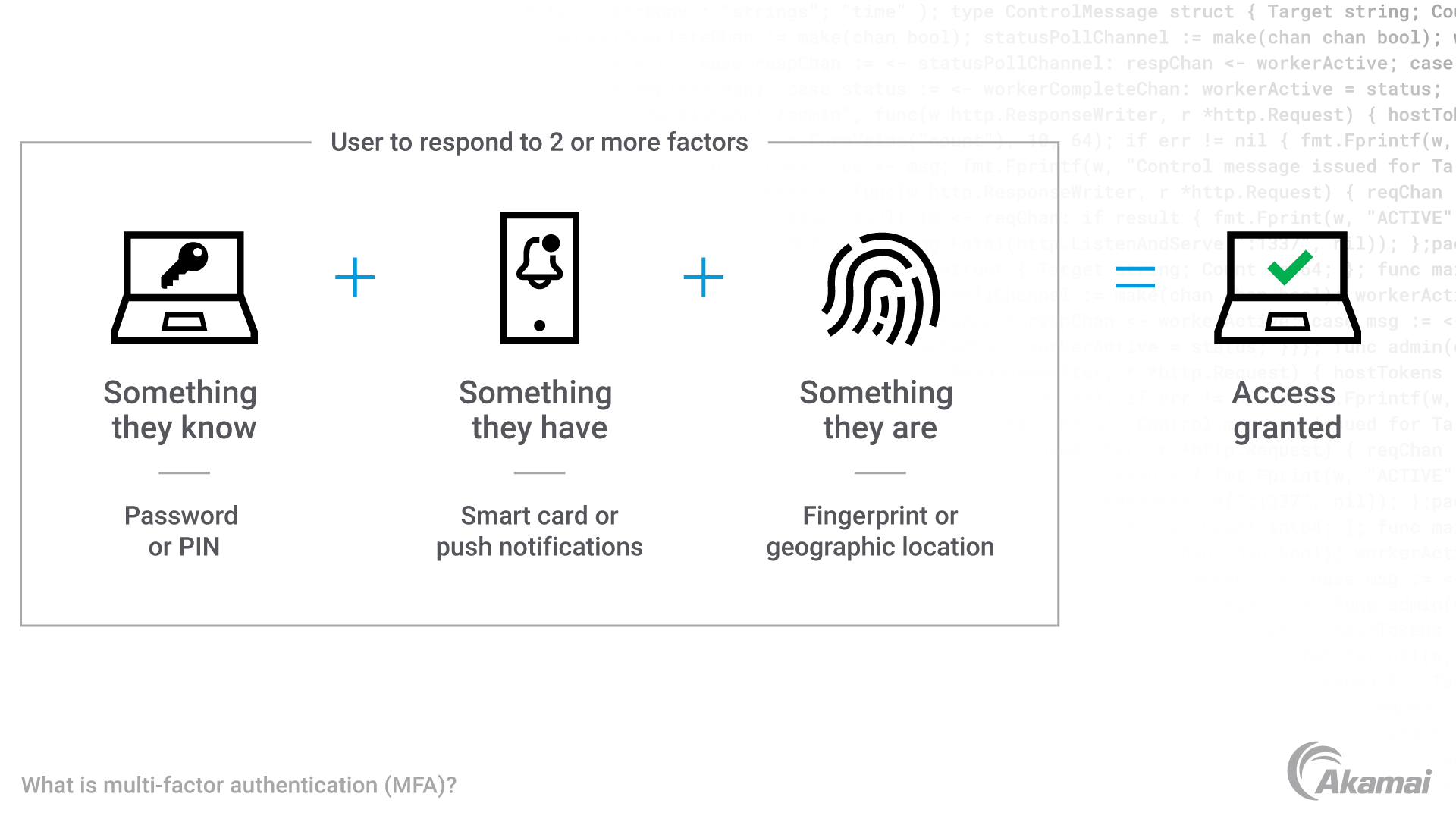

多要素認証(MFA)は、ユーザーがオンラインサービスにログインする際のアイデンティティ検証に複数の認証要素を使用するセキュリティテクノロジーです。MFA では、ユーザーは 2 つ以上の認証要素を組み合わせるよう求められます。これらの認証要素には、ユーザーが知っていること(パスワードや PIN など)、ユーザーが所有しているもの(スマートカードやプッシュ通知など)、ユーザー自身の特徴(指紋など)などがあります。

MFA を使用する場合、セキュリティレイヤーが増えるため、不正なユーザーや攻撃者はネットワーク、システム、サービスにアクセスするのが難しくなります。このようにレイヤーを重ねる方式でユーザーのアイデンティティを検証するようにすれば、認証要素の 1 つが侵害されても、追加の障壁によってアクセスを防ぐことができます。

なぜ MFA が必要なのか

サイバー攻撃の頻度が高まり、ますます巧妙化している今、多くの企業が従業員アカウントを保護するために多要素認証(MFA)ソリューションを採用しています。データ漏えいの約 80% は、従業員の認証情報の盗難や侵害、またはパスワード・ハッキング・ツールを使用した総当たりログインから始まります。容易に推測できるパスワードや侵害されやすいパスワードのみに依存している企業は、アイデンティティおよびアクセス管理プログラムに、より強力なユーザー認証が必要です。強力なユーザー認証は、ゼロトラスト・セキュリティ・アプローチの重要な要件でもあります。

MFA におけるセキュリティギャップ

従業員のアイデンティティおよびアクセス管理ソリューションに多要素認証を追加すると、従業員アカウントの乗っ取りリスクが軽減します。一方、サイバー犯罪者の方も、MFA ソリューションを回避する新たな攻撃手法を採用しつつあります。テキストメッセージ、ワンタイムパスワード、電子メールリンクなどのプッシュ通知要素を使用する MFA サービスは、ハッカーによって悪用される可能性があります。このような攻撃では多くの場合、フィッシングやソーシャルエンジニアリングの手法または Credential Stuffing を使用して従業員をだまし、プッシュ通知を受け入れさせます。つまり、今日の多要素認証テクノロジーの多くは、追加のセキュリティ機能で MFA サービスを強化しない限り、企業を本当にリスクから解放することはできないのです。

MFA セキュリティのギャップの解消

Akamai MFAは、最も強力な標準ベースの認証方式である FIDO2 を使用してフィッシング対抗の認証を可能にする次世代型の多要素認証ソリューションです。Akamai MFA を使用すれば、ユーザー認証のセキュリティを強化し、従業員アカウントの乗っ取りやデータ漏えいのリスクを軽減しながら、ゼロトラスト・ネットワーキングをサポートできます。さらに、パスワードレス認証に移行するための強力な基盤も確立できます。

MFA のハッキングは可能か

ユーザー名とパスワードのみでオンラインアカウントへのアクセスを許可する 2 要素認証は、MFA セキュリティによって大幅に改善されます。その一方、不正アクセスの成功を目指すサイバー犯罪者が多要素認証を標的とするケースも増えつつあります。

多要素認証には、次のようにさまざまな要素を使用できます。

- ユーザーが知っていること:パスワードや PIN など

- ユーザーが所有しているもの:スマートカード、キーフォブ、ワンタイムパスワード(OTP)、SMS コードなど

- ユーザー自身の特徴:顔認識、声または話し方、指紋スキャンなど

しかし、これらの要素の多くはサイバー犯罪者による侵害を受けたり回避されたりする可能性があります。最も標的にされやすい要素は、SMS、ワンタイムパスワード(OTP)、電子メールリンクなどのプッシュ通知です。

サイバー犯罪者による MFA プッシュ通知の悪用

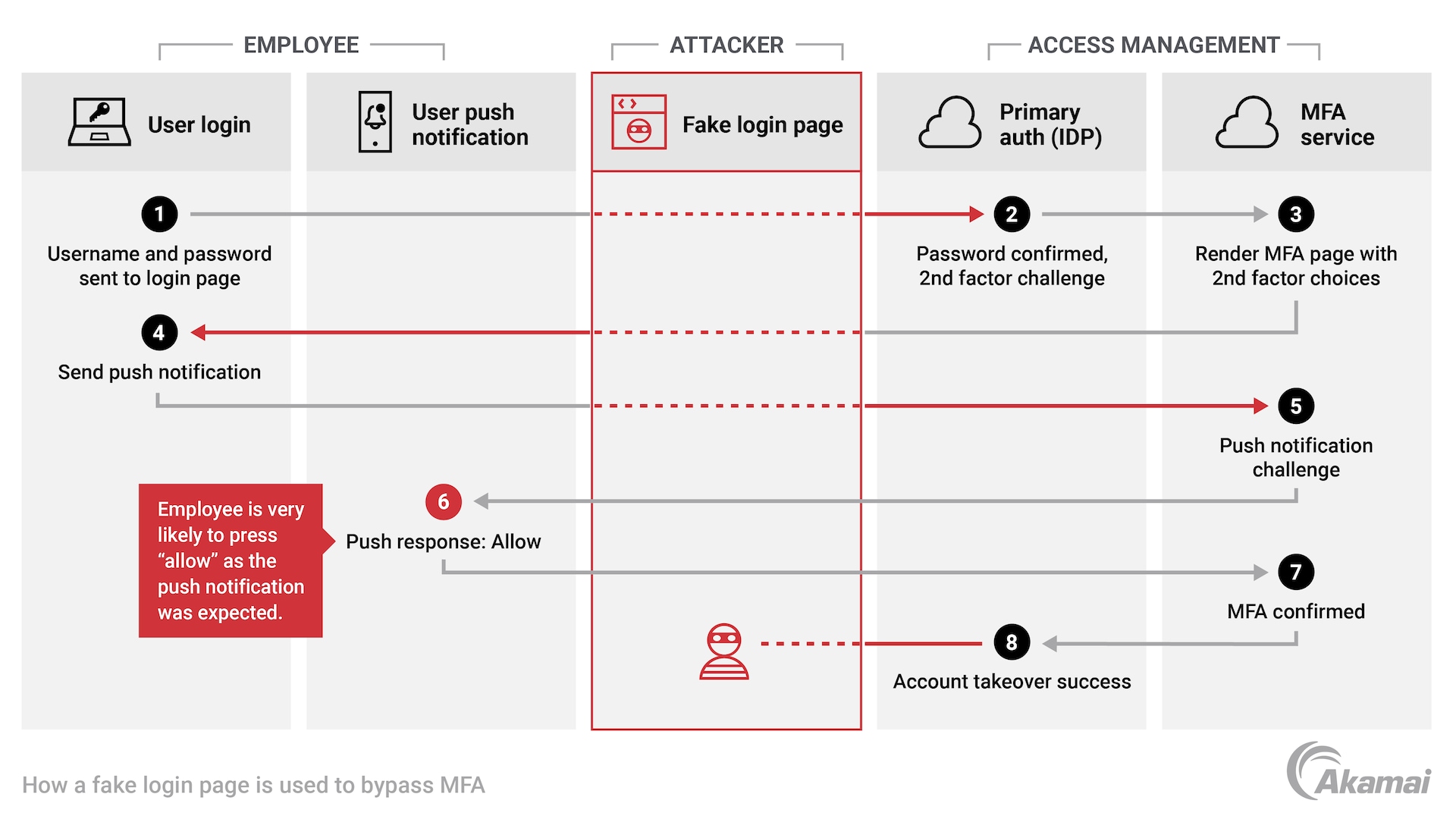

よく使用されるテクニックの 1 つは、フィッシング攻撃とソーシャルエンジニアリングの組み合わせです。この攻撃は、会社の IT 部門から来たように見せかけて従業員にフィッシングメールを送信することから始まります。このメールは、メール内のリンクをクリックしてユーザー名とパスワードを確認するように求めるもので、従業員はサイバー犯罪者が作成した偽のログインページに誘導されます。

攻撃者はこれらの資格情報を入手すると、正規のログインページに入力します。これによりプッシュ通知がトリガーされ、その従業員のモバイルデバイスに送信されます。従業員はプッシュ通知が正当なものであると考えて受け入れる可能性が高く、そうなると 2 つの識別要素が入力されたことになり、攻撃者はその従業員のアカウントへの不正アクセスに成功します。

さらに、攻撃者は当初のメールの要求に緊急性をもたせるため、従業員への電話やメッセージ送信などのソーシャルエンジニアリング手法を使うこともあります。

つまり、従業員アカウントの乗っ取りを防ぐためには、正当なプッシュ通知と攻撃者が作成したプッシュ通知を従業員が区別できるようにすることが不可欠なのです。

MFA セキュリティを強化するには

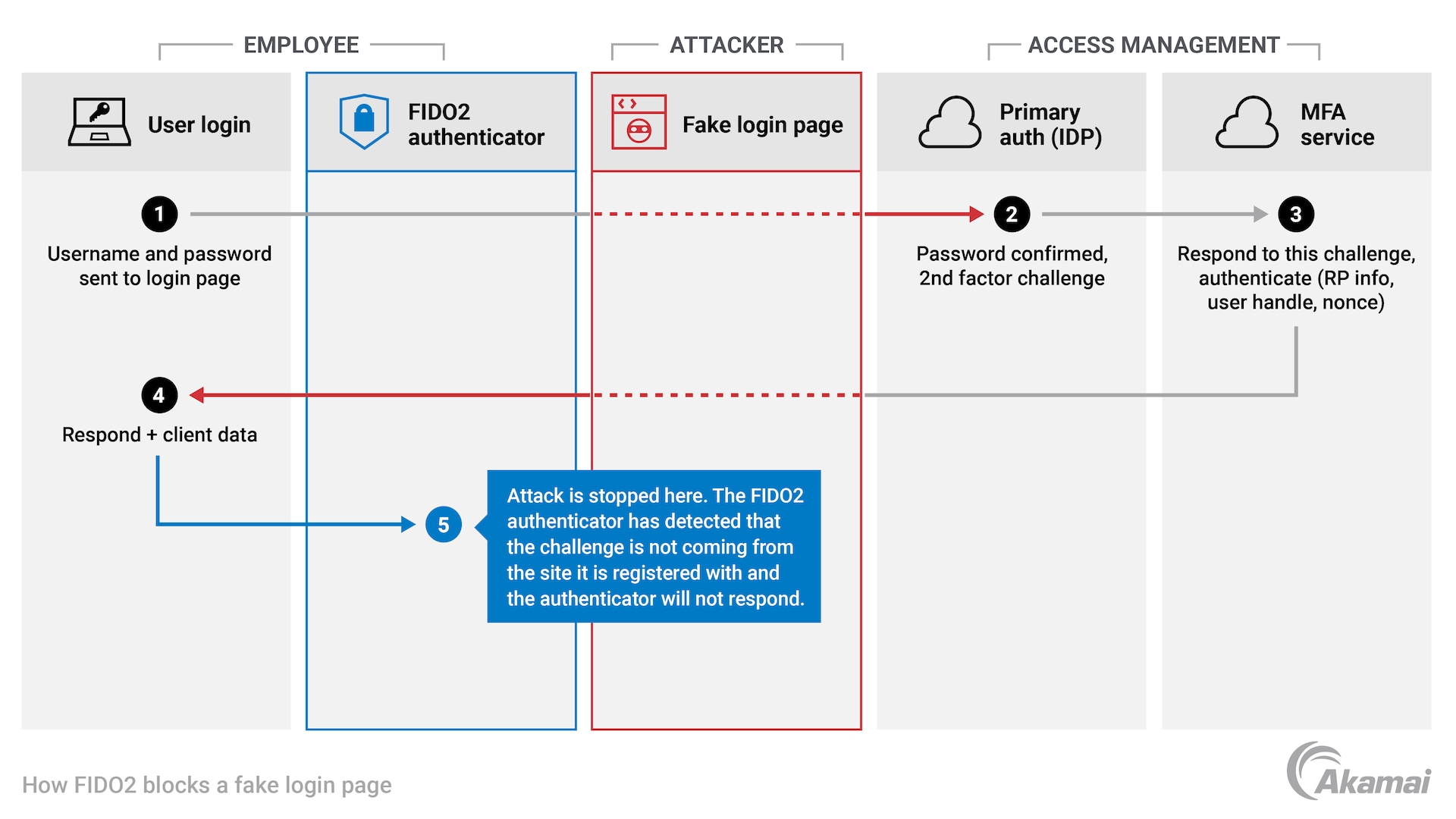

回避できないように MFA を強化するセキュリティソリューションとしては、FIDO2(FIDO Alliance が管理する業界標準)があります。このソリューションは基本的に、認証試行と MFA チャレンジの間に暗号化接続を確立するという仕組みになっています。攻撃者は、盗難または侵害された認証情報を使用することも、ユーザーをだまして偽のログインページに認証情報を入力させることもできません。この手法を採れば、MFA の侵害は事実上不可能となります。

Akamai のフィッシング対抗 MFA

Akamai MFA は、クラウド、Web ベース、オンプレミス、SaaS、IaaS のアプリケーションに強力な第 2 の認証を提供することでセキュリティレイヤーを増やすワークフォース多要素認証サービスです。

Akamai MFA は、FIDO2 標準を使用し、最高レベルの MFA セキュリティを提供します。FIDO2 標準は、常に最初にアクセス要求が行われたワークステーションに認証要求を送信することにより、フィッシングを防ぎます。そのため、盗まれた認証情報を使用して攻撃者がログインしようとすると、従業員の電話ではなく、攻撃者のワークステーションにプッシュ通知が送信されます。これでアカウントの乗っ取りは阻止されます。

さらに Akamai MFA では、ブラウザーは認証要求とともにセキュリティキーにデータを送信します。このデータには、認証を要求したオリジンのドメイン名が含まれているので、セキュリティキーは、登録済みサイトのドメイン名と認証を要求している偽のドメイン名またはフィッシングドメイン名の不一致を認識できます。

FIDO2 標準はセキュリティを大幅に強化しますが、必要な物理セキュリティキーの管理にコストと手間がかかるため、実装は必ずしも簡単ではありません。Akamai MFA はこの課題を克服するために、物理セキュリティキーの代わりに、スマートフォンのオーセンティケーターアプリを使用します。エンドツーエンドの暗号化と、チャレンジ/レスポンスフローの保護によって、機密性が高く、フィッシングを防ぐような認証プロセスが可能となります。この方法では、コストがかかる面倒なハードウェア・セキュリティ・キーは不要です。

Akamai MFA のメリット

Akamai Connected Cloudに展開される Akamai MFA では、アクティベートや管理を一元化できるうえに、耐障害性やパフォーマンスを拡張できます。この革新的なソリューションは以下のメリットを提供します。

FIDO2 認証標準を使用して、フィッシング攻撃やソーシャルエンジニアリング攻撃に起因する侵害を防ぐことで、リスクを最小限に抑えることができます。

第 2 要素によるアカウント認証にスマートフォンや使い慣れたプッシュ通知を使用することで、従業員にフリクションレスな体験を提供できます。

従業員の既存の携帯電話にインストールされているモバイルアプリを通じて MFA セキュリティを素早く実装できるため、物理セキュリティキーの配布やハードウェア互換性の問題は生じません。

既存のスマートフォンや Web ブラウザーで FIDO2 標準を実現するため、ハードウェアの購入、交換、保守の追加負担は不要になり、総所有コスト(TCO)を削減できます。

現在利用可能な最強の認証および許可プロトコルを使用してゼロトラスト・セキュリティを導入できます。

パスワードレス認証や SSO など、将来のユースケースに対応できるように設計されたクラウド MFA サービスにより、先を見越した MFA テクノロジーへの投資となります。

多要素認証のほかにも、 Akamai のゼロトラスト・セキュリティ・ポートフォリオには多様なソリューションが含まれています。たとえば、リモート・アプリケーション・アクセスのセキュリティを確保して VPN への依存を軽減するソリューションや、ラテラルムーブメント(横方向の移動)を制限してランサムウェアのリスクを軽減するマイクロセグメンテーションソリューション、悪性の Web コンテンツへのアクセスをブロックするセキュア Web ゲートウェイなどがあります。

よくある質問(FAQ)

これらの用語は紛らわしく、よく混同されます。2 要素認証の最も一般的な定義は、ユーザーアイデンティティとパスワードのみに依存する認証です。MFA は、ユーザーが 1 つ以上のセキュリティ要素を追加で入力することを求めるという点で、2 要素認証とは異なります。たとえば、ユーザーが正しいユーザー名とパスワードを入力しても、その後 MFA ソリューションが求める 1 つ以上の追加の認証に成功しなければ、リソースへのアクセスは許可されません。

サイバー犯罪者は多くの場合、侵害されたり盗まれたりしたユーザーアイデンティティを悪用して従業員アカウントやシステムアカウントにアクセスします。アイデンティティおよびアクセス管理に MFA を追加すれば、セキュリティレイヤーが増え、ユーザー認証が強化されます。これにより、データ漏えいやランサムウェア攻撃につながりやすいアカウント乗っ取りのリスクが軽減します。強力な認証は、ゼロトラストや SASE などのエンタープライズ・セキュリティ・フレームワークの重要なコンポーネントであり、テレワークのセキュリティには不可欠です。

適応型 MFA は、ユーザー認証プロセスに追加のセキュリティルールを適用します。このセキュリティルールには、ユーザーの所在地、要求が実行されるタイミング、デバイスのセキュリティ状況など、さまざまなパラメーターを使用できます。たとえば、ある従業員がニューヨークにいるのに、シドニーの不明なデバイスから認証が要求された場合、MFA サービスはその要求が正当なものであることを確認するために指紋や顔認証などの追加要素を求めることができます。

シングルサインオン(SSO)は、従業員が一度のログインで複数のアプリケーションにシームレスにアクセスできるようにするセキュリティシステムです。これにより、従業員はアプリケーションごとにログイン資格情報を記憶する必要がなくなり、サイバーセキュリティチームの管理作業も軽減されます。

Akamai が選ばれる理由

Akamai はオンラインビジネスの力となり、守るサイバーセキュリティおよびクラウドコンピューティング企業です。当社の市場をリードするセキュリティソリューション、優れた脅威インテリジェンス、グローバル運用チームによって、あらゆる場所で企業のデータとアプリケーションを保護する多層防御を利用いただけます。Akamai のフルスタック・クラウド・コンピューティング・ソリューションは、世界で最も分散されたプラットフォームで高いパフォーマンスとコストを実現しています。多くのグローバル企業が、自社ビジネスの成長に必要な業界最高レベルの信頼性、拡張性、専門知識の提供について Akamai に信頼を寄せています。