¿Le preocupan los ataques de bots a las API B2C? Es posible que esté pasando por alto un riesgo mayor

Muchos equipos de seguridad son conscientes de que las API son uno de sus mayores puntos ciegos en materia de seguridad. Muchos de ellos han respondido centrándose en el área de riesgo de las API más obvia: las API de empresa a cliente (B2C) de las que dependen las aplicaciones web y móviles externas.

Como estas API B2C sirven al mundo exterior, son especialmente vulnerables a los ataques mediante bots y otros métodos automatizados. Por ello, en respuesta a estas amenazas, numerosas organizaciones han implementado herramientas especializadas de mitigación de bots o utilizan productos de API de primera generación o firewalls de aplicaciones web (WAF) para gestionar de manera estricta el acceso a las API B2C.

Si bien estas medidas son eficaces, las API B2C solo representan la punta del iceberg en lo que respecta al riesgo general de las API. Un conjunto mucho mayor de riesgos de las API suele permanecer oculto bajo la superficie: en las API de empresa a empresa (B2B) de una organización.

Las API B2B son los pilares de la transformación digital

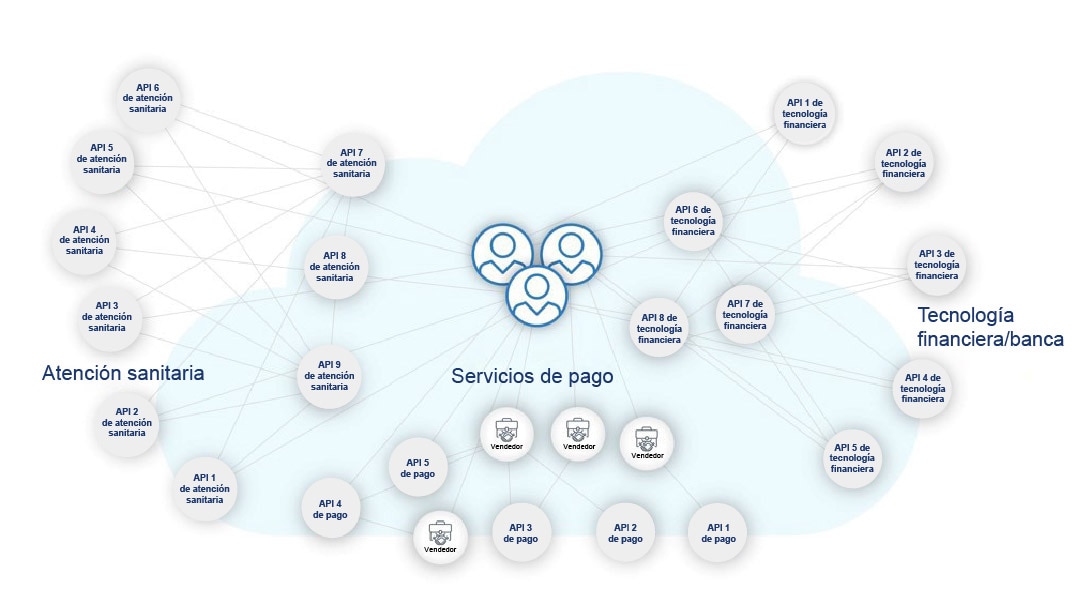

Aunque hoy en día la seguridad de las API B2C se conoce relativamente bien, muchos equipos de seguridad pasan por alto el papel central que las API B2B desempeñan en su organización, así como los riesgos potencialmente devastadores que exponen. La transformación digital es una necesidad para cualquier organización que desee seguir siendo competitiva en el mercado actual. Pero, a medida que los partners comerciales integran sus funciones operativas clave a través de las API, esa integración crea una compleja red de interconectividad (Figura).

Muchos de estos puntos de conexión basados en API proporcionan visibilidad y acceso directos a las funciones empresariales esenciales. Esto no debería suponer ningún problema si la funcionalidad y los datos se limitan al uso previsto por parte de los partners de confianza. Sin embargo, en manos de un partner deshonesto o de un atacante externo, este nivel de acceso a las API se puede aprovechar de formas que podrían tener repercusiones devastadoras para el negocio.

El tráfico de API a API es un vector de ataque que se pasa por alto

1. Las API B2B a menudo las escriben y mantienen, y a veces incluso las gestionan, equipos de una organización que son diferentes de los equipos que gestionan las API B2C.

Por ejemplo, las API B2B para distribuidores, proveedores y otros partners comerciales son propiedad de la unidad de negocio o del departamento de TI. Y, con bastante frecuencia, las metodologías y los procesos difieren mucho entre departamentos.

2. Por lo general, las API B2B se consideran más fiables porque se autentican como partners conocidos de empresas establecidas. Esta familiaridad de partners conocidos como consumidores de API a menudo se suma a la tendencia a ignorar las prácticas recomendadas de seguridad de API.

Pero, en realidad, las empresas están compuestas por personas y las personas cometen errores. Es posible que extravíen las claves de API o que se vean comprometidas, sean objeto de ingeniería social o se conviertan de algún otro modo en intrusos maliciosos.

3. En tercer lugar, dado que las API B2B están autenticadas y suelen servir a un número menor de consumidores de API que las API B2C, es fácil que los equipos de API y de seguridad se dejen llevar por una falsa sensación de seguridad. Muchas organizaciones no prevén cómo se puede hacer un uso indebido de las API B2B de forma no intencionada, y subestiman el impacto en el negocio.

Por ejemplo, un partner autenticado que utilice su API puede obtener una ventaja desleal (o entrar en competencia con su empresa) si hace un uso indebido del acceso que tiene a sus datos y funciones empresariales. O lo que es peor, un partner de confianza podría ser víctima de vulneraciones, lo que permitiría al atacante acceder libremente a sus recursos confidenciales y buscar otros vectores de abuso de las API perjudiciales.

Desafíos de la mitigación

Incluso cuando se comprenden estos riesgos, no se pueden mitigar con herramientas de mitigación de bots, WAF o productos de seguridad de API de primera generación. Una de las principales razones es que la mayoría de las organizaciones no disponen de un inventario completo de las API B2B expuestas por su organización.

Otro desafío clave es el hecho de que, normalmente, las API B2B no están sujetas a patrones de ataque predecibles ni a picos de volumen de tráfico que sugieran actividad de bots. Lo más frecuente es que los ataques consistan en formas de abuso de las API que se camuflan a la perfección con el uso legítimo.

Aunque el equipo de seguridad disponga de un inventario completo de las API B2B que monitoriza activamente, es poco probable que detecte estas formas de abuso de las API con las firmas de ataque tradicionales. No existen firmas que detecten abusos de las API únicos o de día cero .

Una amplia visibilidad y el análisis del comportamiento son las claves para una seguridad eficaz de las API B2B

Entonces, ¿cómo pueden las empresas tener un mayor control sobre la seguridad de sus API B2B? Los dos pasos más importantes que pueden dar son:

- Implementar funciones amplias y continuas de detección y visibilidad de las API

- Aplicar la tecnología de análisis del comportamiento para diferenciar el abuso de la actividad legítima

Detección y visibilidad amplias y continuas de las API

Aunque la mayoría de las organizaciones se esfuerzan por implementar procesos y controles bien estructurados para sus API, las API no autorizadas y en la sombra son una realidad casi en todas partes. Por lo general, no se crean con intenciones maliciosas.

Lo cierto es que la mayoría de las empresas cuentan con numerosos equipos y componentes dinámicos que evolucionan a gran velocidad. Si a esto le sumamos las fusiones o adquisiciones que se producen de vez en cuando, es probable que incluso la organización más proactiva no sepa qué API está exponiendo.

La única solución consiste en supervisar de manera continua todos los entornos en busca de actividad de las API. Esto se puede lograr capturando y analizando el tráfico y los registros de actividad de las API de todas las fuentes disponibles, entre las que se incluyen:

Agentes de paquetes

Replicación del tráfico

Gateways de API

Redes de distribución de contenido

Registros de proveedores de servicios en la nube

Sistemas de gestión de registros

Herramientas de orquestación

Una vez que comprenda el alcance total de la actividad de las API de su organización y disponga de un plan para mantener su visibilidad a medida que se produzcan cambios con el paso del tiempo, podrá pasar a la protección de las API B2B.

Tecnología de análisis del comportamiento

La clave para cerrar las brechas de mitigación de riesgos para las API B2B es aumentar o reemplazar las herramientas y técnicas que utiliza para proteger las API B2C con un enfoque basado en el análisis del comportamiento.

¿Por qué? Como ya descubrieron numerosos equipos de seguridad con la detección y respuesta extendidas (XDR) para la seguridad empresarial, el análisis del comportamiento permite establecer un estándar legítimo o comportamiento esperado y detectar anomalías que sería imposible prever de antemano.

Los mismos conceptos se pueden aplicar a la seguridad de las aplicaciones. Se empieza creando los perfiles de los usuarios y los procesos empresariales representados en sus datos de API. Una vez hecho esto, podrá detectar con mayor facilidad las anomalías que indican que se está haciendo un uso indebido de sus API B2B o, como mínimo, que se están utilizando de maneras poco habituales.

Visualice de forma global su estrategia de seguridad de API

Adoptar el análisis del comportamiento de las API para comprender mejor su uso (y abuso) no tiene por qué ser complicado. No necesita una infraestructura de seguridad local compleja y costosa. Con Akamai API Securitypuede empezar a obtener información valiosa y a escala en cuestión de minutos para ayudarle a comprender y proteger todo su espacio de API gracias a nuestro enfoque integral de software como servicio (SaaS).

Dé el primer paso

Con la solución de seguridad de API de Akamai podrá encontrar y proteger todas sus API y tener la seguridad de que sus datos están a salvo. Nuestra solución basada en SaaS e independiente de plataformas incorpora funcionalidades XDR a la seguridad de las aplicaciones y las API.