Preocupado com ataques de bots em APIs B2C? Você pode não estar enxergando um risco maior

Muitas equipes de segurança agora percebem que as APIs são um dos seus maiores pontos cegos de segurança. Muitos responderam concentrando toda a sua atenção em sua área mais óbvia de risco de API: as APIs B2C (Business-to-consumer), das quais dependem as aplicações móveis e da Web voltados para fora.

Como essas APIs B2C atendem ao mundo externo, elas são particularmente vulneráveis a ataques via bots e outros métodos automatizados. Assim, em resposta a essas ameaças, muitas organizações implantaram ferramentas especializadas de mitigação de bots ou usam produtos de API de primeira geração ou WAFs (firewalls de aplicaçõesda Web)para gerenciar com firmeza o acesso a APIs B2C.

Essas são práticas sólidas, mas as APIs B2C representam apenas a ponta do iceberg quando se trata do risco geral de APIs. Um conjunto muito maior de riscos de APIs geralmente permanece oculto nas APIs B2B (Business-to-business) de uma organização.

APIs B2B são os principais componentes da transformação digital

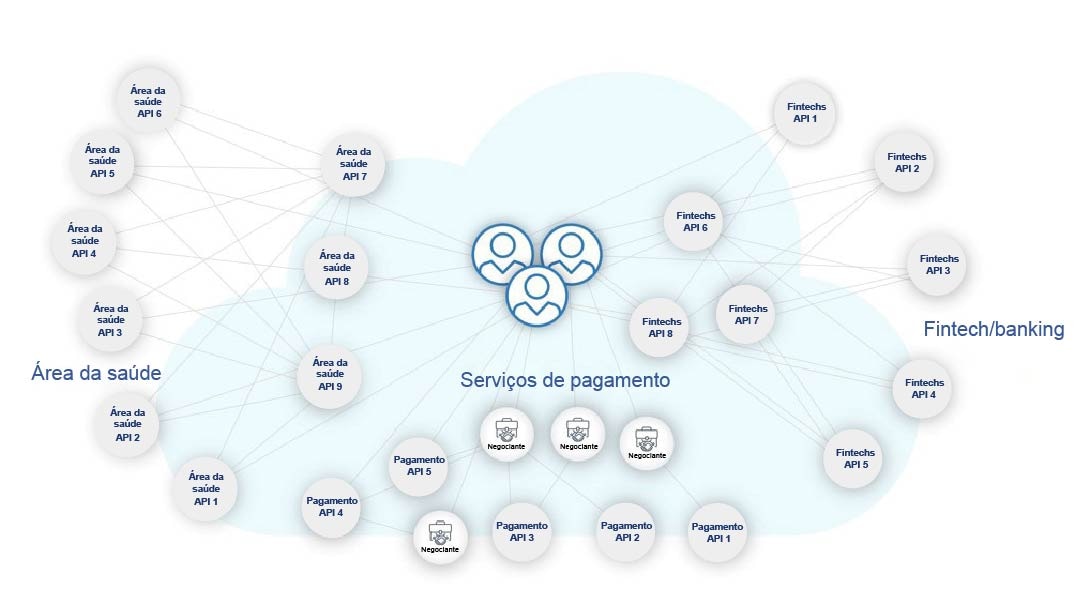

Embora a segurança das APIs B2C agora seja relativamente bem compreendida, muitas equipes de segurança ignoram a função central que as APIs B2B agora desempenham em sua organização e os riscos potencialmente devastadores que elas expõem. A transformação digital é uma obrigação para qualquer organização que queira permanecer competitiva no mercado atual. Mas, embora os parceiros de negócios integrem suas principais funções operacionais por meio de APIs, essa integração cria uma rede complexa de interconectividade (Figura).

Muitos desses pontos de conexão baseados em APIs fornecem visibilidade direta e acesso às principais funções de negócios. Isso pode ser perfeitamente aceitável quando a funcionalidade e os dados são limitados ao uso pretendido por parceiros confiáveis. Mas nas mãos de um parceiro invasor ou de um agente de ameaça externo, esse nível de acesso a APIs pode ser explorado de maneiras que podem ter impactos de negócios devastadores.

O tráfego de API para API é um vetor de ataque negligenciado

1. As APIs B2B são frequentemente escritas e mantidas, e às vezes até mesmo gerenciadas, por equipes dentro de uma organização que são diferentes das equipes que gerenciam as APIs B2C.

Por exemplo, as APIs B2B para revendedores, fornecedores e outros parceiros de negócios são de propriedade da unidade de negócios ou do departamento de TI. E, muitas vezes, as metodologias e os processos diferem muito entre os departamentos.

2. As APIs B2B geralmente são vistas como mais confiáveis porque são autenticadas como parceiros conhecidos de empresas estabelecidas. Essa familiaridade de parceiros bem conhecidos como consumidores de API geralmente contribui para a disposição de ignorar as práticas recomendadas de segurança de APIs.

Mas na realidade, as empresas são compostas por pessoas e as pessoas cometem erros. Elas podem colocar chaves de API incorretamente ou podem ficar comprometidas, serem alvos de engenharia social ou, de outra forma, transformados em insiders mal-intencionados.

3. Terceiro, como as APIs B2B são autenticadas e geralmente atendem a um número menor de consumidores de APIs do que APIs B2C, é fácil para as equipes de APIs e de segurança serem levadas a um sentido falso da segurança. Muitas organizações não conseguem prever como as APIs B2B podem ser mal usadas de formas não intencionais e subestimam o impacto nos negócios.

Por exemplo, um parceiro autenticado usando sua API pode obter uma vantagem injusta, ou entrar em concorrência contra sua empresa, abusando do acesso que tem a seus dados e funções de negócios. Ou pior, um parceiro confiável pode ser violado, dando a um agente de ameaça livre acesso aos seus recursos confidenciais e tempo para sondar vetores de abuso de APIs prejudiciais adicionais.

Desafios de mitigação

Mesmo quando esses riscos são compreendidos, eles não podem ser mitigados com ferramentas de mitigação de bots, WAFs ou produtos de segurança de APIs de primeira geração. Um grande motivo para isso é que a maioria das organizações não possui um inventário completo das APIs B2B expostas por sua organização.

Outro desafio importante é o fato de que normalmente APIs B2B não estão sujeitas a padrões de ataque previsíveis ou picos de volume de tráfego que sugerem atividade de bots. Mais frequentemente, são atacadas com formas de abuso de APIs que se misturam perfeitamente com o uso legítimo.

Mesmo que a equipe de segurança tenha um inventário completo de APIs B2B que esteja monitorando ativamente, é improvável que a equipe detecte essas formas de abuso de API usando assinaturas de ataque tradicionais. Não há assinaturas que detectem abusos de APIs exclusivos ou de dia zero.

A ampla visibilidade e a análise comportamental são as chaves para a segurança eficaz das APIs B2B

Então, como as empresas podem assumir maior controle sobre sua segurança de APIs B2B? As duas etapas mais importantes que elas podem tomar são:

- Implementar recursos amplos e contínuos de descoberta e de visibilidade de APIs

- Aplicar tecnologia de análise comportamental para diferenciar abuso de atividade legítima

Descoberta e visibilidade ampla e contínua de APIs

Embora a maioria das organizações se empenhe em implementar processos bem estruturados e governança para suas APIs, as APIs falsas e de sombra são um fato da vida em quase todos os lugares. Geralmente, elas não são criadas com intenção maliciosa.

A realidade é que a maioria das empresas tem muitas equipes e partes móveis, todas evoluindo rapidamente. Pense na fusão ou aquisição ocasional e, de repente, até mesmo a organização mais proativa provavelmente se encontrará no escuro quando se trata de ver as APIs que está expondo.

A única resposta é monitorar continuamente todos os ambientes para a atividade da API. Isso pode ser feito capturando e analisando o tráfego de atividade da API e os registros de todas as fontes disponíveis, incluindo:

Brokers de pacotes

Espelhamento de tráfego

Gateways de API

Redes de entrega de conteúdo

Logs de provedores de nuvem

Sistemas de gerenciamento de logs

Ferramentas de orquestração

Depois de entender o escopo completo da atividade de APIs da sua organização e ter um plano para manter sua visibilidade à medida que a mudança ocorre ao longo do tempo, você pode passar para a proteção de APIs B2B.

Tecnologia de análise comportamental

A chave para fechar as lacunas de mitigação de riscos para as APIs B2B é aumentar ou substituir as ferramentas e técnicas que você está usando para proteger as APIs B2C por uma abordagem baseada em análise comportamental.

Por quê? Como muitas equipes de segurança descobriram com a detecção e resposta estendida (XDR) para segurança corporativa, a análise comportamental torna possível definir uma linha de base de comportamento legítimo ou esperado e detectar anomalias que seriam impossíveis de prever antecipadamente.

Os mesmos conceitos podem ser aplicados à segurança de aplicações. Isso começa com a criação de perfis dos usuários e dos processos de negócios representados em seus dados de APIs. Depois de fazer isso, você pode identificar anomalias mais facilmente que sinalizam que suas APIs B2B estão sendo abusadas ou, no mínimo, sendo usadas de maneiras inesperadas.

Veja o panorama completo da postura de segurança das suas APIs

Adotar a análise comportamental de APIs para obter uma maior compreensão do uso e abuso de APIs não precisa ser complicado. Você não precisa de uma infraestrutura de segurança local complexa e cara. Com o Akamai API Security, você pode obter seus primeiros insights em minutos e em escala para ajudá-lo a entender e proteger toda a sua pegada de APIs por meio de nossa abordagem 100%SaaS (software comosolução).

Dê o primeiro passo

As soluções de segurança de APIs da Akamai podem ajudá-lo a encontrar e proteger todas as suas APIs e garantir que seus dados estejam seguros. Nossa solução independente de plataforma baseada em SaaS traz recursos XDR para segurança de aplicações e APIs.