Aprovechamiento de la inteligencia artificial para un firewall de aplicaciones web superior

La inteligencia artificial (IA) ha sido una bendición para los atacantes. La IA no solo permite a los atacantes aumentar la velocidad y la innovación de sus ataques iniciales en una empresa, sino que también permite a los atacantes más sofisticados pivotar rápidamente cuando sus ataques son detectados, evolucionando y lanzando nuevos ataques en minutos en lugar de horas o días.

La buena noticia es que no son solo los atacantes los que utilizan la IA y el aprendizaje automático (ML). Akamai ha estado a la vanguardia del ML y las innovaciones heurísticas avanzadas desde los inicios, y está experimentando continuamente con la IA y el ML para mantenerse por delante de los adversarios y eliminar las vulnerabilidades.

El cambio hacia soluciones de seguridad de aplicaciones web basadas en IA

Los líderes en seguridad esperan cada vez más que sus proveedores de servicios de seguridad incorporen el ML y la IA para reforzar las defensas de ciberseguridad. Al integrar la IA en sus soluciones de seguridad, las organizaciones mejoran su capacidad para detectar y responder a un amplio espectro de ciberamenazas de aplicaciones web, incluidas aquellas que están más allá de las 10 principales vulnerabilidades según OWASP. Estas organizaciones también obtienen una ventaja competitiva en el enfrentamiento con la ciberseguridad.

Este cambio hacia soluciones de seguridad de aplicaciones web basadas en IA marca una evolución significativa respecto a los sistemas tradicionales basados en reglas, lo que permite mecanismos de defensa más dinámicos, proactivos y eficientes para la seguridad de las aplicaciones, entre otros. La IA ofrece un enfoque avanzado y adaptable de la seguridad. Debido a que la IA puede analizar enormes conjuntos de datos para identificar y responder a amenazas potenciales con una precisión notable, las soluciones de seguridad que incorporan IA tienen más posibilidades de detectar amenazas de día cero y automatizar las actualizaciones de protección en tiempo real, lo que reduce la carga de trabajo de los equipos de seguridad.

En este post del blog se analizan los detalles técnicos de cómo destaca el firewall de aplicaciones web (WAF) basado en IA por ofrecer una protección automatizada y sin igual, así como información para garantizar que sus aplicaciones permanecen seguras.

Las detecciones estáticas de WAF no son suficientes

Los WAF tradicionales basados en la nube no detectan ni detienen rápidamente nuevos ataques, lo que pone a las organizaciones en riesgo innecesario. Los atacantes pueden causar daños importantes en el tiempo que transcurre entre la detección inicial y la mitigación retrasada.

Esto se debe a que los firewalls de aplicaciones web de otros proveedores dependen en gran medida de los conjuntos de reglas de WAF estáticas y los mecanismos de detección basados en firmas, básicamente en la capacidad de reconocimiento de patrones de codificación rígida. Este enfoque heredado aumenta el riesgo al introducir brechas de detección cada vez que se produce el menor cambio realizado por un atacante. Los métodos de detección basados en el reconocimiento de patrones codificados deben actualizarse manualmente con cada nueva detección de patrones.

Aunque son eficaces frente a amenazas conocidas, estos sistemas tienen dificultades para manejar ataques de día cerosofisticado o vectores de ataque dinámicos y polimórficos. Por ejemplo, las reglas basadas en regex, una piedra angular de muchos sistemas heredados, son limitadas por naturaleza y propensas a vulnerabilidades. Requieren una meticulosa selección manual y pueden dar lugar a falsos positivos cuando son demasiado amplias.

Imagine el siguiente ejemplo:

Patrón de inyección SQL

‘UNION SELECT+user_pass+FROM+wp_users+WHERE+ID=

Patrón benigno

Seleccione entre las siguientes opciones de menú, si están disponibles

Si una regla de regex busca "select.*from.*where" ambos patrones podrían coincidir, dando como resultado un falso positivo. Esto dificulta la elaboración de regex con visión de futuro que no sean susceptibles a tales problemas. Los ataques de día cero, en particular, a menudo requieren la creación de reglas adicionales, lo que puede provocar retrasos en la mitigación de amenazas.

Ventajas de la inteligencia artificial

En respuesta a los desafíos de las detecciones estáticas, los WAF modernos utilizan la IA para automatizar las detecciones y la mitigación. Hay varias formas en las que la IA lo hace, entre las que se incluyen:

- Reconocimiento de patrones

- Aprendizaje adaptable

- Detección de día cero y anomalías

- Tiempo de respuesta mejorado

Reconocimiento de patrones

Los algoritmos de aprendizaje automático son capaces de identificar patrones y anomalías en los datos que los sistemas tradicionales no detectan. Por ejemplo, pueden reemplazar o complementar los enfoques basados en regex identificando patrones sutiles que las reglas estáticas no pueden detectar. Los algoritmos basados en IA también son especialmente buenos para ver patrones en conjuntos de datos masivos que podrían ser demasiado granulares para que las técnicas estáticas los vean. El reconocimiento de patrones es importante tanto para la seguridad positiva (reconocer el aspecto de las entradas correctas) como para la seguridad negativa (reconocer una entrada incorrecta).

Aprendizaje adaptable

Los sistemas habilitados para IA pueden adaptarse, optimizarse y aprender continuamente a medida que surgen los ataques y mejorar de forma automática las capacidades de detección y respuesta. Akamai App & API Protector aprende continuamente de los billones de solicitudes de la plataforma de Akamai y utiliza su conocimiento mejorado para hacer recomendaciones sobre sus protecciones específicas (que se ven en nuestro ajuste automático adaptable), a la vez que aplica actualizaciones automáticas para la protección de aplicaciones web y API.

Detección de día cero y anomalías

Los modelos de IA identifican desviaciones del comportamiento normal, a menudo de formas que los modelos estáticos no pueden. Por ejemplo, un cambio repentino en los patrones de tráfico web podría indicar un ataque, incluso si no coincide con firmas conocidas. La seguridad negativa, en particular, se beneficia significativamente de la IA, ya que tradicionalmente los conjuntos de reglas y las firmas definían el aspecto de una entrada incorrecta, lo que significa que algo que era malo pero no se había visto antes no activaría una mitigación. Los algoritmos de IA pueden reconocer un nuevo comportamiento como malo, incluso si no se ha visto antes.

Tiempo de respuesta mejorado

La inteligencia artificial procesa y analiza los datos más rápido de lo que es humanamente posible. El uso de la IA por parte de Akamai acelera las alertas en las detecciones y también acelera el tiempo de entrega de actualizaciones automáticas y recomendaciones proactivas y adaptables a su cuenta. Nuestra nueva capacidad de detección rápida de amenazas disponible permite una rápida implementación de protecciones contra amenazas emergentes y CVE destacados. A continuación, los clientes pueden validar sus protecciones con nuestra herramienta de búsqueda de CVE.

Aprendizaje automático multicapa para la seguridad web

Akamai emplea una estrategia multicapa para proteger las aplicaciones web de forma eficaz. Esta separación de etapas ofrece varias ventajas, como la localización de patrones de texto específicos responsables de la activación de alertas y la clasificación precisa de ataques multivectoriales. Este enfoque multicapa detecta patrones de ataque conocidos con falsos positivos bajos y puede aprender nuevos patrones durante el entrenamiento sin instrucción explícita.

La estrategia multicapa:

- Tokeniza las solicitudes HTTP en n-gramas con procesamiento del lenguaje natural (NLP).

- Transforma n-gramas en vectores mediante algoritmos conocidos.

- Proyecta vectores en el espacio de ataque (SQLi, XSS, etc.).

- Asigna las probabilidades de ataque mediante el modelo de árboles con gradiente potenciado (GBT).

- Clasifica los tipos de ataque (SQLi, XSS, etc.) mediante un modelo de red neuronal.

Tokeniza las solicitudes HTTP en n-gramas con procesamiento del lenguaje natural (NLP)

Tokenizamos las solicitudes HTTP para crear pares clave-valor y extraer n-gramas de cada valor (por ejemplo, "give", "the", "cat", "/etc/password").

Transforma n-gramas en vectores mediante algoritmos conocidos

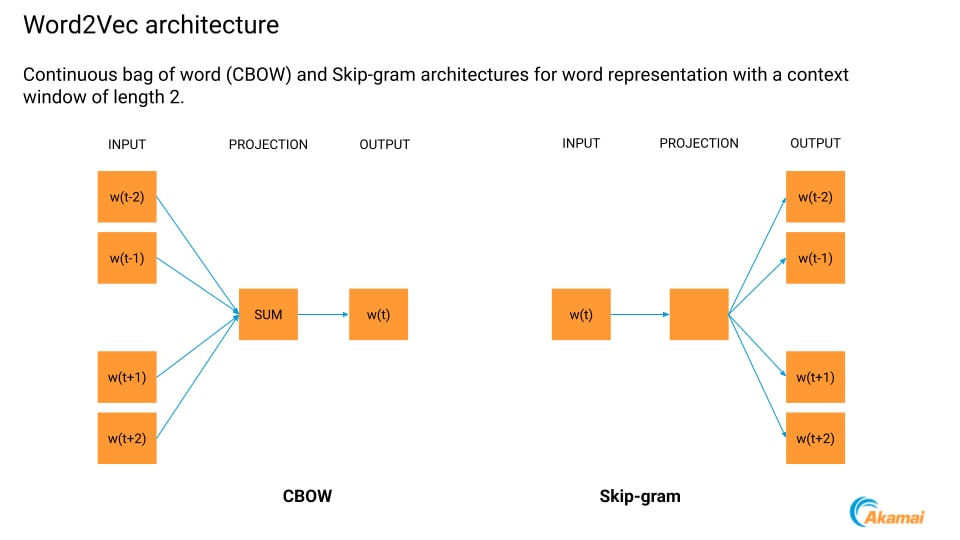

Obtenemos representaciones vectoriales de n-gramas utilizando técnicas bien conocidas como el modelo Skip-gram Word2Vec, lo que permite una comprensión contextual más profunda de las solicitudes (Figura 1).

Proyecta vectores en el espacio de ataque con análisis de componentes principales (PCA)

Extraemos las firmas de ataque proyectando los vectores en el espacio de ataque mediante PCA, una conocida técnica de reducción de dimensionalidad. Esto resulta útil tanto en el análisis de datos como en el preprocesamiento.

Asigna las probabilidades de ataque mediante el modelo de árboles con gradiente potenciado (GBT)

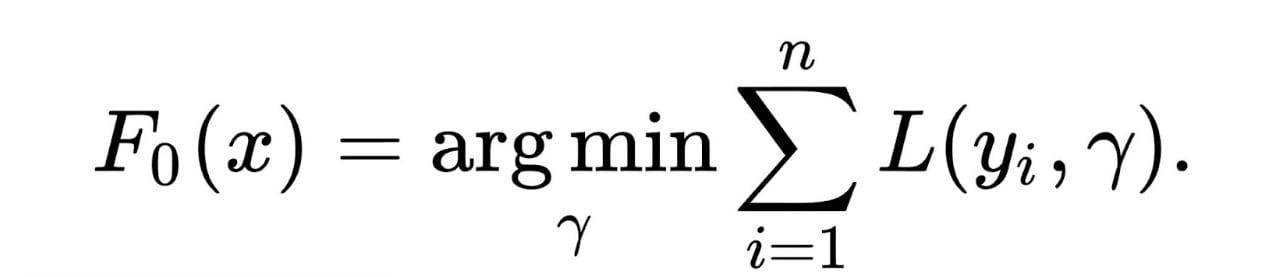

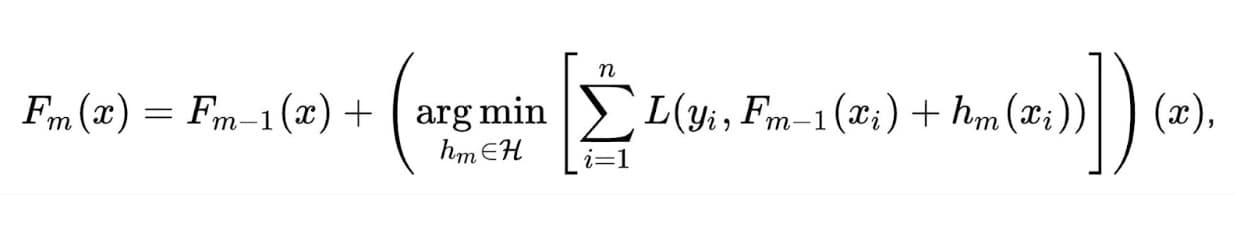

Nuestro clasificador de GBT combina varios árboles de decisiones optimizados mediante validación cruzada (Figura 2). Este enfoque mejora la precisión de la clasificación y asigna las probabilidades de ataque de forma más eficaz.

Fig. 2: Las ecuaciones representan el proceso de aprendizaje iterativo de un modelo GBT, en el que los árboles de decisiones débiles se optimizan secuencialmente para minimizar las pérdidas

Fig. 2: Las ecuaciones representan el proceso de aprendizaje iterativo de un modelo GBT, en el que los árboles de decisiones débiles se optimizan secuencialmente para minimizar las pérdidas

Clasifica los tipos de ataque (SQLi, XSS, etc.) mediante un clasificador de red neuronal

Utilizamos un clasificador de varias clases para asignar tipos de ataque (por ejemplo, inyección de lenguaje de consulta estructurado (SQLi), ataques de scripts entre sitios (XSS), inclusión de archivos locales (LFI). Nuestro modelo de red neuronal multicapa garantiza una clasificación precisa al seleccionar el grupo de ataque con mayor probabilidad.

Ampliación de la seguridad de API y aplicaciones basada en IA: integración de Client Reputation basado en IA

Aunque los WAF basados en la nube son el núcleo de la seguridad de las API y las aplicaciones web, la protección de las aplicaciones y las API contra el tráfico malicioso requiere un conjunto más amplio de funciones de IA.

Un ejemplo clave de las soluciones ampliadas dentro de la amplia cartera de Akamai es nuestro sistema Client Reputation basado en IA, con tecnología XGBoost para la detección de direcciones IP compartidas y modelos especializados para categorías como atacantes web, bots de ataques DDoS, scrapers y analizadores. Al recopilar información de ataques históricos de distintos sectores, estos modelos proporcionan una identificación de productos cruzada más rápida, amplia y precisa de la infraestructura de los atacantes.

La calidad de la IA depende de los datos con los que se entrene y de los protocolos de seguridad que la guíen

Los modelos de inteligencia artificial y aprendizaje automático de Akamai se entrenan con miles de millones de eventos diarios, lo que garantiza una precisión y una velocidad inigualables. Nuestra plataforma de IA y ML sigue las prácticas recomendadas de MLOps, lo que permite una implementación coherente, ampliable y segura de modelos.

Sin embargo, la IA necesita barreras y confirmación de sus hallazgos. Nuestro enfoque de implementación de IA se basa en cuatro capas diseñadas para garantizar tanto la precisión como la seguridad.

Investigación — Facilita la experimentación, la persistencia del modelo y la validación del rendimiento

Producción — Incluye transformaciones previas al procesamiento, almacenes de características y control de versiones de modelos

KPI — Supervisa el rendimiento del modelo utilizando herramientas de visualización extensas

Entrenamiento continuo automatizado — Garantiza que los modelos sigan siendo eficaces mediante el entrenamiento continuo con conjuntos de datos validados

Garantice la seguridad. Vaya un paso por delante.

En Akamai, nos comprometemos a dar forma al futuro de la ciberseguridad aprovechando la inteligencia artificial generativa y el aprendizaje automático para redefinir la protección de las aplicaciones web. En lugar de simplemente reaccionar a las amenazas, utilizamos la IA para adelantarnos a los atacantes, prevenir las amenazas de forma proactiva y garantizar que nuestros clientes permanezcan protegidos frente a los riesgos en constante evolución.