CLDAP 반사 DDoS 공격은 네트워크 중단 및 웹사이트 다운타임, 금전적 손실을 초래할 수 있습니다.

CLDAP 반사 DDoS 공격이란 무엇일까요?

최근 몇 년 동안 DDoS(Distributed Denial-of-Service) 공격이 전 세계 기업과 조직에 심각한 위협으로 부각되었습니다. 이 공격을 통해 공격자는 다양한 기법, 기술, 절차로 서버에 트래픽으로 서버에 과부화를 일으켜 사용자가 웹사이트나 서비스를 사용할 수 없게 합니다. 사이버 범죄자가 사용하는 기술 중 하나는 바로 증폭 및 반사 DDoS 공격입니다. CLDAP 반사라고 하는 특정 종류의 증폭 공격은 2016년부터 널리 사용되고 있으며, 이 페이지에서는 이 공격의 작동 방식과 사용자를 이 공격으로부터 보호하기 위해 수행할 수 있는 작업에 대해 설명합니다.

CLDAP이란 무엇일까요?

CLDAP는 Connectionless Lightweight Directory Access Protocol의 약자입니다. 다양한 디바이스 및 서버에서 로컬 또는 퍼블릭 네트워크를 통해 Active Directory 서비스에 접속하는 데 사용되는 RFC입니다. CLDAP의 TCP(Transmission Control Protocol)인 LDAP는 UDP(User Datagram Protocol)의 연결 중심 버전입니다. 이 공격 기법은 프로토콜의 약점을 악용해 표적 네트워크를 트래픽으로 압도하는 일종의 DDoS 공격입니다.

CLDAP이란 무엇일까요?

CLDAP는 Connectionless Lightweight Directory Access Protocol의 약자입니다. 다양한 디바이스 및 서버에서 로컬 또는 퍼블릭 네트워크를 통해 Active Directory 서비스에 접속하는 데 사용되는 RFC입니다. CLDAP의 TCP(Transmission Control Protocol)인 LDAP는 UDP(User Datagram Protocol)의 연결 중심 버전입니다. 이 공격 기법 은 프로토콜의 약점을 악용해 표적 네트워크를 트래픽으로 압도하는 일종의 DDoS 공격입니다.

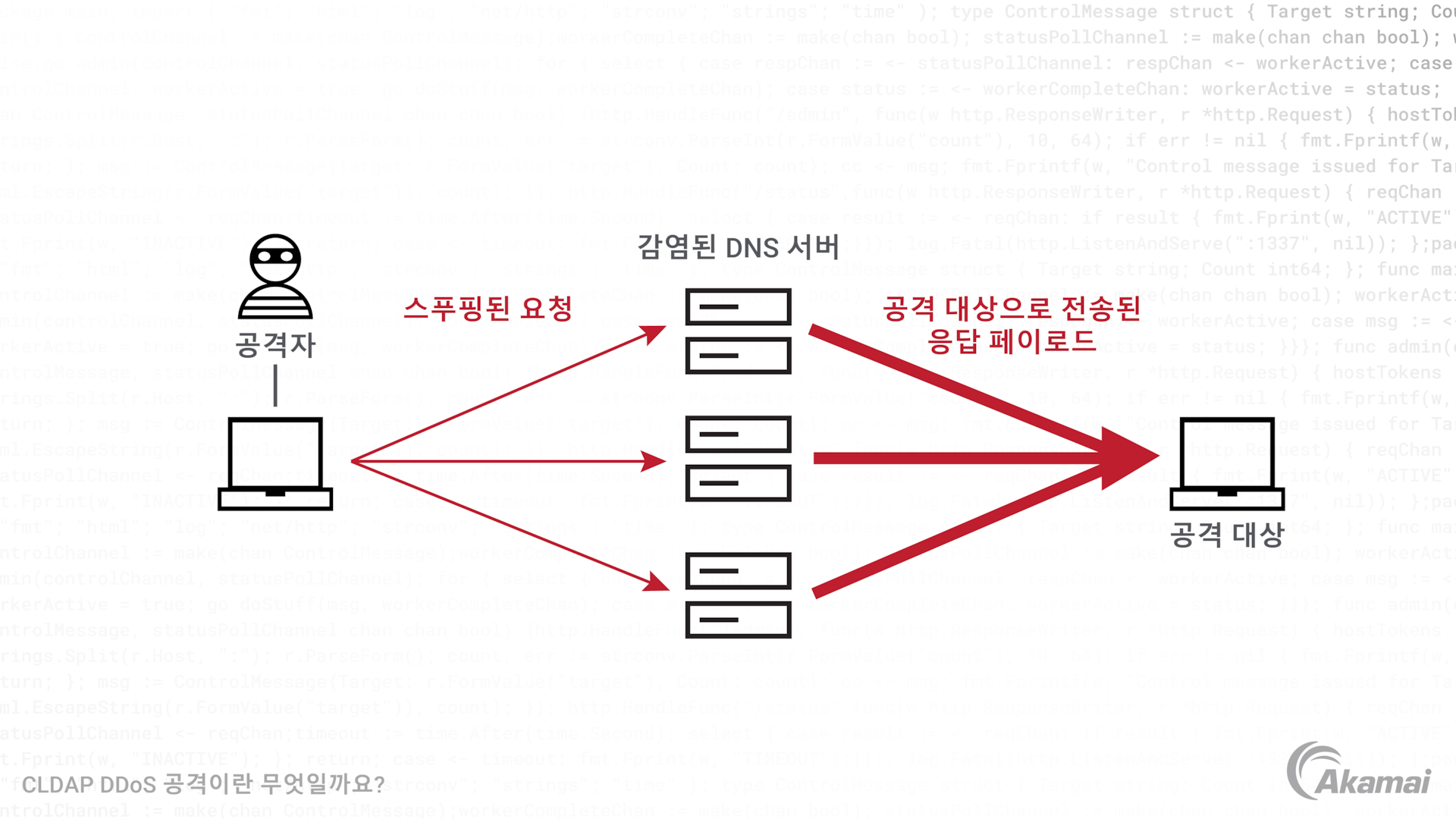

이 공격에서 해커는 인터넷상의 오픈 서버로 대량의 스푸핑된 CLDAP 요청을 보냅니다. 일반적으로 이러한 DNS 서버는 스푸핑된 요청에 응답해 공격자가 원래 보낸 것보다 훨씬 많은 양의 데이터를 표적 네트워크로 보냅니다. 그러면 이러한 증폭 효과로 인해 표적 네트워크에 막대한 양의 데이터가 유입되어 정상적인 사용자가 접속할 수 없게 됩니다.

CLDAP 반사 DDoS 공격은 어떻게 이루어질까요?

CLDAP 반사 DDoS 공격은 다음과 같은 3단계로 진행됩니다.

정찰: 공격자가 CLDAP 요청에 응답하는 열린 서버의 IP 주소를 검색합니다. 일반적으로 인터넷에서 취약한 서버를 스캔하는 자동화 툴을 사용해 검색합니다. 대부분은 오픈 DNS 리졸버인 것으로 나타났습니다.

스푸핑: 공격자가 오픈 서버로 대량의 스푸핑된 CLDAP 요청을 보내 표적 네트워크에서 요청을 보내는 것처럼 보이게 합니다.

증폭: 오픈 서버가 스푸핑된 요청에 응답해 공격자가 원래 보낸 것보다 훨씬 많은 양의 데이터를 표적 네트워크로 보냅니다. 이러한 증폭 계수(원래 요청의 56~70배)로 인해 표적 IP 인프라에 막대한 양의 대역폭과 데이터가 유입될 수 있습니다.

공격자는 노력 대비 수익을 얻기 쉬운 반사 및 증폭 공격 기법을 선호합니다. 공격자는 더 이상 이러한 CLDAP 반사기나 SNMP, SSDP, Chargen, Memcached, NTP 등의 기타 알려진 종류를 활용하기 위해 봇넷 인프라를 유지할 필요가 없으며, 이러한 공격 시 UDP 기반 공격 트래픽을 사용하는 경향이 있습니다.

위와 같은 최소 3단계를 수행한 뒤에는 DoS 공격을 쉽게 조정할 수 있습니다. 스크립트를 실행하기만 하면 오픈 CLDAP 서버의 소스 IP 주소를 확보하고 피해자의 표적 엔드포인트 및 대상 포트의 IP 주소를 확보한 뒤 공격 캠페인을 시작할 수 있습니다. Akamai의 사이버 보안 전문가는 수년 간 이러한 공격 기법의 사용을 추적해 왔으며, 이러한 공격의 평균 규모는 1Gbps에서 60Gbps인 것으로 나타났습니다. 전달 속도는 1Mpps에서 30Mpps 사이로 기록되었으며 CLDAP에 상당한 증폭 계수를 제공했습니다.

CLDAP 반사 DDoS 공격을 방어하려면 어떻게 해야 할까요?

다음과 같은 몇 가지 단계를 통해 CLDAP 반사 DDoS 공격으로부터 네트워크를 보호할 수 있습니다.

- CLDAP 프로토콜 비활성화: LDAP 또는 CLDAP 프로토콜을 사용하지 않는 경우, 공격자가 약점을 악용하지 못하도록 인터넷에 연결된 모든 디바이스와 서버에서 해당 프로토콜을 비활성화하는 것이 좋습니다.

- ACL(접속 제어 목록) 구축: ACL을 사용하면 CLDAP 서버에 대한 접속을 제한함으로써 공격자가 악용할 수 있는 여러 오픈 서버에 대한 인그레스 접속을 제한할 수 있습니다.

- DDoS 방어 서비스 이용: DDoS 방어 서비스는 CLDAP 반사 DDoS와 같은 DDoS 공격이 네트워크에 도달하기 전에 이를 탐지하고 차단할 수 있습니다.

- 시스템을 최신 상태로 유지: 시스템을 정기적으로 패치하고 업데이트하면 공격자가 알려진 취약점을 악용하는 것을 방지할 수 있습니다.

- 네트워크 트래픽 모니터링: 네트워크 트래픽을 모니터링하면 비정상적인 활동을 탐지하고 공격이 발생하기 전에 조치를 취할 수 있습니다.

- 속도 제한: 인그레스 또는 이그레스 요청과 응답 수를 제한하면 이러한 CLDAP 또는 LDAP 서버가 과부하될 가능성을 줄일 수 있습니다.

자주 묻는 질문(FAQ)

DDoS 공격은 여러 소스에서 발생하는 트래픽으로 인해 네트워크가 과부하되는 현상을 수반합니다. CLDAP 반사 DDoS 공격은 특정 종류의 서버를 사용해 공격 규모를 증폭하는 DDoS 공격 기법 중 하나입니다.

CLDAP 반사 DDoS 공격을 완벽하게 방어하기는 어렵습니다. 다만 기업은 방화벽과 침입 탐지 및 방지 시스템을 사용하고, 소프트웨어 및 운영 체제를 정기적으로 업데이트 및 패치하고, 네트워크 접속을 적절히 제어하고, 클라우드 서비스 사업자의 서비스를 이용하는 등 리스크를 완화하기 위한 조치를 취할 수 있습니다.

결론

CLDAP 반사 DDoS 공격은 기업이 인식하고 방어해야 하는 심각한 사이버 위협입니다. 기업은 이러한 공격의 작동 방식을 이해하고 적절한 보안 조치를 구축함으로써 CLDAP 반사 DDoS 공격의 리스크를 줄이고 이러한 공격의 잠재적 영향을 완화할 수 있습니다.

고객이 Akamai를 선택하는 이유

Akamai는 온라인 비즈니스를 지원하고 보호하는 사이버 보안 및 클라우드 컴퓨팅 기업입니다. 시장을 대표하는 보안 솔루션, 탁월한 위협 인텔리전스, 글로벌 운영팀이 어디서나 기업 데이터와 애플리케이션을 보호하기 위한 심층 방어 기능을 제공합니다. Akamai의 풀스택 클라우드 컴퓨팅 솔루션은 세계에서 가장 분산된 플랫폼에서 성능과 경제성을 제공합니다. 글로벌 기업들은 비즈니스 성장에 필요한 업계 최고의 안정성, 확장성, 전문성을 제공하는 Akamai를 믿고 신뢰합니다.