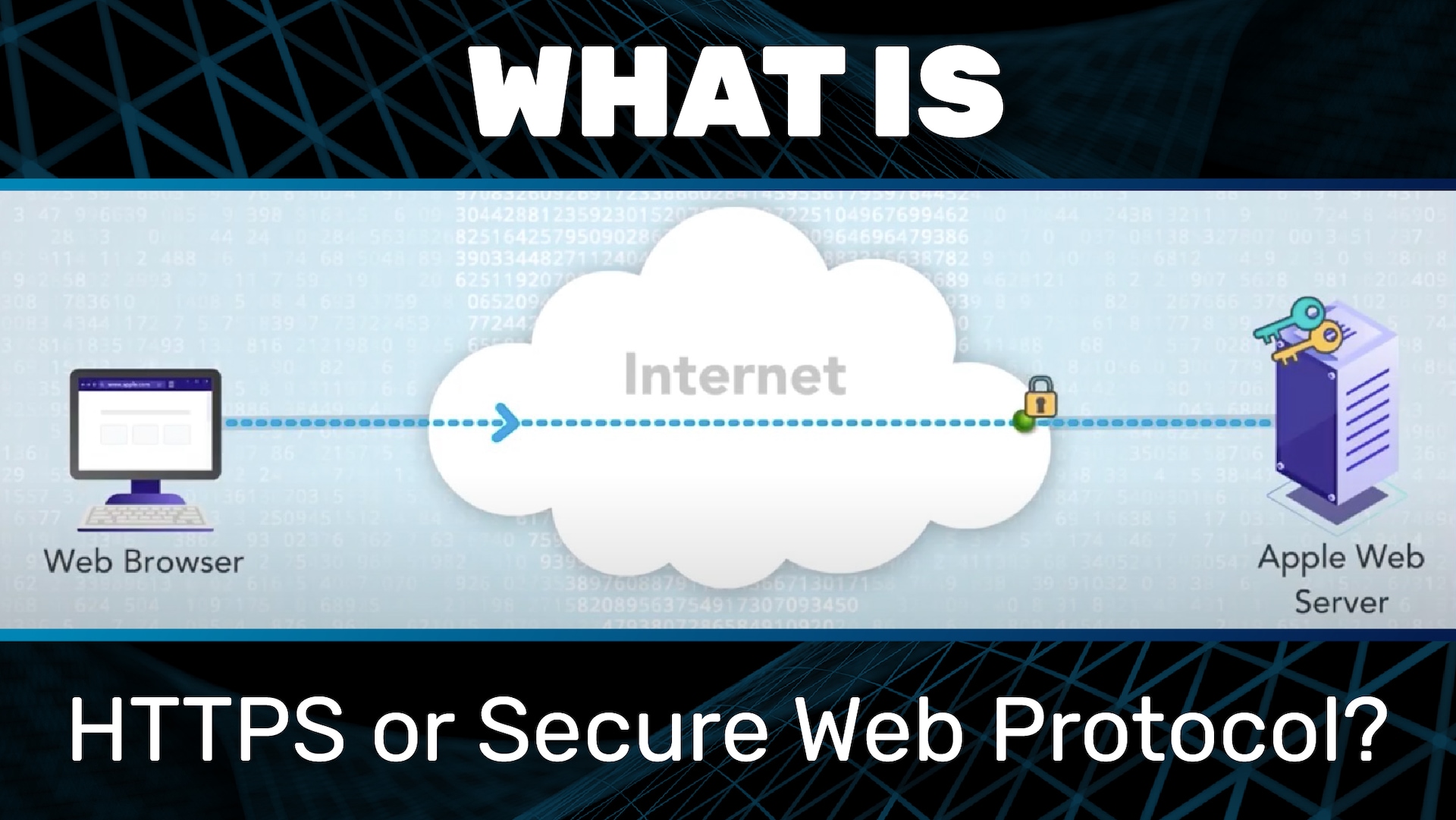

Werfen wir nun einen Blick auf Secure Web Protocol bzw. HTTPS. Das „S“ am Ende von HTTPS steht natürlich für „sicher“. HTTPS ermöglicht die Authentifizierung der Website sowie die Verschlüsselung der Kommunikation. Durch die Authentifizierung der Website wissen Sie, dass Sie tatsächlich www.apple.com und nicht irgendeine gefälschte Website besuchen. Ursprünglich wurde HTTPS zum Schutz von Anmeldedaten und vertraulichen Onlinetransaktionen wie Onlinebanking und Onlineshopping eingesetzt. Heutzutage ist HTTPS jedoch in fast allen Bereichen Standard.

HTTPS basiert auf einer Technologie, die als Public-Key-Kryptografie bezeichnet wird. Damit dies funktioniert, benötigt die Website ein von einer Zertifizierungsstelle zertifiziertes Public-/Private-Key-Paar. An dieser Stelle verzichte ich darauf, auf die Funktionsweise der Public-Key-Kryptografie einzugehen.

Lassen Sie uns nun unser Beispiel wiederholen, diesmal mit HTTPS. Schritt 1 ist unverändert: Wir geben die Adresse ein oder klicken auf einen Link.

Bevor wir mit Schritt 2 fortfahren können, müssen wir einen neuen Schritt absolvieren, den ich hier als Schritt 1.5 bezeichne. Dabei tauschen der Browser und der Webserver Nachrichten aus und führen einen „kryptografischen Tanz“ auf, der einige wirklich interessante Berechnungen umfasst und bei dem das Public-/Private-Key-Paar des Webservers verwendet wird, um die Website zu authentifizieren und zwei neue Schlüssel zu erstellen, die als Sitzungsschlüssel bezeichnet werden – einen für den Client und einen für den Server. Diese Sitzungsschlüssel werden verwendet, um die Nachrichten zu verschlüsseln und zu entschlüsseln.

Diese kryptografischen Funktionen werden von einem Protokoll namens Transport Layer Security (TLS) ausgeführt, das Nachfolger des mittlerweile veralteten Secure Sockets Layer (SSL) ist.

Als Nächstes folgt Schritt 2, der wie zuvor abläuft, jedoch mit dem Unterschied, dass der Browser nun seinen Sitzungsschlüssel verwendet, um die Anfragenachricht nach dem Erstellen und vor dem Versenden zu verschlüsseln. Die verschlüsselte Nachricht wird dann an den Webserver gesendet. Der Webserver entschlüsselt die Nachricht nach Erhalt mit seinem Sitzungsschlüssel und liest sie dann.

In Schritt 3 wird die Antwortnachricht in ähnlicher Weise verarbeitet. Nach dem Verfassen der Antwortnachricht wird diese durch den Webserver mit dessen Sitzungsschlüssel verschlüsselt und an den Browser zurückgesendet. Der Browser entschlüsselt die Nachricht nach Erhalt mit seinem Sitzungsschlüssel und liest sie dann.

Schritt 4 funktioniert schließlich wie gehabt – der Browser stellt die Antwort dar und der Betrachter kann die Webseite anzeigen.

Achten Sie auf das Vorhängeschlosssymbol, das eine sichere Verbindung und Authentifizierung der Website anzeigt.

Sie fragen sich möglicherweise, wie die Anfrage- und Antwortnachrichten zum Webserver und zurück gelangen. Die Antwort lautet: IP bzw. Internetprotokoll, was der Gegenstand der nächsten Präsentation ist. Was ist eine IP-Adresse?