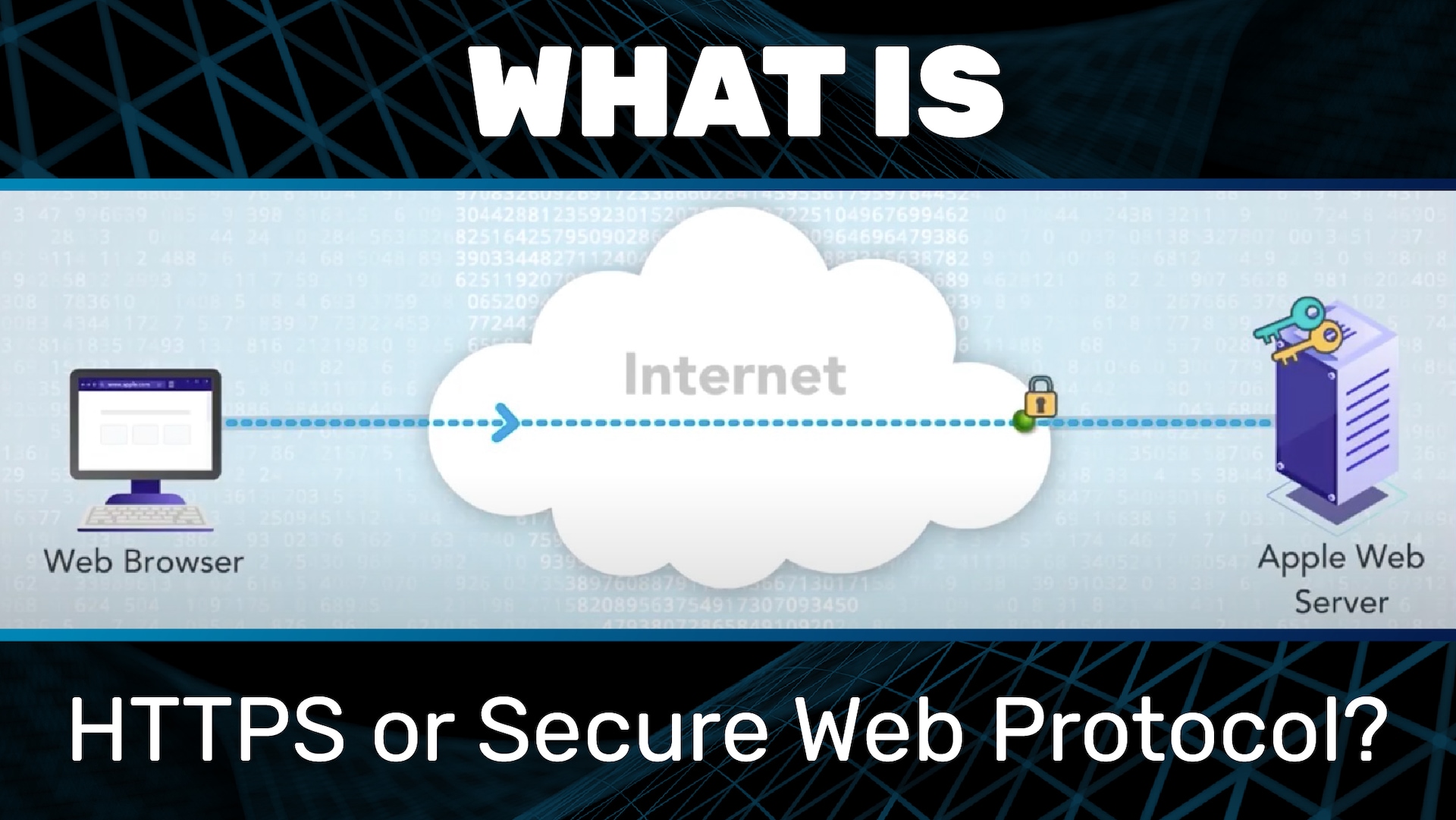

Examinons à présent le protocole Web sécurisé, HTTPS. Le « S » à la fin du protocole HTTPS signifie « sécurisé ». HTTPS assure l'authentification du site Web ainsi que le chiffrement de la communication. L'authentification du site Web vous permet de savoir que vous visitez réellement le site www.apple.com et non un faux site. À l'origine, HTTPS était utilisé pour protéger les connexions et les transactions en ligne confidentielles, comme les services bancaires en ligne et les achats en ligne. De nos jours, cependant, HTTPS est devenu la norme par défaut.

HTTPS utilise une technologie appelée chiffrement à clé publique. Pour fonctionner, le site Web a besoin d'une paire de clés publique-privée certifiée par une autorité de certification. Nous n'aborderons pas ici le fonctionnement du chiffrement à clé publique.

Maintenant, reprenons notre exemple, cette fois avec HTTPS. L'étape 1 est la même que précédemment : nous tapons l'adresse ou cliquons sur un lien.

Avant de pouvoir passer à l'étape 2, nous devons ajouter une nouvelle étape intermédiaire. Au cours de cette étape, le navigateur et le serveur Web effectuent une « danse cryptographique », c'est-à-dire un échange de messages et un calcul vraiment intéressant, en utilisant la paire de clés publique-privée du serveur Web, afin d'authentifier le site Web et de créer deux nouvelles clés appelées clés de session : une pour le client et une pour le serveur. Ces clés de session sont utilisées pour chiffrer et déchiffrer les messages.

Ces fonctions cryptographiques sont exécutées par un protocole appelé TLS (Transport Layer Security), qui est le successeur du protocole SSL (Secure Sockets Layer), désormais obsolète.

À présent, nous pouvons passer à l'étape 2 qui fonctionne comme avant, à la différence près que le navigateur utilise sa clé de session pour chiffrer le message de la requête avant de pouvoir l'envoyer. Le message chiffré est ensuite envoyé au serveur Web. Le serveur Web, après avoir reçu le message, utilise sa clé de session pour décrypter, puis lire le message.

L'étape 3 suit le même principe avec le message de réponse. Après avoir écrit le message de réponse, le serveur Web le chiffre à l'aide de sa clé de session, puis le renvoie au navigateur. Le navigateur, après avoir reçu le message, utilise sa clé de session pour déchiffrer et lire le message.

Enfin, l'étape 4 fonctionne de la même manière : le navigateur affiche la réponse, et nous pouvons voir la page Web.

Notez que l'icône en forme de cadenas indique une connexion et une authentification sécurisées du site Web.

Vous vous demandez peut-être comment les messages de requête et de réponse parviennent au serveur Web et vice-versa. La réponse est le Protocole Internet (IP). C'est ce que nous allons voir à présent. Qu'est-ce qu'une adresse IP ?