Wie Gesundheitsdienstleister darüber nachdenken sollten, Innovationsbemühungen mit Cybersicherheitszielen in Einklang zu bringen

Im Jahr 2023 fielen in der Gesundheitsbranche zum 13. Mal in Folge die höchste Kosten infolge von Datenschutzvorfällen aller Branchen an. Die Kosten betrugen durchschnittlichen 10,93 Millionen US-Dollar – eine Steigerung von mehr als 53 % seit 2020. Verschärft wird diese Herausforderung noch durch die Auswirkungen von COVID-19, die die Anbieter nach wie vor spüren.

Viele Gesundheitsdienstleister haben aufgrund der begrenzten personellen und finanziellen Ressourcen und einer hohen Fluktuationsrate ihre Grenzen erreicht. Investitionen, sofern überhaupt möglich, fließen in erster Linie in klinische Innovationen wie Telehealth und das aufstrebende Internet of Medical Things (IoMT), wobei die Unternehmen viel weniger in herkömmliche Funktionen, wie die Weiterentwicklung von Cybersicherheitsansätzen investieren, die für die Widerstandsfähigkeit von Unternehmen von entscheidender Bedeutung sind.

In diesem Blogbeitrag wird erläutert, wie wir Innovation und erforderliche Cybersicherheit miteinander in Einklang bringen, um zu verhindern, dass Datenschutzvorfälle hohe Kosten verursachen.

Die Zahl der Cyberangriffe auf Anbieter und Krankenhäuser steigt weiter. Konnektivität und Interoperabilität, die auf Webanwendungen und der vorgeschriebenen Verwendung von APIs basieren, setzen die Anbieter und Patienten hohen Risiken aus. Ungepatchte Schwachstellen und der Einsatz von veralteter Technologie sind eine kostspielige Herausforderung, die Ransomware-Gruppen zu ihrem Vorteil nutzen.

Und die anhaltende Bedrohung durch DDoS-Angriffe (DDoS) auf Krankenhäuser, die das Health Sector Cybersecurity Coordination Center (HC3) Hacktivismus-Gruppen und dem geopolitischen Klima zuschreibt, stören die Patientenversorgung. All dies führt zum Diebstahl von geschützten Gesundheitsinformationen (PHI), negativen Auswirkungen auf die Patientenversorgung und in einigen Fällen zu Problemen mit der Patientensicherheit.

Anhaltende Angriffe auf Anbieterorganisationen

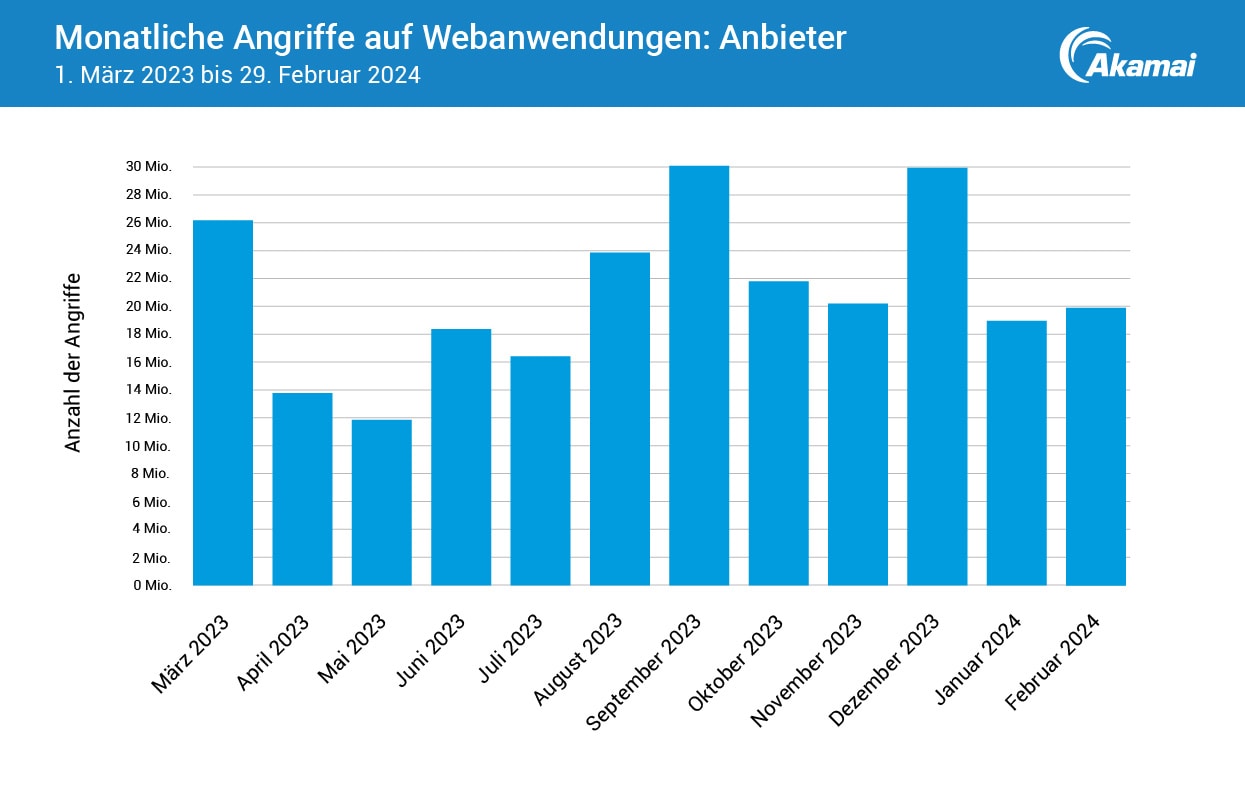

Eine Studie von Akamai ergab, dass während des 12-monatigen Berichtszeitraums von März 2023 bis Februar 2024 kontinuierlich Angriffe auf Webanwendungen und APIs von Anbieterorganisationen stattfanden (Abbildung 1). Dieser Trend wird wahrscheinlich (mit Berücksichtigung von Schwankungen) weiter wachsen, da Cyberkriminelle sowohl neue als auch bekannte bei der Entwicklung von Versorgungsmodellen, Bereitstellungsmethoden und Innovationen auftretende Schwachstellen ausnutzen, um Webanwendungen und APIs anzugreifen und zu missbrauchen.

Die Koordination der Versorgung durch die Weitergabe von Daten und Interoperabilität über Web-Anwendungen und APIs ermöglicht bessere klinische und finanzielle Ergebnisse. Das Gesundheitswesen ist jedoch einem erheblichen Risiko ausgesetzt, da die Sicherheitsauswirkungen von APIs noch nicht vollständig bekannt sind. Glücklicherweise fördern der 21st Century Cures Act und die darin enthaltene neue Sperrregel für Informationen bei Gesundheitsdienstleistern (und dem Rest des Ökosystems) die Transparenz bei der Verwendung von APIs.

Optimale Versorgungskoordination und Risiken durch Schwachstellen in Einklang bringen

Aufgrund der großen Anzahl an Patientendaten und Systemverbindungspunkten müssen Gesundheitsdienstleister die Koordination der Versorgung optimieren und gleichzeitig Kontrollmechanismen implementieren, um Transparenz zu gewährleisten, wodurch das Risiko von Schwachstellen proaktiv gemindert wird. Dieser Balanceakt wird bei der Bereitstellung neuer Technologien und Infrastrukturen wie APIs oft zur Herausforderung.

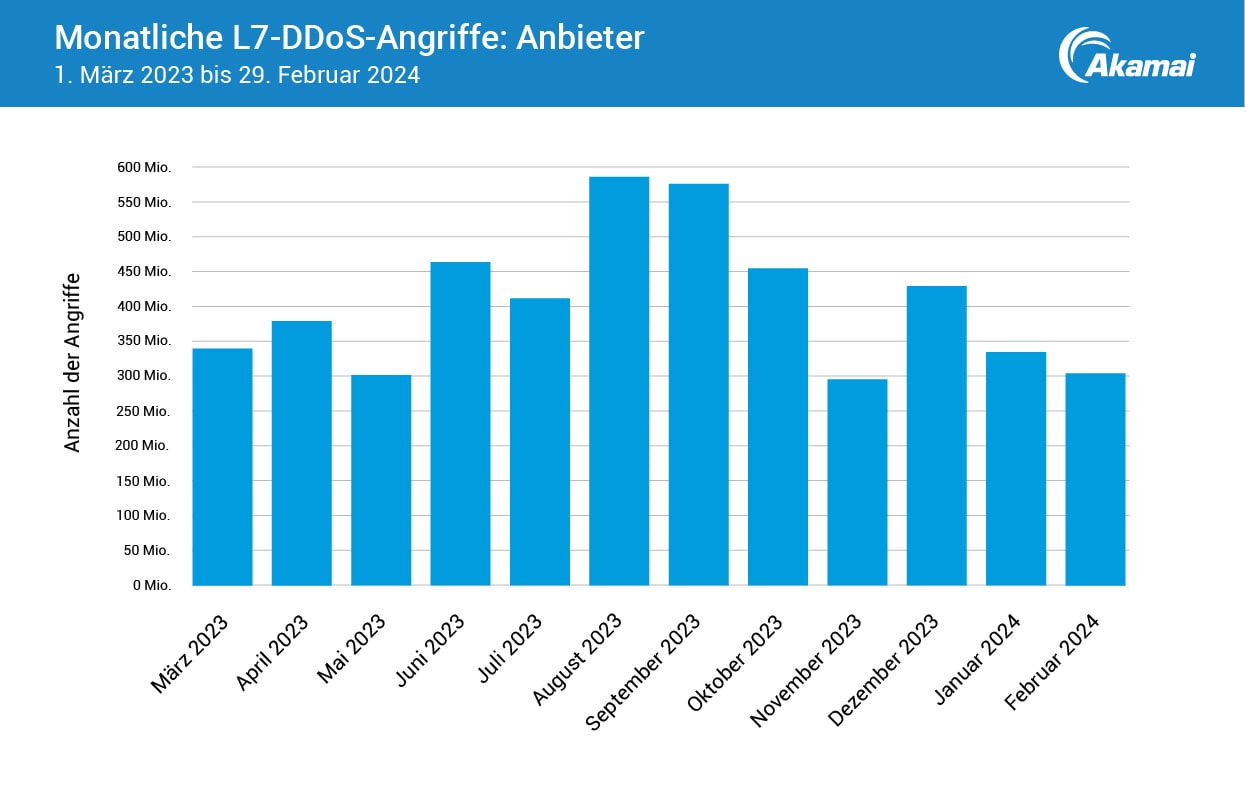

Die Forscher von Akamai haben sich ebenfalls mit DDoS-Angriffen auf Anwendungsebene (Layer 7) auf Anbieterunternehmen, die im selben 12-monatigen Zeitraum stattfanden, befasst und festgestellt, dass sie durchgehend ein hohes Maß an Störungen verursacht haben (Abbildung 2). Teilweise lässt sich das auf eine globale DDoS-Kampagne der pro-russischen Hacktivismus-Gruppe Killnet zurückführen. Diese Kampagne richtete sich gegen das Gesundheitswesen,insbesondere gegen Anbieterorganisationen in den USA. Während dieser 12 Monate nutzten Cyberkriminelle weiterhin DDoS-Angriffe, die ein Risiko für die Patientenversorgung darstellten.

DDoS-Angriffe setzen neue Rekorde in puncto Skalierbarkeit und Geschwindigkeit

Im Gegensatz zu herkömmlichen Layer-3-und Layer-4-DDoS-Angriffen, die darauf abzielen, die Infrastruktur der Netzwerk- und Transportebene zu überfordern, werden bei DDoS-Angriffen auf Anwendungsebene bestimmte Anwendungsfunktionen oder der Anwendungsserver selbst angegriffen. Sie können selbst bei relativ geringen Mengen an schädlichem Traffic erhebliche Schäden verursachen.

Da im Gesundheitswesen mehr Interaktionen über Anwendungen stattfinden, ist es für das Patientenerlebnis zunehmend wichtig, zeitnah Informationen und Versorgung zu erhalten. DDoS-Angriffe auf Layer 7, Layer 3/4 und das DNS setzen neue Maßstäbe in puncto Skalierbarkeit und Geschwindigkeit. Daher ist es wichtig, dass Sie über Schutzmaßnahmen und -prozesse verfügen.

Angriffe an mehreren Fronten halten Anbieter auf Trab

Ransomware-Angriffe, die den Zugriff auf Krankenakten beschränken und Krankenwagen zu Umwegen zwingen, zeigen, dass die Koordination zwischen den Gesundheitsdienstleistern ohne den Zugriff auf historische Gesundheitsinformationen nicht möglich ist. Durch das Ausweichen auf Papierunterlagen wird die Verfolgung von Versorgungsvorgängen, die Kommunikation zwischen wichtigen Abteilungen und jede Bereitstellung von Services unterbrochen.

Wenn vertrauliche Daten betroffen sind, müssen sich Anbieterorganisationen auch mit den Auswirkungen von Datenschutzverletzungen auseinandersetzen. Durch die Ausnutzung von Schwachstellen in beliebten Software-Tools erlangen nicht autorisierte Cyberkriminelle Zugriff auf eine riesige Fülle von Daten, von PHI bis hin zu Krankenversicherungsdaten und medizinischen Informationen.

Darüber hinaus hat eine Zunahme der DDoS-Aktivität, die der geopolitischen Entwicklung und Hacktivismus-Gruppen zugeschrieben wird,zu Ausfällen geführt, die die Behandlungsergebnisse von Patienten gefährden können. Das gesamte Ökosystem des Gesundheitswesens ist betroffen. Anbieterorganisationen im Gesundheitswesen waren während des riesigen DDoS-Angriffs durch Killnet im Jahr 2023 am häufigsten betroffen. Das Health Sector Cybersecurity Coordination Center (HC3) warnt davor, dass Serviceausfälle von nur wenigen Stunden das Spektrum des täglichen Betriebs – von Routine- bis hin zu kritischen Behandlungen – beeinträchtigen können, was potenziell erhebliche Folgen haben kann.

Der Patientenschutz muss auch den Datenschutz einschließen

Der Schutz und die Kontrolle des Zugriffs auf Patientendaten ist auch Teil der Patientenversorgung. Die Budgets und Teams für Cybersicherheit im Gesundheitswesen waren schon immer klein, was zu Herausforderungen im Datenschutz beigetragen hat. Doch während Cyberangriffe auf Gesundheitsdienstleister immer wieder Schlagzeilen machen, bauen diese Dienstleister stetig den Schutz ihrer Infrastruktur durch Partnerunternehmen und die Abdeckung durch Cyberversicherungen aus.

Diese dynamische Entwicklung wird weiter zunehmen, da Gesundheitsdienstleister von Aktualisierungen von Richtlinien der US-Regierung profitieren. Diese sind darauf ausgelegt, die Resilienz in allen Sektoren (wie dem Gesundheitswesen), die als kritische Infrastruktur gelten, zu verbessern.

Abwehr auf mehreren Ebenen zur Prävention

Cyberkriminelle haben demonstriert, wie hoch motiviert und ausgeklügelt sie vorgehen. Sie werden bei Angriffen auf Krankenhäuser und andere Gesundheitsinfrastrukturen all ihre Möglichkeiten nutzen. Durch die Priorisierung der Cybersicherheit und Abwehrmaßnahmen auf mehreren Ebenen können Gesundheitsdienstleister Patienten und ihre PHI proaktiv vor Cyberangriffen schützen und Risiken für das Unternehmen an mehreren Fronten minimieren.

Sind Sie auf dem richtigen Weg? Diese Checkliste kann Ihnen dabei helfen, Ihre Investitionen entsprechend zielgerichtet zu tätigen und die hohen Kosten und Schäden durch größere Cybervorfälle zu vermeiden.

Implementieren Sie Sicherheitskontrollen für Ihre Webanwendungen und APIs, um Transparenz und eine schnelle Abwehr von Cyberangriffen zu gewährleisten

Schützen Sie Ihre Mitarbeiter durch Zero Trust Network Access (einschließlich Multi-Faktor-Authentifizierung (MFA)), um Übernahmen von Konten zu vermeiden, Mikrosegmentierung, um Auswirkungen zu minimieren, und ein sicheres Web-Gateway, um Datenextraktionen zu verhindern.

Schützen Sie den Zugriff auf Ihre Infrastruktur mit einem DDoS-Abwehrtool, um sowohl Websites als auch die IT-Infrastruktur, einschließlich Ihres DNS, zu schützen.

Arbeiten Sie mit Anbietern zusammen, die sowohl Schulungen als auch Fachwissen für die korrekte Einrichtung und Verwaltung von Cybersicherheitslösungen bereitstellen.

Mehr dazu

Erfahren Sie mehr darüber, wie Akamai mit Anbieterorganisationen zusammenarbeitet, um neue und sich entwickelnde Bedrohungen zu verstehen und abzuwehren.

*Mark Hagland. Errol Weiss von Health-ISAC über die Dynamik dieser gefährlichen Cyberangriffe im Gesundheitswesen. Innovation im Gesundheitswesen. 23. Januar 2024.