Come le aziende sanitarie dovrebbero pensare a bilanciare l'innovazione con la cybersecurity

Nel 2023, per il tredicesimo anno consecutivo, il settore sanitario ha registrato i costi più elevati per violazioni di dati rispetto a tutti gli altri settori, con un costo medio che ha raggiunto i 10,93 milioni di dollari, ossia un aumento di oltre il 53% rispetto al 2020. Questa sfida è aggravata dalle ripercussioni del COVID-19 da cui le aziende sanitarie sono ancora interessate.

Molte aziende sanitarie sono sotto pressione a causa delle limitazioni in termini di personale e risorse finanziarie e di un elevato tasso di turnazione. Gli investimenti, quando disponibili, sono principalmente incanalati verso le innovazioni cliniche come la telemedicina e il fiorente IoMT (Internet of Medical Things), mentre prevedono una minore spesa per funzioni più tradizionali come gli approcci alla cybersecurity in continua evoluzione che sono fondamentali per la resilienza aziendale.

In questo blog, verrà esaminato il modo con cui bilanciamo l'innovazione e la cybersecurity necessaria per prevenire gli elevati costi delle violazioni dei dati.

Il numero di attacchi informatici contro aziende sanitarie e ospedali continua ad aumentare. La connettività e l'interoperabilità favorite dalle applicazioni web e dall' uso obbligatorio delle API aumentano i rischi per aziende sanitarie e pazienti. Le vulnerabilità senza patch e il debito tecnico derivanti dalla tecnologia tradizionale rappresentano una sfida costosa che gruppi di ransomware utilizzano a proprio vantaggio.

Inoltre, la continua minaccia di attacchiDDoS(Distributed Denial-of-Service) sferrati contro gli ospedali e attribuiti dall' Health Sector Cybersecurity Coordination Center (HC3) a gruppi di hacktivisti e alla situazione geopolitica influisce negativamente sull'assistenza ai pazienti. Tutto ciò sta portando a violazioni delle informazioni sanitarie protette (PHI), ad un impatto negativo sull'assistenza ai pazienti e, in alcuni casi, ad una minore sicurezza dei pazienti.

Un bombardamento costante di attacchi colpisce le aziende sanitarie

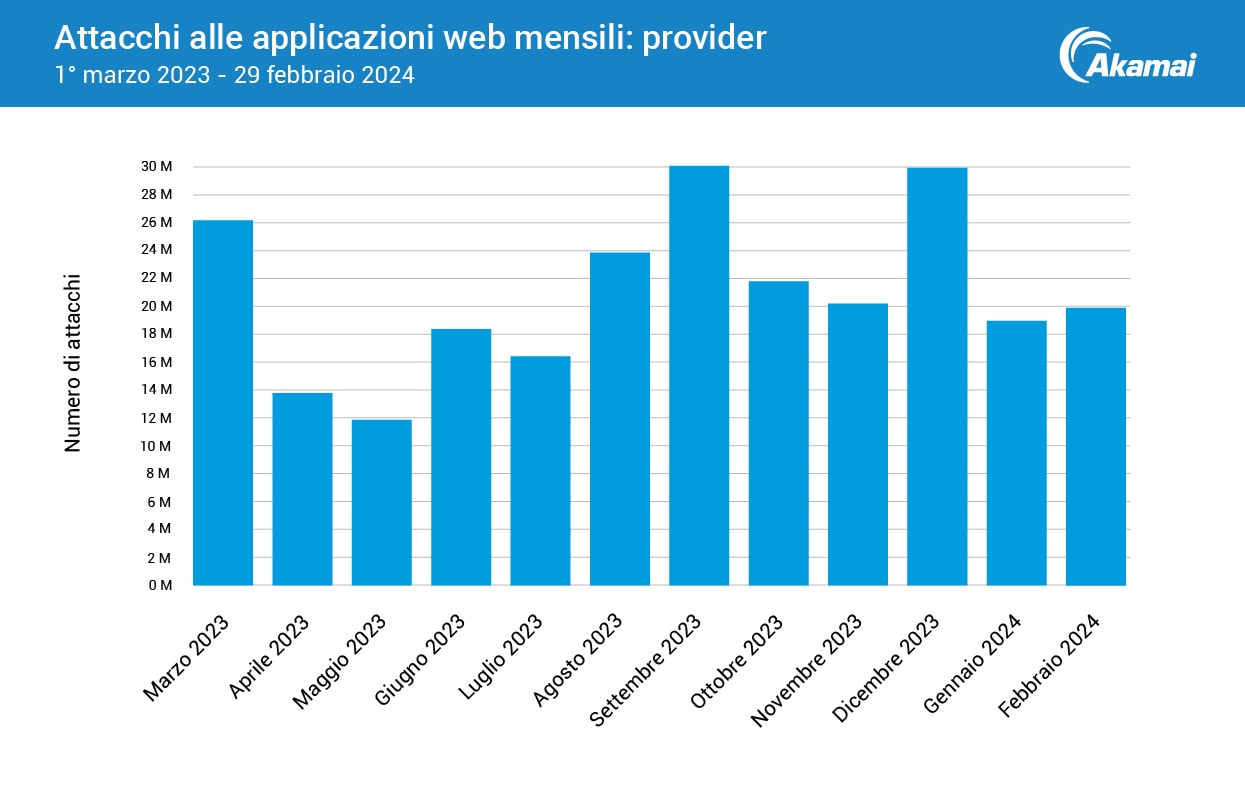

Da una ricerca di Akamai, è emerso che, durante il periodo osservato di 12 mesi, da marzo 2023 a febbraio 2024, gli attacchi alle applicazioni web e alle API sferrati contro le aziende sanitarie sono continuati ad un ritmo costante (Figura 1). Questa tendenza continuerà probabilmente a crescere in modo oscillante perché i criminali informatici sfruttano sia le vulnerabilità nuove che quelle già collaudate inerenti ai modelli di assistenza in continua evoluzione, ai metodi di delivery e all'innovazione per attaccare e violare app web e API.

Il coordinamento dell'assistenza sanitaria consentito dalla condivisione e dall'interoperabilità dei dati tramite l'uso di app web e API offre migliori risultati clinici e finanziari. Tuttavia, il settore sanitario corre un notevole rischio perché le implicazioni sulla sicurezza delle API non sono ancora completamente chiare. Fortunatamente, il 21st Century Cures Act del 2016 e il suo nuovo Information Blocking Rule stanno imponendo alle aziende sanitarie (e al resto dell'ecosistema) requisiti di trasparenza sull'utilizzo delle API.

Come bilanciare un coordinamento ottimale dell'assistenza sanitaria e i rischi derivanti dalle vulnerabilità

A causa dell'elevato numero di cartelle cliniche e punti di connettività dei sistemi, le aziende sanitarie devono ottimizzare il coordinamento dell'assistenza ai pazienti implementando, allo stesso tempo, controlli tali da fornire visibilità per mitigare in modo proattivo i rischi derivanti dalle vulnerabilità. Questo equilibrio è spesso complicato quando si distribuiscono nuove tecnologie e infrastrutture come le API.

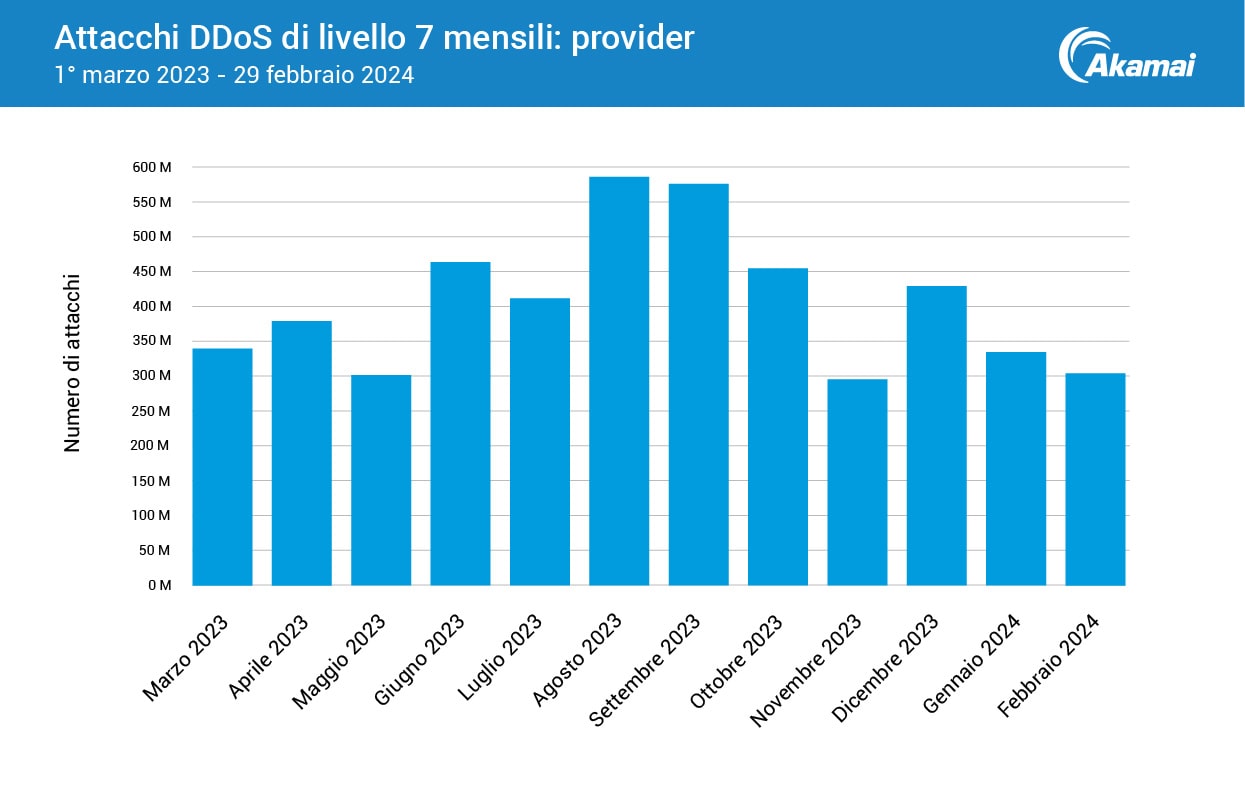

I ricercatori di Akamai hanno anche esaminato gli attacchi DDoS a livello di applicazione (livello 7) sferrati contro le aziende sanitarie durante lo stesso periodo osservato di 12 mesi, riscontrando un ritmo costante di interruzioni (Figura 2). Possiamo attribuire questo fenomeno, in parte, ad una campagna globale di attacchi DDoS condotta dal gruppo di hacktivisti filorussi Killnet contro il settore sanitario, in particolare, contro le aziende sanitarie negli Stati Uniti. Nel corso di questi 12 mesi, i criminali informatici hanno continuato a sferrare attacchi DDoS aumentando i rischi per l'assistenza dei pazienti.

Gli attacchi DDoS stabiliscono nuovi record per portata e velocità

A differenza degli attacchi DDoS sferrati al livello 3/4, che mirano a sovraccaricare l'infrastruttura dei livelli di rete e di trasporto, gli attacchi DDoS a livello di applicazione prendono di mira funzionalità specifiche o i server delle applicazioni, causando potenziali danni significativi anche con una quantità relativamente piccola di traffico dannoso.

Con il crescente numero di interazioni sanitarie che avvengono tramite le app, è sempre più importante offrire ai pazienti informazioni e cure tempestive. Gli attacchi DDoS di livello 7, di livello 3/4 e al DNS stabiliscono tutti nuovi record in termini di portata e velocità, quindi è fondamentale assicurarsi di mettere in atto gli opportuni sistemi di protezione e i processi appropriati.

Gli attacchi su più fronti tengono in allerta le aziende sanitarie

Gli attacchi ransomware che limitano l'accesso alle cartelle cliniche e che costringono le ambulanze a deviare dal loro percorso evidenziano il fatto che, se non si ha accesso all'anamnesi, non è possibile coordinare le varie aziende sanitarie. Il ritorno alle cartelle cliniche cartacee impedisce il monitoraggio delle attività di assistenza dei pazienti, la comunicazione tra i reparti importanti e tutti i servizi degli ordini.

Quando vengono compromessi dati sensibili, le aziende sanitarie devono affrontare anche l'impatto derivante una violazione dei dati. Lo sfruttamento delle vulnerabilità negli strumenti software più diffusi consente a malintenzionati non autorizzati di accedere a dati preziosi, dalle PHI alle informazioni mediche e sull'assicurazione sanitaria.

Inoltre, un aumento degli attacchi DDoS, attribuito agli sviluppi geopolitici e a gruppi di hacktivisti, ha causato interruzioni che possono mettere a rischio l'assistenza sanitaria dei pazienti. L'intero ecosistema sanitario è stato colpito: le aziende sanitarie sono state le organizzazioni prese di mira più frequentemente nell'imponente attacco DDoS sferrato da Killnet nel 2023. L'Health Sector Cybersecurity Coordination Center (HC3) ha avvertito che eventuali interruzioni dell'assistenza sanitaria anche per poche ore possono influire sulle attività quotidiane, dalle operazioni di routine a quelle critiche, con conseguenze potenzialmente significative.

La protezione dei pazienti e dei dati devono andare di pari passo

L'assistenza dei pazienti riguarda anche la capacità di proteggere e controllare l'accesso ai loro dati. Tradizionalmente, i budget e i team dedicati alla cybersecurity nel settore sanitario sono sempre stati limitati, il che ha contribuito ad aumentare le sfide legate alla protezione dei dati. Tuttavia, mentre gli attacchi informatici sferrati contro le aziende sanitarie continuano a fare notizia, le aziende sanitarie continuano a migliorare le partnership per garantire la protezione dei dati in outsourcing e aumentare la copertura assicurativa informatica.

Questa tendenza continuerà a crescere man mano che le aziende sanitarie beneficiano degli aggiornamenti delle policy del governo degli Stati Uniti progettati per migliorare la resilienza in tutti i settori (come quello sanitario) considerati infrastrutture critiche.

Stratificazione dei sistemi di difesa come misura preventiva

Gli autori degli attacchi hanno dimostrato di essere altamente motivati e sofisticati e di non lasciare nulla di intentato nell'eseguire attacchi contro ospedali e altre infrastrutture sanitarie. Dando priorità alla cybersecurity e stratificando i sistemi di difesa, le aziende sanitarie possono proteggere in modo proattivo i pazienti e le loro PHI dagli attacchi informatici e mitigare i rischi per le loro organizzazioni su più fronti.

Siete sulla strada giusta? Questa checklist può aiutarvi a focalizzare i vostri investimenti di conseguenza e a prevenire i costi elevati e i danni derivanti da importanti incidenti informatici.

Implementate controlli di sicurezza per applicazioni web e API in modo da garantire visibilità e mitigazione rapida degli attacchi informatici

Proteggete il personale con la soluzione Zero Trust Network Access, che include l'autenticazione multifattore (MFA) per evitare il controllo degli account, la microsegmentazione per ridurre al minimo l'impatto e una soluzione SWG (Secure Web Gateway) per impedire l'esfiltrazione dei dati

Proteggete l'accesso all'infrastruttura con uno strumento di mitigazione degli attacchi DDoS per proteggere sia i siti web che l'infrastruttura IT, incluso il DNS

Collaborate con vendor che forniscono formazione e competenze tali da poter impostare e gestire correttamente le soluzioni per la cybersecurity

Ulteriori informazioni

Ulteriori informazioni sono disponibili sul modo con cui Akamai collabora con le azienda sanitarie per chiarire e risolvere le minacce emergenti e in continua evoluzione.

*Mark Hagland. Errol Weiss di Health-ISAC parla di questo pericoloso momento informatico nel settore sanitario. L'innovazione sanitaria. 23 gennaio 2024.