借助 Zero Trust 解决方案,轻松化解合规性和网络安全方面的挑战

内容提要

对于几乎每个行业的企业而言,合规性和网络安全都是关键业务优先事项。

虽然大多数企业都有独立的安全团队与合规团队,但这两个领域在目标、实践和技术方面有着大量的重叠。

例如,金融服务业的监管法规要求遵循特定的安全实践来保护持卡人数据,而医疗保健行业的法规要求采取某些安全措施来保护患者健康信息 (PHI)。

为了抵御网络威胁并达到合规标准,企业通常需要进行持续的监控和深度监测,并对内外部用户的访问权限进行严格控制,而这些也是稳定的网络安全态势不可缺少的措施。

如果贵公司同时遇到合规性和网络安全这两方面的挑战,借助我们的 Zero Trust 解决方案,即可轻松将其同时化解。

实施 Zero Trust 安全框架和 微分段 技术可有助于公司化解合规性和网络安全方面的挑战,为公司带来诸多好处。

有网络安全要求的监管环境

许多常见的大型监管框架都涉及 网络安全合规性 方面的内容:

NIST。美国国家标准与技术研究院 (NIST) 制定了一个网络安全框架,为私营部门企业提供指导。寻求与联邦政府合作或在联邦政府监管的环境中运营的企业通常需要遵守 NIST 网络安全标准。

ISO 27001。 ISO/IEC 27001 是信息安全管理系统的国际标准,帮助企业保护信息的机密性、完整性和可用性。这套标准由国际标准化组织 (ISO) 与国际电工委员会 (IEC) 联合发布。全球许多企业都希望获得 ISO 27001 认证,以此向客户、合作伙伴和其他利益相关者证明自己遵循了信息安全领域的最佳实践。

PCI DSS。许多金融机构都遵守《支付卡行业数据安全标准》(PCI DSS) 列出的合规性要求。这项网络安全合规计划规定了企业接受、处理、传输和存储客户信用卡数据和其他财务信息的方式。

HIPAA。医疗保健行业的提供商必须满足《健康保险流通与责任法案》(HIPAA) 列出的合规性要求。其中包括要求企业遵循数据加密、隐私控制和风险评估的实践,以及采取管理安全措施和物理安全措施。

FISMA。联邦机构和联盟伙伴需要遵循《联邦信息安全现代化法案》(FISMA) 的实践和要求,该法案意在加强计算机和网络安全。

GDPR。欧盟的《通用数据保护条例》(GDPR) 管理欧盟公民个人数据和客户数据的收集、使用、隐私、移植和保留。

CCPA。类似于 GDPR,《加州消费者隐私法案》(CCPA) 的颁布意在加强加州居民的隐私权和消费者保护。

SOC 2。《系统和组织控制》(SOC 2) 是美国注册会计师协会制定的一套安全标准。这是一个私有框架,用于帮助引导公司建立稳定的安全态势。

利用 Zero Trust 安全框架促进合规性和网络安全

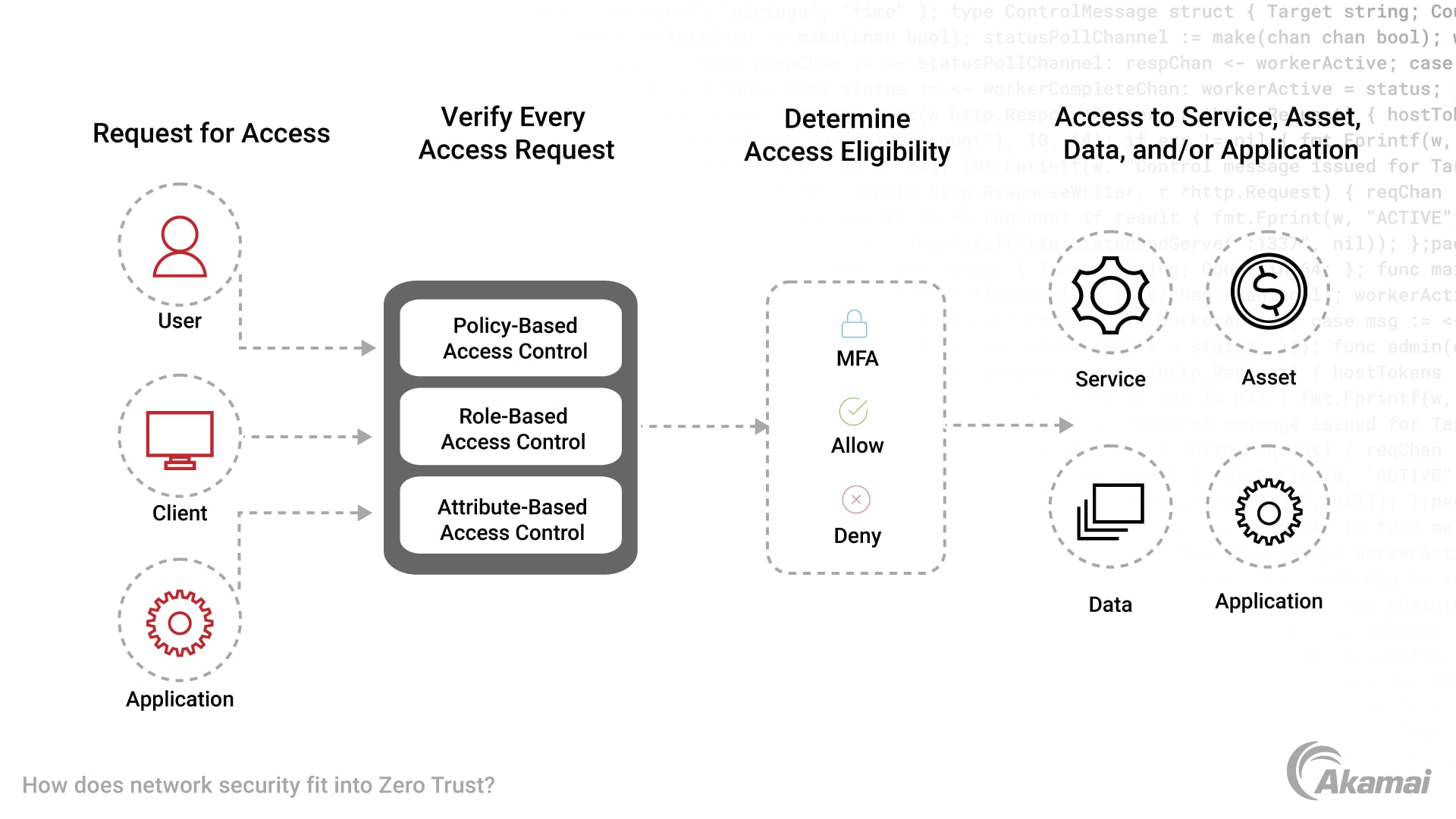

企业可以通过 实施 Zero Trust 安全框架 和微分段技术来提高合规性和网络安全性(图)。

Zero Trust 模式是确保网络安全的一种战略性方法。在传统网络安全模式下,企业网络内的用户、设备、应用程序会受到绝对信任。而 Zero Trust 模式则刚好相反。在这种模式下,企业内部和外部的用户、设备和应用程序每次请求访问 IT 资源都必须经过身份验证和授权。

随着 远程工作、云计算和自带设备 (BYOD) 成为新常态,传统网络边界几乎已经不存在。在这种情况下,Zero Trust 安全模式有助于阻止网络安全威胁并限制网络攻击得逞后的影响范围。

从 Zero Trust 原则中受益

对于合规性和网络安全计划方面的挑战, Zero Trust 的关键原则皆可化解,价值不可小觑。

永不信任;始终验证

最小访问权限

多重身份验证

持续监控

微分段

永不信任;始终验证

Zero Trust 安全解决方案假设每个访问请求都可能是恶意的,每个请求都需要持续进行身份验证和授权。所以,一个重要原则就是:“永不信任;始终验证。”

最小访问权限

在 Zero Trust 框架下,访问范围和持续时间会控制在最小。最小访问权限可防止有权访问某些资源的用户访问网络的其他部分。

多重身份验证

Zero Trust 方法要求对用户和设备进行严格的身份验证和访问管理。 多重身份验证 要求用户提供至少两种形式的身份验证信息,包括密码、一次性密码、生物识别扫描、令牌和其他形式的验证信息,以支持 Zero Trust 模式。

持续监控

Zero Trust 框架不是事后响应攻击,而是 持续监控 网络和设备的安全态势和配置,搜索任何数据泄露信号,从而加快威胁抵御和事件响应的速度。

微分段

微分段 将网络划分成更小的部分(包括单独的工作负载、虚拟机、应用程序和操作系统),让安全团队可以为每个区域实施自定义的安全策略,限制跨服务器和应用程序的东西向流量类型。

这种精细的方法有助于更好地监测网络内部潜在的恶意流量,阻止 横向移动攻击,并帮助安全团队快速识别潜在的可疑行为,这些行为可能暗示存在攻击活动。

Zero Trust 安全框架和微分段技术对合规性和网络安全的好处

Zero Trust 安全框架和微分段技术对合规性和网络安全都有非常明显的好处。

数据安全和数据隐私。许多监管框架都要求采取严格的数据保护措施。Zero Trust 框架和微分段技术可以严格控制和监控对敏感数据的访问,从而更好地满足合规性要求。

严格的访问控制。Zero Trust 架构执行许多合规政策所要求的严格身份验证和授权协议。

持续监控和报告。Zero Trust 网络会持续监控并记录访问和活动,帮助更快识别和响应安全事件——这是一项关键的合规要求。

风险管理。Zero Trust 框架和微分段技术持续验证数字交互的各个方面,并主动遵守侧重风险评估和管理的监管要求,从而识别和抵御风险。

解决内部威胁。对于要求防范内部威胁的法规,最小权限原则确保每个用户只能访问特定任务所需要的资源,从而降低了恶意内部人员带来的风险。

合规环境分段。Zero Trust 安全模式使用微分段将网络资产划分到更小的安全控制区域,在法规要求将 IT 基础架构中某些数据与其他部分隔离开时,可以确保合规。

供应商和第三方管理。Zero Trust 原则适用于所有用户(包括供应商和第三方),有助于企业遵守要求严格控制供应链安全的法规。

了解更多 关于 Akamai 网络安全与合规管理解决方案的信息。

客户为什么选择 Akamai

Akamai 支持并保护网络生活。全球各大优秀公司纷纷选择 Akamai 来打造并提供安全的数字化体验,为数十亿人每天的生活、工作和娱乐提供助力。 Akamai Connected Cloud是一个大规模分布式边缘和 云平台,让应用程序和体验更靠近用户,帮助用户远离威胁。