Auch wenn sie manchmal als ISO 27001 bezeichnet wird, ist die offizielle Abkürzung für die internationale Norm für Anforderungen an das Informationssicherheitsmanagement ISO/IEC 27001. Das liegt daran, dass sie gemeinsam von der ISO und der International Electrotechnical Commission (IEC) veröffentlicht wurde. Die Nummer besagt, dass sie unter der Verantwortung des Unterausschusses 27 (Informationssicherheit, Cybersicherheit und Datenschutz) des Joint Technical Committee on Information Technology von ISO und IEC (ISO/IEC JTC 1) veröffentlicht wurde.

ISO/IEC 27001 ist ein international anerkannter Informationssicherheitsstandard, der von der Zertifizierungsstelle Internationale Organisation für Normung (ISO) und der IEC (International Electrotechnical Commission) entwickelt wurde. ISO 27001 hat mehrere Iterationen durchlaufen, einschließlich ISO 27001:2013; die neueste Version ist ISO/IEC 27001:2022.

ISO 27001 enthält Leitlinien und ein Framework mit Anforderungen für die „Einrichtung, Implementierung, Aufrechterhaltung und kontinuierliche Verbesserung“ eines Informationssicherheits-Managementsystems (ISMS). ISO 27001 umfasst 93 Risikomanagementmaßnahmen, aber nicht alle sind erforderlich, um die Compliance mit Norm ISO 27001 zu gewährleisten. Bei der Einhaltung von ISO 27001 geht es vielmehr darum, das Risikoniveau Ihres Unternehmens zu kennen und zu entscheiden, welche der 93 Maßnahmen am besten geeignet sind, dieses Risiko für Informationsbestände zu mindern.

ISO 27001 und Datensicherheit

Nach ISO 27001 muss ein ISO 27001 entsprechendes ISMS-Framework eingerichtet werden, um Richtlinien und Verfahren zum Schutz sensibler Daten eines Unternehmens, einschließlich des geistigen Eigentums, zusammenzufassen. Dieses Framework basiert auf den Prozessen, Personen, Technologien und Verfahren, die für die Informationssicherheitskontrollen erforderlich sind, um Systeme und Geräte zu sichern und Daten vor unbefugtem Zugriff zu schützen, der zu Datenmissbrauch, Datenoffenlegung, Unterbrechungen, Datenmanipulation oder Datenzerstörung führen kann. Darüber hinaus tragen die ISMS-Richtlinien und -Verfahren durch Risikobewertung dazu bei, das Datenrisiko durch Cyberangriffe und interne Bedrohungen zu verringern. Mit einem ISMS kann auch eine Vielzahl von Datenschutzbestimmungen wie die Datenschutz-Grundverordnung (DSGVO) besser eingehalten werden, indem Integrität, Vertraulichkeit und Datenverfügbarkeit durchgesetzt werden.

Die Compliance mit ISO 27001 mit Akamai

Die Akamai Security Solutions schützen vor Schwachstellen, Bedrohungen durch Malware (einschließlich Ransomware), Datendiebstahl und DDoS-Angriffen. Akamai bietet Schutz für Ihre Kunden, Mitarbeiter, Systeme und persönliche sowie sensible Daten, indem es Sicherheit in alle Bereiche integriert. Die globale Plattform von Akamai stellt sicher, dass Unternehmen bestehende und aufkommende Bedrohungen erkennen und abwehren und sich an die sich ändernde Sicherheitslandschaft anpassen können. Dies ist für die Compliance mit ISO 27001 und die kontinuierliche Verbesserung der Sicherheit von entscheidender Bedeutung. Das Zero-Trust-Element der Plattform von Akamai hilft bei der Schaffung einer ISO 27001-konformen Umgebung, die umfassende Transparenz in Bezug auf Assets, Zugriffskontrollen und Netzwerkflüsse bietet und eine detaillierte Durchsetzung von Sicherheitsrichtlinien ermöglicht.

Wie wirkt sich ISO 27001 auf Ihr Unternehmen aus?

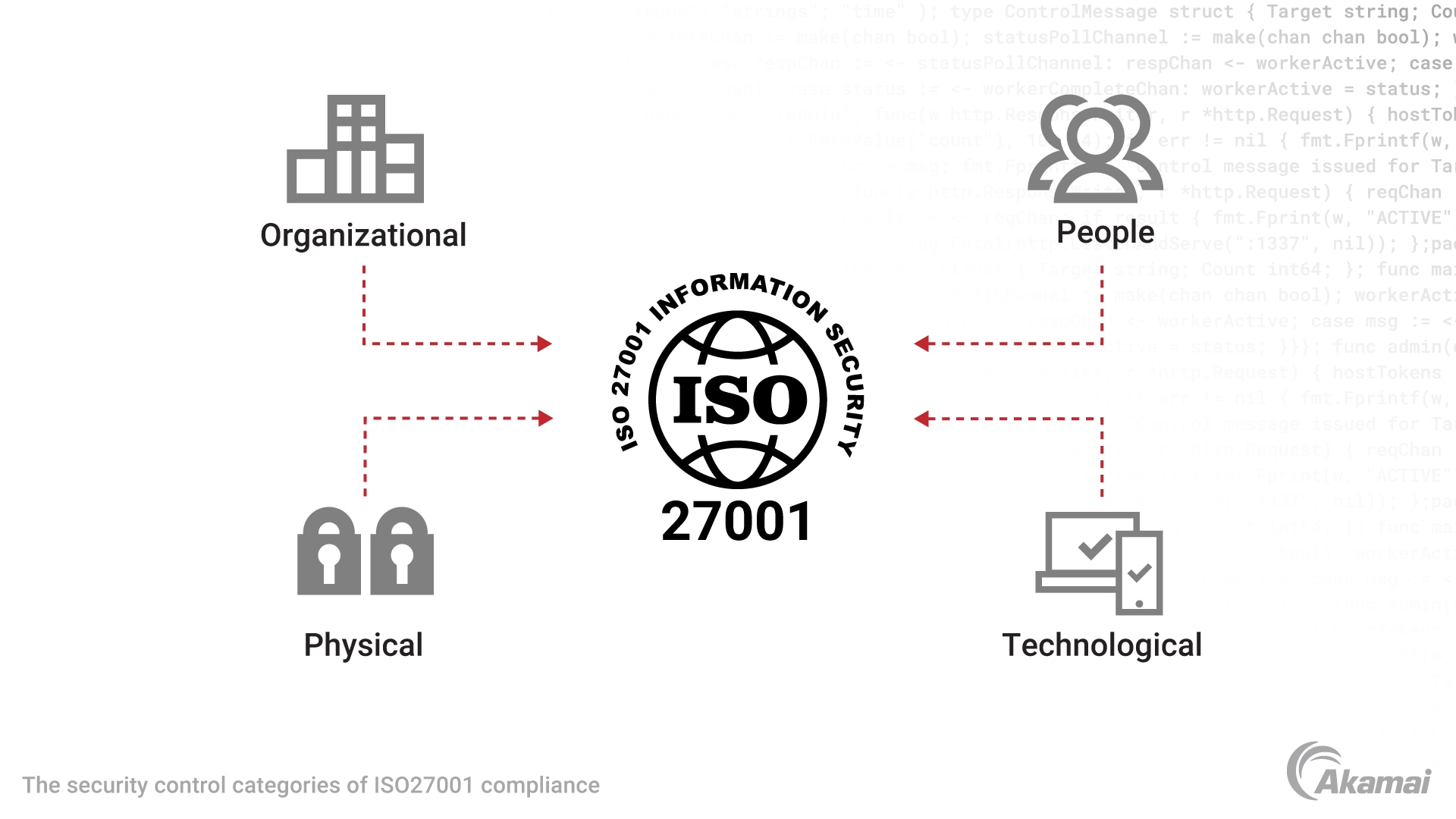

ISO 27001 umfasst Kontrollmechanismen, die organisatorische, personelle, physische und technologische Bereiche abdecken. Alle Branchen sind dem Risiko von Cyberbedrohungen ausgesetzt, die auf den Menschen ausgerichtet sind und den Zugriff auf wichtige Systeme und Dienste missbrauchen.

Ein grundlegender Ansatz innerhalb der Kontrollziele der ISO 27001-Norm ist die Zero-Trust-Sicherheit. Zu den Kontrollen gehören:

- Zugriffskontrolle, um physische und logische Zugriffskontrollen für Informationen und andere zugehörige Ressourcen einzurichten

- Privilegierte Zugriffsrechte, um Zugriff mit den geringstmöglichen Berechtigungen zu ermöglichen

- Trennung von Netzwerken als Teil eines Zero-Trust-Sicherheitsansatzes

Diese Kontrollen helfen dem Unternehmen, eine Zero-Trust-Umgebung einzurichten.

Hier sind drei Beispiele für Sektoren, die von der Implementierung von Zero Trust gemäß ISO 27001 profitieren:

ISO 27001 für kritische Infrastrukturen

Angriffe auf kritische Infrastrukturen haben verheerende Auswirkungen. Ein aktuelles Beispiel ist ein Sicherheitsvorfall beim US-Öllieferanten Colonial Pipeline . Der gesamte Südwesten der USA war betroffen. Es war nur ein einziges kompromittiertes Passwort nötig, um die Betriebssicherheit zu umgehen und das Unternehmen mit Ransomware zu infizieren. Kritische Infrastrukturen decken viele wichtige Dienstleistungen ab, einschließlich Versorgungseinrichtungen, Hersteller von Chemieprodukten und Transport. Die wichtige Rolle dieser Dienstleister macht sie zu einem attraktiven Ziel für Hacker. Ein zentraler Schwerpunkt sind unbefugter Zugriff und die Offenlegung von Anmeldedaten, die die gesamte Lieferkette betreffen. Die zunehmende Konnektivität mit dem weiteren Internet und die erweiterte Angriffsfläche moderner vernetzter Industrieeinheiten haben es Cyberkriminellen ermöglicht, ursprünglich sichere kritische Systeme zu infiltrieren. Durch die Implementierung von ISO 27001 und der zugehörigen Richtlinien und Verfahren zur Informationssicherheit wird das Risiko von Cyberangriffen auf kritische Infrastrukturen verringert.

ISO 27001 im Gesundheitswesen

Der erweiterte Gesundheitssektor ist ein ideales Ziel für Cyberkriminelle. Der Sektor ist reich an Daten, gehört zur kritischen Infrastruktur und ist in hohem Maße von Technologie- und Lieferantenbeziehungen abhängig. Infolgedessen sind Gesundheitseinrichtungen durch viele Formen von Cyberangriffen gefährdet, darunter Datendiebstahl und Ransomware. Nach einem kürzlich erschienenen Bericht des Internet Crime Complaint Center (IC3) des FBI, gab es im Jahr 2022 mehr Berichte über Ransomware-Angriffe auf das Gesundheitswesen als über Angriffe auf jeden anderen Sektor der kritischen Infrastruktur. Das Gesundheitswesen kann als komplexer Sektor von den strengen Anforderungen profitieren, die für die Implementierung eines ISMS als Teil der ISO 27001-Zertifizierung erforderlich sind. Ein Zero-Trust-Ansatz bei Informationssicherheitsrisiken stellt sicher, dass Gesundheitseinrichtungen den Zugriff auf sensible Daten kontrollieren und die Kontrolle über kritische Systeme und Services behalten können.

ISO 27001 für Finanzdienstleistungen

Eine in 51 Ländern durchgeführte und 2023 veröffentlichte Umfrage des Internationalen Währungsfonds (IWF) ergab, dass Cyberbedrohungen gegen Finanzinstrumente „immer häufiger“ stattfinden, was darauf hindeutet, dass der Sektor dringend angemessen reagieren muss. Die Finanzbranche ist mit unterschiedlichen Formen von Cyberangriffen konfrontiert, darunter Ransomware, Datendiebstahl und DDoS-Angriffe. Der Verizon Data Breach Investigations Report 2022 unterteilt die Arten der Angriffe auf den Finanzsektor in „einfache Webanwendungsangriffe, Systemeingriffe and Sonstige Fehler“, die 79 % der Vorfälle abdecken. Der Bericht hebt auch hervor, dass gestohlene Anmeldedaten ein integraler Bestandteil der meisten Angriffe in diesem Sektor sind. ISO/IEC 27001 bietet für den Finanzsektor Mechanismen zur Durchsetzung eines Zero-Trust-Ansatzes gegen unbefugten Zugriff.

Geschäftsvorteile von ISO 27001

Datensicherheit ist ein anerkannter Wettbewerbsvorteil. Durch die Zertifizierung nach ISO 27001 können Unternehmen Kunden, Klienten und Stakeholdern gegenüber nachweisen, dass sie Informationssicherheit ernst nehmen und über ein Geschäftskontinuitätsmanagement verfügen. Die Einhaltung von ISO 27001 bedeutet, dass Sie eine sichere Umgebung auf der Grundlage eines ISMS geschaffen haben, die Ihre Datensicherheitsrisiken und die Risiken für die Unternehmen, mit denen Sie Geschäfte tätigen, minimiert.

Durch den Prozess der Implementierung einer Reihe von Kontrollen zur Verwaltung von Bedrohungen der Informationssicherheit und zur Verbesserung des Vorfallsmanagements hat Ihr Unternehmen eine Analyse im Bezug auf Sicherheitslücken durchgeführt und ist weniger anfällig für Cyberangriffe und versehentliche Offenlegung von Daten. Dies führt zu weniger Datenschutzverletzungen und einer geringeren Wahrscheinlichkeit von Bußgeldern und anderen Strafen für die Nichteinhaltung von Vorschriften.

Die Kontrollen und das Framework von ISO 27001 entsprechen anderen Datenschutzbestimmungen wie der DSGVO und NIST CSF (Cybersecurity Framework). Daher hilft die Zertifizierung nach ISO 27001 auch bei der Einhaltung dieser Datenschutzbestimmungen.

Häufig gestellte Fragen (FAQ)

ISO 27001 konzentriert sich auf die unternehmensweite Konzeption und Implementierung eines ISMS; SOC 2 bietet ein umfassendes Sicherheits-Framework, um dies zu erreichen. Die Einhaltung von SOC 2 erfordert einen Nachweis darüber, dass ein Unternehmen eine Reihe grundlegender Sicherheitskontrollen zum Schutz von Informationen implementiert hat. Mit anderen Worten: ISO 27001 führt ein Unternehmen durch die umfassende Entwicklung und Implementierung eines ISMS, SOC 2 ist auf die Prüfung der Sicherheitskontrollen ausgerichtet.

Weitere Unterschiede bestehen darin, dass ISO 27001 eine international anerkannte Zertifizierungsnorm ist. SOC 2 besteht aus einer Reihe von Audits, die von einem unabhängigen, zertifizierten Wirtschaftsprüfer (CPA) durchgeführt werden.

ISO/IEC 27001 ist eine weithin anerkannte internationale Norm, die die Anforderungen an ein ISMS festlegt. Sie wird von Unternehmen jeder Größe und Art verwendet, die die Gewissheit benötigen, dass ihre Informationssicherheitsrisiken gemanagt werden. Dazu gehören Unternehmen des öffentlichen und privaten Sektors, kleine und mittlere Unternehmen, große Unternehmen, gemeinnützige Organisationen und Regierungsbehörden.

Die Zertifizierung nach ISO/IEC 27001 ist eine Möglichkeit, zu zeigen, dass Ihr Unternehmen sich verpflichtet und in der Lage ist, Informationen sicher zu verwalten. Der Besitz eines von einer Akkreditierungsstelle ausgestellten Zertifikats kann eine zusätzliche Vertrauensebene schaffen, da eine Akkreditierungsstelle die Kompetenz der Zertifizierungsstelle unabhängig bestätigt hat. Wenn Sie ein Logo als Nachweis für die Zertifizierung verwenden möchten, wenden Sie sich an die Zertifizierungsstelle, die das Zertifikat ausgestellt hat. Normen sollten immer mit ihrem vollständigen Verweis genannt werden, z. B. „zertifiziert nach ISO/IEC 27001:2022“ (nicht nur „zertifiziert nach ISO 27001“).

Warum entscheiden sich Kunden für Akamai?

Akamai ist das Unternehmen für Cybersicherheit und Cloud Computing, das das digitale Leben unterstützt und schützt. Unsere marktführenden Sicherheitslösungen, überlegene Threat Intelligence und unser globales Betriebsteam bieten ein gestaffeltes Sicherheitskonzept, um die Daten und Anwendungen von Unternehmen überall zu schützen. Die Cloud-Computing-Lösungen von Akamai bieten als Full-Stack-Gesamtpaket Performance und erschwingliche Preise auf der weltweit am stärksten verteilten Plattform. Globale Unternehmen vertrauen auf Akamai für die branchenführende Zuverlässigkeit, Skalierbarkeit und Expertise, die sie benötigen, um ihr Geschäft selbstbewusst auszubauen.