Aunque a veces se denomina ISO 27001, la abreviatura oficial de la norma internacional sobre requisitos para la gestión de la seguridad de la información es ISO/IEC 27001. Esto se debe a que ha sido publicada conjuntamente por la ISO y la CEI, la Comisión Electrotécnica Internacional (IEC, por sus siglas en inglés). El número indica que fue publicada bajo la responsabilidad del Subcomité 27 (sobre seguridad de la información, ciberseguridad y protección de la privacidad) del Comité Técnico Conjunto de Tecnología de la Información de la ISO y la CEI (ISO/IEC JTC 1).

La ISO/IEC 27001 es una norma de seguridad de la información reconocida internacionalmente, desarrollada por el organismo de certificación Organización Internacional de Normalización (ISO) y la CEI (Comisión Electrotécnica Internacional). La norma ISO 27001 ha pasado por varias versiones, incluida la norma ISO 27001:2013; la última versión es la norma ISO/IEC 27001:2022.

La norma ISO 27001 proporciona directrices y un marco, con requisitos para “establecer, implementar, mantener y mejorar continuamente” un sistema de gestión de la seguridad de la información (ISMS). La norma ISO 27001 comprende 93 controles de gestión de riesgos, pero no todos son necesarios para cumplir con la norma ISO 27001; en su lugar, el cumplimiento de la norma ISO 27001 consiste en comprender el nivel de riesgo de su organización y decidir cuáles de los 93 controles son los más adecuados para mitigar ese riesgo para los activos de información.

La ISO 27001 y la seguridad de datos

La norma ISO 27001 requiere el establecimiento de un marco de ISMS ISO 27001 para recopilar políticas y procedimientos que protejan los datos confidenciales de una organización, incluida la propiedad intelectual. Este marco se basa en los procesos, las personas, la tecnología y los procedimientos necesarios para los controles de seguridad de la información, con el fin de proteger los sistemas y los dispositivos, así como los datos de accesos no autorizados que pueden provocar el uso indebido, la exposición, la interrupción, la modificación o la destrucción de los datos. Además, las políticas y los procedimientos de ISMS ayudan a reducir el riesgo de los datos frente a ciberataques y amenazas internas mediante la evaluación de riesgos. Un ISMS también ayuda a cumplir con las normativas de protección de datos y privacidad, como el Reglamento General de Protección de Datos (RGPD), ya que ayuda a garantizar la integridad, confidencialidad y disponibilidad de los datos.

Cumpla la norma ISO 27001 con Akamai

Las soluciones de seguridad de Akamai protegen contra vulnerabilidades, amenazas de malware (incluido el ransomware), filtraciones de datos y ataques DDoS. Akamai protege la experiencia de sus clientes, los datos de su personal, sistemas, datos personales y datos confidenciales mediante la integración de la seguridad en todo y en cualquier lugar. La plataforma global de Akamai garantiza que una organización pueda detectar y prevenir las amenazas existentes y emergentes, así como adaptarse al cambiante panorama de la seguridad. Esto es esencial para mantener el cumplimiento de la norma ISO 27001 y demostrar la mejora continua de la seguridad. El elemento Zero Trust de la plataforma de Akamai ayuda a crear un entorno conforme a la norma ISO 27001 que proporciona una visibilidad profunda de los activos, los controles de acceso y los flujos de red, con una aplicación granular de la política de seguridad.

¿Cómo afecta la norma ISO 27001 a su organización?

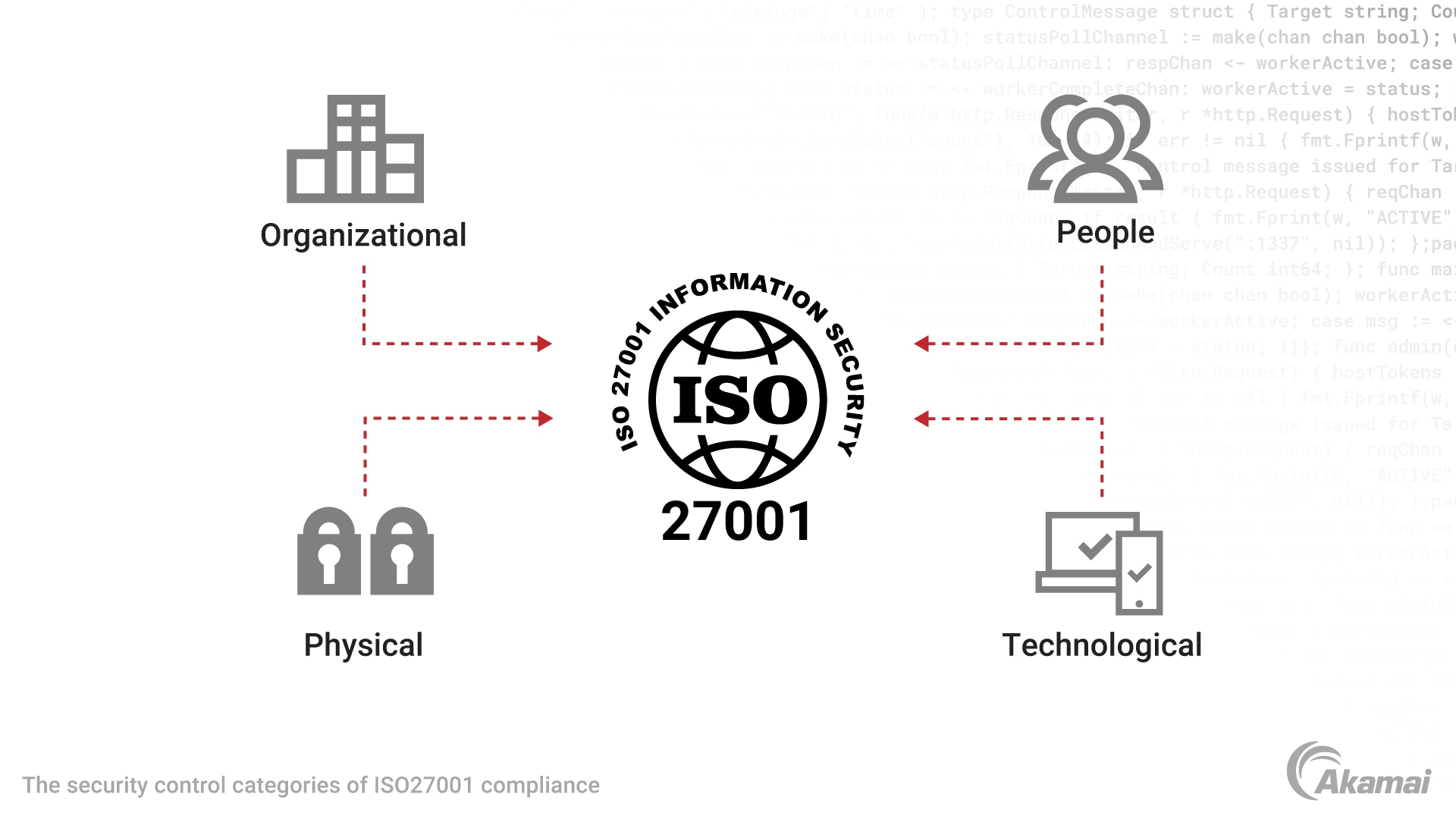

La norma ISO 27001 consta de controles que abarcan las áreas de organización, personal, física y tecnológica. Todos los sectores corren el riesgo de sufrir ciberamenazas centradas en las personas que explotan el acceso a sistemas y servicios críticos.

Una estrategia fundamental dentro de los objetivos de control de la norma ISO 27001 es el de la seguridad Zero Trust. Los controles incluyen:

- Control de acceso, para establecer controles de acceso físicos y lógicos a la información y otros activos asociados

- Derechos de acceso con privilegios, para garantizar el acceso de “privilegio mínimo”

- Segregación de redes, como parte de una estrategia de seguridad Zero Trust

Estos controles ayudan a una organización a establecer un entorno Zero Trust.

Estos son tres ejemplos de sectores que se benefician de la implementación de Zero Trust según la norma ISO 27001:

ISO 27001 para infraestructuras críticas

Los ataques a infraestructuras críticas tienen efectos devastadores. Un ejemplo reciente es un incidente de seguridad en la distribuidora estadounidense de petróleo Colonial Pipeline . Todo el suroeste de Estados Unidos se vio afectado; todo lo que se necesitó para eludir la seguridad de las operaciones e infectar a la empresa con ransomware fue una sola contraseña comprometida. Las infraestructuras críticas cubren muchos servicios vitales, incluidos los servicios públicos, los fabricantes de productos químicos y el transporte. La naturaleza crítica de estos servicios los convierte en un objetivo atractivo para los hackers. El acceso no autorizado y la exposición de credenciales, incluida la cadena de suministro en general, son un punto central de atención. El aumento de la conectividad a Internet en general y la superficie de ataque más amplia de las modernas unidades industriales conectadas han permitido a los ciberdelincuentes abrir puertas, antes firmemente cerradas, de acceso a los sistemas críticos. La implementación de la norma ISO 27001 y las políticas y procedimientos de seguridad de la información asociados mitiga el riesgo de ciberataques a infraestructuras críticas.

ISO 27001 para el sector sanitario

El sector sanitario en general es un objetivo ideal para los ciberdelincuentes. El sector es rico en datos, una infraestructura crítica y dependiente en gran medida de la tecnología y las relaciones con los proveedores. Como resultado, las instituciones sanitarias están en riesgo de sufrir muchas formas de ciberataques, incluidas las filtraciones de datos y el ransomware. Un informe reciente del Internet Crime Complaint Center (IC3) del FBI afirmó que en 2022, la unidad recibió más notificaciones de ataques de ransomware dirigidos al sector sanitario que cualquier otro sector de infraestructuras críticas. Como servicio complejo, el sector sanitario puede beneficiarse del rigor necesario para implementar un ISMS como parte de la certificación ISO 27001. La estrategia Zero Trust para los riesgos de seguridad de la información garantizará que las organizaciones sanitarias puedan controlar el acceso a los datos confidenciales y mantener el control sobre los sistemas y servicios críticos.

ISO 27001 para servicios financieros

Una encuesta de 2023 del Fondo Monetario Internacional (FMI) en 51 países reveló que las ciberamenazas contra las instituciones financieras están “proliferando”, lo que indica que se necesita urgentemente una respuesta adecuada por parte del sector. El sector financiero sufre una gran variedad de ciberataques, incluidos ataques de ransomware, DDoS y filtraciones de datos. El informe de investigación de Verizon sobre filtraciones de datos de 2022 desglosó el tipo de ataques contra el sector financiero en “ataques básicos a aplicaciones web, intrusiones en el sistema y errores varios”, que cubrían el 79 % de las filtraciones. El informe también destaca que el robo de credenciales es una parte integral de la mayoría de los ataques del sector. La norma ISO/IEC 27001 proporciona mecanismos para que el sector financiero aplique una estrategia Zero Trust a los accesos no autorizados.

Beneficios empresariales de la ISO 27001

La seguridad de los datos es una ventaja competitiva reconocida. La obtención de la certificación ISO 27001 ayuda a las organizaciones a demostrar a los clientes y otras partes interesadas que su empresa se toma en serio la seguridad de la información y cuenta con una gestión de continuidad de las actividades empresariales. El cumplimiento de la norma ISO 27001 significa que ha creado un entorno seguro, basado en un ISMS, que mitiga los riesgos de seguridad de los datos y ayuda a minimizar los riesgos para las empresas con las que hace negocios.

Al pasar por el proceso, implementar un conjunto de controles para gestionar las amenazas de seguridad de la información y mejorar la gestión de incidentes, su organización ha realizado un análisis de brechas de seguridad de los datos y tiene un menor riesgo de ciberataques y exposición accidental de los datos. Esto se traduce en menos filtraciones de datos y una menor probabilidad de multas y otras sanciones por incumplimiento de las normativas.

Los controles y el marco de la ISO 27001 se asignan a otras normativas de protección de datos, como el RGPD y el CSF (marco de ciberseguridad) del NIST. Por lo tanto, contar con la certificación ISO 27001 ayuda a cumplir con estas otras normativas de protección de datos.

Preguntas frecuentes

La norma ISO 27001 se centra en el diseño y la implementación de un ISMS en toda la organización; la SOC 2 proporciona un marco de seguridad integral para lograrlo. El cumplimiento de la SOC 2 requiere que una organización demuestre que ha implementado una serie de controles de seguridad esenciales para proteger la información. En otras palabras, la ISO 27001 dirige a la organización a través del desarrollo e implementación integral de un ISMS, pero la SOC 2 se centra en una auditoría más estrecha de los controles de seguridad.

Otra diferencia reside en que la ISO 27001 es una norma de certificación reconocida internacionalmente. La SOC 2 es un conjunto de auditorías realizadas por un contable público certificado (CPA) independiente.

La ISO/IEC 27001 es una norma internacional ampliamente reconocida que establece los requisitos de un ISMS. La utilizan organizaciones de cualquier tamaño o tipo que requieren la garantía de que se están gestionando los riesgos de seguridad de la información, incluidas organizaciones del sector público y privado, pequeñas y medianas empresas, grandes empresas, organizaciones sin fines de lucro y agencias gubernamentales.

La certificación ISO/IEC 27001 es una forma de demostrar que su organización está comprometida con la seguridad de la información y que es capaz de gestionarla de forma segura. Estar en posesión de un certificado expedido por un organismo de acreditación puede aportar un nivel adicional de confianza, ya que un organismo de acreditación proporciona una confirmación independientemente de las competencias del organismo de certificación. Si desea utilizar un logotipo para demostrar la certificación, póngase en contacto con el organismo de certificación que emitió el certificado. Al igual que en otros contextos, siempre debe hacerse referencia a las normas con su referencia completa, por ejemplo “empresa certificada según la norma ISO/IEC 27001:2022” (no solo “certificada según la norma ISO 27001”).

Por qué los clientes eligen Akamai

Akamai es la empresa de ciberseguridad y cloud computing que potencia y protege los negocios online. Nuestras soluciones de seguridad líderes en el mercado, nuestra inteligencia ante amenazas consolidada y nuestro equipo de operaciones globales proporcionan una defensa en profundidad para proteger los datos y las aplicaciones empresariales. Las soluciones integrales de cloud computing de Akamai garantizan el rendimiento y una buena relación calidad-precio en la plataforma más distribuida del mundo. Las grandes empresas confían en Akamai, ya que les ofrece una fiabilidad, una escalabilidad y una experiencia inigualables en el sector, idóneas para crecer con seguridad.