Anche se a volte viene indicato come ISO 27001, l'abbreviazione ufficiale dello standard internazionale sui requisiti per la gestione della sicurezza delle informazioni è ISO/IEC 27001. Ciò avviene perché è stato pubblicato congiuntamente dall'ISO e dall'IEC (Commissione elettrotecnica internazionale). Il numero indica che è stato pubblicato sotto la responsabilità del sottocomitato 27 (sulla sicurezza delle informazioni, cybersicurezza e protezione della privacy) del comitato tecnico congiunto sulla tecnologia dell'informazione dell'ISO e dell'IEC (ISO/IEC JTC 1).

L'ISO/IEC 27001 è uno standard di sicurezza delle informazioni riconosciuto a livello internazionale, sviluppato dall'ente di certificazione ISO (International Organization for Standardization, Organizzazione internazionale per la normazione) e dall'IEC (International Electrotechnical Commission, Commissione elettrotecnica internazionale). L'ISO 27001 ha subito diverse iterazioni, tra cui ISO 27001:2013; l'ultima versione è ISO/IEC 27001:2022.

l'ISO 27001 fornisce linee guida e un modello, con i requisiti per "stabilire, implementare, mantenere e migliorare continuamente" un sistema di gestione della sicurezza delle informazioni (ISMS). L'ISO 27001 comprende 93 controlli di gestione del rischio, ma non tutti sono tenuti a soddisfare la conformità allo standard ISO 27001; invece, la conformità ISO 27001 riguarda la comprensione del livello di rischio della propria organizzazione e la decisione su quali dei 93 controlli sono più appropriati per mitigare tale rischio per le risorse informative.

ISO 27001 e sicurezza dei dati

ISO 27001 richiede la creazione di un modello ISMS ISO 27001 per inquadrare policy e procedure che proteggano i dati sensibili di un'organizzazione, inclusa la proprietà intellettuale. Questo modello si basa sui processi, le persone, la tecnologia e le procedure necessarie per i controlli di sicurezza delle informazioni, per proteggere sistemi e dispositivi e proteggere i dati da accessi non autorizzati che possono causare a uso improprio, esposizione, interruzione, modifica o distruzione dei dati. Inoltre, le policy e le procedure ISMS aiutano a ridurre i rischi per i dati di attacchi informatici e minacce interne tramite la valutazione del rischio. Un ISMS aiuta anche a soddisfare la conformità alle normative sulla protezione dei dati e sulla privacy, come il Regolamento generale sulla protezione dei dati (GDPR), contribuendo a rafforzare l'integrità, la riservatezza e la disponibilità dei dati.

Raggiungere la conformità ISO 27001 con Akamai

Le soluzioni per la sicurezza Akamai proteggono da vulnerabilità, minacce malware (incluso ransomware), violazioni dei dati e attacchi DDoS. Akamai protegge l'experience del cliente, i dipendenti, i sistemi, i dati personali e sensibili integrando la sicurezza in ogni cosa, ovunque. La piattaforma globale di Akamai garantisce che un'organizzazione possa rilevare e prevenire le minacce esistenti ed emergenti e adattarsi al mutevole panorama della sicurezza. Questo è essenziale per mantenere la conformità ISO 27001 e dimostrare il miglioramento continuo della sicurezza. L'elemento Zero Trust della piattaforma di Akamai contribuisce a creare un ambiente conforme a ISO 27001 che fornisce una visibilità approfondita su risorse, controlli di accesso e flussi di rete, con applicazione granulare della policy di sicurezza.

In che modo ISO 27001 influisce sulla vostra organizzazione?

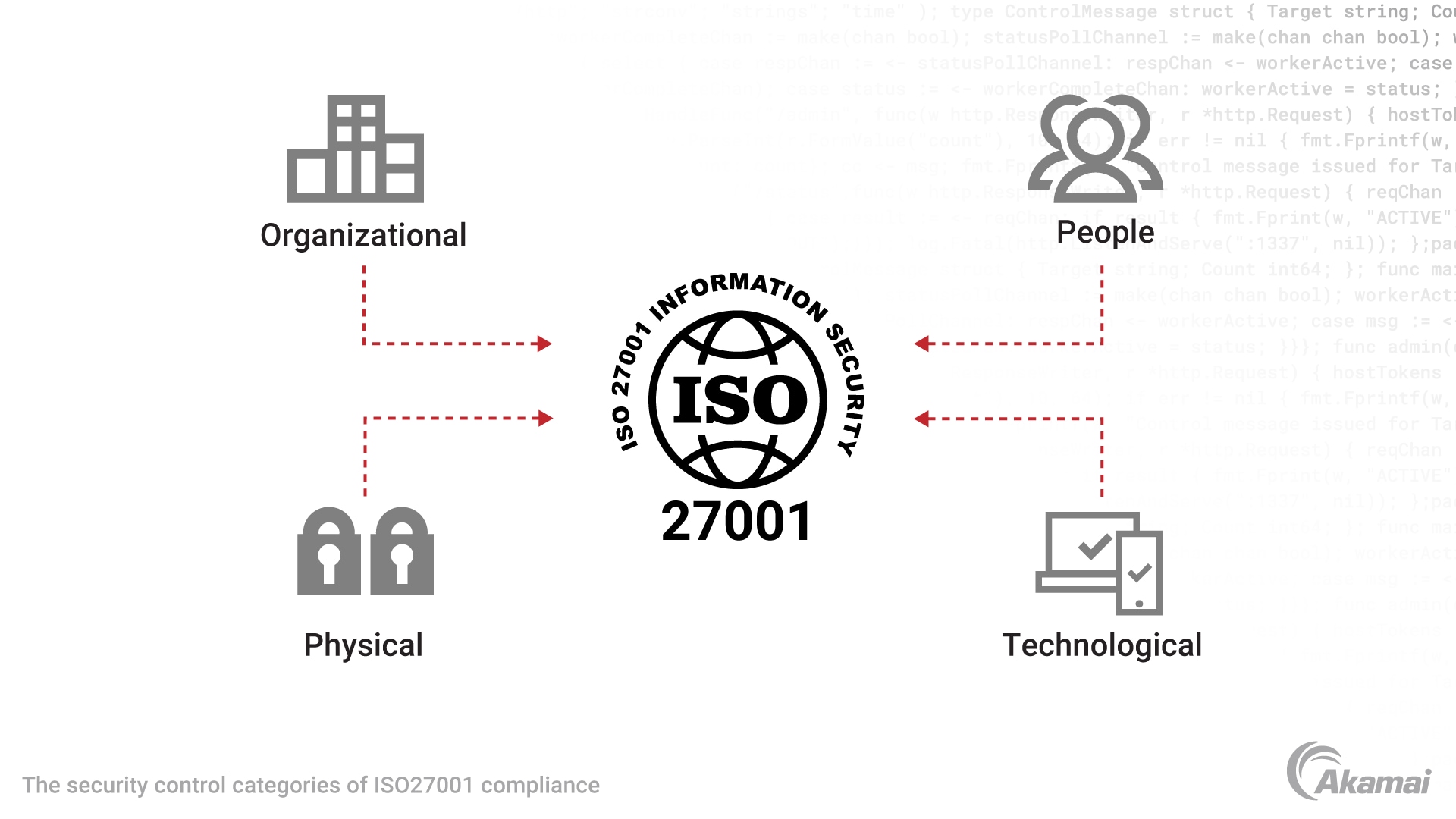

ISO 27001 comprende i controlli relativi ad aree organizzative, delle persone, fisiche e tecnologiche. Tutti i settori sono a rischio di minacce informatiche incentrate sulle persone che sfruttano l'accesso a sistemi e servizi critici.

Un approccio fondamentale all'interno degli obiettivi di controllo dello standard ISO 27001 è quello della sicurezza Zero Trust. I controlli includono:

- controllo degli accessi, per stabilire controlli di accesso fisico e logico alle informazioni e ad altre risorse associate

- Diritti di accesso con privilegi, per garantire un accesso basato sul "privilegio minimo".

- Segregazione delle reti, come parte di un approccio alla sicurezza Zero Trust

Questi controlli aiutano un'organizzazione a stabilire un ambiente Zero Trust.

Ecco tre esempi di settori che traggono vantaggio dall'implementazione un modello Zero Trust conformemente a ISO 27001:

ISO 27001 per le infrastrutture critiche

Gli attacchi alle infrastrutture critiche hanno effetti devastanti. Un esempio recente è un incidente di sicurezza presso il fornitore di petrolio degli Stati Uniti Colonial Pipeline . L'intero sud-ovest degli Stati Uniti è stato colpito; per aggirare la sicurezza delle operazioni e infettare l'azienda con ransomware bastava una sola password compromessa. Le infrastrutture critiche coprono molti servizi vitali, tra cui servizi di pubblica utilità, produttori di prodotti chimici e trasporti. La natura critica di questi servizi li rende un obiettivo interessante per gli hacker. L'accesso non autorizzato e l'esposizione delle credenziali che include la supply chain più ampia è un'area centrale di interesse. La maggiore connettività alla più ampia rete Internet e una superficie di attacco estesa delle moderne unità industriali connesse hanno consentito ai criminali di aprire porte, una volta saldamente chiuse, nei sistemi critici. L'implementazione dello standard ISO 27001 e delle policy e procedure di sicurezza delle informazioni associate mitiga il rischio di attacchi informatici alle infrastrutture critiche.

ISO 27001 per il settore sanitario

Il settore sanitario in generale è un obiettivo ideale per i criminali informatici. Il settore è ad alto contenuto di dati, un'infrastruttura critica e fortemente dipendente dalla tecnologia e dai rapporti con i fornitori. Di conseguenza, le istituzioni sanitarie sono a rischio di molte forme di attacco informatico, tra cui violazioni dei dati e ransomware. Un recente rapporto dell' IC3 (Internet Crime Complaint Center) dell'FBI ha riportato che nel 2022 l'unità ha ricevuto più segnalazioni di attacchi ransomware contro l'assistenza sanitaria rispetto a qualsiasi altro settore delle infrastrutture critiche. In quanto servizio complesso, l'assistenza sanitaria può beneficiare del rigore richiesto per implementare un ISMS come parte della certificazione ISO 27001. Un approccio Zero Trust ai rischi per la sicurezza delle informazioni garantirà che le organizzazioni sanitarie possano controllare l'accesso ai dati sensibili e mantenere il controllo su sistemi e servizi critici.

ISO 27001 per i servizi finanziari

Un sondaggio del Fondo monetario internazionale (FMI) del 2023 condotto in 51 paesi ha rilevato che le minacce informatiche contro gli istituti finanziarie stanno "proliferando", indicando che è urgentemente necessaria una risposta adeguata da parte del settore. Il settore finanziario subisce una varietà di attacchi informatici, inclusi ransomware, violazioni dei dati e attacchi DDoS. Il rapporto delle indagini sulle violazioni dei dati 2022 di Verizon ha suddiviso il tipo di attacchi contro il settore finanziario in "Attacchi di base alle applicazioni web, intrusioni di sistema ed errori vari", che costituiscono il 79% delle violazioni. Il rapporto evidenzia inoltre che le credenziali rubate sono parte integrante della maggior parte degli attacchi nel settore. L'ISO/IEC 27001 fornisce al settore finanziario meccanismi per applicare un approccio Zero Trust all'accesso non autorizzato.

Vantaggi aziendali dello standard ISO 27001

La sicurezza dei dati è un vantaggio competitivo riconosciuto. Il conseguimento della certificazione ISO 27001 aiuta le organizzazioni a dimostrare a clienti, committenti e altre parti interessate che la vostra azienda prende sul serio la sicurezza delle informazioni e dispone di una gestione della continuità operativa. Essere conformi a ISO 27001 significa aver creato un ambiente sicuro, basato su un ISMS, che mitiga i rischi per la sicurezza dei dati e aiuta a ridurre al minimo i rischi per le aziende con cui collaborate.

Essere passati attraverso tale processo, per implementare una serie di controlli per gestire le minacce alla sicurezza delle informazioni e migliorare la gestione degli incidenti, significa che la vostra organizzazione ha effettuato un'analisi delle lacune di sicurezza dei dati ed è a minor rischio di attacchi informatici e di esposizione accidentale dei dati. Ciò si traduce in un minor numero di violazioni dei dati e in una ridotta probabilità di multe e altre sanzioni per il mancato rispetto delle normative.

I controlli e il modello ISO 27001 sono mappati ad altre normative sulla protezione dei dati, come GDPR e NIST CSF (Cybersecurity Framework). Pertanto, disporre della certificazione ISO 27001 contribuisce a rispettare queste altre normative sulla protezione dei dati.

Domande frequenti (FAQ)

ISO 27001 è incentrato sulla progettazione e implementazione a livello di organizzazione di un ISMS; SOC 2 fornisce un modello di sicurezza completo per raggiungere questo obiettivo. La conformità SOC 2 richiede che un'organizzazione dimostri di aver implementato una serie di controlli di sicurezza essenziali per proteggere le informazioni. In altre parole, lo standard ISO 27001 accompagna un'organizzazione nello sviluppo e nell'implementazione completi di un ISMS, ma SOC 2 si concentra su un controllo più ristretto dei controlli di sicurezza.

Ulteriori differenze includono che ISO 27001 è uno standard di certificazione riconosciuto a livello internazionale. SOC 2 è un insieme di controlli effettuati da un contabile pubblico certificato (CPA) indipendente.

ISO/IEC 27001 è uno standard internazionale ampiamente riconosciuto che stabilisce i requisiti per un ISMS. Viene utilizzato da organizzazioni di qualsiasi dimensione o tipo che richiedono la garanzia della gestione dei propri rischi per la sicurezza delle informazioni. Ciò include organizzazioni del settore pubblico e privato, piccole e medie imprese, grandi aziende, organizzazioni senza scopo di lucro e agenzie governative.

La certificazione ISO/IEC 27001 è un modo per dimostrare che la vostra organizzazione è impegnata e in grado di gestire le informazioni in modo sicuro e protetto. Il possesso di un certificato emesso da un organismo di accreditamento può aumentare il livello di fiducia, in quanto un organismo di accreditamento ha fornito una conferma indipendente della competenza dell'organismo di certificazione. Se desiderate utilizzare un logo per dimostrare la certificazione, contattate l'ente di certificazione che ha emesso il certificato. Come in altri contesti, gli standard dovrebbero essere sempre indicati con il loro riferimento completo, ad esempio “certificato ISO/IEC 27001:2022” (non solo “certificato ISO 27001”).

Perché i clienti scelgono Akamai

Akamai è l'azienda di cybersecurity e cloud computing che abilita e protegge il business online. Le nostre soluzioni di sicurezza leader del settore, l'innovativa intelligence sulle minacce e il team presente su scala globale forniscono una difesa approfondita in grado di proteggere applicazioni e dati critici ovunque. Le soluzioni complete di cloud computing offerte da Akamai assicurano performance elevate e notevoli risparmi grazie alla piattaforma più distribuita al mondo. Le maggiori aziende internazionali si affidano ad Akamai per ottenere la protezione, la scalabilità e le competenze leader del settore di cui hanno bisogno per far crescere le loro attività senza rischi.