虽然防火墙可以通过过滤恶意流量来提供一定的帮助,但它并不总是能够完全阻止所有类型的 Ping 泛洪攻击。

Ping 泛洪攻击,又称为“死亡之 Ping”,是一种拒绝服务 (DoS) 攻击,其中攻击者试图利用 ICMP 数据包使某网络设备或服务不堪重负,进而导致合法流量无法正常使用该网络设备或服务。Ping 泛洪攻击既可以是由单个设备发起的 DoS 攻击,也可以是由僵尸网络发起的分布式拒绝服务 (DDoS) 攻击。

Ping ICMP 泛洪攻击的目的是什么?

Ping ICMP 泛洪 DDoS 攻击通过向服务器、路由器或网络发送大量请求,使设备的性能变得迟缓甚至完全停止,从而导致设备无法为合法用户和流量提供服务。当 Ping 泛洪攻击针对的是业务关键型系统时,所引发的停机时间可能导致生产力降低、收入损失、客户流失以及声誉受损。此外,Ping 泛洪攻击还可使攻击者发现某网络中存在漏洞的系统,并收集可用于发动更有针对性的攻击的信息。

Ping 泛洪攻击的工作原理是什么?

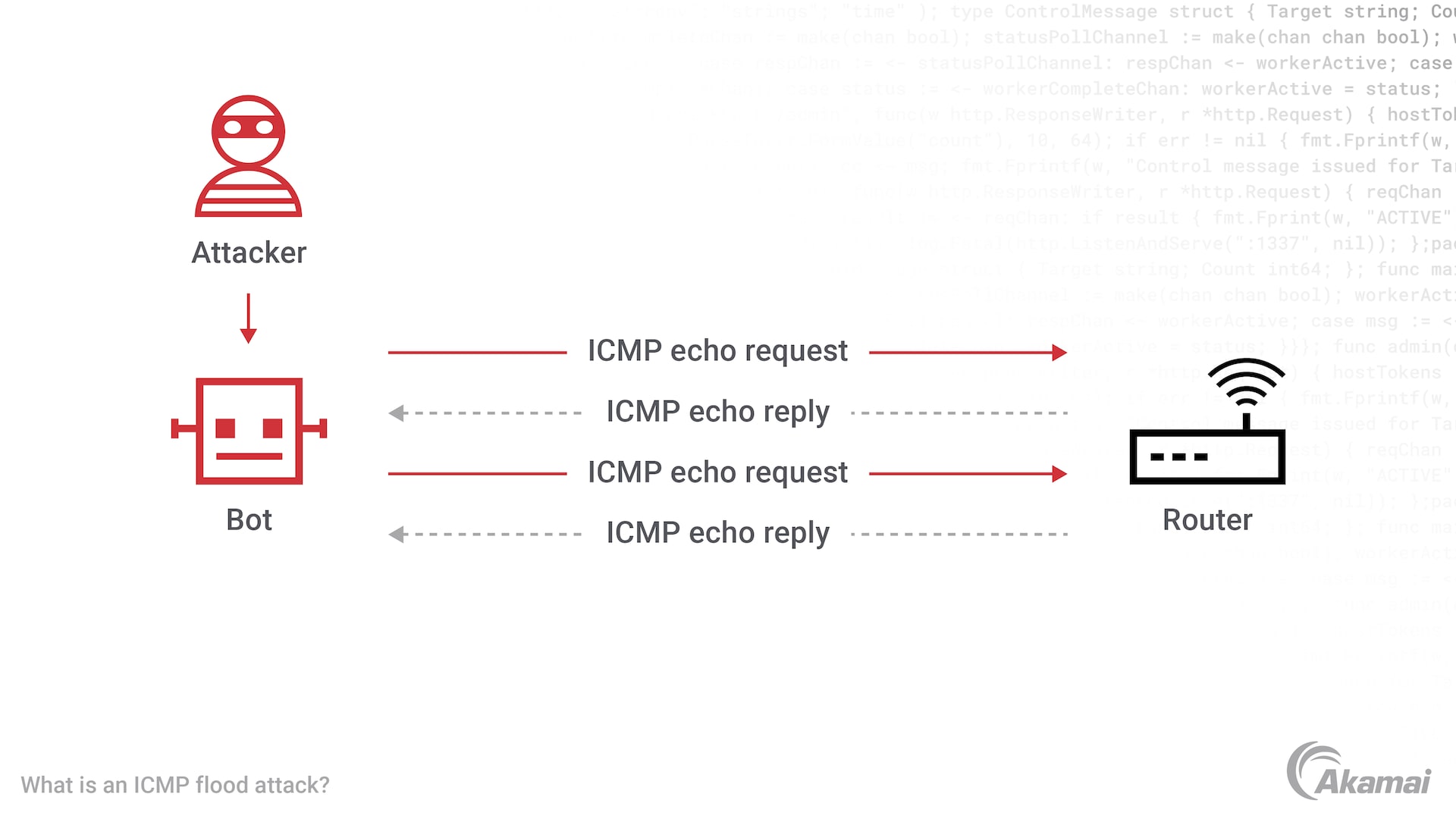

Ping 请求是一种诊断工具,它与互联网控制消息协议 (ICMP) 协同工作,用于测试两台机器之间的连接状况。当一台设备向另一台设备发送 ping 回显请求数据包时,后者会通过 echo-reply 消息进行响应。这种往返时间 (RTT) 能够揭示两台设备之间的网络连接速度。

在 ICMP Ping 泛洪攻击中,黑客通过向目标系统发送大量 Ping 回显请求数据包,试图使目标系统不堪重负。每个 ICMP 请求都需要获得响应,这个响应会消耗带宽和目标服务器的部分资源。随着 Ping 回显请求数量的不断增加,目标设备的资源会逐渐耗尽,导致系统速度变慢或崩溃,甚至无法处理正常的流量和合法请求。在其他方法中,攻击者会利用 ICMP 协议来误用或滥用系统,但 echo-reply 是最为常见的一种方法。

Ping 泛洪攻击有哪些不同的类型?

- 目标本地披露。这种 Ping 泛洪攻击主要针对本地网络中的特定计算机,通过使用目标设备的特定 IP 地址进行精准攻击。

- 路由器披露。这种攻击以路由器为目标,以破坏网络中计算机之间的通信。攻击者需要拥有本地路由器或交换机的内部 IP 地址,才能实施这种攻击。

- 盲 Ping。这种攻击利用外部程序在发起攻击之前侦察目标计算机路由器的 IP 地址。

受 Ping 泛洪攻击影响的业务运营

Ping 泛洪攻击会严重干扰企业的在线网络运营,威胁云端或本地基础架构的安全,导致合法用户无法正常使用服务。此类攻击会导致服务中断,给企业带来严重影响,特别是对高度依赖在线服务的企业而言更是如此。攻击者通常利用伪造的 IP 地址 和 僵尸网络 来增强攻击效果,从而加大抵御这种攻击的难度。

企业可以采用流量过滤、速率限制以及异常检测系统等多种抵御技术来保护其运营。人类和/或 AI 赋能的威胁防范系统能够实时检测并应对威胁,而集成式端点和云安全平台则能提供全面的保护,抵御 ICMP 泛洪攻击和其他网络威胁。

风险最大的行业

某些行业面临着遭受 DDoS 攻击(包括 Ping 泛洪攻击)的更高风险。下面举几个例子:

- 银行、金融服务和保险行业 (BFSI):这些 金融行业 处理的数据极为敏感,且高度依赖在线服务,这使得它们经常成为攻击目标。一旦攻击得手,关键的金融操作可能会受到破坏,敏感的客户数据也会面临被泄露的风险。BFSI 行业是 Ping 泛洪攻击的主要目标。

- 教育行业:此行业经常遭受大量攻击,尤其是在新学期开始时更是如此。随着教育机构越来越依赖在线平台完成教学和管理工作,它们已成为攻击的主要目标。

- 电信:由于 电信 行业在提供互联网服务方面扮演着关键角色,这使其频繁成为攻击的目标。一旦该行业遭受攻击导致服务中断,将会对依赖其服务的众多企业和个人造成广泛的影响。

- 娱乐业和 ISP/托管:由于这些行业拥有较高的知名度和庞大的客户群体,它们所面临的风险也相应加大。一旦攻击成功,可能导致服务中断,影响众多用户,进而对业务造成严重的冲击。

如何抵御 Ping 泛洪攻击?

网络安全团队可以采取以下几个步骤来抵御 Ping ICMP 泛洪攻击。

- 禁用 ICMP 功能。网络管理员可以通过设置防火墙来限制目标设备使用 ICMP 发送和接收请求,从而禁用其 ICMP 功能。然而,这种操作会导致设备无法响应其他合法的 ping 请求、traceroute 请求以及网络活动,从而限制了管理员对服务问题进行诊断的能力。

- 速率限制。安全团队还可以通过设置处理传入 ICMP 消息的速率限制或限制允许的 ping 请求大小来抵御 Ping 泛洪攻击。

- 入侵检测。入侵检测系统 (IDS) 可以监控网络流量,能够实时识别潜在攻击。

- 监控网络流量。通过持续监控和分析网络流量,安全团队可以识别正常的流量模式,并发现可能表明攻击(如 Ping 泛洪攻击)的异常情况。

- 部署 DDoS 抵御措施。通过 全面的 DDoS 防护 服务,您能够在恶意流量到达网络之前对其进行过滤,有效防范 Ping 泛洪攻击和其他 DDoS 攻击或网络攻击。

常见问题

网络速度缓慢、服务无响应以及 CPU 或带宽利用率过高,这些都是 Ping 泛洪攻击的常见表现。

是的,Ping 泛洪攻击并不合法,在大多数司法管辖区都被视为网络犯罪行为。

是的,有一些白帽黑客工具能够模拟 Ping 泛洪攻击来测试网络防御的有效性。

客户为什么选择 Akamai

Akamai 是一家专注于网络安全和云计算的公司,致力于支持并保护您的在线业务。我们卓越的安全解决方案、出色的威胁情报和全球运营团队可提供深度防御,保护各地的企业数据和应用程序。Akamai 的全栈云计算解决方案可在全球分布广泛的平台上提供高性能和经济实惠的服务。众多全球企业信赖 Akamai,凭借我们卓越的可靠性、扩展性和专业技术,企业能够从容拓展业务。